报告警示:攻击者正在投放付费 Facebook 广告,伪装成微软官方推广,并将用户跳转至高度仿真的 Windows 11 下载页面。

与传统垃圾邮件藏毒链接不同,此次攻击直接将目标对准用户日常浏览的信息流。

整个攻击流程始于一则外观完全正常的广告。

报告指出:广告制作专业,使用微软官方标识,宣传内容也伪装成最新 Windows 11 系统更新。

报告同时点明这种传播方式为何效果显著:

这些付费 Facebook 广告会直接出现在亲友动态旁。

由于广告被植入高信任度的熟悉环境中,对打算更新电脑的用户而言,看起来就像一条便捷的官方捷径。

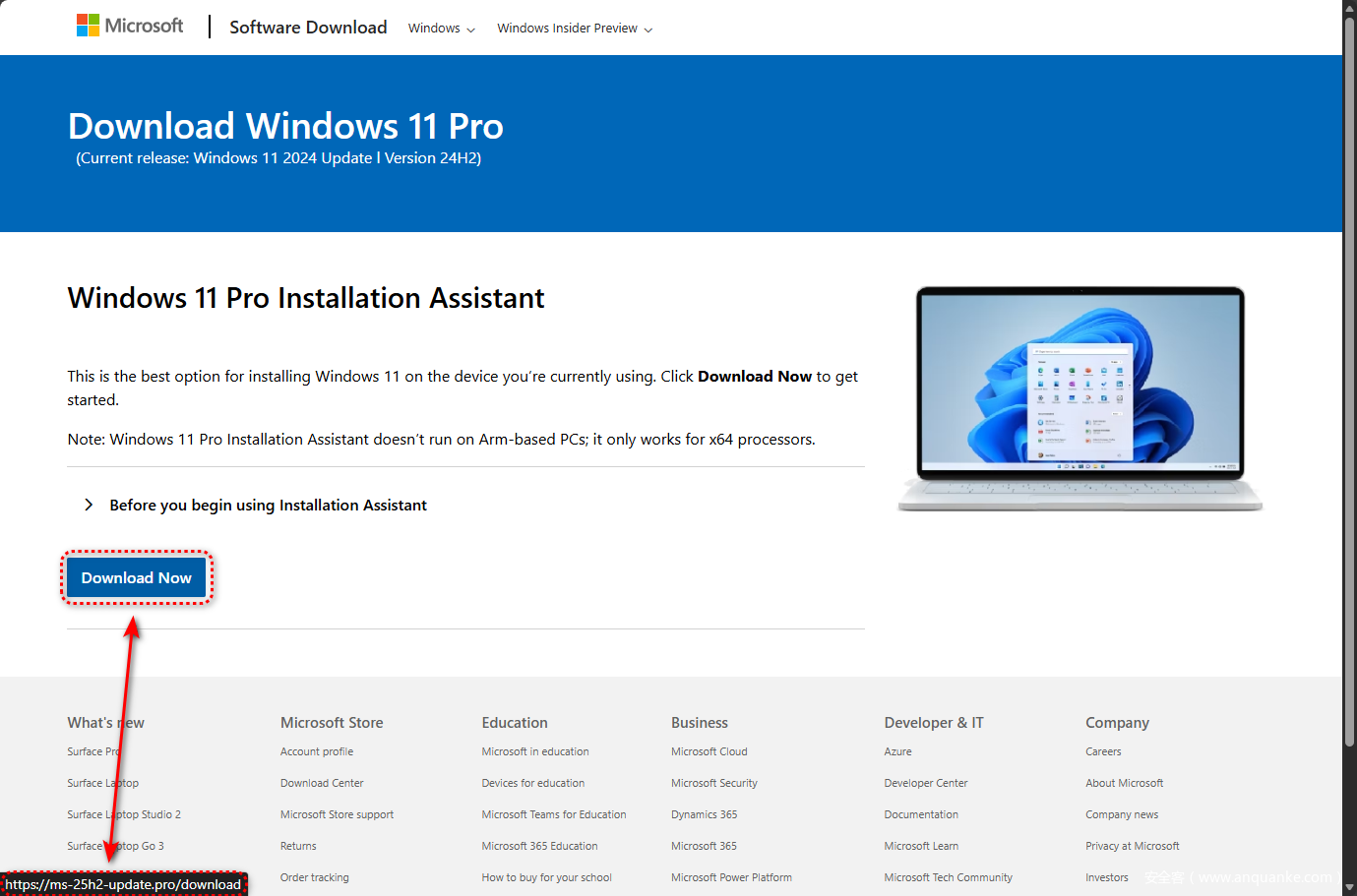

受害者一旦点击恶意广告,就会进入一个足以骗过警惕用户的钓鱼仿冒网站。

攻击者高度还原了微软官方软件下载页面,研究人员表示:网站的 Logo、布局、字体甚至页脚法律文本均被完整复制。

若受害者点击 “立即下载”,并不会收到任何系统补丁。

相反,用户会得到一个恶意安装包 —— 它会在后台静默窃取保存的密码、浏览器会话信息以及加密货币钱包数据。

为让恶意软件绕过常规杀毒软件,攻击者对攻击载荷做了多重防护。

该恶意软件采用多种加密与混淆技术,包括 RC4、HC-128、XOR 编码以及用于 API 解析的 FNV 哈希算法。

报告补充,这些手段会大幅增加安全分析人员与自动化工具的静态分析难度。

攻击者还搭建了高冗余的恶意基础设施,确保广告持续投放。

报告详细说明:攻击者同步运行两组广告活动,分别指向不同钓鱼域名。

为追踪受害者并维持黑产引流链路,每个活动都使用独立的 Facebook Pixel ID 与追踪参数。

分析人员最终总结:此次攻击活动技术成熟、运营思路清晰。

攻击者深谙普通用户的软件下载习惯,并精准选择 Facebook 广告作为传播渠道,只因该场景能触达真实用户且信任度极高。

为保护个人与机构安全,请牢记研究人员给出的核心建议:

Windows 更新仅来自系统设置内的 Windows 更新程序,不会通过网站或社交媒体广告推送。

并且,微软绝不会在 Facebook 上投放 Windows 更新广告。

发表评论

您还未登录,请先登录。

登录