此次攻击的核心,是滥用 **WebDAV(基于 Web 的分布式创作与版本控制)** 协议。

Cofense 在报告中指出:“研究团队持续监测到,攻击者正在滥用 Windows 文件资源管理器通过 WebDAV 协议加载远程文件的能力,借助这种基于 HTTP 的文件管理协议,诱骗用户下载恶意程序。”

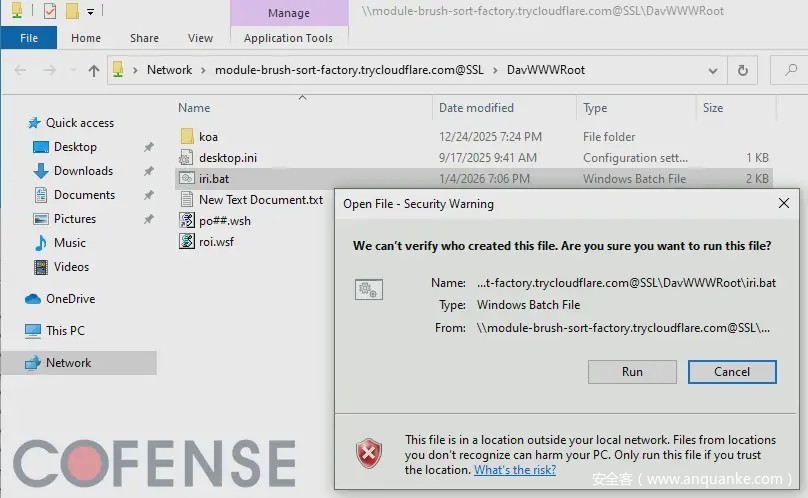

当受害者被诱导打开 WebDAV 链接(通常伪装成无害的.url或.lnk快捷方式)时,文件资源管理器会弹出一个与本地文件夹完全一致的窗口。

危险之处在于用户心理:Cofense 提到,在文件资源管理器中打开 WebDAV 链接,远比在浏览器中下载文件更隐蔽,用户几乎察觉不到文件正在被下载。

更危险的是,这种手段可以绕过标准边界防御。

由于恶意文件直接通过操作系统的文件管理器加载,该攻击完全绕过浏览器安全控制,同时因利用了非常见攻击向量,还可能绕过部分终端检测与响应(EDR)系统。

研究人员表示:“当用户浏览包含 UNC 路径 URL 快捷方式的目录时,该文件会自动向外发起连接,尝试访问攻击者服务器,从而直接提醒攻击者:Payload 已在目标主机上线。”

这意味着受害者甚至无需点击恶意文件,仅打开所在文件夹就会触发 DNS 查询,直接暴露自己。

为托管恶意 WebDAV 服务,攻击者大量借助合法基础设施隐藏行踪。

报告显示:“多个相似攻击活动均滥用 Cloudflare Tunnel 的演示实例(trycloudflare [.] com)搭建 WebDAV 服务。”

由于流量经过可信的 Cloudflare 域名,安全分析师很难一眼识别出恶意行为。

一旦连接建立,攻击者便会投放 Payload。

Cofense 数据显示,使用该战术的高级威胁报告中,高达 87% 最终会投递多款远程控制木马,包括知名的 XWorm RAT、Async RAT、DcRAT 等。

发表评论

您还未登录,请先登录。

登录