谷歌浏览器 Gemini Live 集成组件中发现一处高危漏洞,编号为 CVE-2026-0628,该漏洞将用户置于严重的隐私与安全风险之下。

研究人员发现,该漏洞可被恶意浏览器扩展利用,从而劫持 Gemini 侧边栏,实现对用户摄像头、麦克风及本地文件的未授权访问。

将 AI 助手集成进网页浏览器,形成所谓的智能代理浏览器,从根本上改变了浏览器的安全格局。

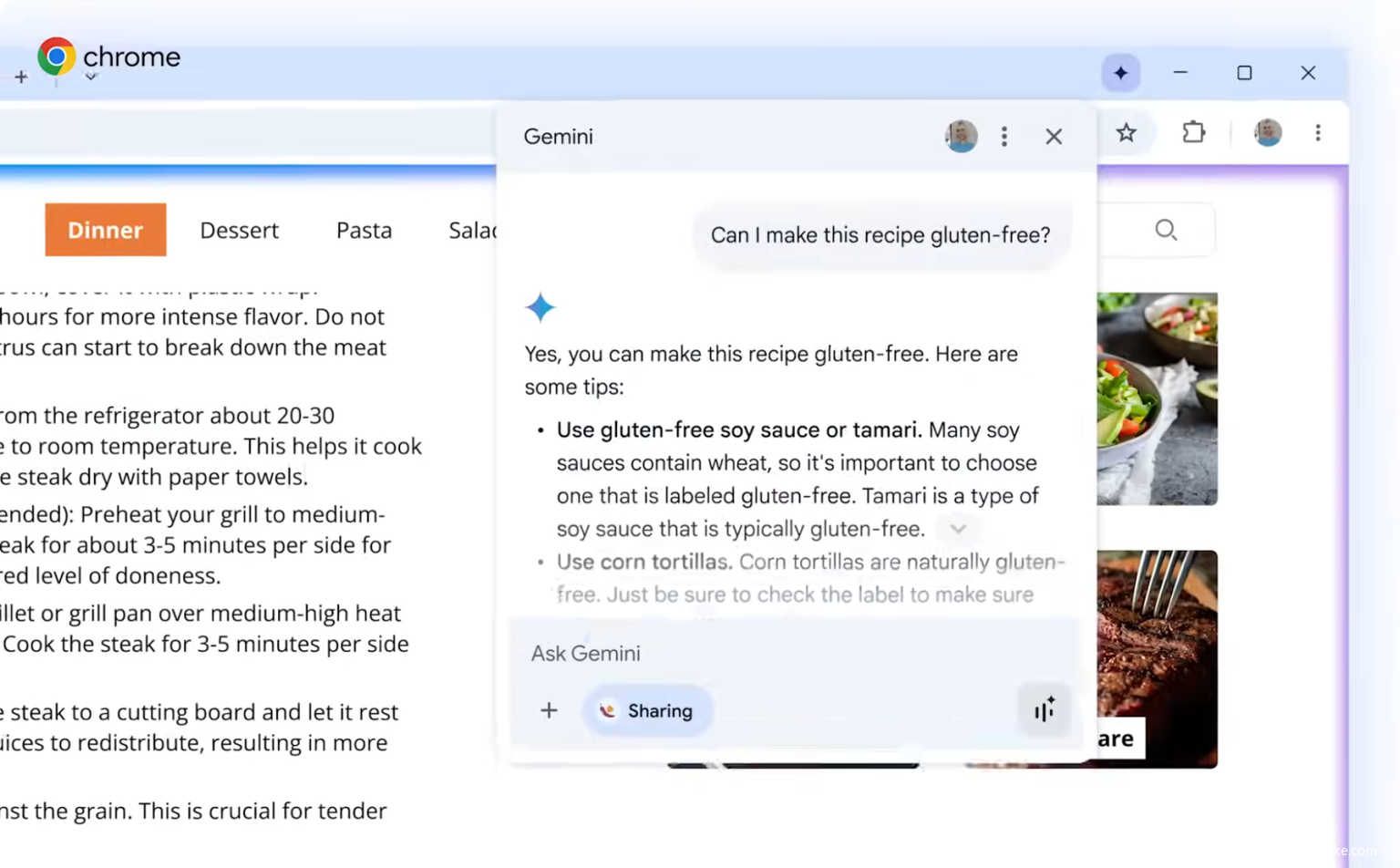

Chrome 中的 Gemini Live 等功能,需要对浏览器环境拥有深层高权限访问,才能完成实时内容总结、自动化执行等任务。

| CVE ID | 严重级别 | 受影响组件 | 利用机制 | 影响 | 状态 |

|---|---|---|---|---|---|

| CVE-2026-0628 | 高危 | Google Chrome Gemini Live 面板 | 基于 declarativeNetRequests API 注入 JavaScript |

未授权访问摄像头、麦克风、文件及屏幕截图 | 已修复(2026 年 1 月) |

AI 能够 “看见用户所见” 的这种多模态能力,显著扩大了攻击面。

这类 AI 组件本身具备高权限,意味着其中的漏洞可绕过传统浏览器安全模型。

针对 Gemini 面板的利用方式

Palo Alto Networks Unit 42 研究人员指出,CVE-2026-0628 的核心问题在于:Chrome 在侧边栏中加载 Gemini Web 应用(

https://gemini.google.com/app)与在普通标签页加载时,采用的安全处理机制不同。

按照设计,使用

declarativeNetRequests API 的浏览器扩展可以拦截并修改 HTTPS 请求,广告拦截工具普遍使用该能力。在普通标签页的 Gemini 应用中注入 JavaScript 并不会获得特殊权限,但在 Gemini 面板中注入则极为危险。

为支持复杂的 AI 任务,Chrome 为该面板赋予了更高权限,例如读取本地文件、访问多媒体设备等。

攻击者通过在面板中劫持应用,即可窃取这些高权限。

潜在影响与缓解措施

成功利用该漏洞后,攻击者可在 Gemini 面板的高权限环境内执行任意代码,可能导致严重后果:

- 未经用户同意开启摄像头与麦克风

- 访问操作系统中的本地文件与目录

- 对任意 HTTPS 网站截取屏幕

- 借助可被信任的 Gemini 面板界面实施高隐蔽钓鱼攻击

上述行为仅需极低的用户交互即可完成,用户只需打开 Gemini 面板就可能被利用。

Unit 42 已于 2025 年 10 月向谷歌进行了合规漏洞上报,官方在 2026 年 1 月初发布了修复补丁。

该事件凸显了 AI 与浏览器集成带来的全新安全挑战,也说明随着这类技术发展,持续安全监控至关重要。

发表评论

您还未登录,请先登录。

登录