Socket 威胁研究团队发现一款极具欺骗性的谷歌浏览器扩展程序,专门用于窃取加密货币用户的私钥与助记词。

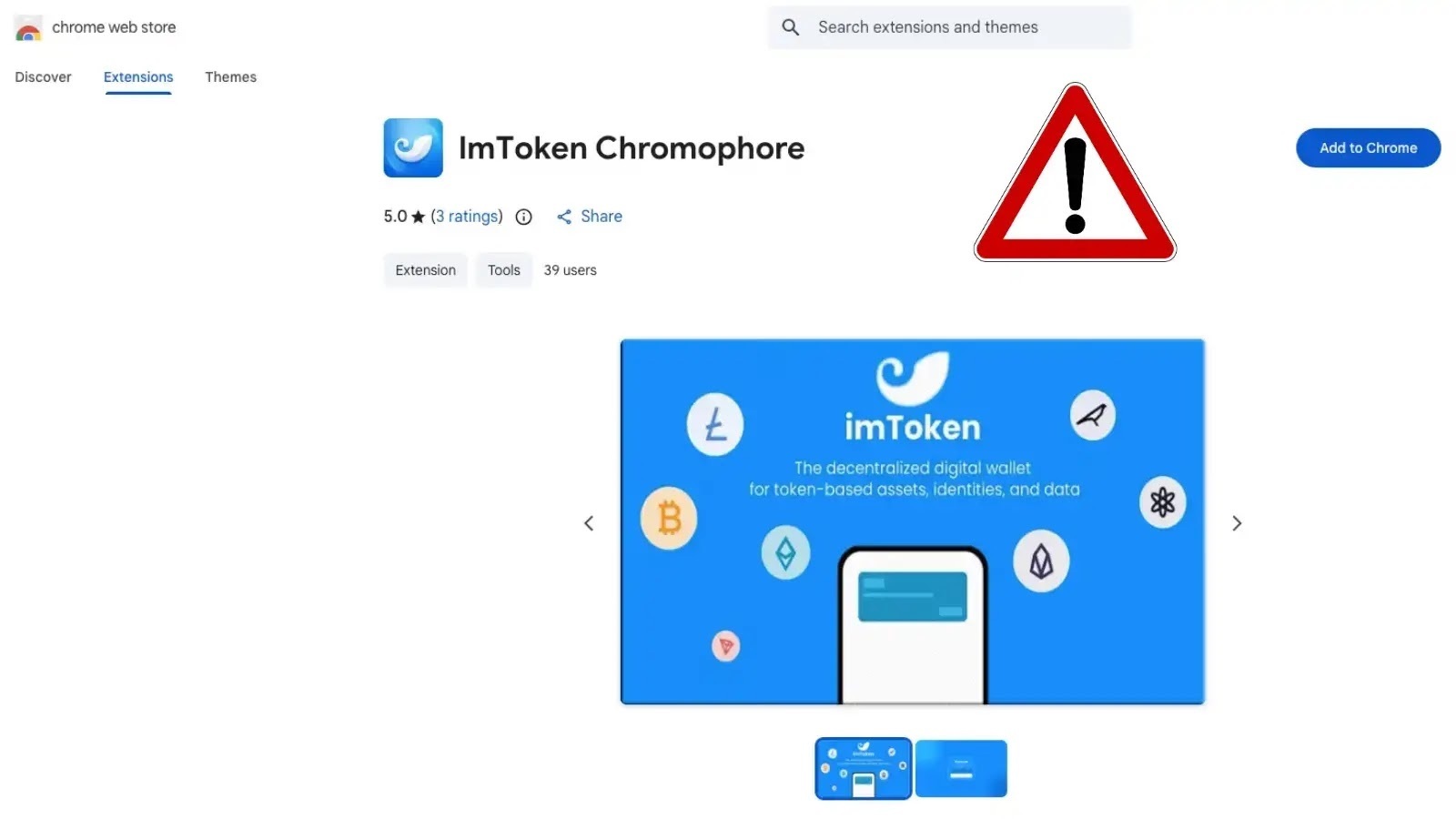

这款恶意插件名为 lmΤoken Chromophore(扩展 ID:bbhaganppipihlhjgaaeeeefbaoihcgi),对外伪装成面向开发者与数字艺术家的十六进制颜色可视化工具。

但其真实目的,是冒充目前广泛使用的非托管钱包品牌 imToken,从毫无防备的受害者手中窃取敏感的钱包恢复密钥。

该扩展在安装后自动发起攻击,且用户每次点击图标都会重复执行恶意流程。

自 2016 年推出以来,正版 imToken 钱包已在全球 150 多个国家积累了超过 2000 万用户。

由于 imToken 仅以移动 App 形式运营,从未官方发布过浏览器扩展,因此成为黑客利用品牌知名度实施诈骗的重点目标。

Socket 威胁研究团队还发现,该恶意插件在应用商店页面刻意伪造信任:展示虚假五星好评,并使用官方钱包风格的品牌图片,快速骗取用户信任。

插件甚至附带一份声称不会收集任何数据的隐私政策,在受害者检查代码之前就营造出正规可信的假象。

钓鱼攻击技术分析

该攻击背后的黑客组织使用高度复杂的规避手段,绕过自动化检测工具与人工审核。

恶意插件本身不包含明显的本地窃取逻辑,仅作为轻量级浏览器重定向器运行。

安装后,扩展的后台 JavaScript 会从硬编码的外部 JSONKeeper 配置地址静默获取目标 URL。

随后,受害者会被立即跳转到黑客控制的钓鱼网站,域名为极具迷惑性的仿冒地址:chroomewedbstorre-detail-extension.com。

为进一步增强欺骗性,攻击者使用混合字符集的 Unicode 同形字,绕过简单的文本匹配与 URL 安全过滤规则。

钓鱼页面标题显示为 “іmΤоken”,而非正常的 “imToken”,用视觉上几乎一样的西里尔字母与希腊字母替换标准拉丁字符。

进入钓鱼页面后,用户会看到高度仿真的钱包导入界面,与官方应用完全一致。

界面诱导受害者直接输入 12 位或 24 位助记词,或明文私钥,所有信息都会直接上传至攻击者服务器。

一旦泄露上述任一关键密钥,攻击者可立即完全控制对应钱包中的加密货币资产。

为确保受害者对盗窃行为完全不知情,钓鱼流程会无缝跳转到一个伪造的本地密码设置界面。

这一步完美模仿正版钱包的初始化行为,并额外收集一组密码,供未来可能的攻击使用。

最后,页面会显示一个虚假的钱包升级加载动画,随后悄悄将用户跳转到正版官网 token.im。

这套精巧的收尾手段作为最终伪装,让受害者误以为自己成功使用了官方 imToken 工具。

威胁指标与缓解方案

安全分析人员需持续警惕安装后自动拉取远程配置、或意外打开外部域名的浏览器扩展。

由于攻击者采用外部控制机制,其核心攻击基础设施可随时切换或重定向,无需更新插件本身。

主要威胁指标(IoCs)

- 恶意扩展 ID:bbhaganppipihlhjgaaeeeefbaoihcgi

- 恶意扩展名称:lmΤoken Chromophore

- 主要钓鱼域名:chroomewedbstorre-detail-extension.com

- 配置地址:jsonkeeper.com/b/KUWNE

为有效防范此类安全风险,机构与个人必须将所有浏览器扩展视为高风险第三方软件。

管理员应严格限制敏感浏览器配置文件下的扩展安装行为,所有加密货币相关软件必须通过官方渠道验证。

若用户不慎在可疑页面输入过助记词、私钥或钱包密码,应立即认定该钱包已完全沦陷。

受影响用户必须在攻击者转走资产前,尽快将所有剩余数字资产转移到全新生成、密钥完全独立的新钱包中。

发表评论

您还未登录,请先登录。

登录