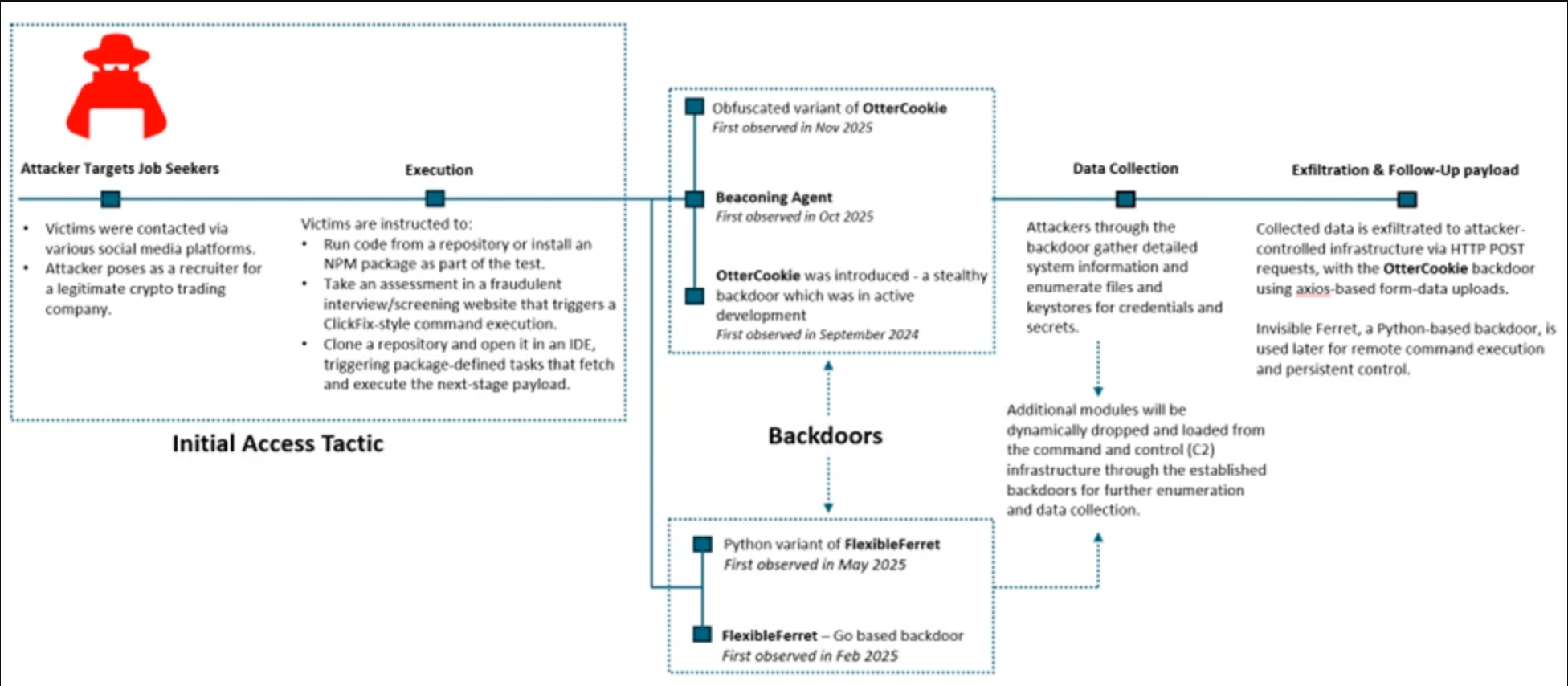

微软 Defender 专家团队发布最新报告,曝光了名为“传染性面试”的网络攻击活动。这是一场高度成熟的社会工程学攻击,至少从 2022 年 12 月起就开始秘密针对软件开发者。

此次攻击标志着攻击者入侵企业网络的方式出现了针对性转变。攻击者滥用现代招聘流程中固有的信任关系,将攻击行为隐藏在正常流程中,从而成功绕过传统防御体系。

受害者收到的不只是一个恶意链接,而是被拉入一套极其逼真的伪造招聘流程,包含招聘人员沟通、技术交流等全套环节。

陷阱通常在任务测试阶段被触发。攻击者伪装成加密货币或人工智能公司的招聘人员,诱导开发者执行看似正常的操作,最终导致设备被入侵:

- 恶意软件包:要求受害者从 GitHub、Bitbucket 等平台克隆并运行 NPM 包。

- IDE 漏洞利用:在新版攻击中,黑客针对 Visual Studio Code 工作流。当受害者 “信任” 下载的代码库后,IDE 会自动执行任务配置文件,下载并安装后门。

- 伪造错误提示:部分攻击将用户引导至虚假筛选页面,故意显示 “技术故障”,然后诱导受害者复制粘贴命令 “修复问题”,而该命令实际是安装恶意程序。

一旦开发者放松警惕,多款模块化后门就会接管设备。报告重点披露了以下恶意工具:

- OtterCookie:一款隐蔽后门,用于深度系统侦察与凭证窃取。

- Invisible Ferret:基于 Python 的工具,可实现远程命令执行、系统深度探测与持久化控制。

- FlexibleFerret:模块化后门(支持 Go 与 Python),通过修改注册表项实现持久化驻留。

值得注意的是,这些工具的代码质量较为粗糙。微软发现其存在不规范的异常处理与教程式注释,表明攻击者的开发模式优先追求速度与功能实现,而非工程质量,相关代码可能借助 AI 编程工具生成。

此类攻击的目标绝非仅仅窃取一台笔记本。通过攻陷开发者终端,攻击者可获得通往企业核心资产的入口:源代码、CI/CD 流水线与生产环境基础设施。进而窃取云凭证、API 令牌、加密货币钱包等各类敏感信息。

为此,微软 Defender 专家建议:企业应将招聘流程视为攻击面。包括使用隔离环境进行编程测试,严密监控开发者构建工具,防范可疑依赖执行行为。

发表评论

您还未登录,请先登录。

登录