维基解密于2017年6月22日解密了美国中央情报局(CIA)关于“野蛮袋鼠”项目的档案。“野蛮袋鼠”是一个用于攻击Microsoft windows的工具套件,它通过U盘入侵使用隔离网闸的封闭网络。“野蛮袋鼠”组件同时还会创建一个隐蔽的网络,并且可以提供探测主机、列目录、执行可执行文件等功能。

CIA是如何入侵组织或企业的内部封闭网络的呢?

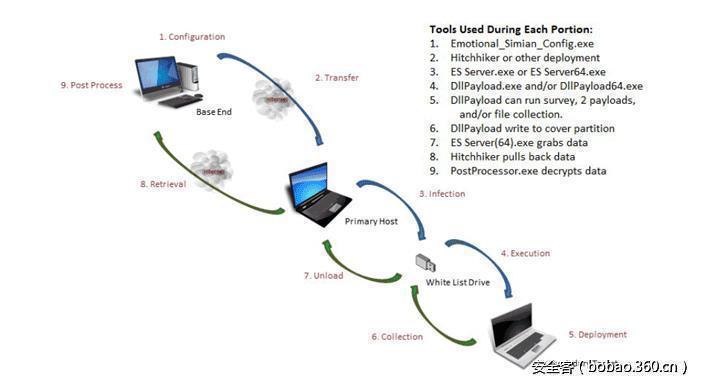

首先,它通过感染该组织内与互联网可以连接的计算机,并在其上安装BrutalKangaroo恶意软件。用户将U盘插入到感染了BrutalKangaroo恶意软件的这台计算机,U盘本身就会被恶意软件感染。如果这个被感染的U盘用于封闭网络和LAN/WAN之间拷贝数据的话,那么这个U盘迟早也会插入到内网的计算机中。当用户在内网中封闭的计算机中通过Windows资源管理器浏览U盘内容时,该计算机就会被感染exfiltration / survey 恶意软件。如果多台封闭网络中的多台计算机处于CIA的控制下,它们彼此之间会形成一个隐蔽的网络,用于数据的交换和任务协作。这种打破封闭网络的方式和当年震网病毒的工作方式极为相似。

入侵攻击示意图

“野蛮袋鼠”由哪些组件构成呢?

Drifting Deadline:感染U盘的组件

Shattered Assurance:这是一个服务端自动处理U盘感染的组件

Broken Promise:感染后期的评估信息收集组件

Shadow :主要持久化机制。充当指挥控制隐蔽网络的角色。主要功能是在隐蔽的网络中发送命令,多个Shadow组件还可以共享驱动器,传递任务信息和相关的payload。

被感染的USB设备主要是利用windows操作系统的一个漏洞,通过构造的恶意的lnk文件在没有用户的交互情况下执行和加载程序(DLLs)。老版本的工具套件使用的是EZCheese机制,主要利用的是CVE-2015-0096漏洞, 较新版本使用是与操作系统“library-ms”功能相关的类似未知lnk文件漏洞。

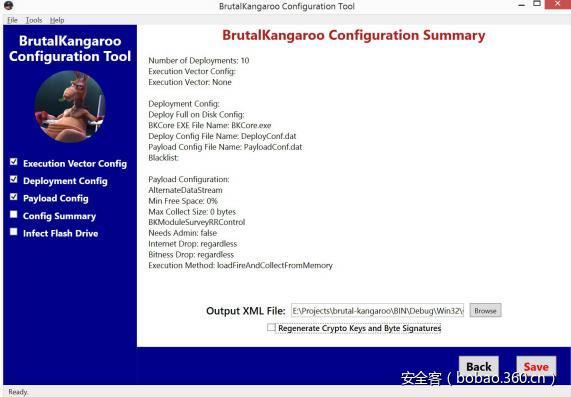

工具使用步骤

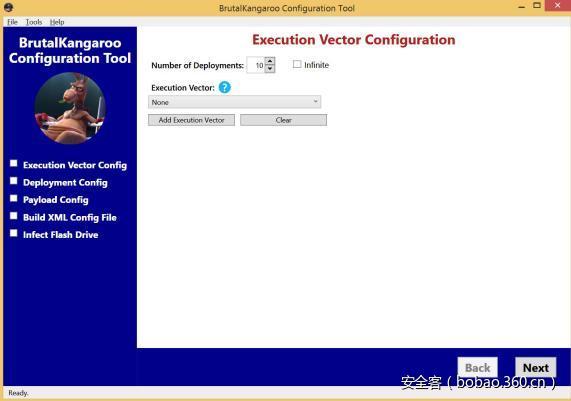

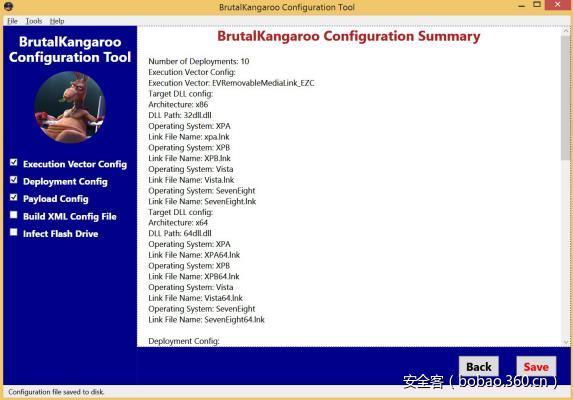

1.执行向量配置

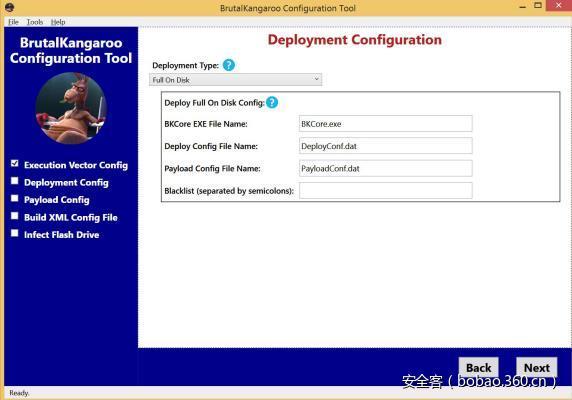

2.部署配置

3.payload配置

4.构建XML

5.感染USB设备

发表评论

您还未登录,请先登录。

登录