图文直播:http://bobao.360.cn/live/detail/35

视频直播:https://xianzhi.aliyun.com/forum/

大会官网:https://xianzhi.aliyun.com/activity/detail.htm?code=pic2017#

关于大会

先知创新大会是先知举办的聚焦安全行业创新的行业盛事。大会主题“ZHI”(To The Zenith Of Human Innovation),旨在推动技术的进步和发展。

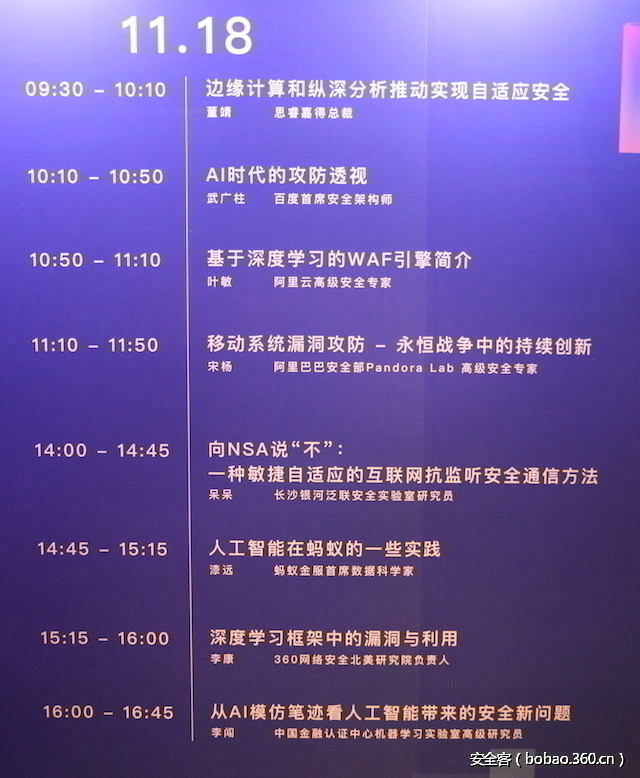

精彩回顾(11月18日)

小伙伴们开始陆续入场,速记小哥也已准备就绪~

2017先知创新大会第二日的议程将在9点50正式开始!

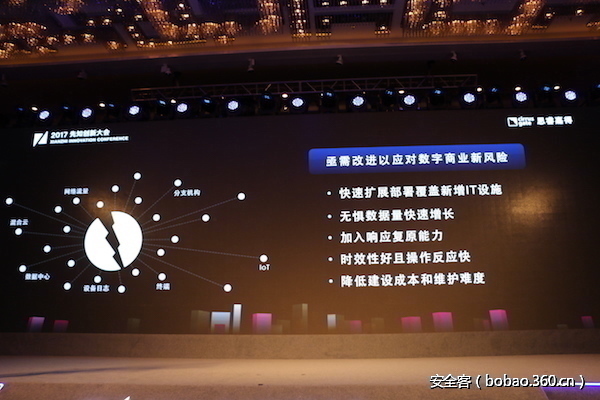

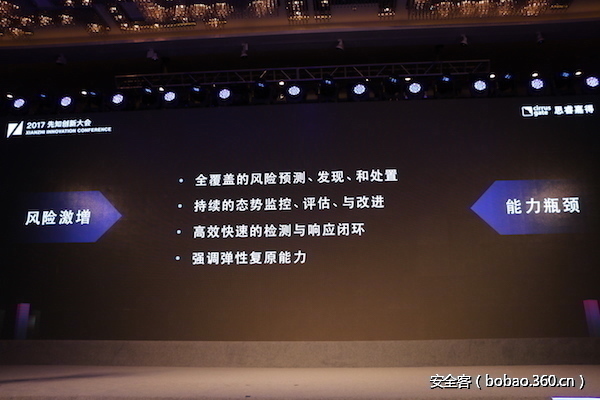

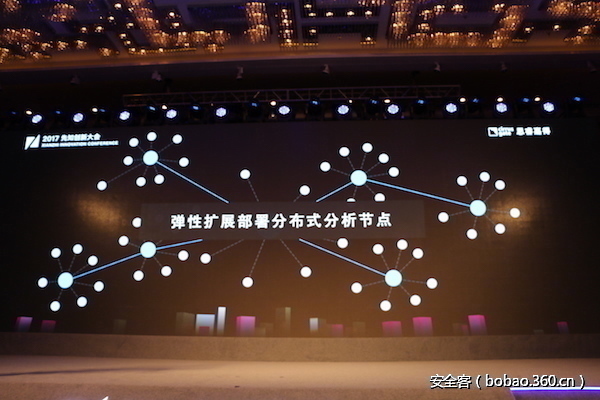

议题名称:边缘计算和纵深分析推动实现自适应安全

演讲嘉宾:思睿嘉得总裁 董靖

议题简介

全新纵深分析架构,与传统SIEM和大数据平台集中处理机制迥然不同,借助边缘计算和机器学习,将数据分析节点小型化,可部署至单台服务器或端点,对局部区域小规模数据集仍有极佳效果;分布于内网、边界、数据中心、和混合云,持续评估关键数据资产、网络异常流量、用户及设备恶意行为等风险,按照ATT&CK框架检测未知攻击,对内网横向移动等有特效;集成网络和终端调查取证和应急能力,亦可额外内置蜜罐和欺骗等模块;宛若每个局部拥有小型SIEM,实现自适应持续检测响应闭环,接受统一管理并可相互协调;部署只需快速接入服务器或安装端点软件,无需巨资投入集中计算资源和带宽,即可实现无处不在的智能安全分析,即使基础设施架构频繁调整仍能发挥效用。

思睿嘉得总裁董靖从更宏观的角度分享了自己的议题

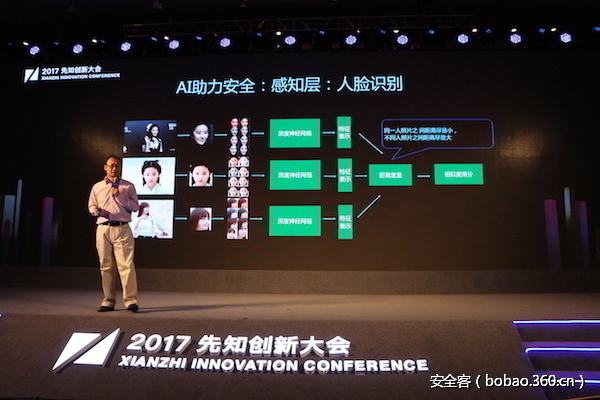

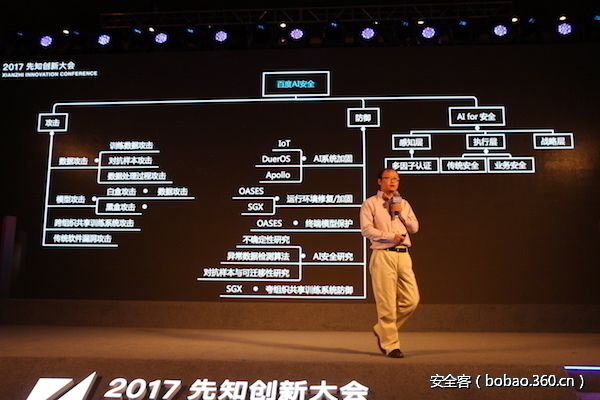

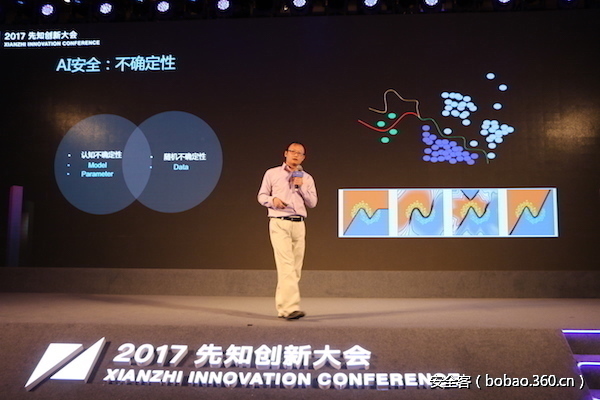

议题名称:AI时代的攻防透视

演讲嘉宾:百度首席安全架构师 武广柱

议题简介

AI时代,Cyberspace和现实物理世界的链接将前所未有的紧密。一方面,防御方正利用AI从感知层、执行层、战略层来强化Cybersecurity;而另一方面,攻击方在继续威胁传统的系统安全的同时,也将带来对AI自身的安全威胁。本次报告将结合目前工业界和学术界的最新前沿进展,深入透析AI时代的攻与防。

AI存在哪些缺陷?AI本身是安全的吗?武广柱先生结合实例生动的讲解了AI安全

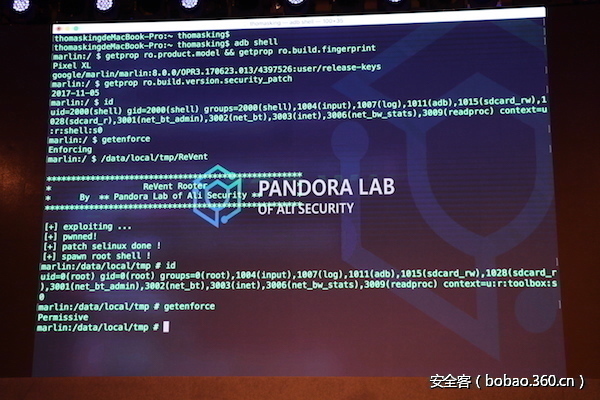

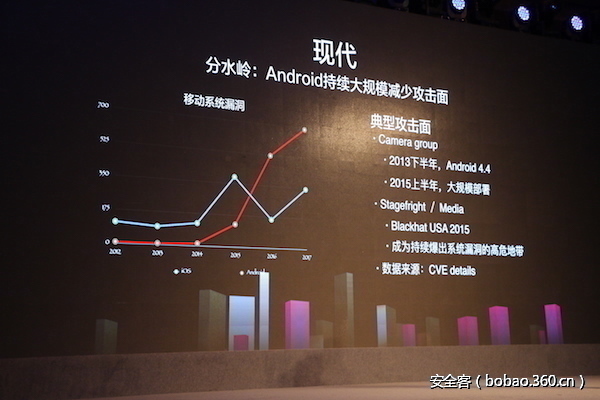

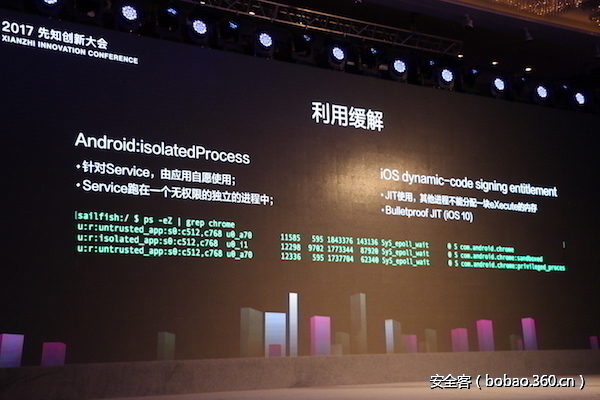

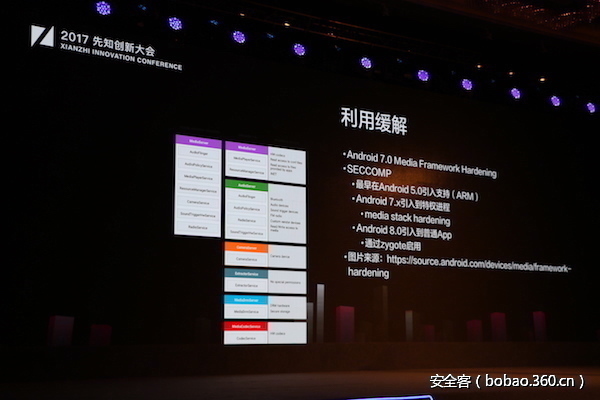

议题名称:移动系统漏洞攻防 – 永恒战争中的持续创新

演讲嘉宾:阿里巴巴安全部Pandora Lab 高级安全专家 宋杨

议题简介

对ios和安卓系统的安全机制的解析,以及对应的漏洞利用方法(比较通用)的研究,最终展示iOS最新系统越狱和Android(华为或其他款)手机的Root的视频。(不会公布漏洞的细节)

在这个议题中,不仅讲了安卓和iOS安全机制讲解,还用iPhone X演示了ios最新系统的完美越狱,现在虽然越狱也有其他人实现,但完美越狱的话目前能看到的只有Pandora Lab实验室能够实现。大会干货ppt持续更新中,同学们快来涨姿势~

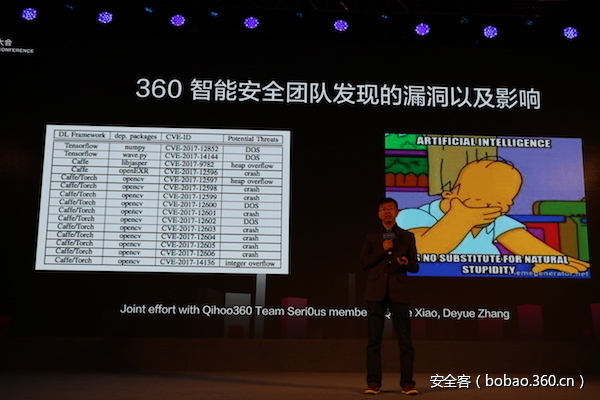

议题名称:深度学习框架中的漏洞与利用

演讲嘉宾:360网络安全北美研究院负责人 李康

议题简介

深度学习引领着新一轮的人工智能浪潮,受到工业界以及全社会的广泛关注。尽管安全人员对深度学习系统的安全问题已开始关注,但对深度学习的安全研究大多集中在对抗算法以及数据污染方向,对深度学习应用实现本身的安全并没有给予足够的重视。

通过分析常用的深度学习框架软件实现,360 安全团队在2017年夏天发现并公布了多个安全漏洞,涉及到的深度学习框架包括Caffe,TensorFlow,Torch等。 这些漏洞会导致多种对深度学习应用的威胁,包括拒绝服务攻击,逃逸攻击,以及通过深度学习系统漏洞来实现远程劫持。 此次演讲将现场展示这些深度学习框架中的安全隐患,目的是提醒公众在期待人工智能应用的同时关注人工智能系统实现的安全问题。

看看这位“老白帽子”都有哪些干货和大家分享

议题名称:从AI模仿笔迹看人工智能带来的安全新问题

演讲嘉宾:中国金融认证中心机器学习实验室高级研究员 李闯

议题简介

AI模仿笔迹的原理讲解,AI模仿笔可能让你倾家荡产,但要辨别真实笔迹还是AI 模仿的,比辨别真假孙悟空还难。

精彩回顾(11月17日)

早早来到现场,签到处的小伙伴们已准备就绪。

2017先知创新大会正式开始!主持人冉冉、金湘宇开场,播放本次大会的主题歌《zhi》

点击链接直接聆听哦!http://www.xiami.com/album/2102929709?_uxid=8842E005DD4C8718BC97817F0F9BBFB2

阿里云安全事业部总经理 肖力 致辞

先知负责人 笑然 开场演讲

笑然介绍了为什么要办先知创新大会,以及创新大会和先知升级的关系。

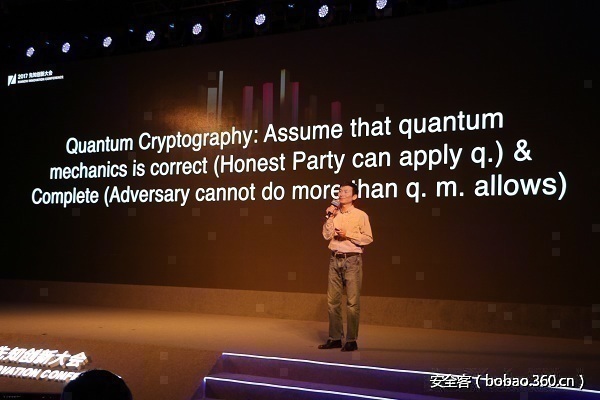

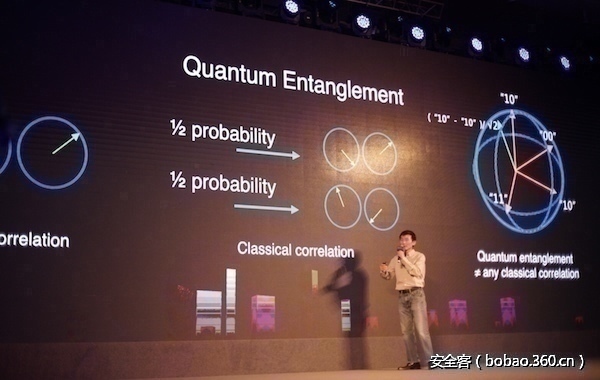

议题名称:量子和相对论密码学:基于物理原理的信息安全

演讲嘉宾:阿里云首席量子计算科学家,之江实验室副主任, 施尧耘

议题简介

大型量子计算机出现后,目前广泛使用的公钥密码系统都不安全了。所以可以肯定的是这些系统会逐步被替换成我们不知道如何用量子计算机破解的系统。这就是所谓的‘后量子密码学’,美国国家标准局现在正在收集候选协议。这个对公钥密码系统颠覆已经在进行中,即使大型量子计算机的出现还很遥远。科学家施尧耘在演讲中,围绕量子密码的现有研究和未来趋势,与大家分享。

议题名称:跨浏览器设备指纹在黑客溯源中的应用

演讲嘉宾:默安科技CTO兼联合创始人 云舒 默安科技安全研究员 程进

议题简介

设备指纹是一项常用在风控领域的技术,在黑客溯源领域还鲜有人使用,本议题研究了目前最新的设备指纹技术–跨浏览器设备指纹,并且将之用在黑客溯源领域,当面对APT攻击的时候,利用该技术对能够十分准确标记黑客,还原黑客整个攻击路径,溯源黑客行为,及时通知管理员处理,给予攻击者一定的威胁。本议题将介绍多种最新的设备指纹特征,如音频指纹,WEBGL指纹,系统语言指纹,显卡指纹,WEBRTC获取IP的信息,等等,对这些新的和旧的设备指纹特征,利用机器学习计算指纹相似度,生成跨浏览器指纹作为攻击者唯一设备ID,用来识别,追踪攻击者,还原攻击者的攻击路径,为黑客溯源引入新的技术和思路。

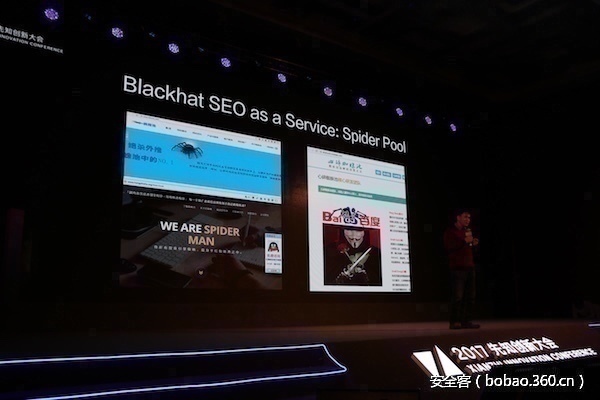

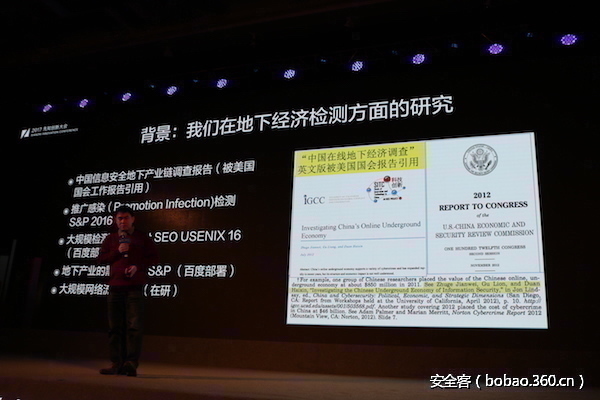

议题名称:互联网地下产业中的黑词检测及其应用

演讲嘉宾:清华大学网络科学与网络空间研究院教授,网络空间安全实验室主任 段海新

议题简介

互联网“黑话”检测和研究。“黑产词”是伴随黑产出现的产品同义词及违法产品本身的关键词的统称。非法商贩和买家通过协定新的词汇表示一种产品,以此躲避监管。例如段海新的研究主要FOCUS在黑产次的检测、黑词和白词的过滤、提取和判断。此项话题是公众非常有感知,但各大会议中很少介入的点。视角和互动性都有创新意义。

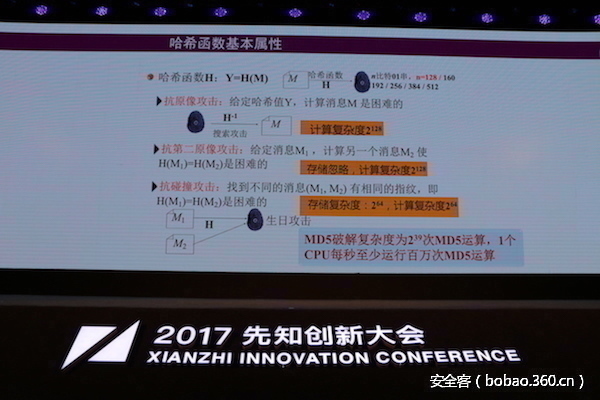

先知奖颁奖典礼

获奖者是研发MD5技术的中国密码专家,清华大学“杨振宁讲座教授”王小云博士。她在讲台上分享了自己对于哈希函数的理解以及对MD5碰撞技术的研究。王小云博士对中国安全学术和产业界的发展具有颠覆性贡献。 密码学领域最权威的两大刊物Eurocrypto与Crypto将2005年度最佳论文奖授予了这位中国女性。媒体称她为“十年破解了五部顶级密码的女天才”。

不愧是传说中的女博士,大神中的大神~

议题名称:Reloaded: Modern Android Devices Security Review

演讲嘉宾:腾讯科恩实验室高级研究员 Flanker

议题介绍

Android生态圈一大卖点就是厂商定制的丰富功能,然而古语有言 三程序员行,必有漏洞。feature所至,bug潜藏, 从本地提权到远程系统权限代码执行,应有尽有。本演讲将以多个Android厂商主力机型为例,阐述挖掘这些Vendor Code中漏洞的方法和实践。

议题名称:基于模拟态技术的网络空间智能画像

演讲嘉宾:浙江大学电气工程学院教授博导, 浙江大学系统科学及控制研究所副所长 徐文渊

议题介绍

在日常生活中,Siri,Google Now,Alexa等语音助手变得越来越流行了,包括智能手机,平板电脑,可穿戴设备以及智能汽车在内的智能设备都搭载着语音助手,并且语音控制的功能也越来越多了。目前的普遍认知是语音助手是相对安全的,因为要攻击语音助手势必会产生声音而被发现,但是本议题介绍一种完全无法被听见的攻击方法:海豚攻击(Dolphin Attack),推翻了大众的普遍认知。海豚攻击将语音命令转换成超音波信号,利用麦克风的硬件漏洞进行自动解调功能恢复出原始的语音命令,从而驱动语音助手执行相应的控制命令。

议题名称:漏洞挖掘的工业时代尾声,Android系统代码审计新思路与AI漏洞挖掘的结合

演讲嘉宾:蚂蚁金服巴斯光年安全实验室安全研究员 仲花&此彼

议题简介

介绍了一种批量挖掘Android系统漏洞的全新角度,关注被忽视的底层数据结构,以及通过代码审计发现Android系统中攻击面的方法,并展示相关实例。

最后结合现有的代码审计方法论下,提出一种新的基于AI的漏洞挖掘系统设计。

议题名称:基于生物行为特征构建多尺度复合神经网络安全模型

演讲嘉宾:极验联合创始人 张振宇

议题简介

经网络成功构建了智能人机判别模型,并认识到交互产生的生物特征行为数据才能最本质的反应业务安全,我们认为人、端、业务构成了业务安全密不可分的三个最本质要素。这里的端指的是访问业务的设备,包括PC端的web浏览器,以及移动端的Android、iOS、H5等应用。1)每个账户背后所带表的独立个体,他们在属于他们的端上与业务进行交互时,会产生代表他本人生物特征、行为习惯、意图属性等2)每个业务本身在端的存在及差异影响下,会呈现业务拥有者专属独有的页面结构、交互设计、逻辑流程、业务属性、用户群体等形成的生物特征模式。因此,最细粒度的生物行为特征作为基础,通过层层抽象,分别建立生物特征层、动作交互层、场景模型层、意图习惯层等4个不同尺度的数据模型,然后在底层模型上使用CNN等自动训练特征,在更上层则利用下层训练的特征作为输入来训练RNN模型来进行防御。即达到下层的神经网络抽象建模,构成最上层意图最本质的描述,上层意图分析的更精确结果,又会反馈到下层神经网络的训练的复合架构。

大会议程

活动时间

11月17-18日

活动地点

北京粤财JW万豪酒店

活动发布、推广及现场报道请联系安全客 duping@360.cn

发表评论

您还未登录,请先登录。

登录