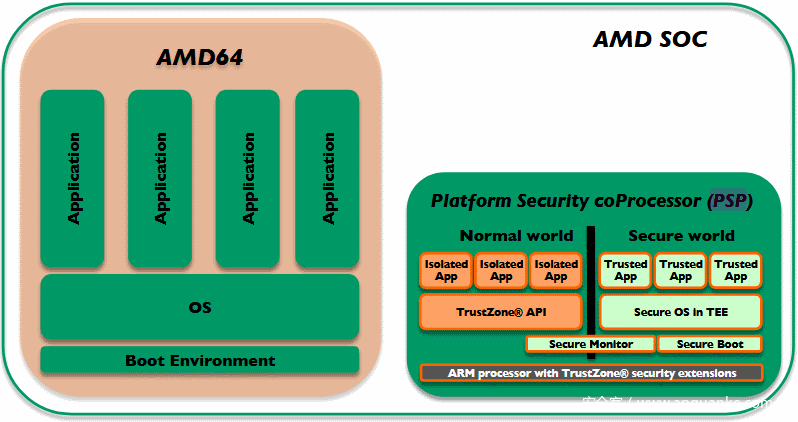

AMD针对影响AMD安全处理器的安全漏洞已经修复,但尚未公布BIOS / UEFI /固件更新。这个固件此前名为 “AMD PSP(平台安全处理器)”,是一种片上芯片(chip-on-chip) 系统,类似于被人诟病的 Intel ME。

和 Intel ME 一样,AMD 安全处理器是一种集成协同处理器,紧靠 AMD64 x86 CPU 内核,并且运行一个单独的操作系统,负责处理多种跟安全相关的操作。

AMD PSP TPM 模块中存在 RCE

谷歌云安全团队的研究员 Cfir Cohen 表示他在 AMD 安全处理器的受信任平台模块 (TPM) 中发现了一个漏洞。TPM 组件用于将关键系统数据如密码、证书和加密密钥存储在安全环境以及更容易访问的 AMD 内核之外。

Cohen 指出,通过手动静态分析后在函数 EkCheckCurrentCert 中发现了一个栈溢出漏洞。他指出攻击者能利用特殊构造的 EK 证书在AMD 安全处理器中获取代码执行的能力,从而攻陷其安全系统。

Cohen 表示AMD 安全处理器中并未部署基础的缓解技术如 “栈 cookie、NX 栈、ASLR” 等,这就导致AMD安全处理器很容易就可以被利用。Intel ME 使用了一个类似的 TPM 模块,但Cohen 并未说明它是否受影响。

AMD 获悉漏洞问题

9月份,Cohen 将缺陷问题告知 AMD 公司,后者在12月份表示已开发出补丁并准备推出。很巧合的是,Reddit 论坛上有用户表示发现能禁用 AMD PSP支持的选项,但并不知晓这一举措是否跟补丁相关。目前 AMD 公司尚未就此事置评。

允许禁用 PSP 实属罕见

禁用 PSP 的选项在 CPU 领域实属罕见。例如,Intel 从未允许用户禁用 ME 秘密系统处理器,尽管该组件中被曝存在很多安全缺陷。不过有人偶然发现了禁用 Intel ME的方法,但该方法还在试验阶段且可能会损害某些系统。

Cohen 是在谷歌研究人员公布 Meltdown 和 Spectre 漏洞的同一天公布的 AMD 安全处理器漏洞的。AMD 已证实仅受Spectre 漏洞影响,

去年11月,Intel 也推出更新解决多个Intel ME 缺陷,这些缺陷可导致攻击者安装 rootkit 并从Intel 处理器中检索信息。

发表评论

您还未登录,请先登录。

登录