报告编号: B6-2018-013101

报告来源: 360CERT

报告作者: 360CERT

更新日期: 2018-01-31

0x00 背景

思科ASA(Adaptive Security Appliance)是一款兼具防火墙,防病毒,入侵防御和虚拟专用网(VPN)功能的安全设备。

思科FTD(Firepower Threat Defense)是一个统一的软件映像,其中包括思科ASA功能和FirePOWER服务。这个统一的软件能够在一个平台上提供ASA和FirePOWER的无论是硬件还是软件的所有功能。

思科公司在周一发布了针对ASA和FTD设备软件的补丁程序,该补丁修复影响ASA和FTD产品的SSL VPN功能存在的远程代码执行和拒绝服务漏洞。该漏洞影响版本基本覆盖了近8年的所有ASA, 新出的FTD产品也部分受影响。

0x01 漏洞描述

该漏洞是由于在思科ASA/FTD启用webvpn功能时尝试双重释放内存区域所致。攻击者可以通过将多个精心制作的XML数据包发送到受影响系统上的webvpn配置界面来利用此漏洞。受影响的系统可能允许未经身份验证的远程攻击者执行任意代码并获得对系统的完全控制权,或导致受影响设备拒绝服务。该漏洞获得CVE编号CVE-2018-0101,CVSS 评分为满分10分,因为它很容易遭利用,而且无需在设备进行认证。思科表示已注意到漏洞详情遭公开,不过指出尚未发现漏洞遭利用的迹象。

0x02 漏洞影响

漏洞触发条件

- ASA配置并使用了Webvpn特性;

- webvpn暴露在Internet上,访问范围不可控;

- ASA运行的版本是受影响的版本。

漏洞影响设备

该漏洞影响在操作系统设置中启用了 “webvpn” 功能的思科 ASA 设备和FTD设备。

- 3000 Series Industrial Security Appliance (ISA)

- ASA 5500 Series Adaptive Security Appliances

- ASA 5500-X Series Next-Generation Firewalls

- ASA Services Module for Cisco Catalyst 6500 Series Switches and Cisco 7600 Series Routers

- ASA 1000V Cloud Firewall

- Adaptive Security Virtual Appliance (ASAv)

- Firepower 2100 Series Security Appliance

- Firepower 4110 Security Appliance

- Firepower 9300 ASA Security Module

- Firepower Threat Defense Software (FTD)

0x03 修复建议

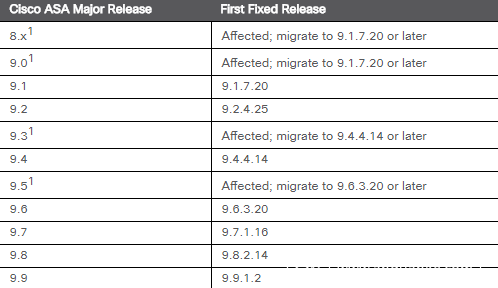

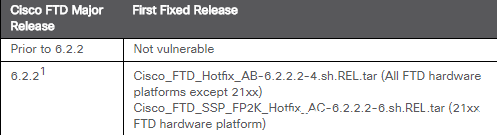

Cisco提供了修复该漏洞新版本,覆盖了所有ASA软硬件型号以及受影响FTD型号。经过验证,升级修复还是比较顺利的。建议大家尽快升级。

漏洞检查流程

- 检查系统是否启用了webvpn的功能

show running-config webvpn

- 检查系统版本

show version | include Version

升级对应版本列表

ASA列表:

FTD列表:

时间线

2018-01-29 CISCO发布漏洞公告

2018-01-31 360CERT发布预警

发表评论

您还未登录,请先登录。

登录