360网络安全周报第221期

安全资讯

网络攻击千千万,勒索病毒占一半。今天我们就来盘一盘,2019年那些令人窒息的勒索病毒攻击。

联合国,儿童基金会,红十字会官员成为近期网络钓鱼活动的目标;CVE-2019-2215:安卓本地提权漏洞研究;CVE-2019-1306: Azure DevOps(ADO)和Team Foundation Server(TFS)中的远程代码执行(RCE)漏洞详情。

360CERT热点播报

360CERT热点播报

257502次阅读

2019年10月24日,360CERT监测到友商发布了泛微e-cology OA数据库配置信息泄漏漏洞预警,漏洞等级中。

360CERT安全通告

360CERT安全通告

307642次阅读

2

美国某保健医院遭受钓鱼攻击12.9万病人信息泄露;美国FBI发布有关抵制电子盗版的文章;Office 365将恶意软件ZAP添加到安全监测中心;NukeSped RATs恶意工具深度分析。

360CERT热点播报

360CERT热点播报

261086次阅读

2019年10月23日, 360CERT监测到 PHP 官方发布了在 nginx 配置不当的情况下 php-fpm 可导致远程代码执行的漏洞更新。

360CERT安全通告

360CERT安全通告

384209次阅读

美国政府泄漏的军事人员数据,179G;Spelevo EK利用Flash Player漏洞下发勒索软件;McAfee ATR分析Sodinokibi aka REvil勒索软件;Microsoft Defender ATP的防病毒程序揭示Astaroth攻击。

360CERT热点播报

360CERT热点播报

284835次阅读

俄罗斯APT组织Turla(WaterBug)最新活动;BlackBerry Cylance 对海莲花 Payload Loader 图片隐写技术的分析;恶意软件PoisonFrog DNS隧道通信部分的分析。

360CERT热点播报

360CERT热点播报

287461次阅读

10月20日,国际知名刊物作者Babak Taghvaee在Twitter上附带视频发布伊朗阿巴丹炼油厂起火消息;值得注意的是,作者称火灾是由确认的网络攻击所为。

国际安全智库

2019-10-21 20:01:51

国际安全智库

2019-10-21 20:01:51

235918次阅读

Equifax使用“admin”作为密码和用户名;和Fireeye红队一起讨论Shellcode;如何解读MITER ATT&CK;挂钩Windows内核中的图形子系统。

360CERT热点播报

360CERT热点播报

262086次阅读

安全知识

在Teaser Dragon CTF 2019中有2道考察Crypto方向的题目,一道Crypto题目,一道Web+Crypto题目,在这里对题目进行一下分析。

道路结冰

道路结冰

973077次阅读

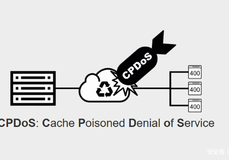

CPDoS的全称为Cache-Poisoned Denial-of-Service(缓存污染拒绝服务),是一种新的Web缓存污染攻击,目标是导致目标站点及web资源无法正常提供服务。

近期,暗影移动安全实验室在日常监测中,发现了一批冒充“公安部”、“网上安全认证”、“公安局智能警务系统”等应用程序名称的诈骗类APP,研究人员分析发现,这批诈骗APP的目的是窃取用户个人信息。

随着信息技术和智能制造技术的发展,越来越多的工控厂商如西门子、ABB、研华等在内的各类工业控制设备或系统暴露在互联网的网络空间中,易被黑客利用其设备漏洞进行攻击,引发严重后果。

皮尔兹是全球最大的自动化设备生产商之一,总部位于德国,在全球有24家子公司和众多合作伙伴,其在中国的总部位于上海,并在北京和广州设有子公司,国内业务非常广泛。

非常棒的比赛,有一大堆0解题,其中还有glibc-2.29新的利用方式,以及密码pwn,学到了很多知识。

印巴冲突历来已久,其归根到底是克什米尔问题,克什米尔争端是指印度和巴基斯坦对查谟和克什米尔地区主权纷争而引发的一系列问题,克什米尔争端是英殖民主义在1947年撤出印度时留下的。

奇安信威胁情报中心

奇安信威胁情报中心

1013987次阅读

SUS_2019的师傅们肝了一天,最终排名第三,可能是强队主力都去参加另一个比赛了,2333~

之前 SUCTF 出了一题 pickle 反序列化的杂项题,就感觉相当有意思。后来 Balsn 一次性搞了三个,太强了,学到了很多,感谢这些师傅。下文记录了我的学习笔记以及踩过的坑,希望对大家理解 pickle 有点帮助。

本文将从最基础的SEH覆盖,到SafeSEH保护机制的绕过,再到最后绕过SafeSEH结合DEP等保护机制,对SEH的利用进行由浅入深的的研究。

Migraine殇

Migraine殇

959150次阅读

这是 Insomni’hack 2018 vba 系列题目的第三题,而且 ctftime 上也没有 writeup,所以我就试着解了一下,结果服务器好像关了导致没办法继续做下去,所以只能顺着官方的文件做题了…

chen_null

2019-10-22 16:30:00

chen_null

2019-10-22 16:30:00

868097次阅读

出于个人兴趣,我更倾向于对一个庞大的系统进行解构,看看底层的机制到底是如何运行的,于是我选择着手学习内核,希望能够回答自己的疑惑。

在上篇文章中,我们了解了如何分析智能合约的交易,并通过 hctf 的一道题目来具体分析了如何利用流量来发现合约的漏洞。在接下来的文章中,我们继续将范围从开源合约扩展到闭源合约。

代码审计是使用静态分析发现源代码中安全缺陷的方法,能够辅助开发或测试人员在软件上线前较为全面地了解其安全问题,防患于未然,已经成为安全开发生命周期 SDL 和 DevSecOps 等保障体系的重要技术手段。

奇安信代码卫士

奇安信代码卫士

825741次阅读

这一篇我们将视角从安全产品进化切换到组织安全运营面临的挑战,通过认识ATT&CK 的体系、本质和内涵理解这个全新的模型和知识库也是破局的起点。

安全牛

2019-10-21 16:27:55

安全牛

2019-10-21 16:27:55

914225次阅读

sqlmap一直是sql注入的神器。但是有时候它检测不出来注入点,这时就需要配合手动检测。今天我们就从源码角度来看一下sqlmap是如何判断是否可以注入的,以及如何根据我们手动测试的结果来”引导” sqlmap 进行注入。

Sunsec

2019-10-21 16:00:47

Sunsec

2019-10-21 16:00:47

1121961次阅读

分享一下读过的最新的fuzzing论文,目前是用Xmind记录的,可能过于详细了些,未来会更加精简一点,以博客的方式来进行总结,思维导图和论文原文见我的github。

上一篇我们详细分析了bootram和Vxworks的基本启动流程,这篇文章中我们把视线转到plc的网络部分,同时来复现我们第一个、第二个工控安全漏洞。

Asa9ao

Asa9ao

906921次阅读

最近要参加的一场CTF线下赛采用了CFS靶场模式,听官方说CFS靶场就是三层靶机的内网渗透,通过一层一层的渗透,获取每个靶机的flag进行拿分,那么先自己搭建一个练练手吧.

安全活动

“2019 年度网络安全标准论坛暨第十一期标准宣贯培训会”即将于11月18日在京盛大开幕

信安在线

2019-11-20 17:30:46

信安在线

2019-11-20 17:30:46

267544次阅读

京东卡折现费时费力又费钱!不用怕!58SRC 现金兑换正式上线啦!

58安全应急响应中心

58安全应急响应中心

941664次阅读

4

10月19日,由360公司主办,西安电子科技大学协办,陕西省委网信办为指导单位组织的首届360杯网络安全职业技能大赛(简称3CTF)初赛正式开启!

投稿

投稿