关于360 Marval Team IOT安全系列文章:该系列包括了多种受众较多并且有趣的设备,我们将在不产生公众影响的前提下将分析报告中的关键部分予以公开。目标是期待在攻防对抗的过程中,提升IOT产品的安全性。

某疆公司的 Spark机型是2017年开始发售的面向低端消费级无人机市场推出的又一款便携产品,其最大的特点是可以不使用遥控器直接利用手机WIFI进行连接控制,这给无人机的安全研究增加了新的课题,只要WIFI网络相关的接口存在问题,就有可能被攻击者利用,从而非法控制无人机。

破解

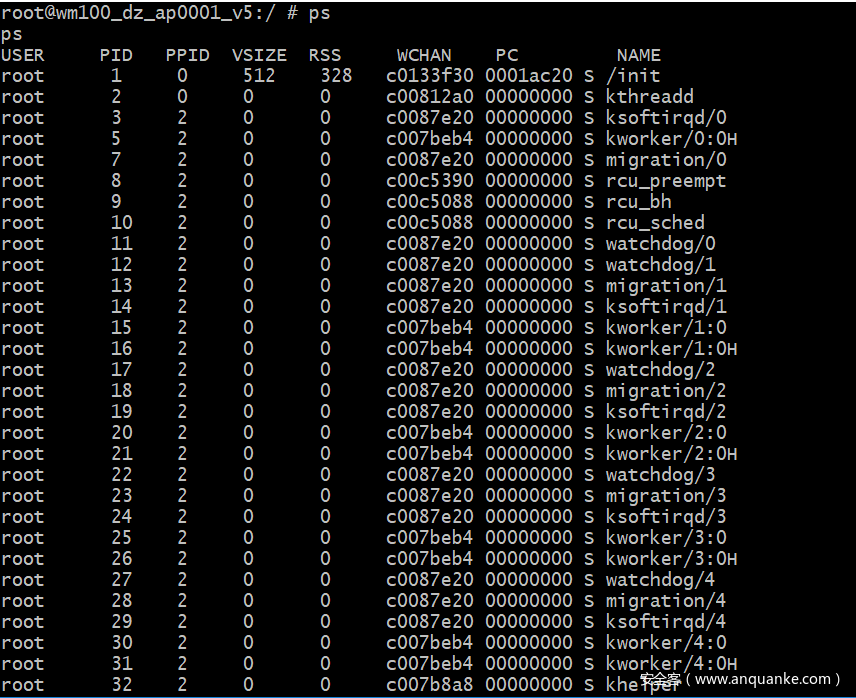

利用Spark系统的软件漏洞,我们可以对无人机系统进行任意升降级,解锁操作,可以获取到无人机的root权限:

通过同时破解无人机及手机端DJI Go App,我们实现了破解禁飞区限制,如下图所示:

劫持

劫持攻击过程如下所述

- attacker首先能够与victim的计算机联网,并有通过一些手段得知victim正在使用dji assistant连接无人机。

- DJI assistant存在websocket服务的server,并存在wifi密码读取设置的接口。

- attacker可以通过远程控制此接口,发送websocket接口指令,窃取/篡改无人机的wifi密码。

- 用手机直接连接victim的无人机进行劫持,或在victim使用无人机飞行时,通过干扰wifi,使无人机断开连接,由于attacker已经获取了wifi密码,其可使用手机即可劫持。

关于360 Marvel Team:Marvel Team是360公司安全研究员唐青昊在2015年成立的安全团队,致力于在互联网前沿业务领域开展信息安全技术研究。在2015至2017的时间中致力于云安全方向的虚拟化系统漏洞挖掘,发现数十枚高危安全漏洞,受邀在5个国际安全会议中进行演讲,并最终完成有安全奥运会之称的PWN2OWN比赛项目。在2018年开始在IOT和区块链领域的新征程。

360 Marvel Team历史文章:

《360MarvelTeam虚拟化漏洞第一弹 – CVE-2015-6815 漏洞分析》

《360MarvelTeam虚拟化漏洞第二弹 – CVE-2015-5279 漏洞分析》

《360MarvelTeam虚拟化漏洞第三弹 – CVE-2015-7504 漏洞分析》

《360 Marvel Team虚拟化漏洞第四弹:CVE-2015-8567漏洞分析》

《360 Marvel Team虚拟化漏洞第五弹 – CVE-2016-3710 Dark Portal漏洞分析》

《360 Marvel Team云系统漏洞第六弹 – CVE-2016-8632分析》

《360 Marvel Team IOT安全系列第一篇dji mavic破解》

360 Marvel Team出版图书:

《云虚拟化安全攻防实践》

360 Marvel Team 招聘信息:

>IOT业务方向:

安全研究员-web

安全研究员-二进制

安全研究员-android

安全开发工程师

>区块链业务方向:

安全研究员-web

安全研究员-二进制

安全开发工程师

更多合作和招聘职位可见二维码:

加入MarvelTeamGroup,讨论IOT,区块链,及云安全技术。

发表评论

您还未登录,请先登录。

登录