漏洞无处不在,没有一个系统是天衣无缝的。

【导读】几天前,国外某安全公司研究人员告警称:SIM卡被发现存在严重漏洞,远程攻击者可利用漏洞在用户不知情的情况下发送短信,攻击目标手机,监控跟踪受害者。据悉,全球或有超10 亿手机用户会受危害。目前,事件还在持续发酵,而针对该事件,智库提取了几个关键点希望引起各方重视。此外,还需引发高度重视的是:早在2015年,就已有媒体曝出:NSA已入侵全球手机SIM卡。

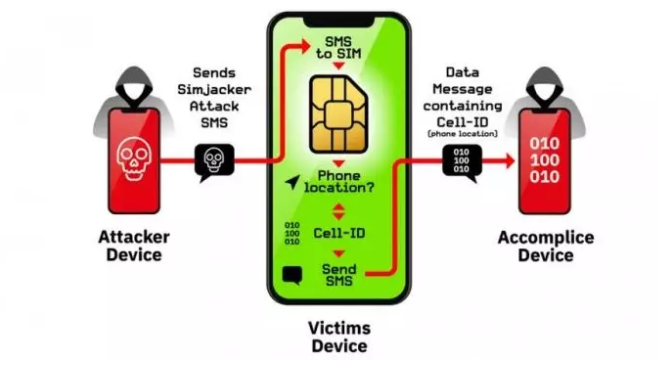

上周四,国外某安全公司发布一份重要报告称,攻击者利用Simjacker漏洞可以向目标用户手机发送一条短信,短信中包含一种特定类型的类似间谍软件的代码,通过此便可远程控制SIM卡发出命令,控制手机,从而进一步检索并执行敏感命令。以上攻击行为无需用户接触,可以说是在秘密中、沉默中完成的。必须提一下的是,这一漏洞存在于被称为 S@T的浏览器中。

S@T浏览器是SIMalliance Toolbox Browser的缩写,作为GSM 普遍使用的手机应用工具包(STK)的一部分,它嵌入大多数手机SIM卡中,为客户提供增值服务。

重点在于:S@T浏览器包含一系列STK指令,如发送短消息、设置调用、启动浏览器、提供本地数据、按命令运行和发送数据。所以,攻击者只需通过向设备发送SMS即可触发攻击,通过软件提供的执行环境,在手机上运行恶意命令,监控跟踪目标用户。

“暴击之弹”五连发 SIM漏洞“火力”不容小觑

为更清晰明了地展示Simjacker漏洞的强势“火力”,智库将此次攻击亮点及其影响归纳总结为以下五点:

暴击一:携完整恶意软件载荷而来,攻击独一无二

在报告中,研究人员用“独一无二”来形容此次攻击。Simjacker攻击形式在逻辑上可归类为可携带完整的恶意软件载荷,特别是间谍软件。因为它包含SIM卡要执行的指令列表。

暴击二:不止于盗取用户位置,攻击方式持续扩大

虽然此次攻击主要是盗取手机用户的位置,但检测中发现,攻击者已在试验其他类型。据悉,现在攻击范围已扩大到欺诈、诈骗电话、信息泄露、拒绝服务攻击,甚至是间谍活动等。

暴击三:利用程序与设备无关,配备SIM卡都具风险

同时,该漏洞利用程序也与设备无关,几乎涉及所有制造商,包括Apple、中兴通讯、摩托罗拉、三星、谷歌、华为,甚至是带有SIM卡的物联网设备等。

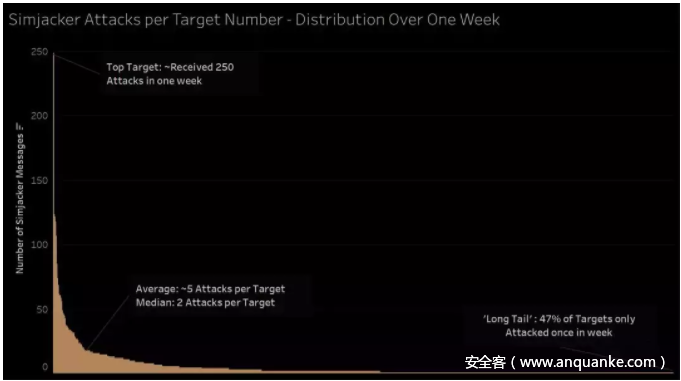

暴击四:针对性强,可广泛追踪使用

而在攻击时机与目标上,研究人员透露,攻击每时每刻都在发生,目标更聚焦在某几个国家的电话号码中。据介绍,在7 天的时间里,有几个电话号码被追踪了数百次。这意味着,此次攻击更具持续性与针对性。

“在一个国家,我们看到每天大约有100-150个特定的个人电话号码被Simjacker攻击,有时候甚至高达300个”。该研究人员讲到。

暴击五:30个国家、10亿用户或受威胁

由于全球至少有 30 个国家的移动运营商在使用 S@T 浏览器技术,总人数超过 10 亿。所以,这也意味着,或有逾10 亿手机用户将会受到此次事件影响。

网络战“魔爪”无孔不入 移动安全领域正被“侵染”

Simjacker漏洞一来,便以“五连发之势”发动猛攻,再次回观这五大“火力”之时——携完整恶意软件载荷而来,攻击目标兼具针对性与持续性,攻击类型持续扩大,攻击设备牵扯范围之广,我们不禁要问:如此“缜密”的“军火”,岂是一时兴起之作?这很难不让人与国家级网军、网络战联系到一起。

果然,在这份披露的报告中已显示:与某政府合作的一家特定私营公司正在积极利用SimJacker漏洞,并且至少在过去两年中对多个国家和地区(主要在中东,北非,亚洲和东欧)的移动电话用户进行有针对性的监控。可以说,这家未透露姓名的私人公司一直在利用这一漏洞帮助政府监视一些特定人群,追踪一直持续到今天。

同时,在多方报道中,我们发现有一个一致的结论,即:Simjacker攻击的出现意味着移动运营商的攻击者已在新的攻击技术上投入了大量资金,而这种新的投资和技能组合意味着“移动核心领域”将面临更加复杂的攻击,网络战的“魔爪”已无孔不入的在向其侵染。

斯诺登早年释放猛料 NSA已入侵全球手机SIM卡

然而,更令人恐怖的是,某些“大国”对全球手机卡的入侵比我们想象的要早,全球网络战的布局早已渗透。

2015年,美国独立新闻网站The Intercept 就曾披露了一份令人震惊的文档,该文档由斯诺登提供,文档中详细介绍了美国和英国的情报人员如何黑进了著名SIM卡制造商Gemalto(金雅拓)并窃取了保护用户通话信息的关键性密匙。

金雅拓公司(Gemalto)是全球最大的手机SIM卡生产厂商,除了手机与平板电脑的SIM卡,该公司还制造信用卡与生物识别护照的“加密芯片卡”,一年的生产量约20亿张。金雅拓公司在全球85个国家都有业务,其客户包括AT&T、T-Mobile、威瑞森通信(Verizon)、Sprint、沃达丰(Vodafone)在内的世界各地大约450家无线网络服务供应商。

入侵行动由美国国家安全局(NSA)和英国政府通信总部(GCHQ)联手实施,并记录在2010年的文档中。该入侵行动令NSA和GCHQ有可能监听全球各地大部分手机通讯,包括电话语音通讯以及数据的传输。

事件曝出后,美国科技媒体网站The Verge指出,入侵SIM卡并窃取加密密匙,意味着政府情报机构可以通过间谍程序软件感染特定的手机SIM卡,而不仅仅只是监听手机通讯。如果NSA和GCHQ正在实施这项间谍活动,这将是迄今为止斯诺登爆出的最大威胁之一。

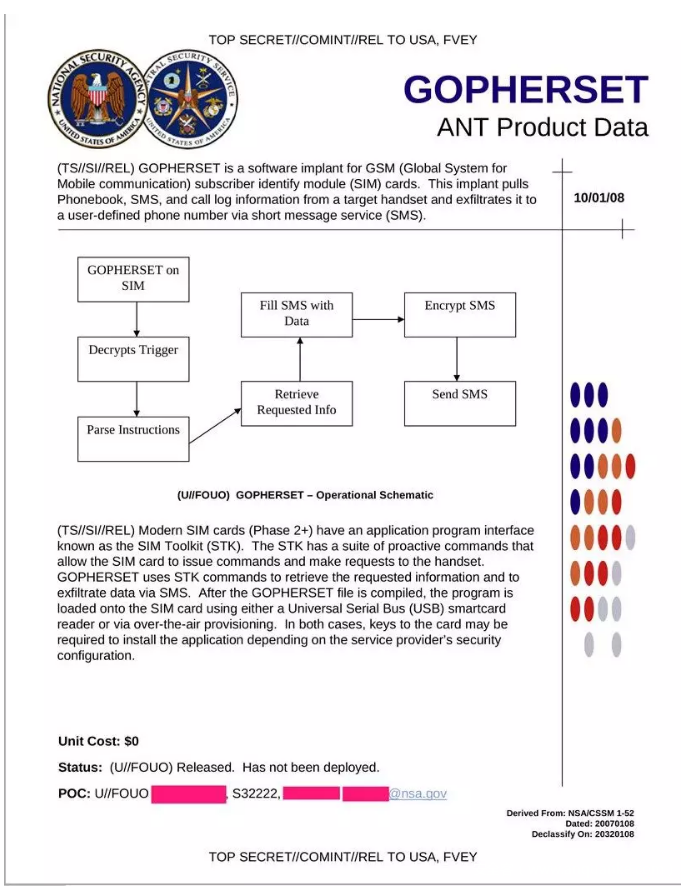

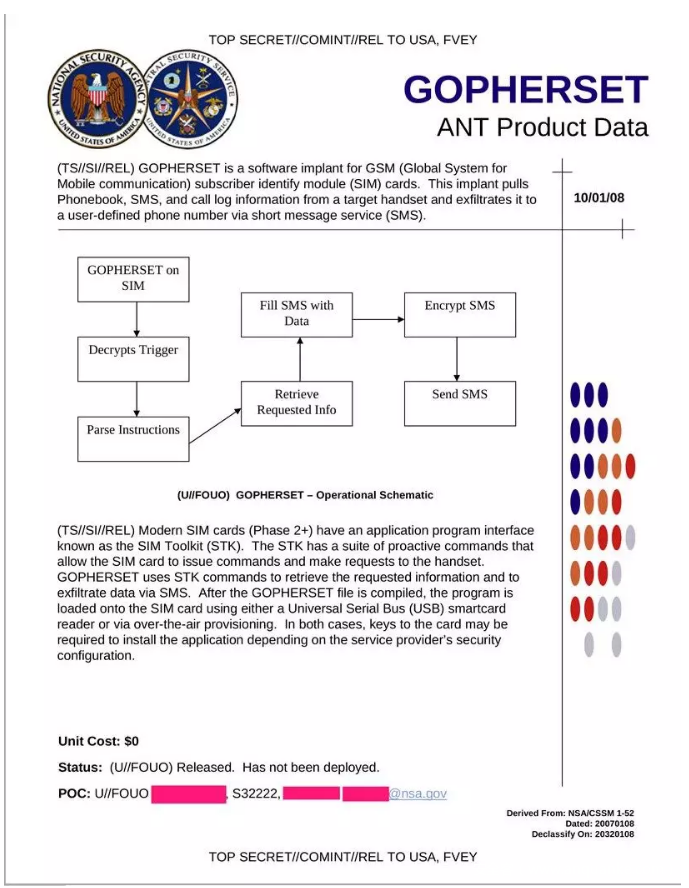

因为间谍程序软件可以安装在SIM卡里,之后可以在用户毫不知情的情况下在手机等设备上安装额外的间谍软件,或是检索设备中的数据。

同时,由于每一张SIM卡都有一个独立的OTA密匙,运营商可以通过OTA让手机进行远程更新。而此次,NSA就是通过OTA密匙进行攻击的。

据安全研究人员透露,OTA密匙可以获得手机几乎所有的权限,甚至可以删除或是追踪OTA更新,让间谍软件可以“在用户面前完全隐藏起来”,而OTA密匙也是情报人员最喜欢的攻击目标。某些恶意软件已经可以利用SIM卡,允许NSA通过隐藏短信获取位置信息,以及从电话簿、文本以及通话记录等获取附加信息。

此外,The Verge报道还指出,先前泄露的文件已经显示,NSA已经开发出了相应的恶意软件。德国《明镜周刊》也曾披露了NSA的“特定入侵行动”黑客工具包,其中包括猴子日历(MONKEYCALENDAR)和地鼠套装(GOPHERSET)。猴子日历可以通过短信回传手机的位置信息,而地鼠套装可以向手机发送命令,获得联系人清单和手机短信等任何内容。

可以说,2015年披露的这份文档已表明,NSA已经获得了Gemalto的全部网络权限,包括管理OTA密匙的认证服务,所以至少到现在NSA已经获得了他们所想要的所有密匙,情报机构还可以借助这些密钥来破解他们此前捕获却无法解码的旧有通讯数据。

这非常可怕。如果NSA和GCHQ获得了大量的OTA密匙,我们将面临移动安全方面最大的威胁。

当年, 对斯诺登披露的文档进行过大量研究的安全研究员克劳迪欧(ClaudioGuarnieri)由衷感叹。

网络安全既是防线,又是底线。正值国家网络安全周之际,此件事的爆发,无疑再次为我们敲响了警钟。加强网络安全国防建设不仅是势在必行,而且是迫在眉睫。而针对此次移动安全领域的危机,智库为移动运营商提出了一些建议:

1.增强变化的意识,持续更新安全防护能力的意识。此次事件的爆发,意味着依赖现有的安全建议与防护设施已不足以保护自身安全,万物时刻都在变化,攻击者也将在试图攻破现有的“防线”,以新的攻击方式攻破旧的“壁垒”。

2.增强发现“隐藏”攻击,即“看得见”的能力。移动运营商需要不断调查可疑和恶意活动,强化“看得见”的能力,以发现“隐藏”攻击。

3.增强“防御”能力,即“守得住”的能力。加强攻防演练,以防在攻击真正来临时,能做到及时响应、追踪、溯源,将“攻击”扼杀在来的路上。

了解更多国内外网络空间安全资讯

扫码关注“国际安全智库”公共号

发表评论

您还未登录,请先登录。

登录