0x01 漏洞背景

2020年02月27日,360CERT监测发现 ESET 公司公开了一篇针对 WI-FI 漏洞 KR00K 的研究报告。该漏洞编号为 CVE-2019-15126。

该漏洞可以在无 WI-FI 密码的情况下对受影响设备的部分 WI-FI 流量进行解密。

0x02 风险等级

360CERT对该漏洞进行评定

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 中危 |

| 影响面 | 广泛 |

该漏洞评定的几个重要依据如下:

- 主要影响Broadcom和Cypress的芯片

- 需要攻击者物理接近受影响的设备

- 只能解密和泄漏部分流量

- 无法对流量内容进行篡改

360CERT建议广大用户及时更新 固件/软件/系统 版本。做好资产 自查/自检/预防 工作,以免遭受攻击。

0x03 漏洞详情

以下内容均来自 ESET 报告

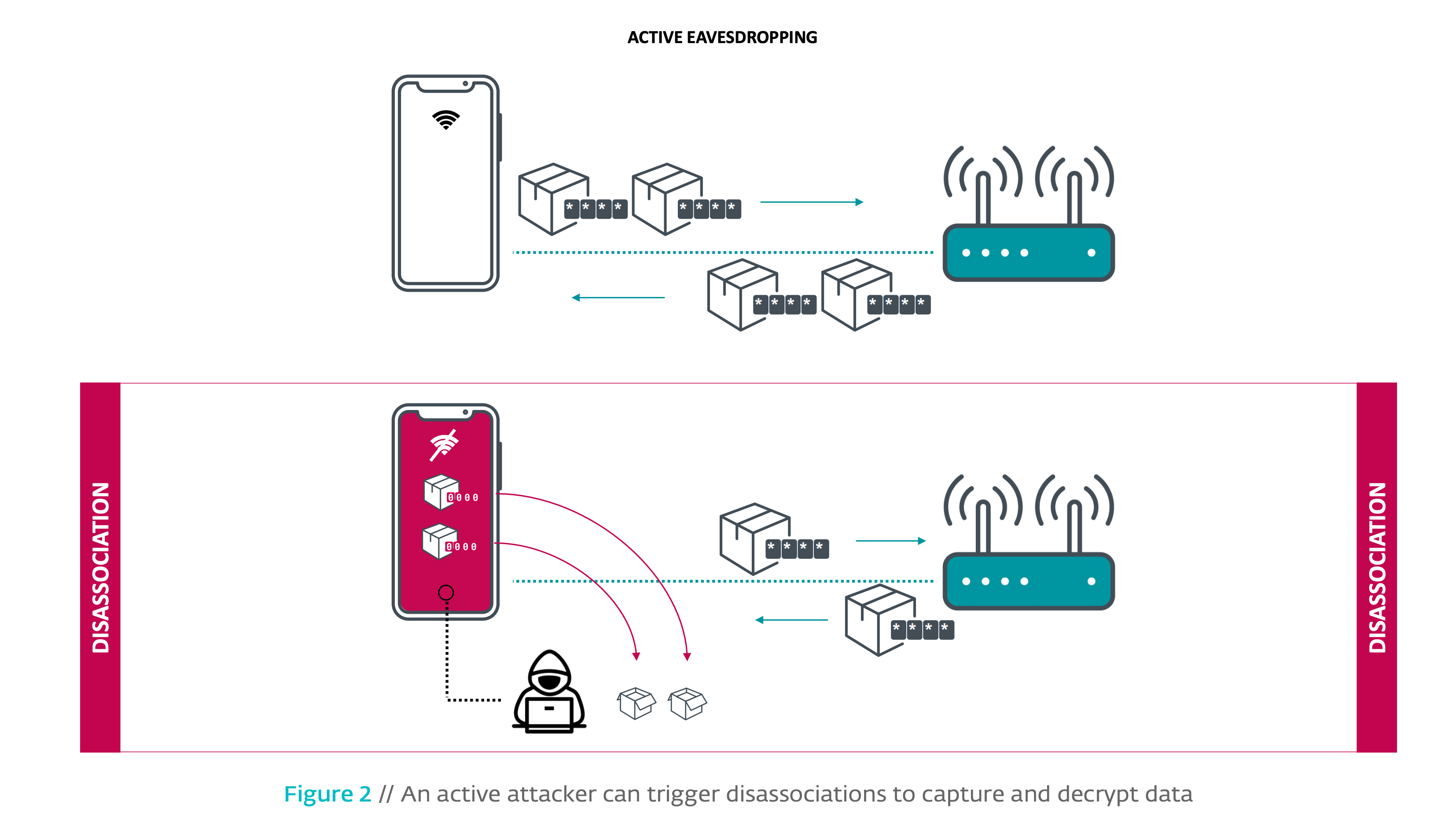

ESET 研究发现,当受影响的芯片在触发 WI-FI 断开 这一操作时。会将用于加密的密钥全置为 0。(该操作是符合标准的)

出现的问题是受影响的芯片会将缓冲区中剩余的数据用该密钥加密后进行发送。因此攻击者可以解密该部分 WI-FI 流量。

0x04 影响版本

主要影响以下设备/芯片

| 厂商 | 设备/芯片名称 |

|---|---|

| broadcom | bcm4356 |

| broadcom | bcm4389 |

| broadcom | bcm4375 |

| broadcom | bcm43012 |

| broadcom | bcm43013 |

| broadcom | bcm43752 |

| Amazon | Echo 2nd gen |

| Amazon | Kindle 8th gen |

| Apple | iPad mini 2 (ipad_os < 13.2) |

| Apple | iPhone 6, 6S, 8, XR (iphone_os < 13.2) |

| Apple | MacBook Air Retina 13-inch 2018 (mac_os < 10.15.1) |

| Nexus 5 | |

| Nexus 6 | |

| Nexus 6S | |

| Raspberry | Pi 3 |

| Samsung | Galaxy S4 GT-I9505 |

| Samsung | Galaxy S8 |

0x05 修复建议

- 请直接与芯片制造商联系以获取有关KR00K漏洞的补丁;

- 对受影响的设备进行升级。

因该漏洞只是针对 WI-FI 流量进行解密。360CERT 建议用户尽量使用 HTTPS/TLS 进行网络通信。该方式可以一定程度地减缓漏洞来带的影响。

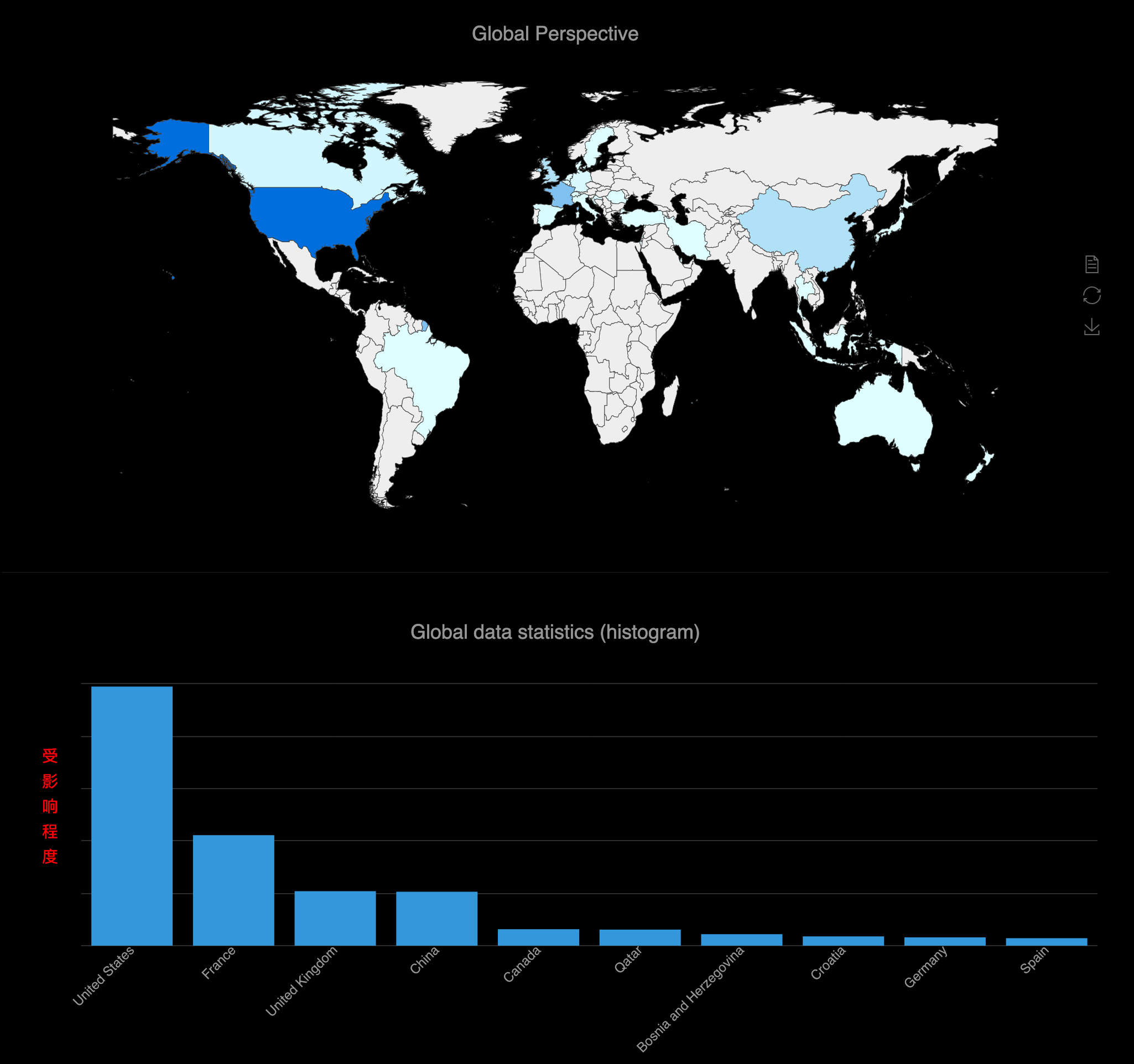

0x06 相关空间测绘数据

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,针对部分受影响的设备进行测绘。具体分布如下图所示。(由于该漏洞特殊性,该数据仅供参考)

0x07 产品侧解决方案

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类 漏洞/事件 进行监测,请用户联系相关产品区域负责人获取对应产品。

0x08 时间线

2020-02-26 ESET公司发布漏洞报告

2020-02-27 360CERT发布预警

发表评论

您还未登录,请先登录。

登录