在刚刚过去的七夕中,万千网购卖家凭借着一手“爱情牌”,占尽“甜蜜”商机。然而虽然一个个卖家赚得钵满盆满,但殊不知稍有不慎,就可能成为网络黑手眼中的提款机。

近期,360安全大脑发现一款针对淘宝卖家的新型网银木马频繁作案,此类木马伪装成发送给商家的“订单”文件进行钓鱼传播,一旦用户不慎打开,就可能面临资金被盗风险。

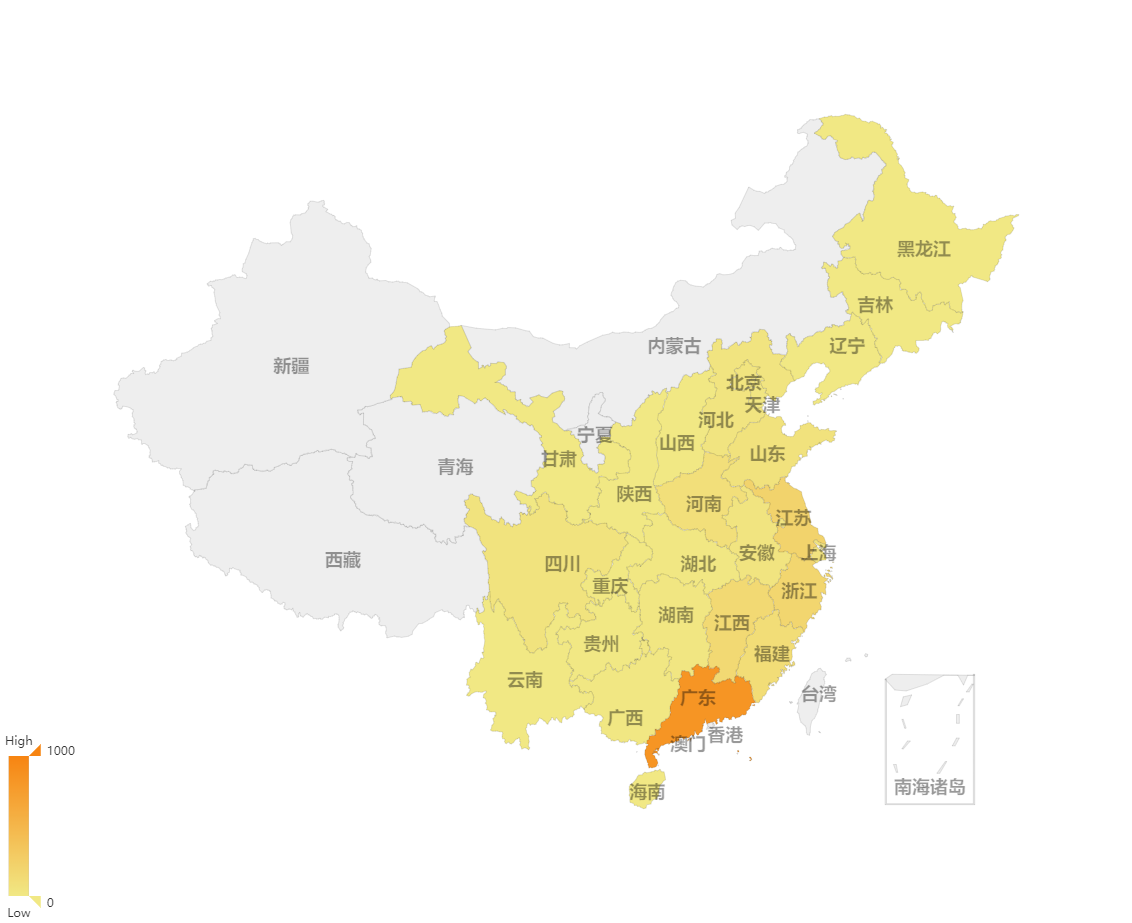

经溯源分析后,360安全大脑发现该作案黑客会借助一个隐藏的第三方浏览器窗口,和支付宝的快捷登录功能实现对商家账户资金的操控。至少从去年12月份起,该木马就已经开始活跃,至今已有数千个淘宝商家遭受攻击,广东等沿海地区受灾尤为显著。

在发现该威胁的第一时间,360安全大脑便及时反馈支付宝官方人员,并在全网对此类木马进行全方位查杀和拦截,建议中招商家尽快下载安装360安全卫士,保护个人数据及财产安全。

“订单”木马横行网络 躲避杀软以假乱真

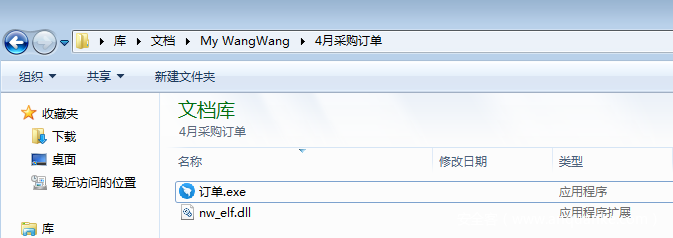

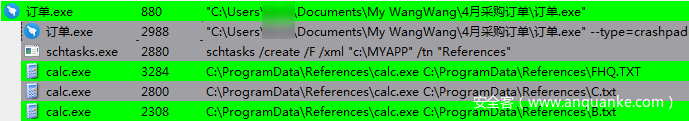

360安全大脑经深入分析后发现,该作案黑客在淘宝店铺里找到目标后,就会通过阿里旺旺发送给商家虚假的采购订单文件作为诱饵,该文件可以利用官方的钉钉程序,来加载同目录下捆绑了木马的模块“nw_elf.dll”。

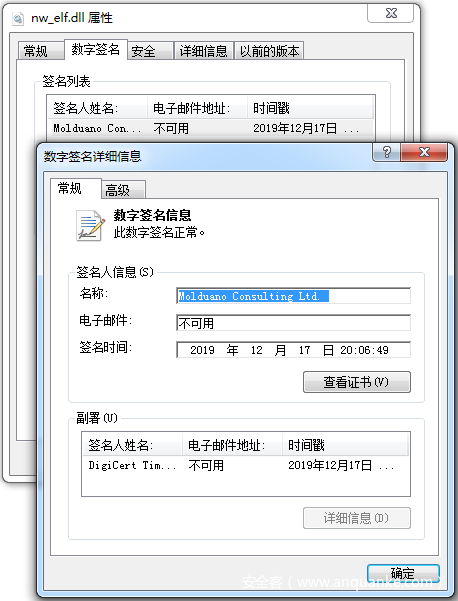

为了躲避安全软件的查杀,此模块还特地使用了一个合法的数字签名。

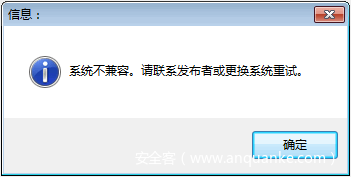

商家不慎点开后,狡猾的黑客还故意设计了一个欺骗性的提示弹出,让用户误以为这个文件由于系统兼容性的问题没有正常打开,降低其心理防备。

然而实际上,木马已经在后台偷偷运行,并会在系统中安装和启动更多的后门模块。

作案黑客远程操控暗中盗财 难逃360安全大脑拦截查杀

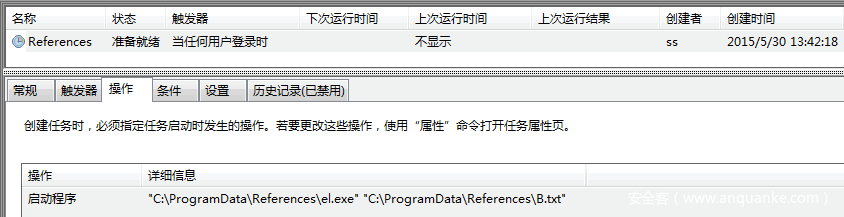

木马安装时,会添加让系统每次登录时自动通过“el.exe”加载运行“B.txt”的计划任务。

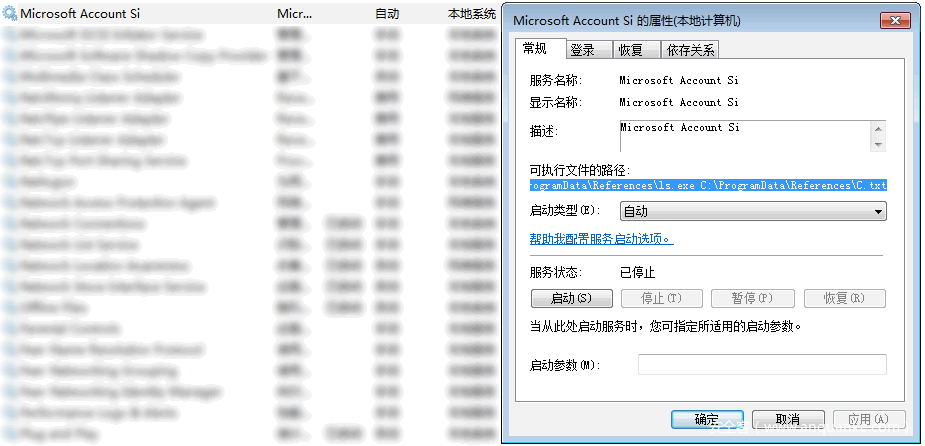

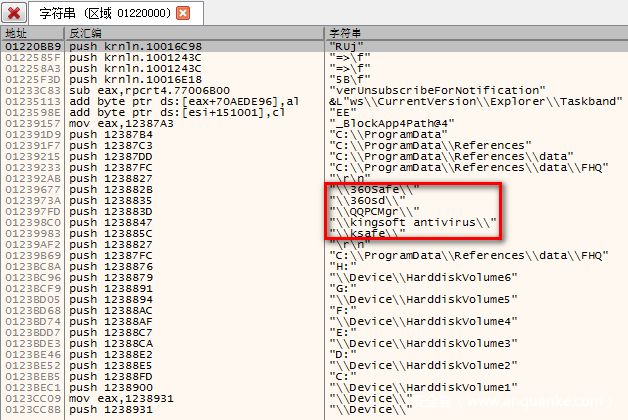

实际上,木马安装目录(“C:\ProgarmData\References”)下的三个TXT后缀的文件均是一种易语言编译的特殊易包程序,三个程序模块分工明确、互相配合。其中,“C.txt”负责以服务的形式驻留系统并启动“FHQ.TXT”。

“FHQ.TXT”运行后会通过进程快照监控进程列表,当启动的进程路径包含下列安全软件目录时,则会把该路径加入一张过滤列表中进行对抗。

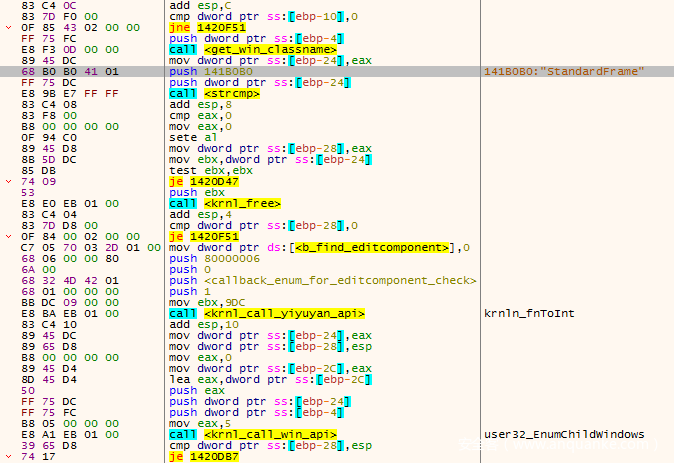

“B.txt”是本木马最核心的工作模块,主要负责监控商家的支付密码并提供远程控制功能帮助黑客进行转账盗钱。该模块启动后,会通过查找千牛客户端的窗口组件来对商家操作进行监控。

监控的目标是客户端中可能出现的账号密码输入,在如下“B.TXT”中内置的一份监控列表中可以看出,大部分的目标指向是支付宝的支付密码。

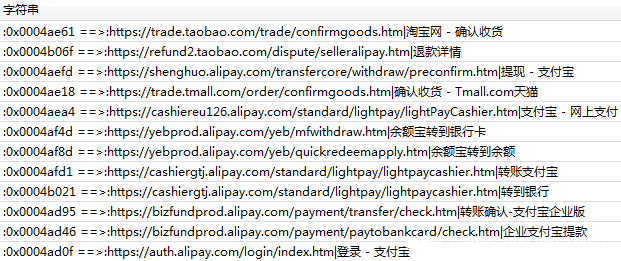

拿到支付密码后,黑客就可以通过木马模块的远程控制功能来进行转账盗钱的操作了。每次启动后,木马会尝试连接内置的一份C&C地址列表,本例“B.TXT”样本中主要内置2个控制域名分别是“mostere.com”和“huanyu3333.com”,控制端口为3500-3509。

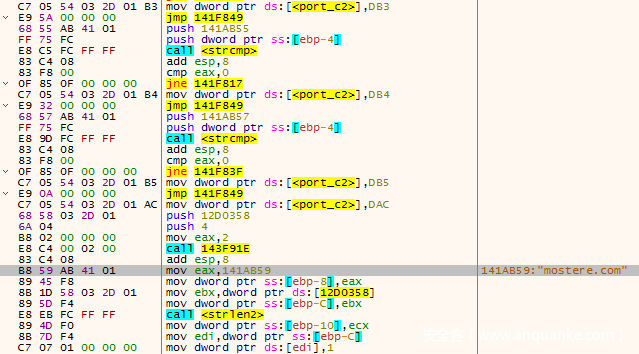

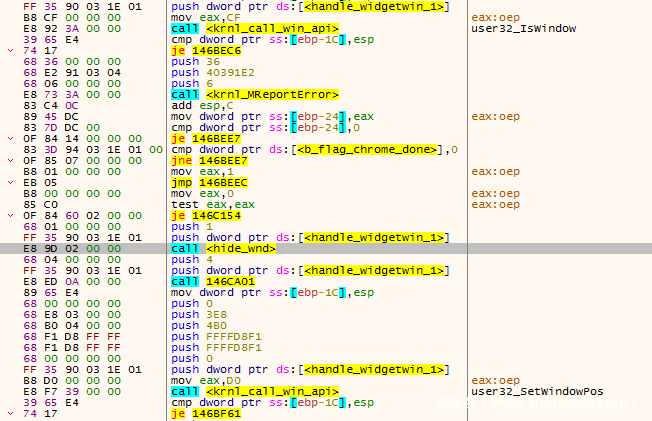

远程控制功能包含一个核心的辅助转账功能,该功能的实现原理是借助一个第三方浏览器,创建一个对商家隐藏但对黑客可见的浏览器操作窗口。在商家登录千牛时,其会利用千牛客户端提供给浏览器的便捷登录功能,来进行免密快速登录。如下是黑客启动浏览器后,对浏览器进行图标隐藏并将窗口位置移出桌面正常显示范围的操作:

借助这个隐藏的浏览器,黑客可以远程操作进行一键登录商家的支付宝账户,暗中转走商家的账户资金。和以往常见的支付宝“暗雷”木马不同,此盗窃过程不需要对用户进行二次诱骗,完全由黑客远程进行监控和操作,因此隐蔽性和危害性更强。

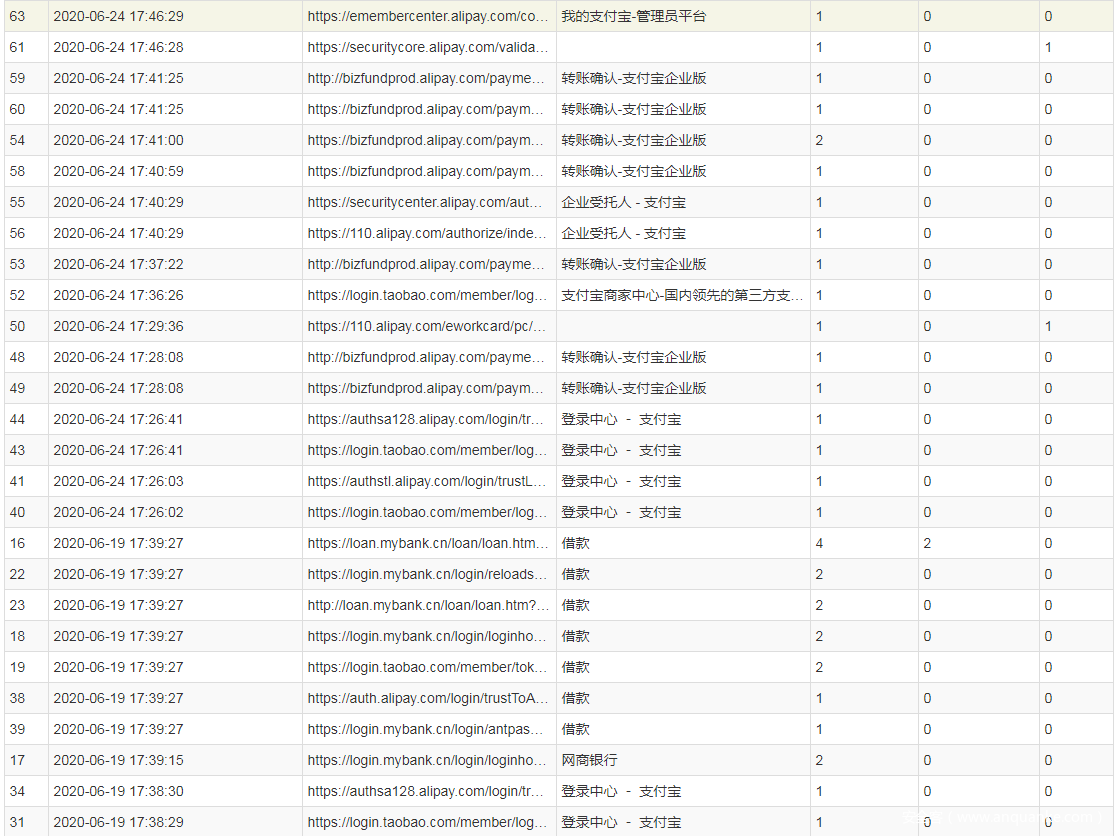

在网警提供的受害商家木马安装目录中,提取辅助浏览器的历史记录可发现,作案黑客通过该方式暗中对受害商家进行了多次转账操作,并且在转账之前还进行过借款操作。

纵观此次针对淘宝卖家的“订单”木马事件可见,商家只要在中招后继续通过电脑进行登录、转账等操作,支付密码就会暴露给黑客。同时,为了避免异地登录等安全提示,黑客会利用千牛客户端的快捷登录功能和一个隐藏的第三方浏览器,通过远程操控商家电脑进行暗中盗取钱财。面对如此防不胜防的网络威胁,用户安全防护意识切忌放松警惕。

不过广大用户无需过分担心,在360安全大脑的极智赋能下,360安全卫士已实现针对该类木马的全面拦截和查杀。为避免攻击态势再度蔓延,建议广大用户做好以下防护措施:

1、及时前往weishi.360.cn,下载安装360安全卫士,强力查杀此类病毒木马;

2、提高安全意识,为个人电子账户设置强密码和多重验证;

3、定期检测系统和软件中的安全漏洞,及时打上补丁。

文件HASH

024fcea030ea331c75fbccbeaf98ea45 nw_elf.dll

1c8f99d078e297b8727af42a390ad1b3 B.TXT

735bf3d9af6e104e13943be5e3b98dcd C.TXT

68b90544ce30af5befc39731a93bfd60 FHQ.TXT

C&C

mostere.com

huanyu3333.com

mostereses.com

发表评论

您还未登录,请先登录。

登录