想看的网页被遮挡、想买的商品被隐藏,甚至还可能暗藏恶意插件,稍不留神就会被盗取个人信息……恶意浏览器广告正威胁着广大网友的隐私及财产安全。近期,360政企安全反病毒中心接到大批用户反馈,称访问网站被插入广告且部分无法关闭。经360安全大脑分析发现,此次事件是由浏览器恶意扩展劫持攻击,以及某压缩软件将广告附加到浏览器标签页所导致。

长期以来,浏览器恶意扩展主要是虚假产品主页通过搜索引擎竞价排名吸引流量,进而推广恶意下载器软件所致。一旦下载安装此类软件,启动后便会在静默状态下,向浏览器安装恶意扩展以劫持浏览器,而被推广的扩展则由此通过云控,在用户访问的其它网站中插入广告、并劫持跳转超过5000个网站。不过广大用户无需过分担心,在360安全大脑的极智赋能下, 360安全卫士可快速查杀此类威胁,清扫浏览器广告中潜藏的“毒瘤”。

静默“恶人”放大招,劫持网页放毒抢流量

360安全大脑数据显示,截止目前累计已有数十万用户受到影响。而在对反馈情况进行分析后,360安全大脑发现此次遭遇浏览器恶意扩展劫持攻击的用户,多在搜索引擎中搜索过一些较为热门的软件。

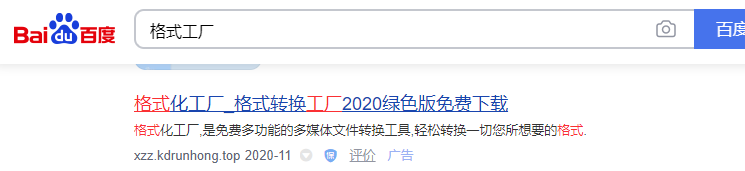

而某些恶意网站便会通过搜索引擎的竞价排名机制,购买热词吸引流量,以此将用户诱导到自己搭建的虚假主页上。

而虚假主页中所下载的软件,则是带有广告程序的恶意软件。

下载器执行时会从服务端下载恶意扩展压缩包,并强行结束浏览器进程然后释放到扩展相关目录并修改浏览器配置文件进行扩展的安装:

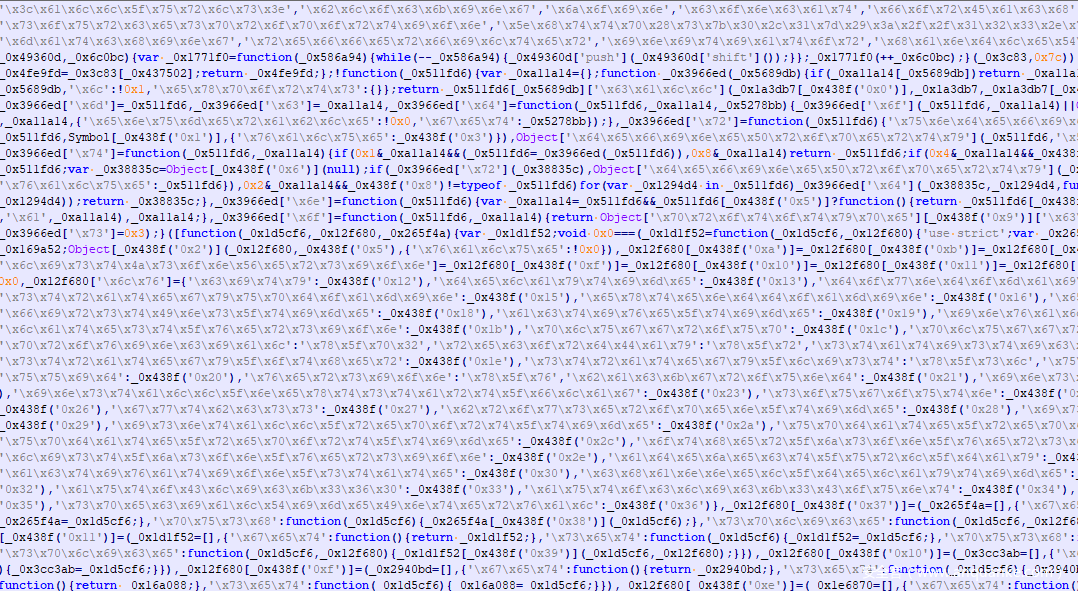

该扩展代码进行了大量混淆:

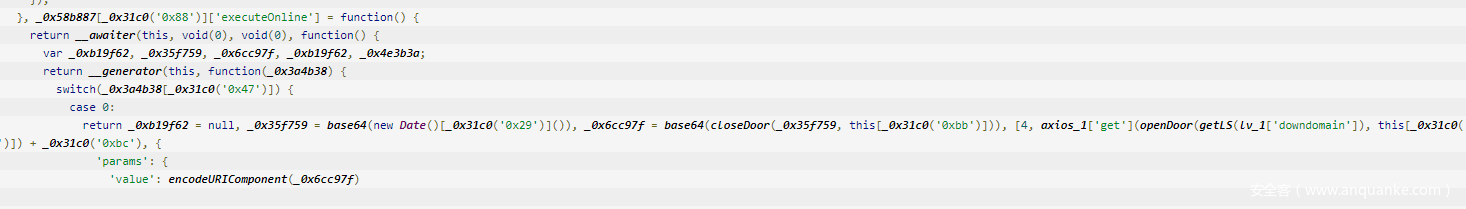

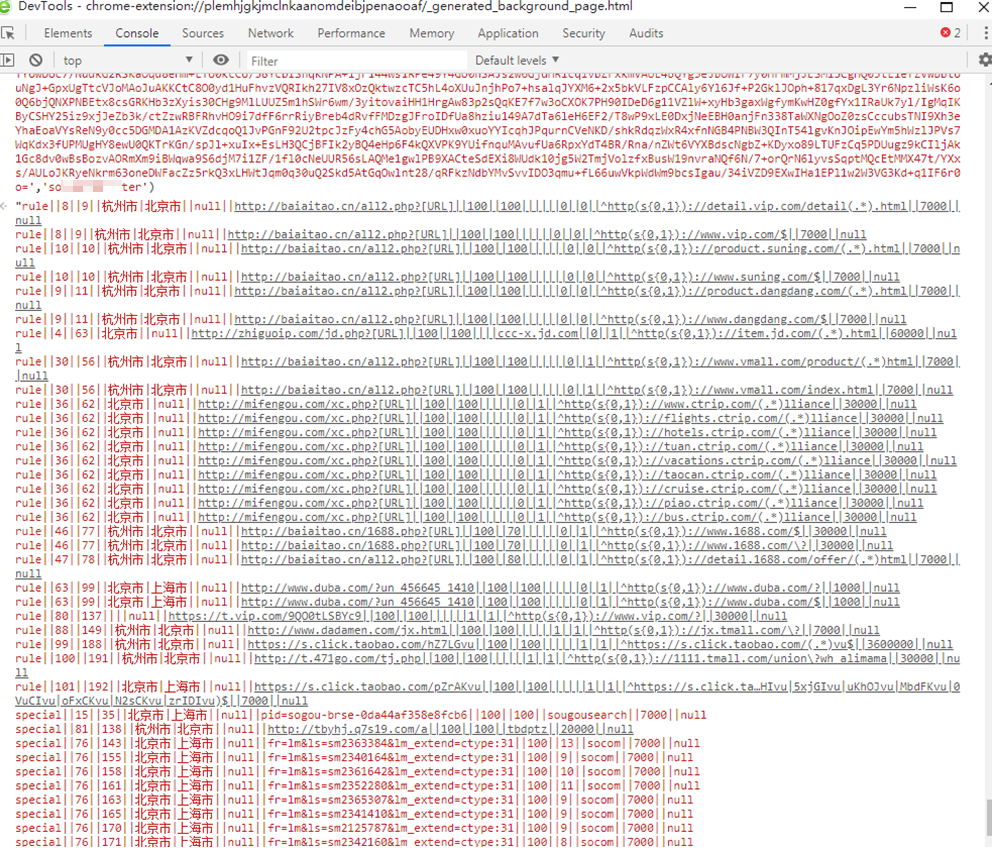

进行去混淆后,可知其具备网站劫持(主要劫持淘宝客、搜索、私服等网站)、插入广告等功能,并且执行的策略规则都是在线云控:

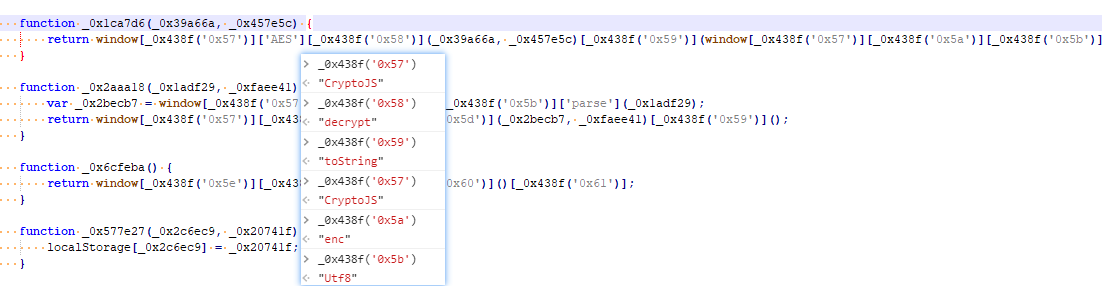

劫持策略规则还使用AES算法加密和 Base64编码。

分析人员将加密数据还原出来后,可见劫持规则如下:

其中被劫持的私服网站竟多达4961个:

运行后,会在其它网站中插入广告,且不提供关闭按钮:

浏览器活动标签“注水”,霸屏弹窗广告以假乱真

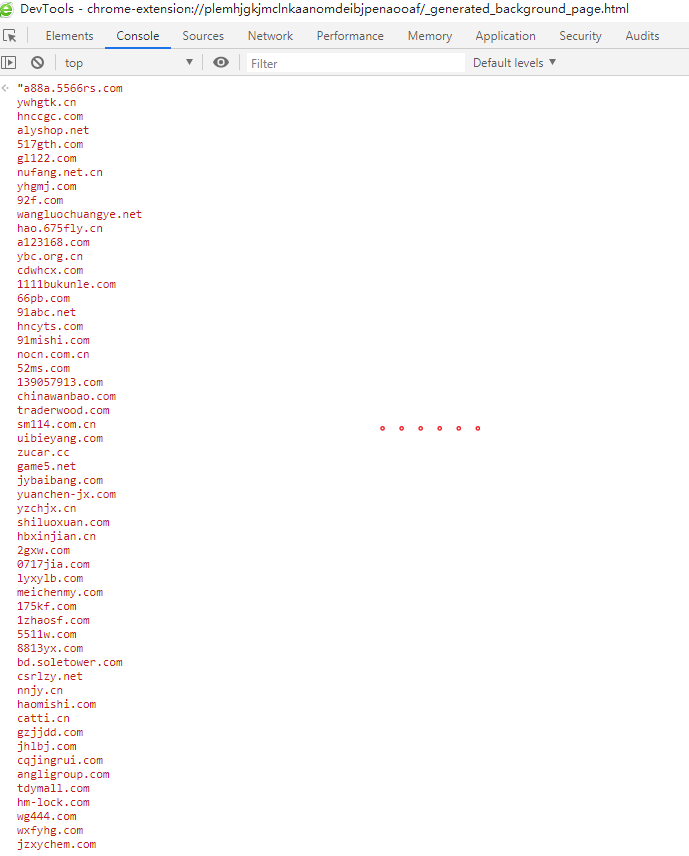

进一步分析后,360安全大脑发现除上述中招情形外,在部分受害用户的机器上,弹窗相关进程已被通过RC4加密的参数控制。

对样本参数进行解密,具体如下所示:

-project=kuaizip

-adurl=http://ssp.7654[.]com/tray

-qid=kuaizip

-ad=kuaiya_yptips_1

-countdown=30

-attachbrowser=true

-showadmark=true

-killprocess=60

-dlldata=logo_yptips

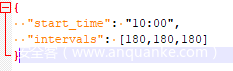

-configurl=http://down1.7654browser.shzhanmeng[.]com/tui/yptips/intervals.json

-closebuttonjsonurl=http://tips.glzip[.]com/n/tui/yptips/yptips.json

-countdown=60

-reportprefix=yptips-1

360安全大脑深入分析后发现,参数对此类广告进行的各种设置,具体包括是否附加到浏览器、是否显示来源、倒计时自动关闭、加载dll数据、连接云控json控制的开始时间以及触发的时间间隔等。

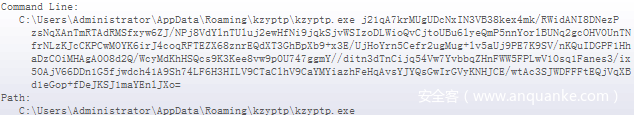

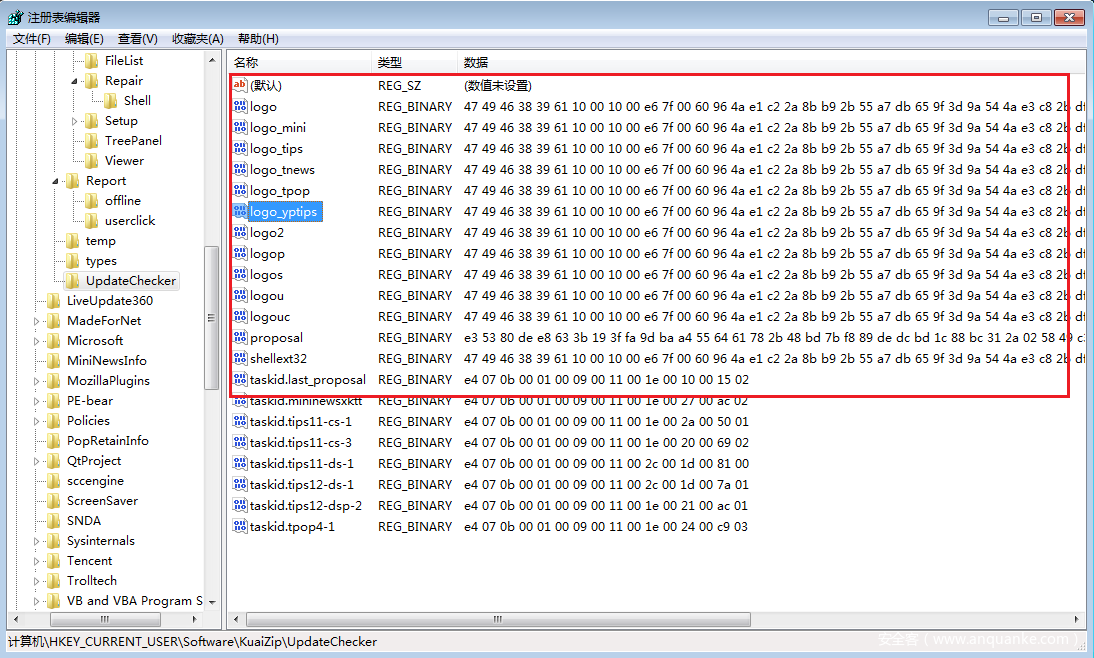

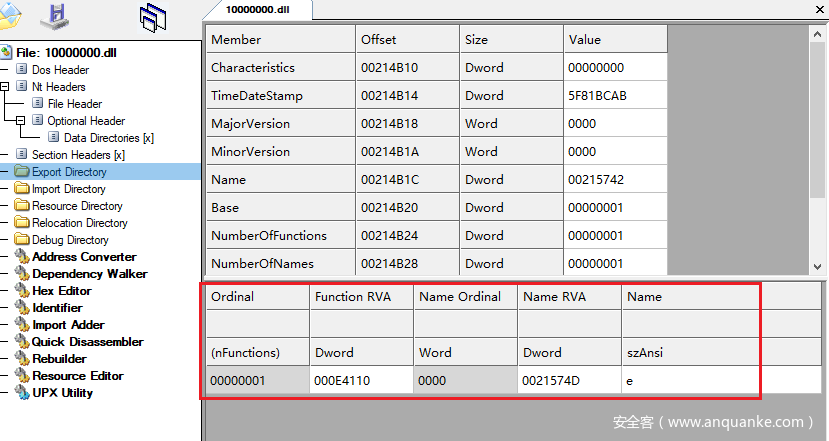

其中命令行参数“-dlldata= logo_yptips”会对指定的模块进行logo_yptip加载,该模块都被加密后写入Gif数据,并被存放在注册表中,执行的时候创建远程线程执行此段shellcode,最终由shellcode加载起YpTips.dll并调用导出函数e开始执行弹窗相关操作:

此外,因“-attachbrowser=true”参数被设置为打开状态,所以弹出的广告会被附加到浏览器活动标准页窗口上,以假乱真仿冒浏览器页面广告。具体弹窗效果如下图所示:

谨防“带毒”广告刷屏,360安全大脑还你清净浏览器

浏览器广告“泛滥”,木马植入、信息诈骗、强制消费等安全隐患接踵而至,污染网络环境之余,不仅侵犯了用户选择权,更严重威胁着网络安全。而在发现此类威胁后,360安全大脑极速出击,极智赋能360安全卫士,实现可在第一时间查杀此类恶意软件,保护广大用户上网安全。

此外,浏览器作为互联网最重要的入口之一,堪称政企办公的重要场景。而面对强势来袭的恶意软件和扩展威胁,360政企安全反病毒中心针对广大政企多端用户,给出如下安全建议:

1.建议用户选择正规渠道安装软件,以免自己的电脑成为不法分子控制劫持的工具;

2.如发现浏览器被插入恶意广告或访问正常网站出现自动跳转到带计费链接的网站时尽快使用安全软件进行查杀;

3.如浏览器支持,请开启浏览器的“自动停用来源不明的扩展”功能。

附录

部分扩展ID(部分名称为伪装)

fcahamiicfebpelbggpdjnolnoinimem

eeeoblhffniamgejemaladfhibjiicdp

dgdnmfccfomgnaeipcpkigpofpfhkmnk

bjdlfjomcjcaobkgdhfbnafkdbhpbjia

kbgoekedgkjckjbgngcgnfofnibfibhd

cdlkigdinekjphniiikllpimpfibljla

gmncddhbbfkjkcffhhbjgfjcfcfbileh

phnompbmndfjfdhcckblollfoipcgnbf

npolpagifegogmgcbpeogeiahjjigibm

pacfadfnhfkijmiacjflgdgconhhfjfm

moalihdkojhlkmdfjhlcakelngkiipln

fabpcgbcmpkjfneobkfcckfeamiaoidb

kpiomiebgaaoheanbeinnkeidfdnekkm

oagdkhmnlmhmhnhkgboembifjkkbmkhl

gpkgjgiaimkoechjbdfaakmjpeoaoani

emhjojjbglkfopinkcpipcbfihehljoo

impjhdnlcphjmhfchpjeomplfdllimkb

omapfdkaloophlpaaiapohjinekildhm

ncadgjloklpmlblhciofgpmhaodpbhmg

bbalkplkepokcbhaeigcbifhceiffnac

dedaccoeanofpnibpflegcageagehpde

occhecfbiehogeebddncjaammkclffao

发表评论

您还未登录,请先登录。

登录