万豪酒店集团,因3亿客户个人信息泄露被英国信息专员办公室罚款合计1.6亿人民币。随着云化速度的加快,历史各阶段遗留的各类主机资产,纵横交错日益复杂。庞杂的混合云环境中,如何全面、实时、深入掌握核心资产的情况并有效管理服务器主机安全,是大型机构面临的共同难题。

国际权威咨询公司Forrester首席研究专家Andras Cser表示,企业普遍诉求集中在拥有更强检测、可视化分析和响应能力的主机工作负载统一防护管理平台。

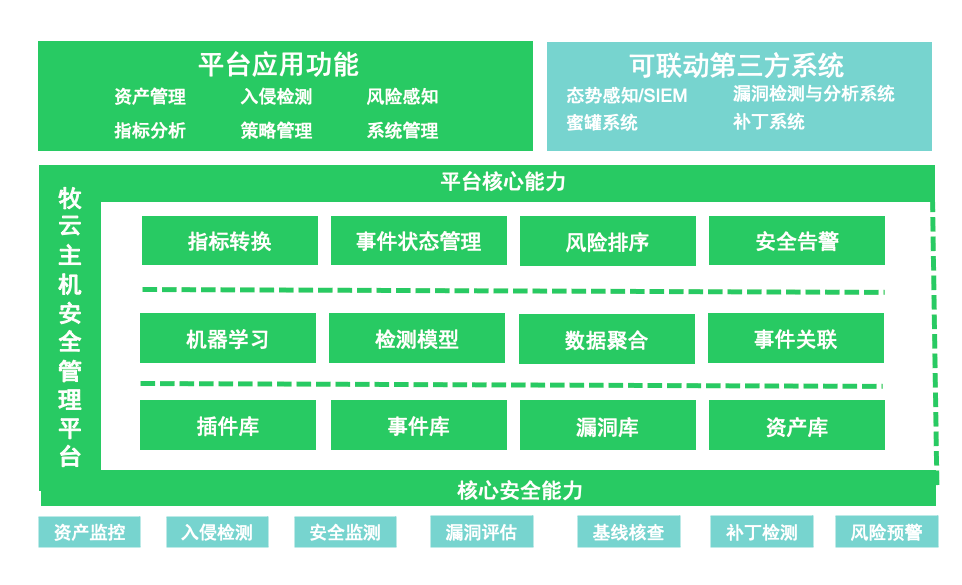

长亭牧云(CloudWalker)主机安全管理平台架构

随着基础设施使用方法的变化,安全被要求越来越贴合于业务逻辑。区别于传统的主机安全产品,长亭在数十家中大型客户现场深度测试融合后认为,新一代的主机安全需要具备以下四大类特征:

贴合业务|精细化,精耕细作的资产清点

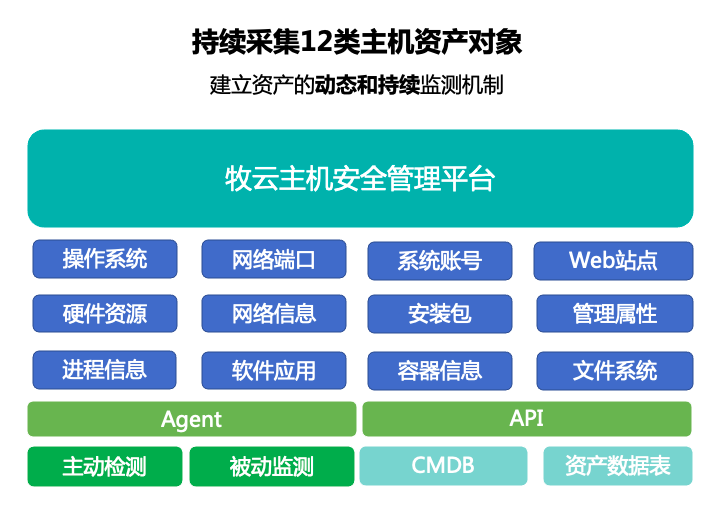

精细化资产清点

一款优秀的主机安全产品需要支持矩阵检测,包括主机操作系统、应用软件、容器资产等10余类资产对象,形成符合组织内部安全管理规范及合规性要求的现网主机资产信息库。

适配业务逻辑的资产管理方式

根据业务架构、组织机构、地域等不同类别,新一代主机安全产品支持建立业务组,建立基于设备、时间、空间、责任人属性等详尽的资产指纹信息。探针检测策略定制化配置,根据业务组实现探针派发和管理;支持组织架构、业务系统、安全域的灵活调度。支持设置任务执行周期、任务参数、任务下发范围等,以更贴合业务多资产管理方式,对相关安全事件进行全生命周期状态管理以及多维度安全分析。

全面|深入|实时|准确,缺一不可的检测

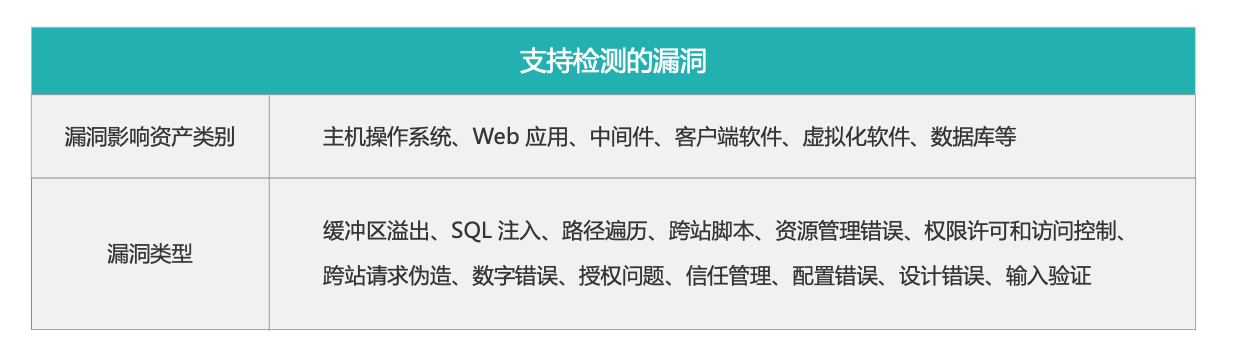

安全前置|脆弱性全面评估

1.漏洞识别速度快

通过应用指纹信息识别,安全探针采集主机资产指纹信息后,直接进行漏洞特征匹配,探针负载小,漏洞识别速度快。

2.漏洞识别准

通过POC验证脚本发送到探针端进行漏洞验证,适用于专项漏洞以及弱口令检测,精准识别高风险漏洞,弱口令检测采用文件密码分析比对方式,支持自定义用户和密码策略。

3.支持合规基线检查项 >2000项

支持主机操作系统、容器、应用程序、数据库的等级保护以及以CIS规范的安全基线检查,支持主动触发合规基线检测任务,同时根据主机系统指纹信息,自动识别适用基线策略。

4.补丁检测

通过探针端识别系统内核、应用程序指纹,结合指纹信息自动关联匹配 官方补丁信息,以补丁视角进行事件聚合,提升漏洞修复效率。

深度|实时|准确的入侵检测

ATT&CK模型12项战术场景覆盖,105项技术覆盖,通过WebShell监控,反弹Shell监控,恶意文件检测,异常文件操作、蜜罐联动安全检测动作识别高级持续网络安全攻击,完整覆盖网络攻击链。主机安全产品能否全面、深度感知入侵风险,实时监测主机操作系统以及容器资产的入侵行为,变得至关重要。

1.多引擎交叉验证

采用正则匹配、语义分析、行为分析、机器学习、动态触发式监测、动态特征、沙箱模拟等交叉验证,对于WebShell的绕过方式也能轻松检测。多种检测模型的基础上,结合深度检测算法,可以大大提升WebShell的检测速率和准确率,同时支持对于反弹Shell绕过方式的检测,同时可灵活设置反弹shell远程地址白名单等。

2.恶意文件检测查杀能力强

检测算法上集成强力病毒检测引擎,检测范围覆盖病毒、木马、蠕虫、钓鱼程序、黑客工具、漏洞利用代码等。

3.命令审计支持

不同于市面上其他主机安全产品只能局限于在替换系统Shell场景下正常工作,牧云(CloudWalker)主机安全管理平台不替换Bash即可实现命令审计,记录全量命令和可疑命令,为主机上的安全事件排查和攻击溯源提供全面的数据支撑。

4.生态联动检测

事实验证显示,欺骗伪装作为一项能力集成到不同产品中,都能给原有产品带来惊喜的变化。主机安全产品自带轻量级蜜罐,可以进行异常探测动作和攻击行为的采集。同时,完备的API支持与高交互蜜罐联动,打造包围式监测网,和对攻击者的追踪溯源.

多维|真实|可视化的分析

多维情报关联

平台内置全网威胁情报至少包括:CIDR、Domain、MD5、 IPV4、IPV6、 URL、EXP、POC 以及全网漏洞信息。通过资产与风险状态自动关联全网威胁情报,为异常登录、异常外连、反弹 Shell 等恶意行为提供基础数据支撑。实现全网威胁情报与现网情报关联整合,为基于真实状态的风险评价提供支持。

提供基于真实状态的风险评估体系

支持对安全事件进行更加贴近真实网络环境的漏洞定量分析,比如:漏洞事件是以 CVSS漏洞通用评分体系作为漏洞基础分值,结合漏洞状态、攻击途径、威胁情报、 利用手段、利用情报、资产信息价值等数据,进行多维度加权处理,综合计算出漏洞真实风险值。

入侵检测事件通过多层检测引擎及插件复合检测,评估入侵事件真实程度,提供真实的事件危害量化指标,有效降低检测误报率,通过多种监测引擎交叉验证分析主机安全问题,提升安全应急响应能力。

可视化分析

平台支持以可视化形式对安全数据及管理指标进行分析展现。分析内容包括资产、漏洞、威胁、风险;支持通过在线数据清单、动态分析图表、附件报告形式。其中动态图表采用 Echarts 图表控件以统计分析、对比分析、趋势分析、差异化对比,多种视图和角度全面感知安全指标,帮助企业在0day漏洞爆发时快速定位问题资产。通过真实指标的定量、定性、定级分析,优先级高的优先处理,轻松运维。

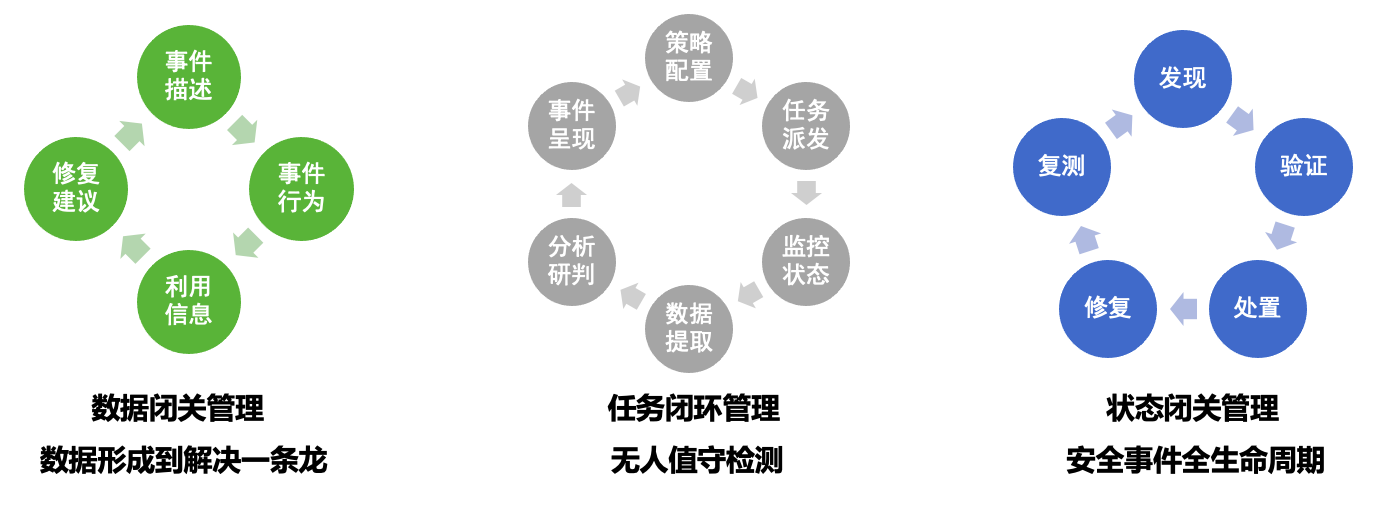

全生命周期闭环响应

多维分析、统一调度的管理中枢,大多数基于RBAC(Role Based Access Control)的权限模型对安全事件进行分权分责,安全策略支持灵活定义,针对安全数据、任务、状态闭关管理,实现资源协同,可实现90%安全事件上报时间<10s。

Forrester指出,准确且不影响业务连续性和稳定性是企业选择供应商的核心标准。

在主机内安装探针,是否有权限危机?

非Root权限运行

目前市场上主机防护产品所采用的agent均需获得系统Root 权限,而agent本身被入侵以后,相当于攻击者直接获得了系统的完全控制权。原本用于抵御黑客的武器,反而成为直捣黄龙的帮凶。许多企业用户在选品时对此多有顾虑,对主机防护探针类产品望而却步。

凭借多年专业技术沉淀与市场洞察,长亭科技定义新一代主机安全管理平台采取非Root权限探针。用户无需获取系统Root权限,也可轻松运行agent, 无忧保障主机系统安全。

在主机内安装探针,是否影响业务稳定性、连续性?

1.B/S-A架构轻量级探针

新一代主机安全产品应该是客户态架构产品,如采用B/S-A(Brower/Server+agent)模式。部署在系统内的探针,只做嗅探感知;具体分析、管理工作均在管理平台完成,从架构端保障探针对CPU低占用。探针工作时运行自身进程,在非常极度极端环境下,即使探针崩溃也不会对客户系统产生任何负面危害。

CPU占用率 <1% 内存占用率 <100MB

2.探针自定义阈值

支持agent对 CPU 占用率的严格限制,可根据不同业务分组设置不同的CPU限制策略,用户可灵活选择CPU使用率限制方式(限制单核占有率、限制总体占用率)和监控观测周期(短周期、中周期、长周期),支持自定义CPU限制阈值,为用户稳定连续运行多重保驾护航。

自定义资源限制阈值

- 支持弹性扩容、缩容,进行资源的有效调配,更贴合业务需求。

- 阈值保障,不影响业务连续性

好巧,这些长亭牧云(CloudWalker)都有⬇️

落地案例:护航某大型企业0事故

某大型企业部署长亭牧云(CloudWalker)主机安全管理平台的当天,即发现遗留的多个WebShell,检测准确率高达100%,协助客户将其删除。

在漏洞修复阶段,帮助客户修复了大量高危组件漏洞和内网弱口令,JAVA系统依赖低版本等情况,提升了整体安全性。过程中连续捕获攻击行为,命令审计模块连续捕获到多支攻击队对该企业系统的攻击行为,包括但不限于获取敏感文件信息、清除入侵记录、黑客工具横向渗透等,通过捕获攻击者登陆IP等信息,成功定位跳板机,在监控到行为发生的第一时间,协助客户完成响应处理,为后续溯源反制争取了主动权。该大型企业在牧云(CloudWalker)护航下0事故。

再次打个广告⬇️

牧云(CloudWalker)适合多种环境:公有云、私有云、混合云、物理机、虚拟化环境均适用,针对不同网络环境和主机性能,探针可采取灵活配置;支持命令与脚本安装,5分钟快速部署;轻便的同时单机性能高1台机器支持5K探针。在庞杂的云环境下,为企业提供一个观察网络安全环境的不同视角,提升资产能见度、实现多维管理、实施有效防御手段,保障主机资产安全。

优秀!

发表评论

您还未登录,请先登录。

登录