据小道消息一年一度的了HVV行动立马要开始了,我们领导也早早的开始准备各种前期各种检查,给我安排的主要任务是做外网资产梳理,按历史经验新的资产及“影子”资产的是最容易出问题及头疼的,而本次这个案例就是一个比较典型的案例,这里分享出来给同样苦逼的打工安服仔们参考一下 :)

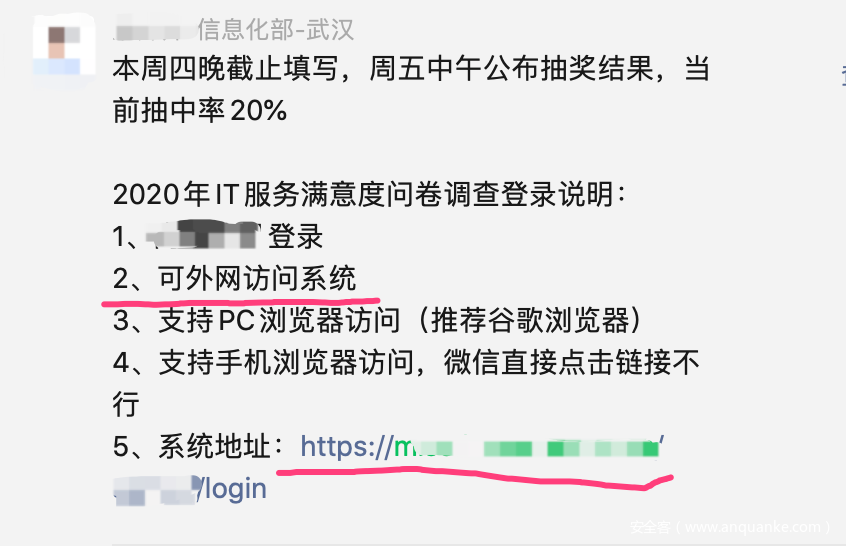

讲道理我们在资产梳理这块是做的很不错的,毕竟做了那么多次的HVV还有红蓝对抗演练!但是你知道的,很多事情是你一个安服仔没办法把控得了 ^U^ 比如突然收到如下通知:

看到这个域名随手ping了一下:

>ping mxxxx.xxxxxxxxxx.comPING mxxxx.xxxxxxxxxx.com (xxx.xxx.xxx.15): 56 data bytesRequest timeout for icmp_seq 0Request timeout for icmp_seq 1Request timeout for icmp_seq 2Request timeout for icmp_seq 3

我看这个第一个反应是这个服务直接对外开放,也没有接入安全CDN服务。不过这个IP段倒是很眼熟,之前应该梳理过应该没啥问题,就先看看这个IP吧,通过NMAP啥的扫描这个IP除了443外也没啥其他服务,这个本身web也需要内部认证+随机验证等方式,感觉没啥好看的时候,想起C段看看随手用ZoomEye搜索了下:

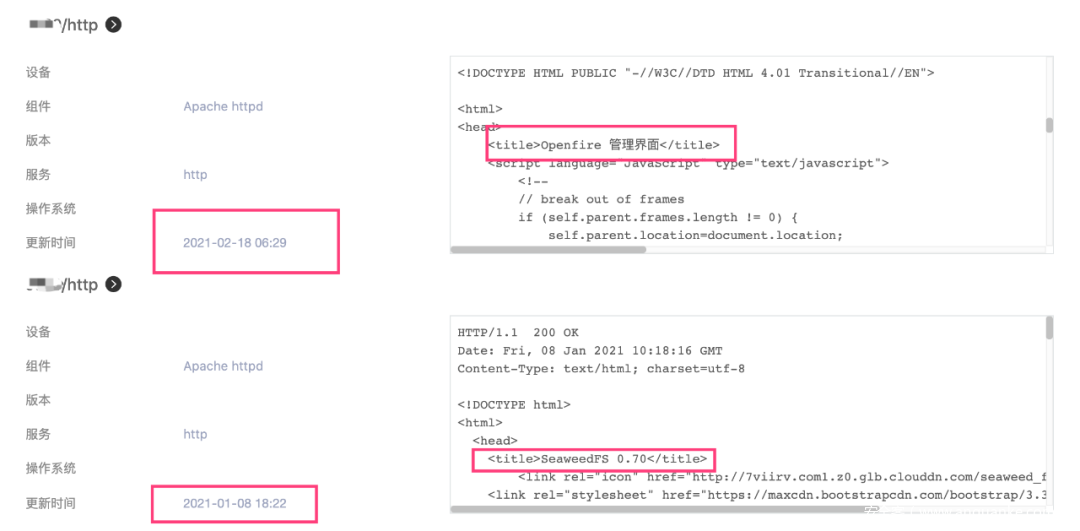

cidr:xxx.xxx.xxx.15/24 发现个C段可疑的IP(xxx.xxx.xxx.8)开放了大量的端口服务:

浏览器访问确实都能访问,看了下Openfire的版本为4.2.3,不是最新版本测试了几个老漏洞没有成功,把目光放到了那个SeaweedFS ,这个东西没见过,搜索后发现是一个开源的分布式存储的项目:

Seaweedfs是一个非常优秀的golang开发的分布式存储开源项目,专注解决小文件存储。开发者是中国人Chris Lu。Seaweedfs的设计原理是基于Facebook的一篇图片存储系统的论文Facebook-Haystack。

项目地址: https://github.com/chrislusf/seaweedfs

按照项目描叙的进行参数进行测试,均可以正常调用(如写文件删除文件等)并且不需要任何认证!!!顺带提一句:当时随手用ZoomEye搜索了: title:SeaweedFS 找到2千多结果,而且基本都不需要认证即可访问。

到这里我直接写了个简单报告发给我们老大,随即联合运维做一个事件溯源,这个服务器是我们的一个私有IM服务器,在最早上线之前就做过必要的安全策略部署及测试,大概是在2021年1月初由于机器故障进行了更换,安全策略部署没有同步进行导致的 …. ….

苦逼的打工人~~ 然后老大又安排我给这个服务器做了一次安全检测加固……

为了防止这种“万万没想到”的问题,这里我强烈推荐下ZoomEye的“数据订阅”功能,之前我也不知道,在这次事情后我立即做了几个监控,ZoomEye的这个数据订阅可以把你关注的IP或者IP段或者搜索关键词监控起来,一旦ZoomEye上有新的数据出现就会自动下载并可以通过邮件提醒:

自从用了ZoomEye订阅功能后,我再也不用担心新机器新业务上线了~~~~so 哈啤~~~~

HVV在即,希望各位公鸡队的大佬们手下留情!!!另外能不能请黑哥跟猪猪侠大神说一下今年HVV能不能去休个假啥的,或者少用点圈天大杀器啥的,虽然我知道你那圈天多财大气粗的,但是我们防守的安服仔受不了啊~~「这句话务必保留!」

发表评论

您还未登录,请先登录。

登录