作者:閦蠱@Duncan SecTeam

0x.00.引言

《孙子兵法》云“军争之难者,以迂为直,以患为利”。这句话所蕴含的哲理是:进攻时,直奔最终目的而去未必是最好的,以退让、回避而取胜,往往是最难以达到的至高境界。其实,在黑客的攻击路线图中,“以迂为直”也同样是一种至高境界。刚好,最近币市暴涨,我也借着这个机会蹭蹭热度,分享一下自己关于“以迂为直”攻击思路的看法,如有不对或者冒昧之处,敬请指教。

0x01.币安“惊魂夜”

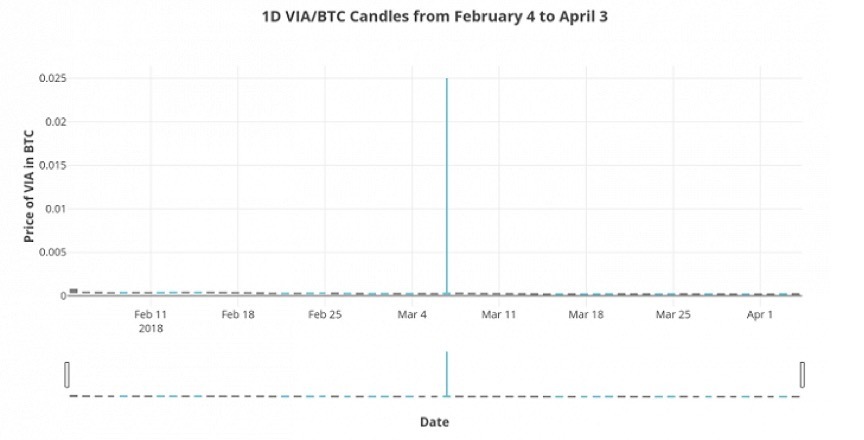

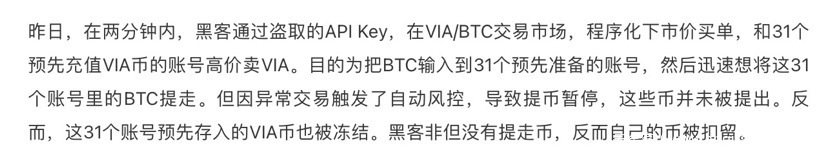

2018年3月7日深夜,数字货币市场爆发一场震动,多种加密货币暴跌,而“山寨币”VIA大涨。很多人都以为是交易所联合一众的庄家在联手割韭菜,导致币市大幅波动。但是,这次却完全出众人之所料。与之前割韭菜所不同,这次币市暴跌来的极其突然,诸如比特币之类的主流加密货币暴跌之前有一个小众币种(在当时疯狂的行情下,甚至可以说得上是个山寨币)VIA交易量则异乎寻常的暴涨。币安网在3月8日早间发布的公告中称,在香港时间3月7日22:58-22:59两分钟内,VIA/BTC交易对异动,触发风控,自动停止了提币。这是一次大规模通过钓鱼获取用户账号并试图盗币事件。目前,所有资金安全,无任何资金逃离。如果一切如币安所言,那么这就是一次针对币安交易所的黑客攻击行为。下图,为币安2018年2-4月,VIA/BTC交易对的价格走势,其中陡增的奇点就发生于3月7日。

截图自:https://www.jiemian.com/article/2314305.html

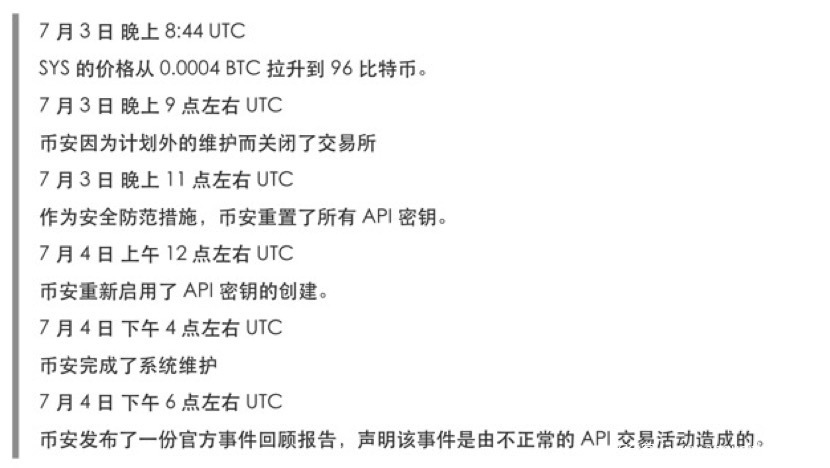

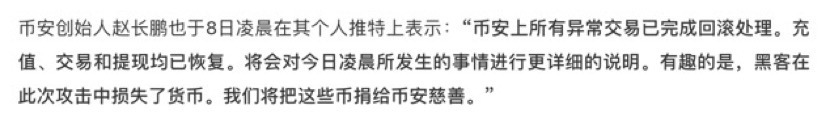

下面的截图,可以帮助大家更清晰、直观的了解“那一夜”:

截图自:https://www.jiemian.com/article/2314305.html

或许,一些朋友也跟我一样对于炒币,交易所以及做空等概念不太了解,那么我们先简单介绍一下这些概念,便于后面我们深入分析黑客是如何利用“以迂为直”的思路来实施攻击并试图非法获利的。

1.1:加密数字货币ABC

加密数字货币交易所:

——这个概念类似于股票交易所,聚集了一帮试图通过“低买高卖”的方式来获利的交易者的机构/场所。当然,由于加密数字货币的特殊性,这种交易所是365*24全年无休的模式来运营的,也就是说逢年过节股市停盘的时候,来自全世界各个地方的网民依旧可以随心所欲的炒币,没有所谓的熔断机制。

——目前,全世界最有影响力(数字资产最多)的交易所都是中心化模式运营的,也就是说炒币者在交易所内部的买卖并没有发布到区块链上,而是全部记录在交易所位于全世界各个地方的服务器以及备份服务器之上。这也就是为什么币安可以回滚数据,抹平黑客所造成的直接损失的原因。目前,去中心化交易所概念非常火,但是现实却极其残酷。

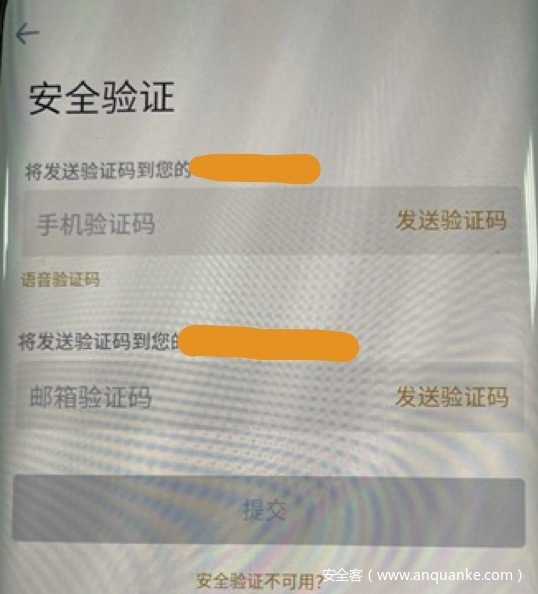

交易所认证机制:多因子认证(MFA)

——交易所账号登录密码:用户在注册币安等交易所时个人设定的密码。交易所会对密码复杂度进行检查,减少用户被黑客暴力破解的可能性。

——交易密码:类似于支付宝、微信等的付款密码,但并非每一个交易所都会要求用户设置交易密码,比如币安。当然,交易所对这个密码的检查会更加严格,一方面要尽量排除弱口令,另一方面还不得与账户登录密码过于相似。

——短信验证码:一方面,短信验证码用于用户忘记密码时修改密码之用;另一方面,对于提币等操作是必须要短信验证码的,部分交易所甚至还要求提供邮箱验证码。

——邮箱验证码:如上所述,作为提币时多因子认证中的一个环节。

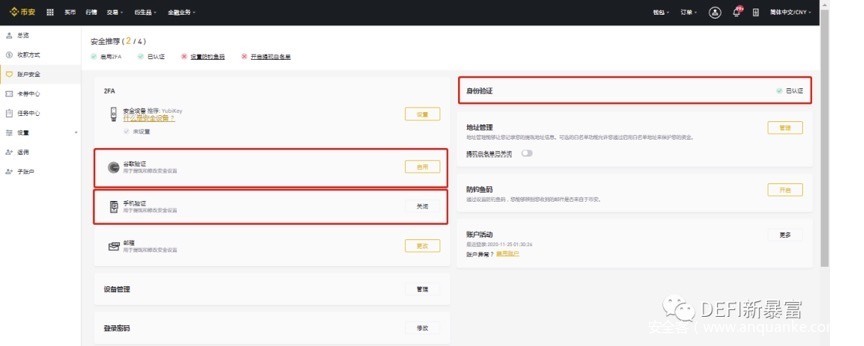

——API交易密码:用户通过编程调用币安交易所提供的API执行查询,交易及提款类操作所需密码。一旦黑客获得了API调用所需要的密码,则非常可怕!

图片自:互联网

截图自:https://www.jiemian.com/article/2314305.html

——Google 验证:基于Google Authenticator APP的验证,需要下载APP并按照交易所指定的要求配置,最终效果类似于工农中建等银行提供的电子口令卡。

——安全设备验证:没有去研究过,应该是类似U盾之类的东西,用于存储私钥(如若此处有误,还请不吝赐教)。

加密数字货币的各种操作:

——充币:将特定的加密数字货币转移到交易所账户上。用户在交易所的特定币种账户往往不是该加密数字货币真正的在线账户,因为充值到该账户上的货币,全部都到了交易所自己的账户上,用户充值的结果只是反映在交易所为用户创建的内部账户上,对交易所而言只是数据库中的一个记录而已。这样,一旦发生黑客入侵事件,交易所可以通过回滚数据的方式,尽肯能减少黑客攻击所在成的损失,例如币安在“VIA暴涨”事件中的操作。

——提币:对于交易所而言,提币操作是极为敏感的,就目前情况而言,提币操作至少需要涉及到账户登录密码,交易密码以及手机验证码,部分交易所甚至会涉及到邮箱验证码。提币申请受理以后,交易所会用自己的加密数字货币账号向用户指定的收款地址转移加密数字货币。在此过程中,交易所会收取一定的手续费,另外会将提币信息和成功提币信息以手机短信甚至包括邮件形式告知用户(为了避免任何可能的责任,交易所也是拼了)。

——够买加密数字货币:目前,在任何一个交易所中,购买加密数字货币都必须使用特定基础加密数字货币,例如比特币,以太坊,交易所自身推出的平台代币(比如,币安的BNB,BUSD)等。购买加密数字货币是否需要用户输入交易密码呢?不一定!就币安而言,他们对比没有要求,也就是不需要输入交易密码的。对于其它交易所而言,有些是需要交易密码的,比如币赢等平台。至于为什么会有这种区别,我没有进行过深入分析,也就没法给出任何结论,希望研究加密数字货币或者交易所安全的朋友可以指教一下。

——卖出加密数字货币:用户将持有的某种加密数字货币以特定价格卖掉,并得到一定数量的其它类型加密数字货币。同前述操作一样,各个平台对于卖币操作是否需要输入密码也是持有不同的态度,有的不需要输入交易密码,有的则要求输入交易密码。

——做空:这个概念与证券领域的做空有相似之处,即卖家先从第三方机构借出N个加密数字货币,然后以H价格抛出,待比价将至L价格时,再全额买入M个该加密数字货币,换掉从第三方借来的N个,剩余的(M-N)个加密数字货币即为盈利。当然,如果价格H低于L,那么卖家就会爆仓(亏钱)。除此之外,还有合约做空,期权做空等等做空手段,由于更多涉及到金融知识,在此就不过多赘述。所有这些合计做空操作的未成交买卖都叫做“空单”,可以简单理解为出于做空目的而发起的买卖交易。

1.2:关于攻击的技术分析

币安,作为全球最大的加密数字交易所之一,其在网络安全上的重视和投入,虽然无“据”可寻,但是但凡对网络安全有最基本的了解,就可以想象币安在网络安全上的投入力度会有多大。当然,币安为了应对全球范围内的高频交易,其在安全与效率之间也必然会做出适度的妥协,比如并未对用户的买卖操作进行“交易密码”验证,可以使用API进行无人值守、高频快速交易。但是,任何的提币操作都会触及币安交易所敏感的神经。关于“3.7比特币暴跌”事件,就币安给出的分析报告以及币安CEO赵长鹏在社交媒体给出的回复,我们大致知道以下事实(至少币安官方层面认可的):

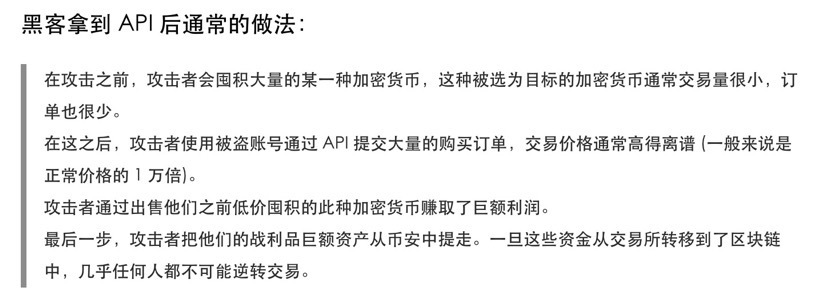

1、 前期,有黑客通过网络“钓鱼”等手段获取了币安用户的API交易密码,但是并未说明黑客是否获取了用户的API提款密码。

截图自:https://awtmt.com/articles/3246621?from=wscn

2、 币安对涉及此次攻击的相关币种交易记录进行了回滚。

截图自:https://awtmt.com/articles/3246621?from=wscn

3、 赵长鹏声明币安没有任何损失,而且发起攻击的黑客“有趣的是,黑客在此次攻击中损失了货币”。

截图自:https://awtmt.com/articles/3246621?from=wscn

根据币安官网提供的以上三点信息,结合前面币安的认证管理,我们可以做出以下合理推断:

1、 黑客针对币安的攻击很可能是为了窃取币安的数字资产,而不是为了勒索RMB或者US Dollars。同年,币安又遭受了一次类似的攻击,从互联网上查找的数据来看,这两起攻击行为极其相似,做一个大胆的推测:这两次攻击为统一团队多为,第一次是冲着币去的,第二次很可能是“听了“李笑来的意见,纠结了更多资金,通过场外做空单的方法,“以迂为直”非法获取利益(如有雷同,纯属巧合)。

2、 由于币安在2018年之前就已经对用户进行了身份信息采集(针对中国地区,主要是采集身份证及人像信息)。当然,能够发起这次“突袭”的黑客想必也是知道这一点的,因此大概率不会从自身掌控的账号提取数字资产。极有可能通过非法途径购买了或者窃取了一些可以操控的、能够提币的账号。

3、 再者,包括币安在内的几乎所有交易所对于提币操作极其敏感,都采用了多因子认证方式来确保提币的安全性。那么,黑客也应该是知道这一点的,所以他们应该大概率不会想着去劫持遍布全球的币安客户的短信、邮件验证码。毕竟,截止验证码的攻击难度和代价实在太大了。

4、 在明知无法安全地从币安提取数字资产的情况下,也就是说黑客压根儿就没法从币安拿走一个子儿的情况下,黑客会冒着入狱的风险去发起黑客攻击吗?从经济学上“理性的人”来考虑,黑客是不会这么干的。

5、 如果以上4点都成立的话,那么黑客发动攻击到底有没有获利?如果获利了,是通过什么渠道获利的?大概获利了多少呢?

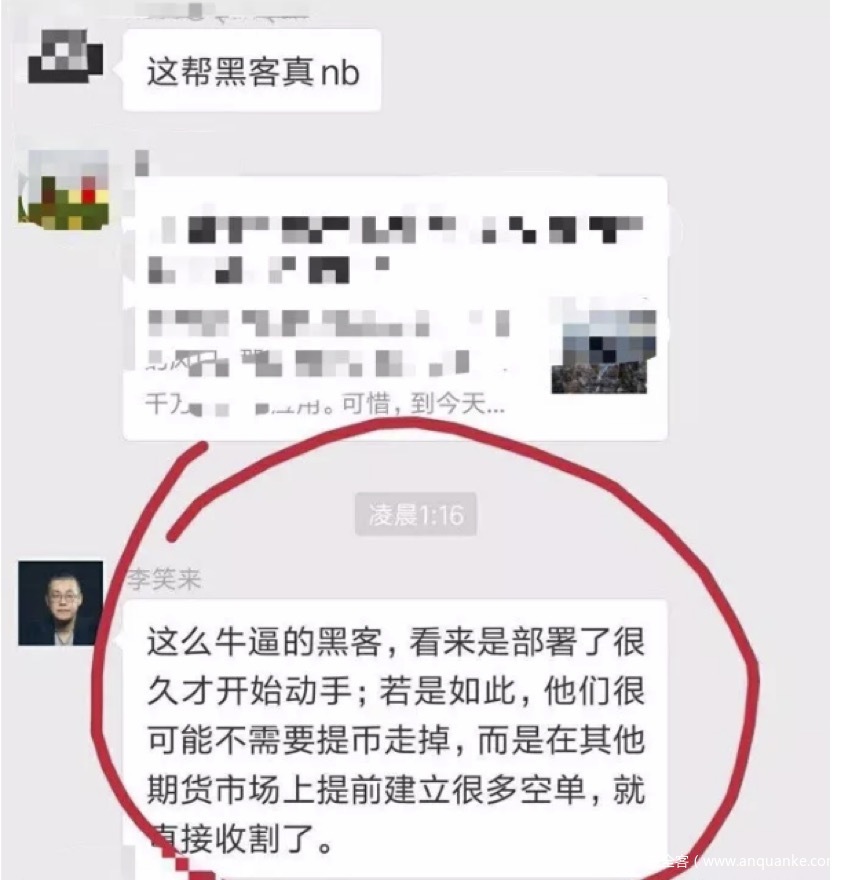

1.3:假如我是黑客?

站在一个或者一群理性人的角度来思考问题,我必然会选择代价最小的攻击路径,当然这必将以牺牲最终的受益或者获取最终受益的时间为代价。举个例子,在直接从币安提币和李笑来先生所言“在别的平台挂空单”这两者之间,我会毫不犹豫的选择后者。因为,直接从币安提币既要面临后期币安团队通过法律途径追究刑事责任的巨大风险,同时还需要付出更大的技术代价来截取提币所需的短信及邮箱验证码,这样的攻击思路必然带来更大的风险,就有点像“用一百个谎言才能圆上一个已经说出口的谎言”。

出于一个理性人的角度,我该如何通过攻击币安而不被轻易发现,就算被发现币安也不会进一步大费周折的深挖攻击源头,同时还能把“钱(币)”给挣了呢?刚才,李笑来先生所提到的挂空单绝对是一条康庄大道!此外,网上还有人指出可以通过低买高卖的方式,提前埋伏VIA然后高点出货牟利。

图片自:互联网

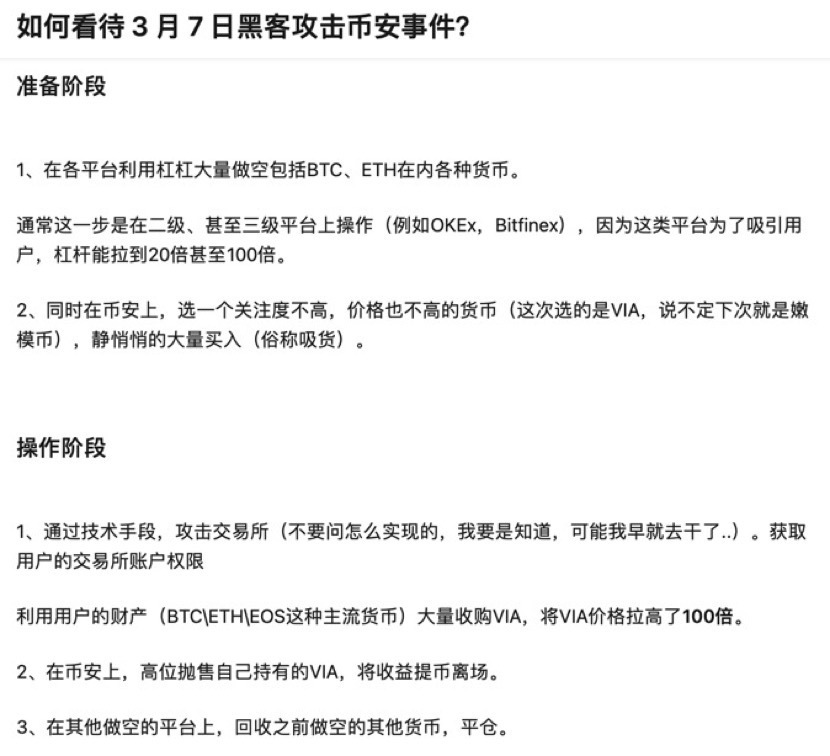

截图自:https://www.zhihu.com/question/268385832

那么,接下来黑客攻击最精妙的地方就来了——做空比特币,同时做多VIA!注意,这两者之间并不矛盾,至少对于黑客而言,做空比特币和做多VIA两者都是可以谋取暴利的。于是,黑客选择了在2018年3月7日晚,通过其控制的币安账户,以API交易的方式,利用其控制的比特币不断买入VIA,短短三分钟内将VIA推涨100余倍。虽然,币安通过其交易监控系统(这系统应该还不赖)及时发现了这些受控交易,但是并没有第一时间回滚数据,毕竟回滚这事儿对于运维而言是天大的事儿,没有赵长鹏点头甚至是他本人N因子安全认证的情况下,估计币安没有谁敢动这念头。此时,币安内部应该会启动紧急响应措施,冻结或者关闭各种渠道的提现(提币)操作,待摸清情况并且定位出受影响的账户后,再执行的回滚操作。

但是,哪怕只有三分钟的时间,VIA已经被推到百倍之高的价格。哪怕只是按照做多的思路,如果黑客提前埋伏了总价100万美元的VIA,经过这一波“以迂为直”的攻击操作,其到手美金已经超过1亿。如果黑客再伙同一些持有巨大资金但又不敢轻易牵扯其中的黑产团队或者地下钱莊,大家一起联手挂空单,这么一波操作就可能搞个十几亿甚至几十亿(纯属个人臆测,如有雷同,纯属巧合)。

1.4、“以迂为直”的大智慧

正如孙子兵法所言,真正的赢家是“不战而屈人之兵”,真正的大智慧则是不直捣黄龙,而黄龙不复生!从我个人对币安“3.7”事件来看,这帮黑客不仅是身手了得,而且应该是熟读兵法,能够将千年前的兵家计谋应用于21世纪。再者,如果黑客真的一开始就想到了而且就冲着做空比特币而去,那么这个团队更是牛上加牛了,不仅能够熟练运用兵法,还可以运筹于千里之外。

0x02.沙盘推演——绞杀“九头蛇”

2.1、美军的JEDI

2020年,微软公司获得了美国军方100亿美元的大单,借助其先进的Azure云技术为美国军方构建下一代联合作战系统——“作战云”(准确说法是“联合企业防御基础架构”,即Joint Enterprise Defense Infrastructure,JEDI)的基础构架。这一项目的初衷是利用云计算架构为支撑,构建美军在互联网环境下的新一代作战体系(逐步替换传统的数据链技术)。当然,一提到美国的云计算厂商,大家最为熟悉的可能并不是微软的Azure,而是大名鼎鼎的亚马逊弹性云(Amazon Elastic Compute Cloud,Amazon EC2)。其实,一开始美国军方最倾向的也是亚马逊的弹性云,并且在一期投标的时候所给出的云服务解决方案也是最出众的。正是如此,此番亚马逊意外落马也着实让业界颇为意外,以至于国内云计算以及网络安全相关的站点都在得知此事后大篇幅反复报道。说这些了,一方面是给大家简单介绍一下JEDI的背景,另一方面也正好接着这个话题“推演”一下:假如亚马逊获得了JEDI订单,我们如何通过“以迂为直”的攻击思路干掉邪恶的“九头蛇”。

Pentagon & JEDI

2.2、我们能够绝杀“九头蛇”吗?

正如我们上文假设的那样,我们预期的目标是瘫痪掉整个部署于亚马逊弹性云上的JEDI服务。那么该如何一步一步实现这个目标呢?从常规思路来看,一步一步渗透亚马逊,控制亚马逊的各种关键数字资产以及网络设备,在特定时段是有可能致使JEDI完全瘫痪的。另一种思路,我们不去对亚马逊实施任何精准的点对点渗透,而是在特定的时间节点耗尽EC2的计算资源和网络资源,这样一个无法被取用的JEDI与一个完全瘫痪的JEDI几乎等同。显然,第一种思路是硬碰硬的、直捣黄龙式的强攻,而第二种方法则是体现了“以迂为直”思路的另类智慧。

再者,我们从攻击的代价(难易程度)来分析。在攻防对抗的情形下,攻守双方若要达到均衡态势,通常防守方要三倍于攻击方的付出。从这一点来看,第一种攻击思路看起来有利于攻击方,但若充分考虑亚马逊的技术和资金优势,再加上美国军方网络战技术的绝对优势,其实第一种思路哪怕让以色列8200部队(以色列的王牌网络部队,Citrix和Palo Alto的老板都出自该部队)也未必能旗开得胜。反观第二种思路,由于避开了亚马逊以及美军的全部锋芒,只需要想办法耗尽亚马逊EC2的几乎全部计算及网络资源即可,从某种意义上来说是完全可行的。我想大家还记得2017年,美国域名服务商DYN因遭受数百万台IoT设备的DDoS攻击,最终大致美国互联网半壁江山全部瘫痪的梗吧。

Kill the Hydra

2.3、沙盘推演

亚马逊闻名于世的东西有两样:全球最大的网购平台以及全世界最先进的云计算平台。其实,两者是互相促进的,可谓相辅相成。但是,中国有句老话叫做“物极必反”,看似相辅相成的事物在特定时间和环境下,可以立马撕破脸(撕逼),转身变为“相生相克”。

EC2 & “Black Friday”

“亚马逊宣布,在2020年终购物季中全球线上消费势头强劲,涵盖“黑色星期五”及“网购星期一”的购物季再次成为其史上最大的年终全球狂欢。在中国,亚马逊海外购销售表现亮眼,在“黑色星期五”当日,亚马逊海外购销售额高达今年11.11当日销售额的3倍;同时,在“黑五”海外购物节“巅峰6日”的首日,亚马逊海外购销售额即实现双位数增长;此外,在“巅峰6日”大促期间,亚马逊海外购微信小程序商店销售额也大幅攀升,同比实现了翻番。”

从阿里云云栖号在知乎上发的文章中,我们可以得知2020“双十一”的一些数据,应该可以作为一个参照物,近似推断出亚马逊“黑色星期五”的体量。2020年,“11月11日0点刚过26秒,天猫双11的订单创建峰值就达到58.3万笔/秒,阿里云又一次扛住全球最大规模流量洪峰!58.3万笔/秒,这一数字是2009年第一次天猫双11的1457倍。”“热线小蜜2020双11的外呼目标是当天外呼规模1000w+,期间日均300w+。呼入目标是全月满意度平均60%,日均转人工量5.4w”。当然,这一篇文章《阿里突遭断网断电!双11最惊险一幕刚刚曝光》也在一定程度上暴露了阿里巴巴在近似极限网络条件下能够承受(消化吸收)的攻击量级。从文章内容来看,这种模拟攻击与DYN遭受的攻击应该不在一个数量级上。

目前,我尚未查到2020年亚马逊“波及”全球的“黑色星期五”(等同于我们阿里巴巴的“双十一”)具体的网络数据,单从前文给出的数据来看

0x04.沙盘推演——绞杀

STEP 1:利用类似“DYN事件“中的方法,使得亚马逊位于全世界主要市场(欧洲,日本,韩国,中国)的镜像站点无法访问。此时,所有流量必然被引导到美国本土。从2016年DYN事件披露的情况来看,“这次攻击利用了百万台Mirai僵尸网络控制下的IoT设备,以高达1.2TBps的峰值流量淹没了Dyn公司的DNS服务,令其无法响应对客户网站的DNS请求。”虽然,对Dyn公司的攻击并没有以任何方式影响到Google,PayPal或twitter服务器,但平时懒得记网站IP而只记域名的普通用户还是无法访问这些网站,因为负责解析这些域名的DNS服务无法响应了。由此看来,完全可以在不触碰亚马逊位于全球各个主要市场的服务器的情况下,在“黑色星期五”将全球范围内访问亚马逊的绝大部分流量导流到美国主站。

Times of IoT

STEP 2:采用低成本的DDoS攻击手法,尽可能瘫痪亚马逊美国站点的网络资源。虽然亚马逊EC2在美国本土仍有极大的算力和网络带宽弹性,但是在完成“STEP 1”攻击之后,即便其能抗住正常的网页请求,仍难躲过“压垮骆驼的最后一根稻草”!利用“Step 1”中的DDoS流量,持续消耗亚马逊美国主站带宽。如前文所说,DYN攻击事件中最大流量已经突破1.2TBps,而且这一数字还只是2016年的,较之彼时,如今全球范围内IoT设备应该已经翻倍。那么,若此时针对亚马逊复盘DYN攻击,峰值流量达到2TBps应该毫无压力。

DYN Attacked by DDoS Based On IoT Dev

STEP 3:至于计算资源,我们可以将攻击的时间节点设定在“黑色星期五“开始的第一天凌晨零点,这样被引导到美国本土的正常网购流量足以摧毁亚马逊的本土算力。此外,我们可以编写恶意脚本模拟“将商品放入购物车”的操作(触发主页跳转只登陆界面,造成二次攻击),这样能够进一步消耗其计算和存储资源。

STEP 4:在全球主要市场的网购流量被引导到美国的时候,估计亚马逊EC2已经到达了崩溃的边缘,至少算力被极大消耗,甚至接近枯竭。在这种极限施压的情况下,亚马逊必然会开始溃退,压缩一切非核心业务的带宽,算力以及存储。就算EC2为邪恶“九头鸟“的JEDI预留了不可挤占的计算,甚至挤占其平台为私营企业提供的云计算服务,但全球主要市场消费者的流量足,外加黑客可能采取的低成本DDoS攻击,亚马逊的EC2应该没有喘息的余地。

STEP 5:皮之不存,毛将焉附!当亚马逊在全球网购用户的疯狂“刷新”以及IoT设备DDoS火上浇油的情况下,亚马逊已经半死不活,DEFI能够独善其身吗?从我有限的认知来看:不能!

0x05:其他

其实,在网络攻防领域还有其他一些技术性的例子,其实也可以看出“以迂为直”的思想,比如旁注!

0x06:引用

1、“入侵币安,黑客卷走7个亿,“亦来云”多空血战,背后是一场币圈“无间道”?

”. https://www.sohu.com/a/225163060_380621

2、币安被盗都传遍了,可背后的阴谋你知道吗!https://cloud.tencent.com/developer/news/135562

3、如何评价 2020 双十一阿里云抗住了「全球最大流量洪峰」?背后有哪些有趣的信息点?https://www.zhihu.com/question/429722858

4、阿里突遭断网断电!双11最惊险一幕刚刚曝光.https://www.qbitai.com/2020/11/19787.html

发表评论

您还未登录,请先登录。

登录