Gartner表示:

“到2022年,使用基于风险的漏洞管理方法的组织,会减少80%的被攻击可能”【[ 选择脆弱性评估解决方案的指南,Gartner,2019年4月]】

传统的漏洞管理方法无法适应当今的数字时代

不管您在网络安全领域工作了多久,您都一定知道漏洞管理对于识别和降低网络风险至关重要。为什么呢?因为在每一次重大的网络攻击的背后,都有一个未被解决的漏洞。

但是,有一个大问题:在过去的20年里,攻击面在不断演变,漏洞管理人员却未能跟上演变的步伐。

当今的IT环境正在不断变化。在数字转型的推动下,现在我们的世界使用代码来编写的,充斥着新技术、新平台和新设备。联想云、物联网、可移动的、网络应用程序——甚至连工业设备也能连接到这个混乱的景观中。

不同类型的资产不断的进入和离开企业当中。最重要的是,有些资产是短暂的——只持续几秒钟或几分钟。

再多的资产,再多的漏洞,事情也不会更复杂了。

考虑到不断迅速演变膨胀的攻击面,漏洞数量的增长也就不足为奇了。事实上,这个数字已经完全令人生畏了。从2016年到2018年,新发布的漏洞从每年9,837【[ 脆弱性情报报告,Tenable研究报告,2018]】激增到每年16,500个。【[ 美国国家漏洞库(NVD)]】平均而言,这意味着企业每天会在960个IT资产中发现870个漏洞。【[ Tenable研究报告]】

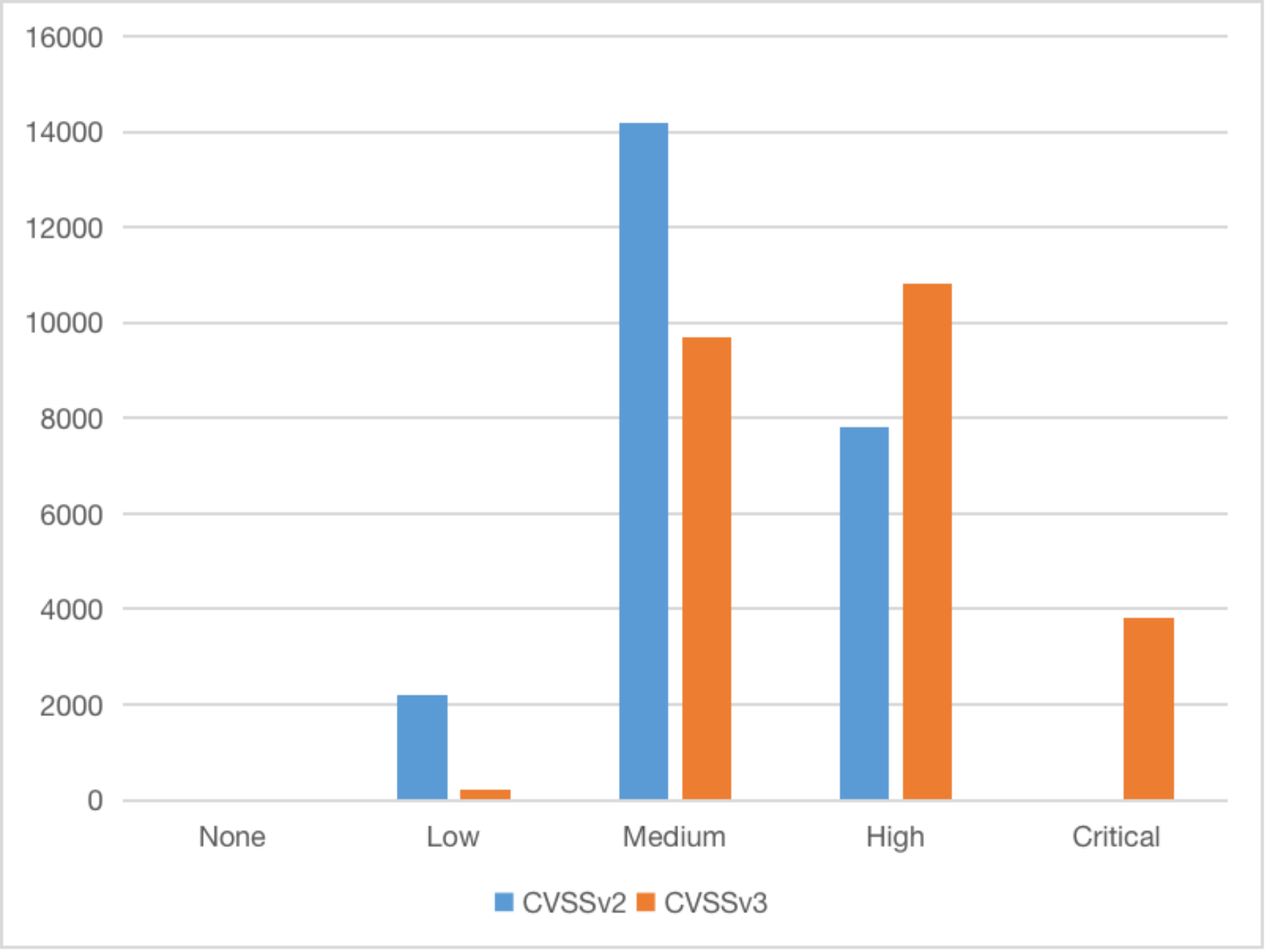

除了挑战之外,漏洞的严重成都似乎还在增加。由于行业标准的常见漏洞评分系统(CVSS)发生了变化,大多数的漏洞现在被归类为高危或严重漏洞。根据CVSSv3评级,60%的漏洞被认为是高危或者严重等级,而CVSSv2为31%(见图1)。【[ 脆弱性情报报告,Tenable研究报告,2018]】

图1:CVSSv2与CVSSv3的分类

因此,安全团队正在处理的漏洞数量超过了他们可以处理的。太过于分散这些有限且有价值的资源会迅速导致低效率和工作过度劳累。由于CVSS是没有风险区分的,你最不需要做的就是浪费宝贵的时间来修复那些几乎没有风险的漏洞。

与攻击者的竞争仍在继续,并且他们处于领先

三个月期间,在分析了大约20万个漏洞评估扫描中最常见的50个严重和高危漏洞后,Tenable研究发现,攻击者比防御者领先了7天的时间。【[ 量化攻击者的先发优势,Tenable研究报告,2018]】黑客在安全团队意识到他们面临风险之前就已经抢先开始利用漏洞。

如果不能不间断的了解困扰组织的漏洞,就不可能知道自己的弱点在哪里。传统的漏洞管理主要是以遵从法规为导向,旨在证明遵守法规遵并检查所有制定项目。这意味着漏洞扫描和补救计划通常是间断性的,被审计周期打断,使安全人员痛苦地意识不到重大的漏洞。幸运的是,有一种方法可以克服这些危险——从本质上改变了攻击者的优势。

利用基于风险的漏洞管理来抓住这个机会

每个安全行业的从业者都知道不可能完全躲避攻击。但是积极防御的方法是接下来最好的选择。最简单的实现方法是什么呢?就是基于风险的漏洞管理。

通过进行基于风险的漏洞管理,您可以自信地回答这三个关键问题:

1、业务暴露点在哪里?

2、基于可被利用性,我们应该优先考虑哪些问题?

3、如果漏洞被利用了,会对业务产生什么影响?

基于风险的漏洞管理可以帮助您减少大量的漏洞,为您提供快速、有效地采取修复行动所需的准确关注点。

“开始将其作为一个关键指标进行监控:您有多少可被利用的漏洞在外网”

——Gartner【[ “Gartner的脆弱性管理战略远景”,Craig Lawson; Gartner安全与风险管理峰会演讲,2019年8月,澳大利亚。悉尼]】

首先,解决基本的可见性问题

您无法保护您看不见的东西,也无法解决您不知道的问题。然而,在整个不断扩展的攻击面上获得全面的可见性并不是一件容易的事情。

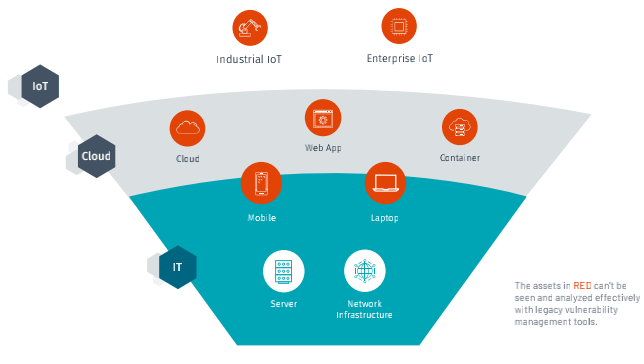

攻击面和威胁环境都在不断变化,所以不及时的评估为错误的信息决策留下了很大的空间。基于风险的漏洞管理远远超出了传统漏洞管理提供的静态、分散的可见性,并提供了总体动态视图——添加云、容器、web应用程序、物联网、操作技术以及任何计算机平台上的任何资产(见图2)。

无法使用传统的漏洞管理攻击来有效地查看和分析红色圈中的资产:

图2:通过进行基于风险的漏洞管理来消除所有盲点

通过实施基于风险的漏洞管理,您可以准确地查看组织中的所有潜在风险。

然后,回答优先级问题

基于风险的漏洞管理也回答了以下问题:“我们首先应该解决什么?”仅使用CVSS来确定优先级还不足够,因为它仅限于漏洞可能引入的风险的理论观点,因此将大多数漏洞归类为高危或严重等级。CVSS不考虑该漏洞是否正在互联网上被利用。它也不考虑该漏洞是否存在于关键业务或系统上。

例如,CVSSv2和CVSSv3优先考虑远程可利用漏洞,不需要用户交互。但是,攻击者更喜欢使用经过验证的、能够持续利用的漏洞。他们通常利用客户端漏洞,通过网络钓鱼攻击、恶意软件驱动器、恶意转换等方式执行。如果仅基于CVSS确定优先级(例如,修补所有评分为9及以上的漏洞),最终会浪费时间和精力去修复永远也不会被利用的和攻击者不喜欢利用的漏洞。要有效地确认优先级,您需要一种风险驱动的方法,对攻击者关注的关键资产和漏洞进行优先级排序。

通过基于风险的漏洞管理,您可以缩小严重漏洞的范围,并从理论中提取实际风险(参见图3)。它使用机器学习的方法自动分析、关联漏洞的严重性、威胁程度和资产重要性,基于风险为您提供明确的重点修复指导。

图3:使用 CVSS 与基于风险的优先级排序对比

鉴于当今攻击面产生的海量数据,资源紧张的团队不可能全部手动处理。让机器学习进行分析和关联,这样您就可以与 IT团队合作修复重要的漏洞。

“随着我们组织的有机发展,从传统系统转移到云环境,如GCP、亚马逊云和微软Azure,我们的攻击面正在迅速扩大。我们有巨大数量的漏洞。最初检测到大约25万个漏洞,由于传统应用程序的存在,其中一些漏洞被归类严重漏洞和可利用漏洞。我的团队必须有效地对我们的漏洞进行优先级排序以降低我们的网络风险,并领先威胁一步。

——迈克·科斯(Mike Koss), NBrown 集团的IT安全和风险主管

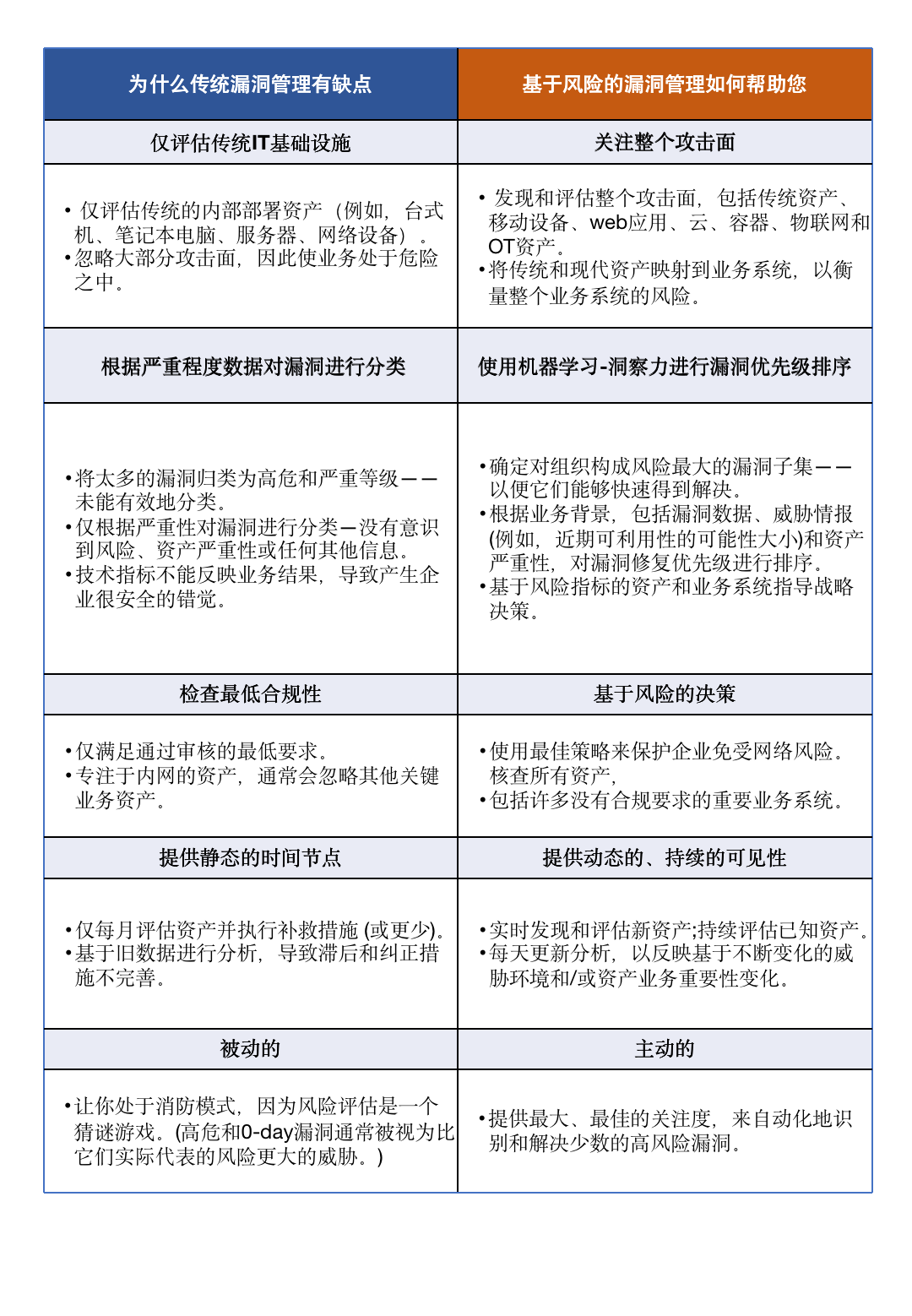

基于风险与传统漏洞管理

将不可能变为可实现(并消除与 IT团队之间的摩擦)

Ponemon Institute最近的一项调查发现,51%的安全团队花在研究人工流程上的时间多于响应漏洞,导致不可避免的响应阻塞【[ 衡量和管理商业运营的网络风险,Ponemon Institute, 2018]】。再加上行业内严重的技能短缺,很容易就能理解为什么团队效率至关重要。

基于风险的漏洞管理为您提供指导团队所要关注的重点,同时向您展示您目前积极降低网络风险的工作成果。您会知道您正在采取的管理风险措施是正确的,因为您专注于可能被利用并造成最大伤害的少数漏洞。您还需要定期跟踪这两个KPI:

评估时间:从漏洞发布到您的团队评估漏洞需要多长时间?

修复时间:您的团队需要多长时间来响应并与 IT团队合作修复关键漏洞——这些漏洞在互联网上被大量利用后,所造成的最大风险是什么?

“我们不能向 IT 团队提供一份包含10,000个“漏洞”的清单,并期望他们与我们合作。如果我给他们一份几百个漏洞的清单,他们才会参与。”

– Dan Bowden,CISO,Sentara Healthcare

通过监控这些指标,您可以真实地了解哪些指标有效,哪些指标无效。这种新发现的清晰的漏洞优先级,将使您更好地与 IT团队对话。您将与IT团队合作修复真正需要注意的一小部分漏洞,而不是向他们扔一个包含成百上千个需要解决的漏洞的电子表格。在确定工作中的差距并朝着共同目标取得的进展时,拥有可以依赖的数据会大有不同。

衡量和管理业务系统的风险

通过基于风险的漏洞管理,您将获得保护业务系统所需的洞察力。如果业务系统的网络风险是不可被接受的,您可以快速确定将其他的安全重心集中在可以降低风险地方。

您还可以轻松地将攻击面的网络风险传达给业务领导。管理基于风险的漏洞管理计划所依赖的数据会自动转换为业务领导能够理解的基于风险的指标。

想要将您的工作量直接减少97%吗?尝试预测优先级。

预测优先级结合了研究结果、威胁情报和漏洞评级,将需要立即修复的漏洞数量减少了 97%。看看它是如何工作的——查看交互式演示。

明确您的优先级——立即尝试基于风险的漏洞管理

大多数安全团队表示,他们有X多人在处理Y数量的案例,或者他们的公司有Z数量的开放的严重漏洞。这些数字如何转化才能使公司被攻击的可能性降到最低?他们不知道。

仅减少数量并不能降低您的风险。消除造成直接危险的漏洞才是关键所在。

想了解基于风险的漏洞管理如何为您的安全团队提供最大的帮助吗?从今天开始吧。

数据来源:

1.选择脆弱性评估解决方案的指南,Gartner,2019年4月

2.脆弱性情报报告,Tenable研究报告,2018

3.美国国家漏洞库(NVD)

4.Tenable研究报告

5.脆弱性情报报告,Tenable研究报告,2018

6.量化攻击者的先发优势,Tenable研究报告,2018

7.“Gartner的脆弱性管理战略远景”,Craig Lawson; Gartner安全与风险管理峰会演讲,2019年8月,澳大利亚,悉尼

8.衡量和管理商业运营的网络风险,Ponemon Institute, 2018

文章内容译自Tenable:

《Focus on the vulnerabilities that pose the greatest risk》

发表评论

您还未登录,请先登录。

登录