漏洞分析

Spring(Framework)框架是一个开源的轻量级J2EE应用程序开发框架,提高了应用程序开发便捷度和软件系统构建效率,是当今使用最为广泛的J2EE框架,Spring 及其衍生框架的全球部署数量超千万,排名靠前的国家为中国和美国。

经360安服高级攻防实验室安全专家研判,Spring框架或其衍生框存在的远程代码执行漏洞,是由于Spring框架存在处理流程缺陷,导致攻击者可在远程条件下,实现对目标主机的后门文件写入和配置修改,继而通过后门文件访问获得目标主机权限。

此次受漏洞影响的是Spring Framework,任何引用Spring Framework的框架均受此漏洞影响,包括但不限于 Spring Boot、Spring Cloud、Spring Data、Spring Security等;同时,使用Spring框架或衍生框架所构建的网站等应用,且同时使用JDK版本在9及以上版本的,皆易受此漏洞攻击影响,这将直接对政府、银行、医院、学校、电商等众多部门和行业造成严重威胁。

360政企安全解决方案

360本地安全大脑

360本地安全大脑根据该漏洞攻击特征,已第一时间构建检测模型,发布安全更新,实现对该漏洞攻击的检测,助力全面拦截针对该漏洞的攻击行为,请广大用户及时更新检测规则。

360(云)主机安全防护系统

360(云)主机安全防护系统是基于360云端安全大脑赋能,借鉴Gartner提出的CWPP设计思路,构建的新一代(云)主机入侵监测及安全管理系统,提供安全体检、资产管理、漏洞风险管理、入侵威胁管理、安全监控、安全防护、合规基线、安全报表、安全告警等功能,旨在解决私有云、混合云中主机安全监测及防护问题。

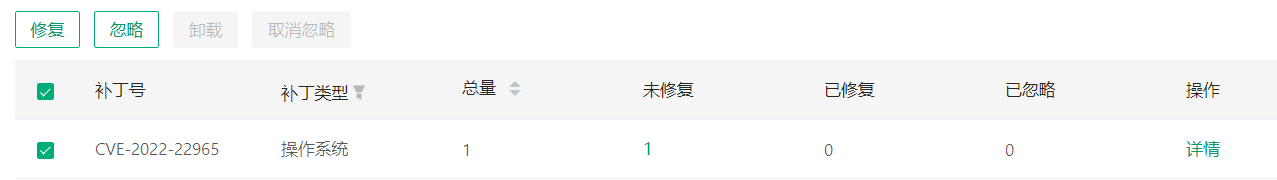

360(云)主机安全防护系统针对本次爆发的Spring远程代码执行漏洞,对相关的业务框架和系统逻辑进行分析研判,并在第一时间提供了相关处置方案,受影响的用户可通过下发相关策略检测并修复该漏洞:

360高级持续性威胁预警系统

360高级持续性威胁预警系统(简称:360NDR)是360自主研发的、通过流量分析结合全球威胁情报、行为分析、机器学习、虚拟执行、关联分析等新一代安全技术对各类型网络攻击行为(尤其是新型/未知威胁行为、APT组织活跃行为)进行深度检测和分析的软硬件一体机产品。目前,360NDR系统已大量服务于政府、金融、能源、电力、科研、监管等重要行业用户。

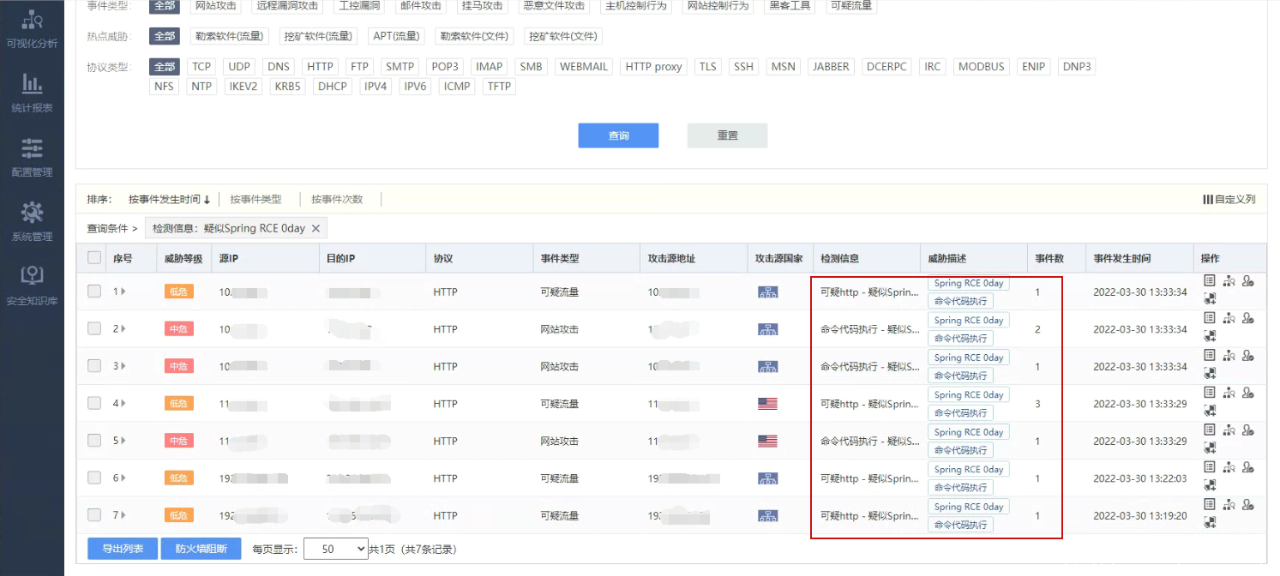

360NDR通过对攻击手法的多维度分析,目前已支持该漏洞的检测。最新版本新增规则可以对该漏洞进行更精准的发现,请应用360NDR的用户尽快联系service-tech@360.cn获取最新规则升级包来支持此漏洞的检测。

检出漏洞攻击告警图

360安全服务

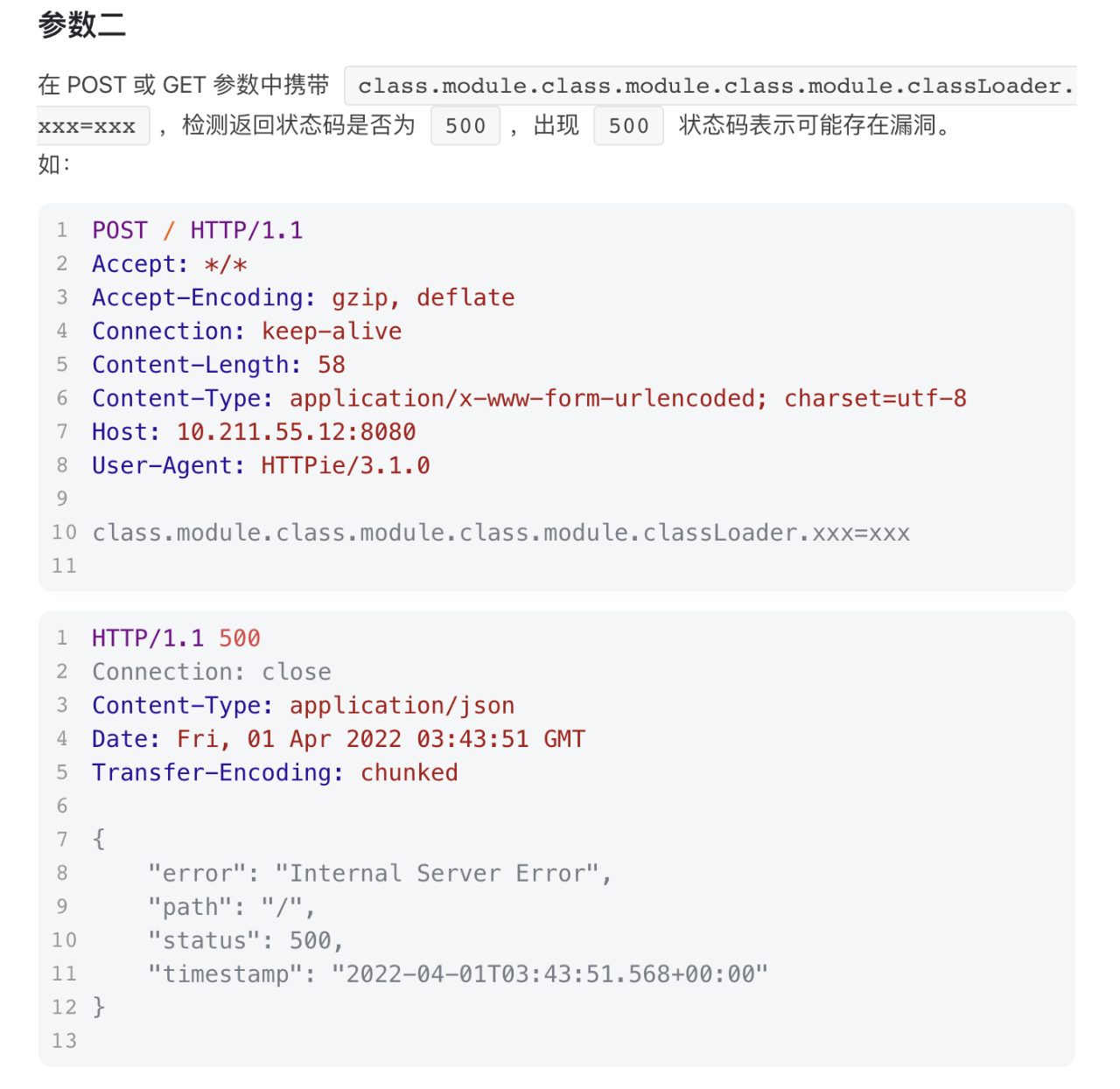

360安服高级攻防实验室针对Spring远程代码执行漏洞除常规检测方式外,现已基于黑盒盲测角度发现无害化检测方案,可助力政企客户高效快捷进行漏洞检测及修复。检测方案如下:

在可疑 HTTP 请求中构造以下参数,可以实现黑盒无害化检测。(*注:在实际测试中,HTTP 路径非固定,测试中尽量使用爬虫检测)

发表评论

您还未登录,请先登录。

登录