谷歌为其开源 Chromium 浏览器引入了一项创新,以应对内存损坏漏洞。集成到 Web 浏览器中的“V8 Sandbox”沙箱 旨在最大限度地降低与V8 JavaScript引擎中最常见漏洞相关的风险。

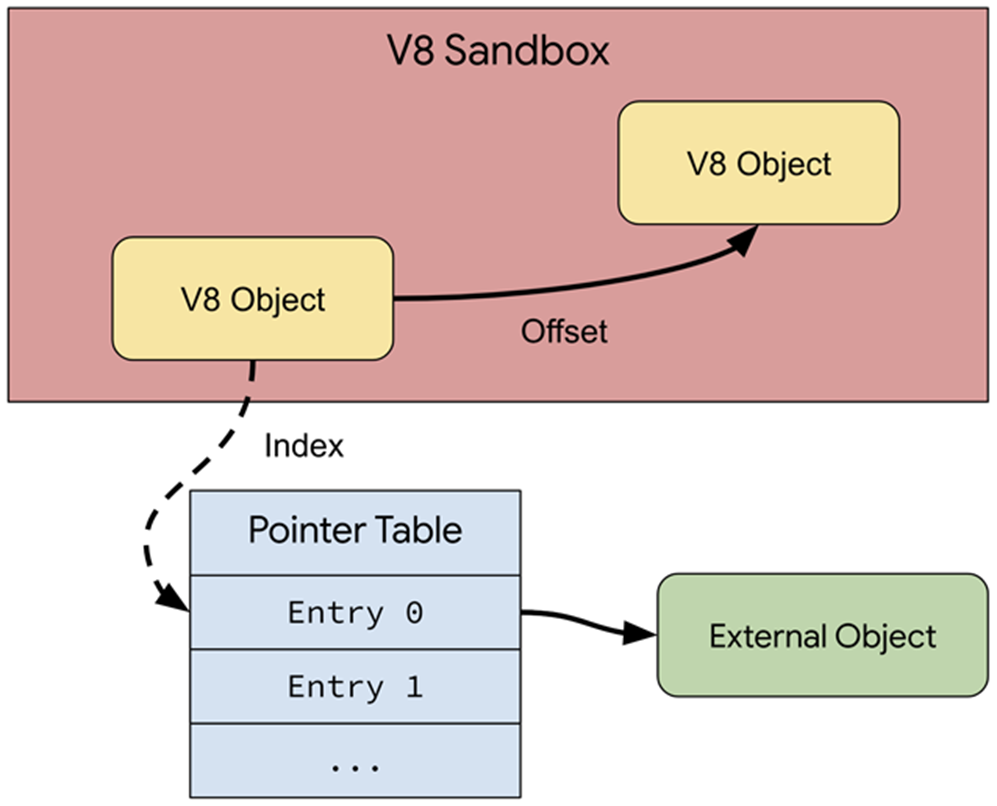

V8 安全技术主管 Samuel Gross表示 ,新沙箱的主要目标是防止内存损坏在工作进程内传播。沙箱通过在进程虚拟地址空间的隔离部分中运行来限制 V8 引擎执行的代码。

Google 在 2021 年至 2023 年遇到的零日漏洞 中有很大一部分与 V8 有关。专门的沙箱假设攻击者可以更改沙箱地址空间内的内存的任何部分,但这不会导致恶意活动离开其边界。

Gross 强调,切换到 Rust 等内存安全编程语言或基于硬件的内存安全方法并不能解决 V8 漏洞的问题,因为微妙的逻辑错误可能被黑客利用。

新的安全措施旨在隔离 V8 引擎的堆内存,以便任何内存损坏都不会蔓延到其预期边界之外。为了实现这一点,引入了不允许访问沙箱之外的内存的替代数据类型。沙箱通过 GN 参数中的单独设置“v8_enable_sandbox”激活。

测试表明,该创新给典型工作流程带来了约 1% 的负载,这使得很快可以直接在Chrome中实现。专家表示,这种情况将发生在各种平台上的 123 版浏览器中,包括 Android、ChromeOS、Linux、macOS 和 Windows。目前,沙箱需要能够保留 1 TB 虚拟地址空间的 64 位系统,但开发人员计划在未来减少这些要求。

该举措是谷歌提高内存安全和防范漏洞努力的一部分。此前,公司专家 强调了 内核地址清理程序 (KASan) 在检测机器代码内存错误中的作用,并表示他们自己使用基于编译器的工具来实现这些目的。

发表评论

您还未登录,请先登录。

登录