网络安全研究人员发现了针对乌克兰的一项有针对性的行动,该行动利用了 Microsoft Office 中近七年的缺陷,在受感染的系统上提供 Cobalt Strike。

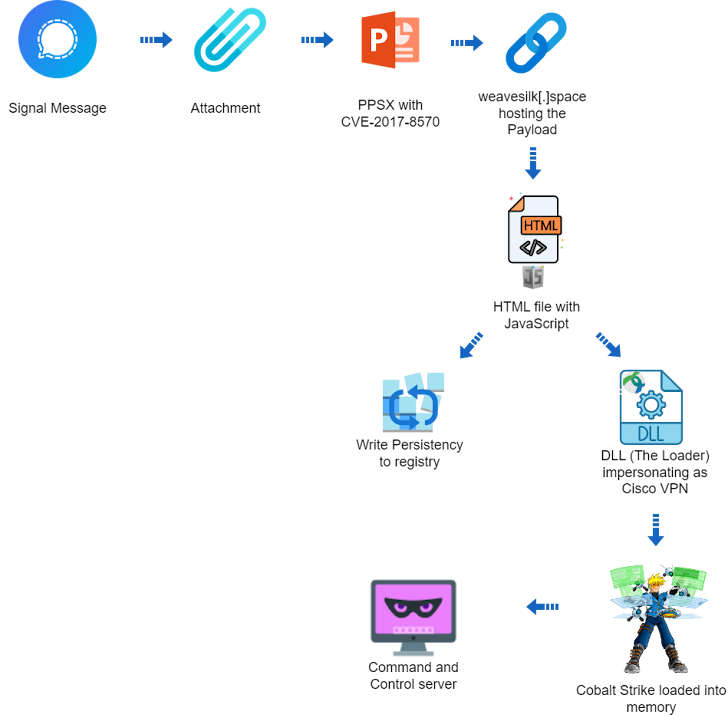

据 Deep Instinct 称,该攻击链发生于 2023 年底,采用 PowerPoint 幻灯片文件(“signal-2023-12-20-160512.ppsx”)作为起点,文件名暗示它可能已通过 Signal 即时通讯应用程序共享。

尽管如此,没有实际证据表明 PPSX 文件是以这种方式分发的,尽管乌克兰计算机紧急响应小组 (CERT-UA) 发现了两个使用该消息应用程序作为恶意软件传递的不同活动过去的向量。

就在上周,该机构披露,乌克兰武装部队越来越多地成为 UAC-0184 组织的攻击目标,该组织通过消息传递和约会平台为HijackLoader(又名GHOSTPULSE和SHADOWLADDER)、XWorm和Remcos RAT等恶意软件以及开源软件提供服务sigtop和tusc等程序可从计算机中窃取数据。

“PPSX(PowerPoint 幻灯片)文件似乎是美国陆军坦克扫雷刀片(MCB)的旧说明书,”安全研究员伊万·科萨列夫(Ivan Kosarev)说。 “PPSX 文件包含与外部 OLE 对象的远程关系。”

这涉及利用CVE-2017-8570(CVSS 分数:7.8),这是 Office 中现已修补的远程代码执行错误,该错误可能允许攻击者在说服受害者打开特制文件、加载远程脚本托管在 weavesilk[.]space 上。

严重混淆的脚本随后启动一个包含 JavaScript 代码的 HTML 文件,该文件反过来通过 Windows 注册表在主机上设置持久性,并丢弃模拟 Cisco AnyConnect VPN 客户端的下一阶段有效负载。

有效负载包括一个动态链接库(DLL),最终将破解的Cobalt Strike Beacon(一种合法的笔测试工具)直接注入系统内存,并等待来自命令和控制(C2)服务器(“petapixel[.]fun”)的进一步指令。

该 DLL 还包含一些功能来检查它是否在虚拟机中执行并逃避安全软件的检测。

Deep Instinct 表示,它既不能将这些攻击与特定的威胁行为者或组织联系起来,也不能排除红队演习的可能性。同样不清楚的是入侵的确切最终目标。

科萨列夫说:“该诱饵包含与军事相关的内容,表明它的目标是军事人员。”

“但是域名 weavesilk[.]space 和 petapixel[.]fun 被伪装成一个不起眼的生成艺术网站 (weavesilk[.]com) 和一个流行的摄影网站 (petapixel[.]com)。这些是不相关的,而且有点令人费解的是,为什么攻击者会专门使用这些来愚弄军事人员。”

此次披露之际,CERT-UA透露,乌克兰约 20 家能源、水和供暖供应商已成为俄罗斯国家支持的名为 UAC-0133 的组织的攻击目标,UAC-0133 是Sandworm(又名 APT44、FROZENBARENTS、Seashell Blizzard、 UAC-0002 和 Voodoo Bear),它对针对该国的所有破坏性和破坏性行动负责。

这些攻击旨在破坏关键操作,涉及使用Kapeka(又名 ICYWELL、KnuckleTouch、QUEUESEED 和rongsens)等恶意软件及其 Linux 变体 BIASBOAT,以及 GOSSIPFLOW 和 LOADGRIP。

GOSSIPFLOW 是一个基于 Golang 的 SOCKS5 代理,而 LOADGRIP 是一个用 C 语言编写的 ELF 二进制文件,用于在受感染的 Linux 主机上加载 BIASBOAT。

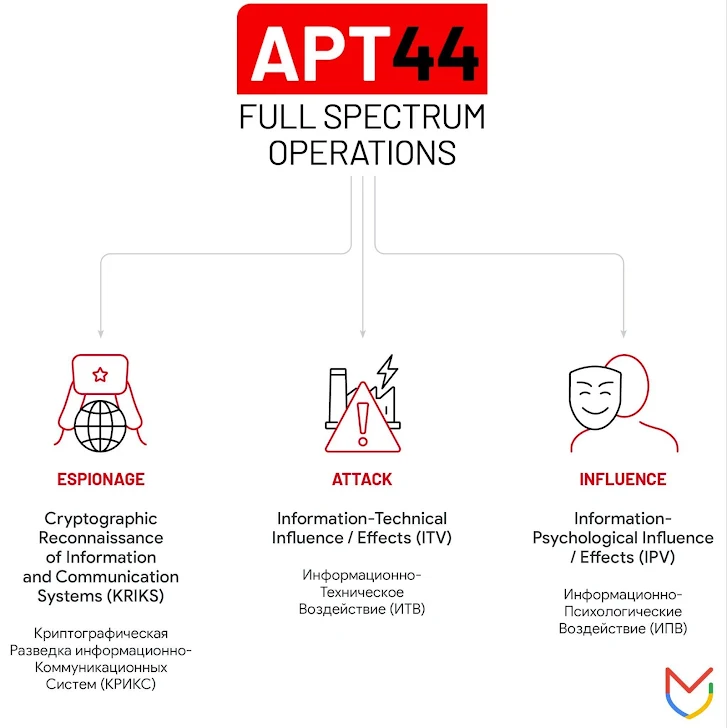

Sandworm 是一个多产且高度适应性的威胁组织,与俄罗斯联邦武装部队总参谋部 (GRU) 的 74455 部队有联系。据了解,该组织至少自 2009 年起就一直活跃,其对手还与XakNet Team、CyberArmyofRussia_Reborn和Solntsepek等三个黑客和泄密黑客活动人物有关。

Mandiant表示: “APT44 受到俄罗斯军事情报部门的支持,是一个充满活力、操作成熟的威胁行为者,积极参与全方位的间谍活动、攻击和影响行动。”他将高级持续威胁 (APT) 描述为从事多种活动。 ——自2022年1月以来,多管齐下帮助俄罗斯获得战时优势。

“APT44 的行动范围是全球性的,反映了俄罗斯广泛的国家利益和野心。随着时间的推移,APT44 的活动模式表明,APT44 的任务是执行一系列不同的战略优先事项,并且很可能被克里姆林宫视为一种灵活的权力工具,能够满足持久和新兴的情报需求。”

发表评论

您还未登录,请先登录。

登录