Anubis 勒索软件即服务 (RaaS)作在其文件加密恶意软件中添加了一个擦除器模块,该模块会销毁目标文件,即使支付了赎金也无法恢复。

Anubis(不要与带有勒索软件模块的同名 Android 恶意软件混淆)是一种相对较新的 RaaS,于 2024 年 12 月首次观察到,但在今年年初变得更加活跃。

2 月 23 日,运营商在 RAMP 论坛上宣布了一项联盟计划。

KELA 当时的一份报告解释说,Anubis 向勒索软件附属公司提供了其收益的 80% 份额。数据勒索附属公司获得 60% 的佣金,初始访问经纪人获得 50% 的佣金。

目前,Anubis 在暗网上的勒索页面只列出了 8 名受害者,这表明一旦对技术方面的信心得到加强,它可能会增加攻击量。

在这方面,昨天发布的一份 Trend Micro 报告包含证据表明 Anubis 的运营商正在积极努力添加新功能,其中一个不寻常的功能是文件擦除功能。

研究人员在他们剖析的最新 Anubis 样本中发现了雨刷,并认为引入该功能是为了增加受害者更快地付款的压力,而不是拖延谈判或完全无视谈判。

“Anubis 与其他 RaaS 的进一步区别在于它使用文件擦除功能,旨在破坏恢复工作,即使在加密后也是如此,”Trend Micro 解释说。

“这种破坏性倾向增加了受害者的压力,并增加了本已具有破坏性的攻击的风险。”

使用命令行参数“/WIPEMODE”激活破坏性行为,该参数需要发出基于密钥的身份验证。

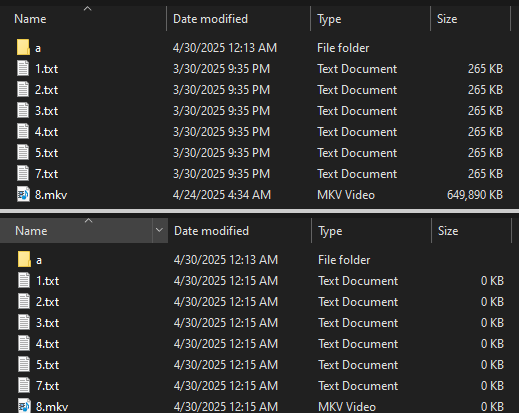

来源:Trend Micro

激活后,擦除器会擦除所有文件内容,将其大小减小到 0 KB,同时保持文件名和结构不变。

受害者仍将看到预期目录中的所有文件,但其内容将被不可逆地销毁,从而无法恢复。

来源:Trend Micro

Trend Micro 的分析显示,Anubis 在启动时支持多个命令,包括用于权限提升、目录排除和目标路径加密的命令。

默认情况下,重要的 system 和 program 目录被排除在外,以避免导致系统完全不可用。

勒索软件会删除卷影副本并终止可能干扰加密过程的进程和服务。

加密系统使用 ECIES(椭圆曲线集成加密方案),研究人员注意到与 EvilByte 和 Prince 勒索软件的实现相似之处。

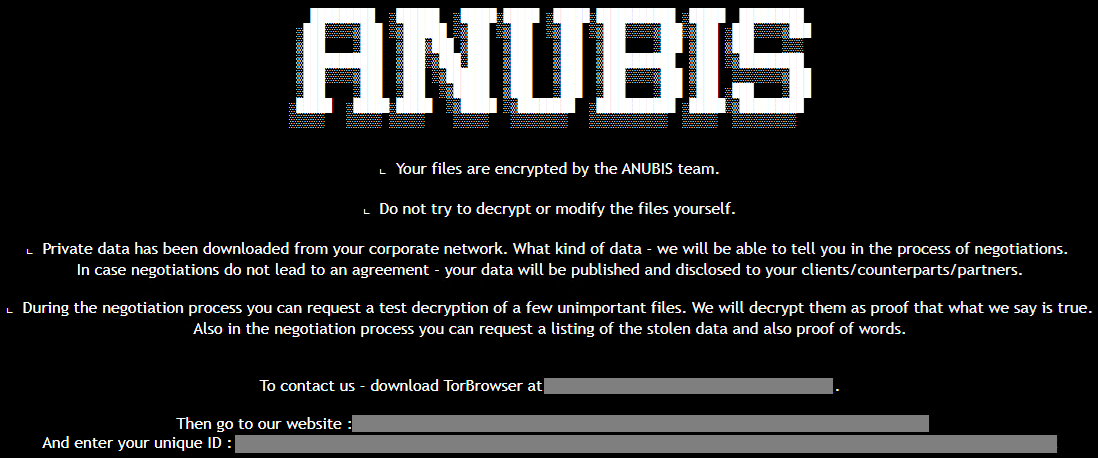

加密文件附加了“.anubis”扩展名,在受影响的目录上放置了 HTML 赎金记录,并且恶意软件还尝试更改桌面壁纸(失败)。

来源:Trend Micro

Trend Micro 观察到,Anubis 攻击从带有恶意链接或附件的网络钓鱼电子邮件开始。

此处提供了与 Anubis 攻击相关的入侵指标 (IoC) 的完整列表。

发表评论

您还未登录,请先登录。

登录