Socket 威胁研究团队发现了一场高度协同的恶意软件活动,涉及七个 npm 包,均由化名“dino_reborn”的威胁行为者发布。这些包使用 Adspect 驱动的 cloaking(伪装)技术、反分析 JavaScript 和虚假 CAPTCHA 界面,将毫无防备的受害者引向恶意载荷,同时向安全研究人员隐藏其活动。

最引人注目的发现之一是,攻击者构建了一个完整的虚假网站,专门用于迷惑安全研究人员,而真实受害者则会被引导至欺骗性的 CAPTCHA 流程。

正如 Socket 所描述:

“当访问其中一个包构建的虚假网站时,威胁行为者会判断访问者是受害者还是安全研究人员。”

针对受害者的攻击流程

如果 Adspect API 判断访问者是合法用户(而非分析代码的研究人员):

- 他们会看到一个仿冒加密货币平台(如 standx.com 、jup.ag 或 uniswap.org )的虚假 CAPTCHA。

- 点击 CAPTCHA 后:

- 3 秒虚假“验证中…”

- 1 秒虚假“成功…”

- 随后受害者被静默重定向至恶意载荷。

Socket 明确指出此机制:

“如果返回 ok:true — 显示虚假 CAPTCHA 并保存重定向 URL。”

针对安全研究人员的诱饵

安全研究人员则会看到一个逼真的诱饵网站:

“如果返回 ok:false — 显示空白页面。”

这个空白页面是一个名为 Offlido 的虚假公司的精致商业网站,包含样板法律文本、流畅的 UI 和隐私政策。

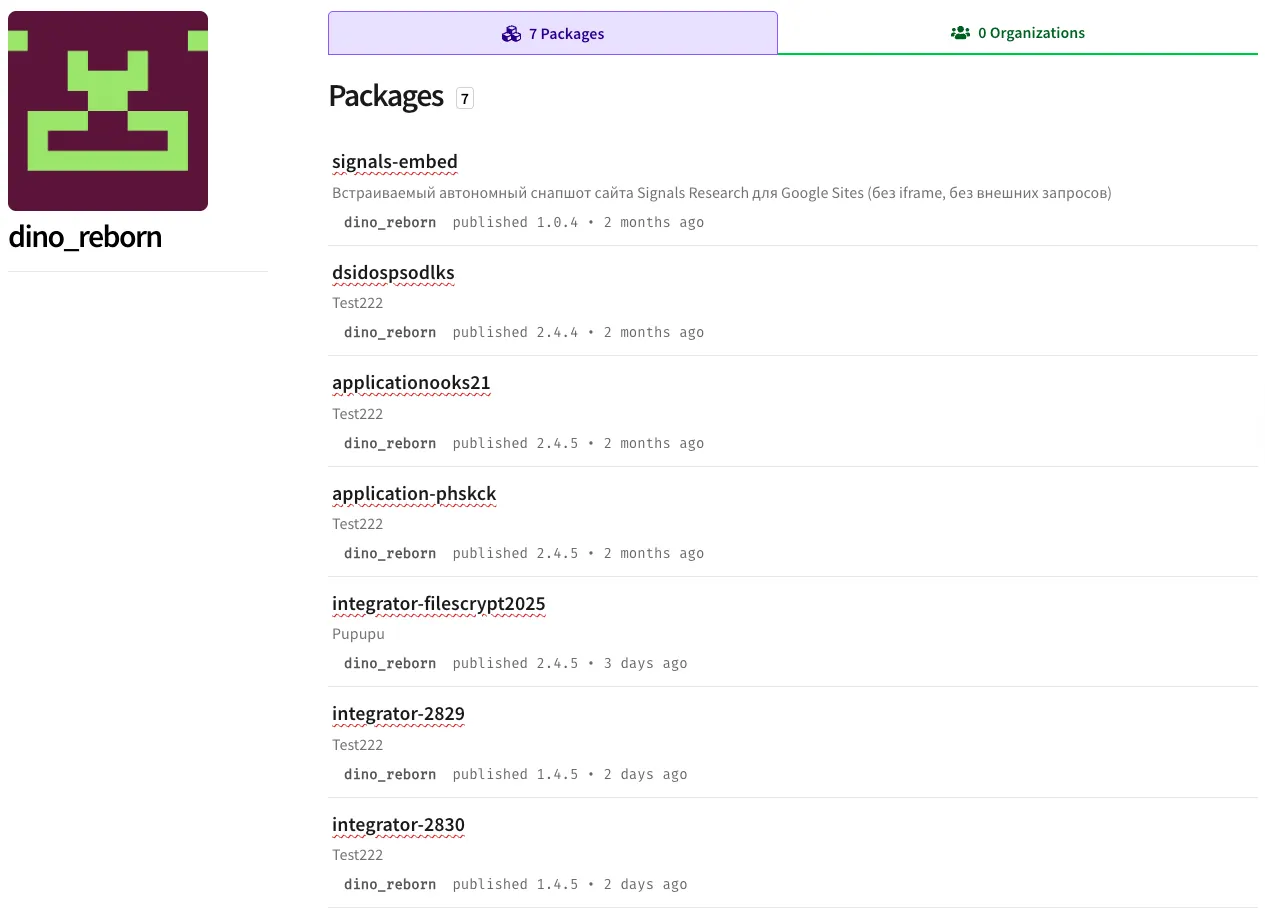

受影响的 npm 包

所有七个包均由用户 geneboo@proton[.]me 发布,包括:

- signals-embed

- dsidospsodlks

- applicationooks21

- application-phskck

- integrator-filescrypt2025

- integrator-2829

- integrator-2830

Socket 确认:

“七个包中有六个包含恶意软件,彼此间差异极小。剩余一个包用于构建恶意网页。”

这些包共享代码、API 和基础设施,在 npm 中形成了一个完全互联的恶意软件生态系统。

技术细节:指纹识别与对抗分析

威胁行为者使用商业伪装服务 Adspect 对用户进行指纹识别。恶意软件收集详细信息字段,包括用户代理、主机、引用页、端口、地区、编码、时间戳和浏览器语言。

Socket 引用了攻击者自己的俄语注释:

“We collect the full data just like in the PHP version.”(我们像 PHP 版本一样收集完整数据。)

并解释其目的:

“这些数据点为 Adspect 提供了高保真指纹……以判断流量来自潜在受害者还是安全研究人员。”

基于此指纹,Adspect 决定:

- 返回 ok:true → 显示 CAPTCHA → 导向恶意重定向

- 返回 ok:false → 提供诱饵空白页面

- 返回错误 → 显示内置备用网站

对抗分析措施

这些包极力抵抗检查。Socket 指出代码:

“阻止右键点击、阻止 F12、阻止 Ctrl+U、阻止 Ctrl+Shift+I、检测开发者工具……页面不断刷新。”

这些措施使分析师极难查看:

- DOM 结构

- JavaScript 逻辑

- 网络请求

- 重定向机制

正如 Socket 所说:

“所有这些策略使安全研究人员极难分析代码。”

CAPTCHA 设计:伪装与延迟

CAPTCHA 序列故意设计得很慢:

- 3 秒验证

- 1 秒成功

- 然后恶意重定向

研究人员表示:

“CAPTCHA 是重定向的完美伪装……且可能不会被安全系统标记。”

这种设计有助于:

- 规避自动化扫描工具

- 欺骗用户相信重定向是合法的

- 允许攻击者通过 Adspect 动态更新恶意载荷 URL

目标:仿冒加密货币平台

虚假 CAPTCHA 显示与真实加密货币交易所相关的徽标或域名:

- standx.com

- jup.ag

- uniswap.org

Socket 指出:

“威胁行为者希望页面看起来像是受害者在向真实交易所验证……因此其目标很可能是窃取加密货币。”

诱饵页面:Offlido 虚假公司

第七个包 signals-embed 包含诱饵空白页面的代码——一个名为 Offlido 的虚假公司网站。

其 README 中有俄语解释:

“A single JS with a ‘snapshot’ of the Signals Research website for embedding into Google Sites.”(用于嵌入 Google Sites 的 Signals Research 网站“快照”的单个 JS。)

Socket 澄清其真实目的:

“实际上,这是一个静态伪装载荷……一个旨在看起来合法的虚假品牌网站,同时掩盖攻击者的基础设施。”

Offlido 页面异常精致,包含合规文本、联系表单和完整的隐私政策部分——这在快速制作的恶意软件页面中极为罕见。

恶意包和诱饵页面共享相同的 DOM 容器,实现无缝切换。

Socket 写道:

“安全研究人员和受害者两条路径共享 DOM 框架……伪装内容和载荷无缝嵌入同一界面。”

发表评论

您还未登录,请先登录。

登录