网络安全公司ReversingLabs(RL) 检测到一场针对 Visual Studio Code(VS Code)应用市场开发者的精密且长期持续的攻击行动。总计发现19 款恶意扩展程序暗藏特洛伊木马,该攻击行动自 2025 年 2 月起便处于活跃状态,直至 12 月 2 日才被发现。

需要说明的是,VS Code 是众多开发者的核心工具,因此其用于分发扩展程序(附加功能组件)的应用市场,自然成为网络犯罪分子的首要攻击目标。而就在此次发现的数周前,该应用市场中一款伪造的 “Prettier” 扩展程序,还被曝出会投放Anivia 信息窃取器。

依赖项篡改陷阱

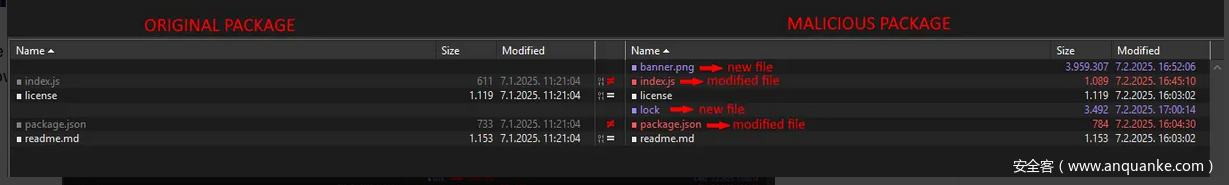

据 RL 威胁研究员佩塔尔・基尔马耶尔(Petar Kirhmajer) 介绍,攻击者采用了一种经典的木马植入技术 —— 将恶意软件伪装成无害程序。在本次攻击中,恶意代码被藏匿于扩展程序的依赖项文件夹内,该文件夹存储的是扩展程序正常运行所需的预打包核心代码。

攻击者实施了一处巧妙的操作:他们并未直接添加新的恶意代码,而是篡改了一款高知名度且受信任的依赖包

![]()

path-is-absolute—— 这款依赖包自 2021 年以来下载量已超90 亿次。

攻击者在将这个受信任的包捆绑至恶意扩展程序之前,对其植入了新的代码。这段新增代码的唯一功能,就是在 VS Code 启动时立即执行,并解码一个隐藏在名为

lock 的内部文件中的 JavaScript 投放器。这意味着,那些盲目信任依赖项列表中知名包名称的用户,完全不会察觉到任何异常。伪造 PNG 文件伪装术

攻击流程的最后一环,也是最具迷惑性的一步,涉及一个名为

banner.png 的文件。尽管后缀名 .png 看似是标准图片文件,但 RL 研究员指出,这仅仅是一种伪装手段。若尝试用常规图片查看器打开该文件,只会弹出错误提示。进一步调查发现,

banner.png 根本不是图片,而是一个包含两个恶意二进制文件(恶意软件的核心执行组件)的压缩归档包。解码后的投放器会调用 Windows 系统原生工具 cmstp.exe 来启动这两个二进制文件。其中体积较大的那个文件是一款功能复杂的特洛伊木马,不过其具体攻击能力目前仍在分析中。值得注意的是,该攻击行动中的其他多款恶意扩展程序,采用了不同的攻击路径 —— 它们篡改的是另一款依赖项

@actions/io,且不依赖伪造 PNG 文件的伪装方式,而是将恶意二进制文件拆分至独立的 .ts 文件与 .map 文件中。

发表评论

您还未登录,请先登录。

登录