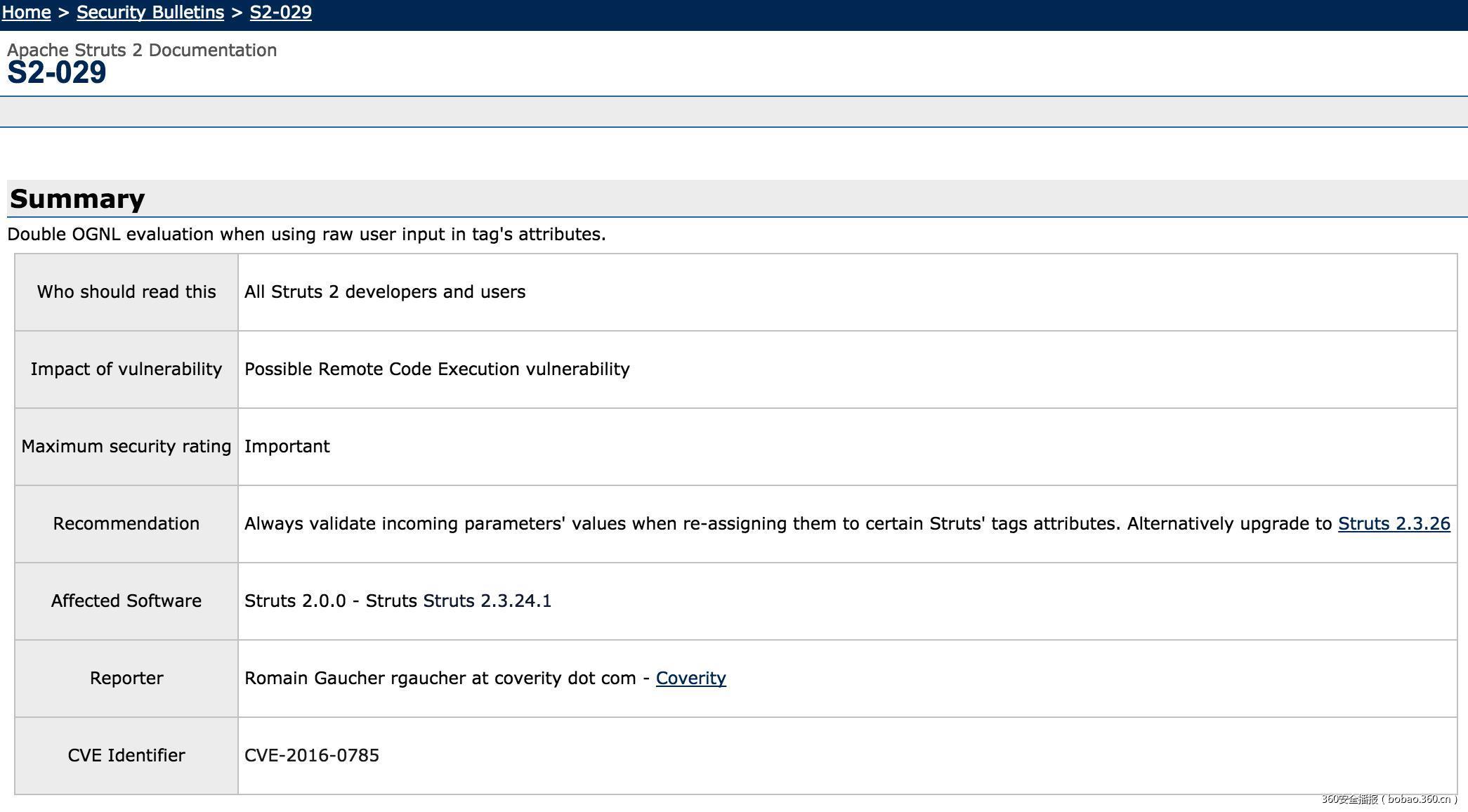

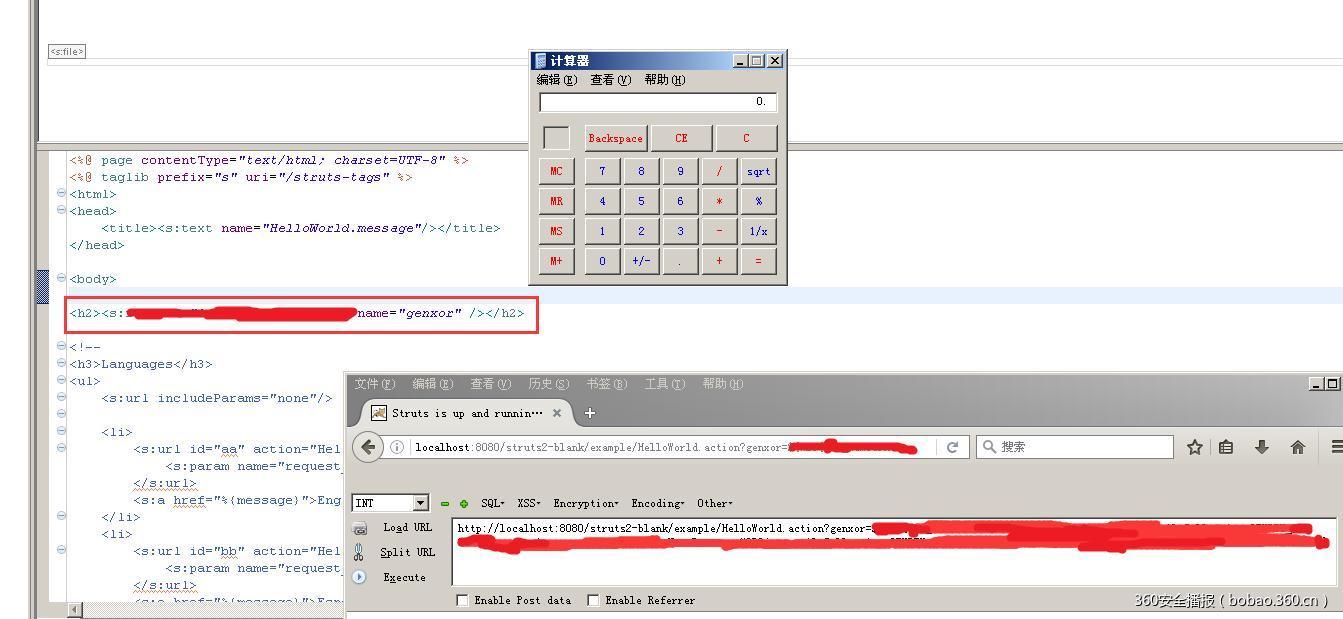

近日Apache发布官方漏洞通告S2-029存在可能远程命令执行的告警。360的小伙伴加班加点在跟进此漏洞的进展,并且在补丁发出之前验证了漏洞的存在。见图。

Struts2是世界上最广泛使用的Java web服务器框架之一,之前S2-005,S2-009,S2-013,S2-016,S2-020都存在远程命令执行漏洞,使得大量的网站系统遭受入侵。S对互联网网站系统的危害比较大。

这次S2-029的漏洞主要在于当用户可以控制特定标签的属性时,通过OGNL二次计算可以执行任意命令,危害程度与前几次相同。所以请广大用户注意官方更新的补丁,升级至2.3.26版本

受影响范围

Struts 2.0.0 – Struts Struts 2.3.24.1

修复建议

当重分配传入Struts标签属性的参数时,总是进行验证

建议用户将Struts升级至 2.3.26版本

监控WEB日志及时发现入侵事件。

发表评论

您还未登录,请先登录。

登录