申请加入360IoT安全守护计划:http://security.360.cn/Index/applyIot

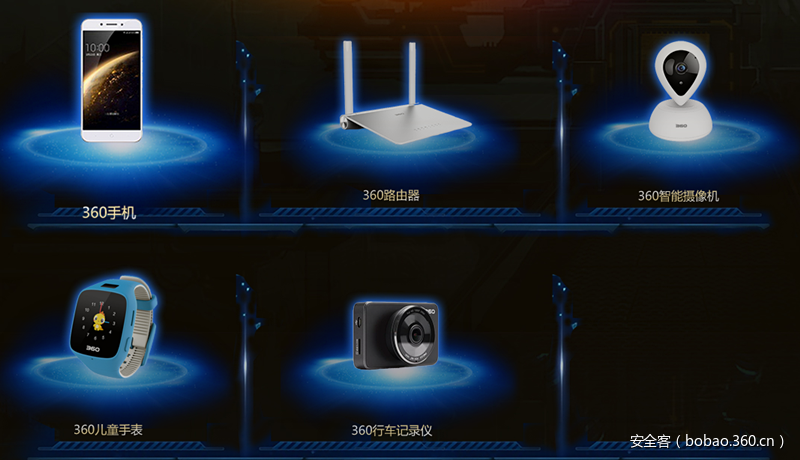

一群摄像头打瘫半个美国互联网,万物互联的IoT时代,智能硬件设备的安全危机日益凸显。为了保障产品安全性,在2月23日360安全应急响应中心(简称360SRC)的三周年庆典活动上,360董事长周鸿祎宣布推出一项“IoT安全守护计划”,把360旗下硬件新品第一时间免费提供给知名黑客团队和安全专家进行测试,如果发现严重漏洞将获得单笔最高36万元的现金奖励。

列入“IoT安全守护计划”的有360旗下手机、智能摄像机、路由器、儿童手表、行车记录仪等全线智能硬件,目前已经邀请到著名越狱团队盘古、网络尖刀等国内知名团队,以及来自上海交大、哈工大等高校的研究人员和白帽子黑客加入该计划。

作为本计划的指导单位,中国网络空间安全协会竞评演练工作委员会一直致力于团结网络空间安全领域相关企业、事业单位和社会团体,在公开、公正、公平的基础下,从组织规划、运行管理、标准规范、人才培养、能力建设等层面开展竞评演练工作。我们将一起携手发现、挖掘和培养IoT安全方面的人才。目前,360IoT安全守护计划官网已正式上线,我们诚邀广大的IoT安全研究人员加入到该计划中来,与我们共建IoT安全生态。官网:http://security.360.cn/Index/iot

奖励说明

360手机

目标设备:

360手机 N4,360手机 N4S,360手机 N4A,360手机 Q5,360手机 Q5 Plus,360手机 N5

漏洞范围:

360手机应用漏洞: 360手机预装应用以及360公司产品,例如360手机浏览器

360手机系统漏洞: MSM和MTK驱动漏洞,通用Linux内核漏洞

漏洞评估标准:

按照漏洞攻击导致的后果和威胁程度,以及漏洞所需要的攻击场景进行综合评定,分为严重,高危

按照漏洞利用方式:远程利用和本地利用2种

根据以下几种提交形式和内容,奖励金额会不同

Report+Exploit+patch | Report+Exploit | Report+PoC

远程利用漏洞评级:最高奖励36万

包括但不限于用过网络下载,远程协议连接等远程利用场景所产生的代码执行,命令执行等漏洞危害

严重:超出原有功能,没有交互,静默执行

高危:超出原有功能,有交互,静默执行

本地利用漏洞评级:最高奖励9万

包括但不限于通过物理接触,本地安装app,执行二进制攻击文件等本地利用场景产生的提权,代码执行等漏洞危害

严重:超出原有功能,没有交互,静默执行

高危:超出原有功能,有交互,静默执行

360路由器

目标设备:

360路由器P0、360路由器P1、360路由器P2、 360wifi拓展器

漏洞范围:

功能逻辑漏洞、系统及内部组件漏洞

按照漏洞利用方式:远程代码执行,局域网内代码执行,拒绝服务3种

漏洞评估标准:

按照漏洞攻击导致的后果和威胁程度,以及漏洞所需要的攻击场景进行综合评定,分为严重,高危,中危,低危

按照漏洞利用方式:远程代码执行,局域网内代码执行,拒绝服务3种

根据以下几种提交形式和内容,奖励金额会不同

Report+Exploit+patch | Report+Exploit | Report+PoC

远程代码执行:最高奖励36万

在远端Internet环境下,在设备未授权状态下通过与路由器公网IP通信,触发漏洞并获取路由内部系统root权限,实现远程代码执行(不接受拆机等物理接触设备的方式)

局域网内代码执行:最高奖励9万

在路由器wifi局域网内,在设备未授权状态下通过与路由器内网IP通信,触发漏洞并获取路由内部系统的root权限,实现代码执行(不接受拆机等物理接触设备的方式)

远程拒绝服务:最高奖励5万

在远端Internet环境下,在设备未授权状态下通过与路由器公网IP通信,触发漏洞并导致路由器内部系统错误,出现死机等情况(不接受拆机等物理接触设备的方式)

360智能摄像机

目标设备:

360智能摄像机 大众版、360智能摄像机 悬浮版、360智能摄像机 1080版、360智能摄像机 夜视版Plus、360看店宝

漏洞范围:

功能逻辑漏洞、系统及内部组件漏洞

漏洞评估标准:

按照漏洞利用方式:远程信息泄露, 局域网内代码执行,远程拒绝服务3种

根据以下几种提交形式和内容,奖励金额会不同

Report+Exploit+patch | Report+Exploit | Report+PoC

远程信息泄露:最高奖励36万

在其他非本地局域网位置,在设备未授权状态下,通过抓取任意摄像机视频流量密文信息还原出任意摄像机图像的明文数据(解密手段具备通用性)

局域网内代码执行:最高奖励18万

在智能摄像机同一局域网下或其他非本地网络位置,在设备未授权状态下向摄像机发送恶意数据包,最终获取设备内部系统root权限的shell或使摄像机内部系统执行任意代码(不接受拆机等物理接触设备的方式)

远程拒绝服务:最高奖励9万

在远端Internet环境下,在设备未授权状态下向摄像机发送恶意数据包,最终导致设备内部系统故障,出现死机等情况

360儿童手表

目标设备:

360儿童手表5、360儿童手表5S、360儿童手表5C、360儿童手表SE、360儿童手表3S

漏洞范围:

功能逻辑漏洞、系统及内部组件漏洞

漏洞评估标准:

按照漏洞攻击导致的后果和威胁程度,以及漏洞所需要的攻击场景进行综合评定,分为严重,高危,中危,低危

按照漏洞利用方式:远程,本地,拒绝服务3种

根据以下几种提交形式和内容,奖励金额会不同

Report+Exploit+patch | Report+Exploit | Report+PoC

远程利用漏洞评级:最高奖励36万

包括但不限于用过网络下载,远程协议连接等远程利用场景所产生的代码执行,命令执行等漏洞危害

严重:超出原有功能,没有交互,静默执行

高危:超出原有功能,有交互,静默执行

本地利用漏洞评级:最高奖励9万

仅限于同wifi网络下或蓝牙通信等非接触的方式执行任意代码/程序,不接受物理接触设备(如拆机、刷机等)

严重:超出原有功能,没有交互,静默执行

高危:超出原有功能,有交互,静默执行

拒绝服务和其他特殊漏洞评级:最高奖励9万

只接受在特定场景下,针对系统常驻服务或系统底层驱动攻击,造成设备进入假死或关机等不可用状态.其他不列入安全漏洞范围,按程序普通BUG处理

360行车记录仪

目标设备:

360行车记录仪二代、360行车记录仪后视镜版

漏洞范围:

功能逻辑漏洞、系统及内部组件漏洞

漏洞评估标准:

按照漏洞攻击导致的后果和威胁程度,以及漏洞所需要的攻击场景进行综合评定,分为严重,高危,中危,低危

按照漏洞利用方式: 局域网内代码执行,未授权访问2种

根据以下几种提交形式和内容,奖励金额会不同

Report+Exploit+patch | Report+Exploit | Report+PoC

远程利用漏洞评级:最高奖励36万

包括但不限于用过网络下载,远程协议连接等远程利用场景所产生的代码执行,命令执行等漏洞危害

严重:超出原有功能,没有交互,静默执行

高危:超出原有功能,有交互,静默执行

局域网内代码执行:最高奖励9万

在记录仪wifi局域网内,在设备未授权状态下通过与记录仪内网IP通信,触发漏洞并获取路由内部系统的root权限,实现代码执行(不接受拆机等物理接触设备的方式)

严重:超出原有功能,没有交互,静默执行

高危:超出原有功能,有交互,静默执行

未授权访问:最高奖励9万

在未认证且未发生物理接触的状态下获取任意行车记录仪内录像数据(具备通用性)

申请流程

在法律允许的范围内解释权归360SRC所有,如有其他问题,请发邮件至security@360.cn反馈,谢谢!

STEP 01:提交申请

点击官网浮动的【申请加入】按钮,填写能力证明,包括但不限于在IoT安全领域的发表文章、技术博客、提交漏洞、相关比赛证明的URL。

申请的设备仅限于上述360相关硬件产品,一人一次限申请一份设备,提供的能力证明领域与申请设备严重不符的情况下,默认申请失败。

从签收设备的第1天算起,3个月内如果没有提交有效漏洞,则需归还测试设备,并不允许申请其它设备,超出3个月提交有效漏洞,则提交当月恢复申请新设备的资格。

STEP 02:审核资格

360SRC的工作人员将于2个工作日内完成审核。白帽子可在SRC官网登录后点击头像【个人中心】左侧【兑换记录】中查看审核状态。

符合相关设备审核资格的白帽子,工作人员将联系您发放相关设备一台,请提供准确的寄送信息。

在360SRC平台与补天漏洞响应平台提交过相关漏洞者,可享受优先审核的权利,并且通过审核的成功率相对也会更高。

STEP 03:发放设备

申请通过审核后,360SRC将于2个工作日内发放测试设备。

如无特殊说明,发放的测试产品不要求回收。

STEP 04:提交漏洞

请在360SRC官网security.360.cn提交相关产品漏洞,漏洞类型无论属于web端漏洞、OS漏洞或是其他漏洞,一律选择专项分类【智能硬件】,否则选择影响专项奖励。

奖励说明参考上述细则。

评审规则

原则上仅限于设备厂商原生系统及应用。设备软硬件均为官方公开的最新版本,设备配置为缺省配置。

所提交的漏洞证明须均为自主实现,公开或者已知的漏洞不能作为有效漏洞,漏洞证明越详细,所获得的奖励越高。

审核人员会根据漏洞的思路新颖程度、技术难度(例如:通过各类信道劫持,无需用户主动交互的技术手段)和实现结果的影响等因素提供额外的奖励。

以上通用漏洞标准未覆盖的漏洞类型,审核人员可以根据实际漏洞的思路新颖程度、技术难度和实现结果的影响制定相应评判标准。

请您务必对您提交的漏洞进行保密,不向任何第三方透露。如您泄露了漏洞,360SRC将不会给您相应的奖励,已经支付的有权收回。

在漏洞报告处理过程中,如果报告者对流程处理、漏洞定级、漏洞评分等有异议的,可以联系我们及时沟通,必要时可引入外部安全人士共同裁定。

360SRC在法律允许的范围内对本活动评判标准和规则拥有解释权与修改权。

入驻精英

申请加入360IoT安全守护计划:http://security.360.cn/Index/applyIot

主办方

360安全应急响应中心

指导单位

中国网络空间安全协会竞评演练工作委员会

相关报道

视频报道

文字报道

发表评论

您还未登录,请先登录。

登录