翻译:360代码卫士

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

前言

BankBot首次发现于今年一月份。当时一款未命名银行木马的源代码出现在地下黑市,随后被整合成BankBot。截至目前,它的攻击目标是位于俄罗斯、英国、奥地利、德国和土耳其的银行。如今这款恶意软件进行伪装后可绕过谷歌安全扫描器。

BankBot设法绕过谷歌应用商店安全检查

截止4月份,研究人员已发现了三起不同的BankBot攻击活动,且谷歌已拿下受感染的app。

但现在多家安全公司又发现了BankBot的踪迹。一家荷兰安全公司Securify指出,两起新的BankBot攻击活动设法绕过了谷歌应用商店的安全检查。

BankBot的运作方式

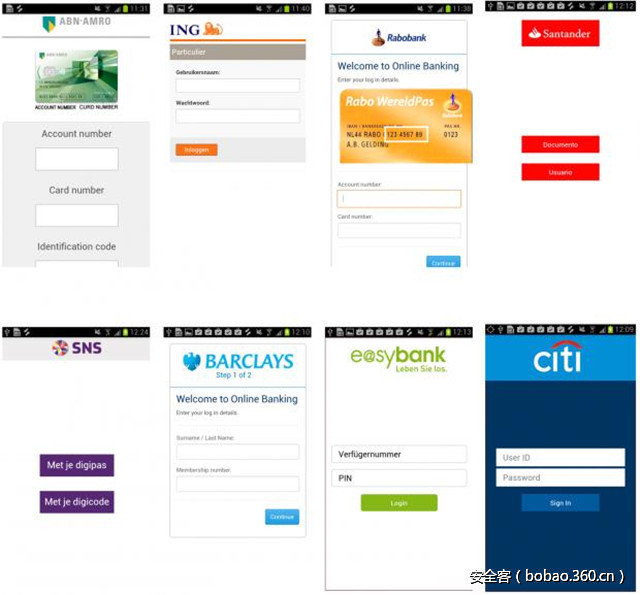

BankBot会在用户设备所安装的合法银行app顶端显示一个虚假的登录窗口,也就是说BankBot能够用于窃取银行app的登录凭证。它还能窃取其它app的登录详情,包括Facebook、YouTube、WhatsApp、Snapchat、Instagram、Twitter、甚至是谷歌应用商店。

BankBot具有很多功能,如像勒索软件那样锁定用户设备或者拦截用户文本以绕过双因素验证。

研究人员已发布了遭受BankBot攻击的424款合法银行app,包括汇丰银行、法国巴黎银行等。

发表评论

您还未登录,请先登录。

登录