翻译:jye33

预估稿费:130RMB

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

在WannaCry疯狂传播的尾声,上周三(5.17)安全研究员Miroslav Stampar(克罗地亚政府CERT成员、Sqlmap的创造者之一)在他搭建的SMB蜜罐中,发现新的蠕虫正在通过SMB漏洞传播。研究员Stampar的蜜罐中捕获的不是WannaCry,而是一种利用7种NSA工具新的蠕虫。

0x01、EternalRocks特点

1、EternalRocks利用7种NSA工具

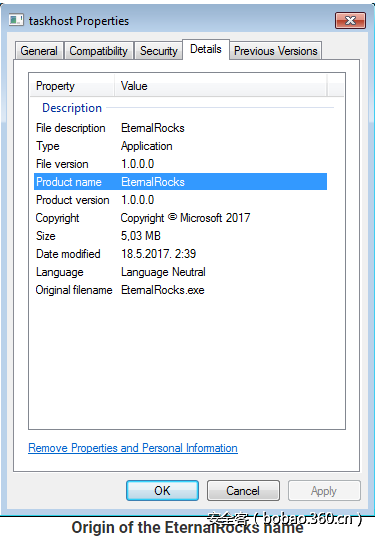

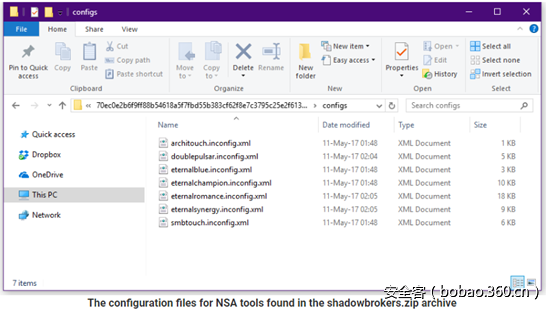

研究员Stampar把这款新的蠕虫命名为EternalRocks,他在蠕虫程序中发现这个样本,该样本利用六种NSA工具来感染网络上暴露SMB端口的计算机,这些用来攻击计算机的SMB漏洞的NSA工具是ETERNALBLUE, ETERNALCHAMPION, ETERNALROMANCE,和 ETERNALSYNERGY。其中SMBTOUCH和ARCHITOUCH 是NSA工具中用来对SMB漏洞扫描的。一旦蠕虫成功攻击一台计算机,便可利用另外一个NSA工具(DOUBLEPULSAR)感染其他易受攻击的计算机。

WannaCry疯狂传播目前已经有240,000多台计算机被勒索攻击,WannaCry正是使用的SMB漏洞来攻击和感染计算机。但是,WannaCry和EternalRocks之间存在不同之处,WannaCry只使用ETERNALBLUE和DOUBLEPULSAR这两种NSA工具来感染计算机,而EternalRocks利用了NSA工具种的7种。

2、EternalRocks更复杂,但危险更小

研究员Stampar披露:作为一个蠕虫,EternalRocks的危险性远不如WannaCry,因为它目前没有绑定任何恶意软件。但是并不意味着EternalRocks就很简单,结果恰恰相反。EternalRocks比WannaCry的SMB蠕虫组件更为复杂,因为EternalRocks对计算机的感染一共分为两步,第一步执行完后存在一个休眠期,休眠期结束后才会执行第二步。

在第一步,EternalRocks感染计算机并获得权限,然后下载Tor客户端运行,然后向暗网中一个. Onion域名C&C服务器发出请求。

经过休眠期(目前为24小时),C&C服务器才会做出响应。休眠期的存在可能会绕过沙盒安全检测,或者是安全研究者对蠕虫的分析,所以推迟24小时C&C服务器才做出响应是非常有必要的。

3、无开关域名

另外,EternalRocks使用与WannaCry相同名称的文件,目的是引导安全研究人员将其错误分类,扰乱逆向分析方向。

与WannaCry不同的是,EternalRocks并没有使用“开关域名”, “开关域名”在 WannaCry传播中起着至关重要的作用,以至于安全研究员在WannaCry传播的时候发现“开关域名”的作用后,把域名注册后WannaCry暂时停止传播。

经过24小时的休眠期,C&C服务器开始响应。EternalRocks开始进入第二步,在第一步已感染主机上下载一个恶意文件并命名为shadowbrokers.zip。shadowbrokers.zip文件目前不用过多介绍,这个文件中包含了shadowbrokers今天4月份放出NSA SMB exp。接下来,EternalRocks便开始快速扫描IP并尝试连接、感染。

0x02、利用EternalRocks进行深入攻击

由于EternalRocks利用的NSA工具多且无“开关域名”,同时存在一个休眠期。如果EternalRocks作者绑定一些勒索软件、木马、RAT或者其他的恶意软件,那么EternalRocks可能会对公网上存在SMB漏洞的计算机构成严重威胁。

目前来看,这个蠕虫还在测试中,其作者正在测试蠕虫未来可能具有威胁。并不意味着EternalRocks无杀伤力,EternalRocks作者可以通过C&C服务器对已感染的计算机发出指令,同时可以利用此隐藏的通信通道将新的恶意软件发送到之前已被EternalRocks感染的计算机。

另外,NSA工具中具有后门功能的DOUBLEPULSAR同样可以在已感染EternalRocks的计算机上运行,但是,EternalRocks作者没有对已感染EternalRocks的计算机上的DOUBLEPULSA使用采取任何加密保护措施,DOUBLEPULSAR目前都是默认配置。其他攻击者也可以使用已感染EternalRocks的计算机中的后门,可以通过这个后门安装新的恶意软件到计算机中。更多详细介绍可以去Stampar研究员的github 上查看:https://github.com/stamparm/EternalRocks/

0x03、备受关注的SMB

目前,黑客们已经在扫描使用旧版本SMB协议的计算机,或者没有为系统打补丁的计算机。WannaCry勒索软件爆发后,管理员们高度关注,对存在漏洞的机器打补丁或者禁用旧版本SMB协议,这样一来能被EternalRocks感染的机器数量正在慢慢减少。

研究员Stampar说:管理员们越快为系统打上新补丁越好,但是如果EternalRocks在管理员打补丁之前就已经感染,那么EternalRocks的控制者便可随时发动的进一步攻击。

发表评论

您还未登录,请先登录。

登录