凭证安全支持提供商协议 (CredSSP) 中存在一个严重漏洞,影响所有 Windows 版本,可导致远程攻击者利用 RDP 和 WinRAW 窃取数据并运行恶意代码。

在三月的周二补丁日,微软发布了CVE-2018-0886的补丁,该漏洞由Preempt的研究人员发现。该漏洞包含RDP(远程桌面协议)和Windows远程管理(WinRMI)使用的凭据安全服务提供程序协议(CredSSP,该协议负责将凭据安全的转发到目标服务器)中的逻辑缺陷。攻击者可以采用中间人攻击的方式利用该漏洞,以实现在受害网络中未中招的计算机上远程运行代码的目的。在很多真实的场景中,受害者的网络中存在有漏洞的网络设备,攻击者可使用该漏洞在网络横向移动甚至给域控安装恶意软件。目前Preempt还没有在野外检测到该漏洞的利用。这是一个逻辑漏洞,影响目前所有的Windows版本。就这个问题的广泛性而言,我们可以发现RDP是目前流行的远程登陆程序。为了进一步强调这点,我们在Preempt的内部调查中发现,几乎所有的企业用户都在使用RDP。这使得他们受到该漏洞的影响。

攻击是如何进行的?

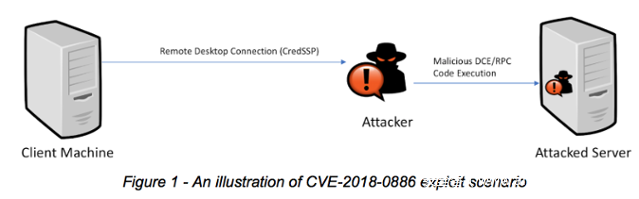

攻击者可结合中间人攻击来利用该漏洞。攻击者开启中间人,等待CredSSP会话发生,一旦发生则偷取会话的认证,并在向用户原始连接的服务器(比如用户用RDP连接的服务器)上进行远程方法调用攻击(DCE/RPC)。攻击者如果偷取到了权限足够的用户Session,则可用本地管理员权限执行不同的命令。由于大部分的域控会默认开启远程方法调用(DCE/RPC),故该漏洞对域控的影响非常大。

这种攻击在很多现实场景中是可以进行的。例如:

- 攻击者具有Wifi/物理网络的访问权限:如果攻击者可以通过某种方式访问您的物理网络,那么他可以轻松地发起了中间人攻击。如果您的网络区域中部署了WiFi,则可能会受到密钥重装攻击(key reinstallation attacks,KRACK)的影响,从而使得所有通过WIFI被RDP连接的机器都会受影响。

- ARP投毒:尽管这是一种老式的攻击技巧,但是很多网络中仍没有100%的进行ARP投毒保护。如果您的网络存在这种情况,那么这个漏洞意味着一个攻击者可以轻易地从一台已经控制的机器横向移动并感染同网段的所有机器。

- 攻击敏感服务(包括域控制器):有时,攻击者可以控制组织中的多个工作站,并希望找到途径去入侵敏感的关键业务服务器(可能需要更高的权限)。如果网络中存在有漏洞的路由器活交换机(比如 CVE-2018-0101,一些Cisco路由器存在的远程代码执行漏洞),这样会相对容易的入侵到关键服务器。攻击者只需要入侵到目标服务器临近的路由器,并等待着IT管理员使用RDP登录到服务器即可。

下面是一段简短的视频,包含漏洞概述和一个攻击的示例

影响范围广

由于 RDP 是执行远程登录最流行的应用,而且几乎所有的企业客户都在使用 RDP,因此多数网络易受影响。

Preempt 研究人员曾在去年8月份发现并将这个之前未知的远程代码执行漏洞提交给微软,但微软在这周的“补丁星期二”中才予以修复,距离报告日期已过去7个月之久。

微软应急响应中心(MSRC)响应与时间线

微软承认了该问题,CVE已经发布(CVE-2018-0886),并对此发布了修复补丁。

时间线:

- 20/08/2017 – 初次向MSRC披露

- 30/08/2017 – 微软复现攻击,并承认该问题

- 18/09/2017 – 微软要求延长90天的SLA

- 12/03/2018 – 微软修复了CVE-2018-0886作为3月份周二补丁的一部分。

我如何保护自己免受这些漏洞的侵害?

下面是一些您需要采取的主要步骤,以确保您可以抵御最近的威胁。

- 确保您的工作站和服务器已经正确的打了补丁。这是一个基本要求。但需要注意,仅仅打补丁是不够的,您还需要进行配置需改以应用补丁进行保护。更多关于应用补丁的细节请看微软公告

- 与之前许多漏洞攻击一样,屏蔽相关应用程序的端口/服务(RDP,DEC/RPC)也可以阻止攻击。建议使用其当地网段策略来屏蔽不必要的端口和服务。

- 与许多其他基于凭据的攻击技巧一样(如NTLM Relay,pass-the-hash),执行攻击的能力依赖于特权用户用他们的凭据执行IT操作。为了更好地保护您的网络,您应该尽可能的减少特权账户的使用,并在合适的情况下使用非特权用户。如果您是一位经验丰富的IT管理员,您可能已经知道这可能是一项艰巨的任务。要使减少特权用户的使用成为可能,您需要首先确保您有工具可以确认特权账号在何时何地被使用。

想了解更多细节,可以访问由Eyal Karni撰写的 技术博客 ,在这里深入了解技术细节。

该漏洞将会由Preempt团队 (Eyal Karni, Yaron Zinar and Roman Blachman)在 3月23日的Black Hat 2018 Asia 发布。

发表评论

您还未登录,请先登录。

登录