10月9号总部设在荷兰海牙的欧洲刑警组织与国际刑警组织共同发布报告《2019互联网有组织犯罪威胁评估》,报告指出数据已成为网络犯罪分子的主机攻击目标,勒索软件仍是网络安全最大威胁,全球各界需要加强合作,联合打击网络犯罪

尽管全球勒索病毒的总量有所下降,但是有组织有目的针对企业的勒索病毒攻击确实越来越多,给全球造成了巨大的经济损失,勒索软件仍然是网络安全最大的威胁,成为作案范围最广、造成经济损失最严重的网络犯罪形式

朋友发来一个消息,问我中了哪个家族的勒索病毒,如下所示:

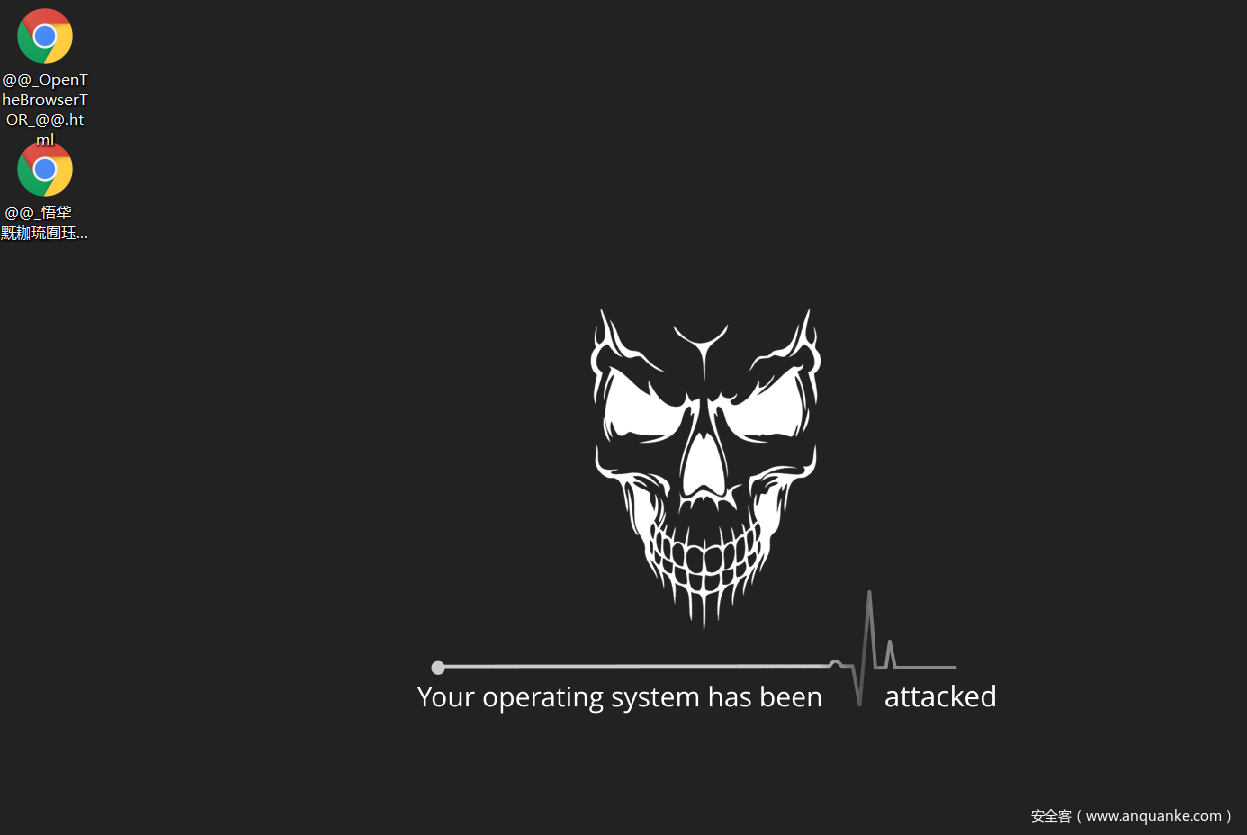

随后朋友发来了勒索的相关信息和病毒样本,此勒索病毒运行之后会修改桌面背景,如下所示:

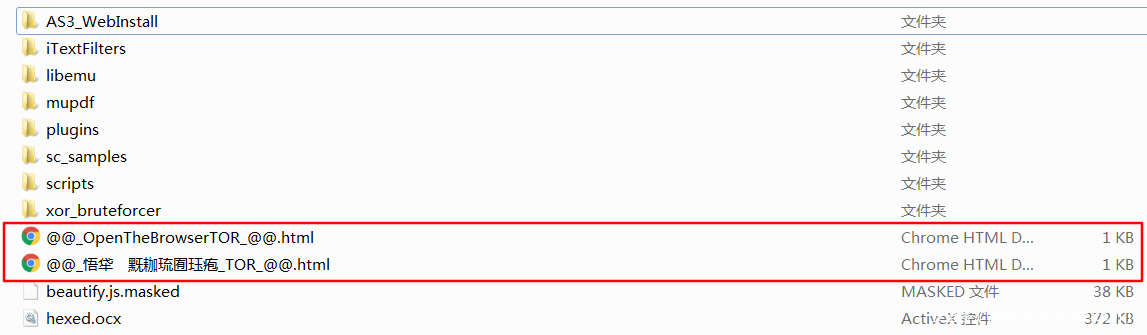

在每个加密的文件目录下,会生成两个超文件HTML的勒索提示文件,如下所示:

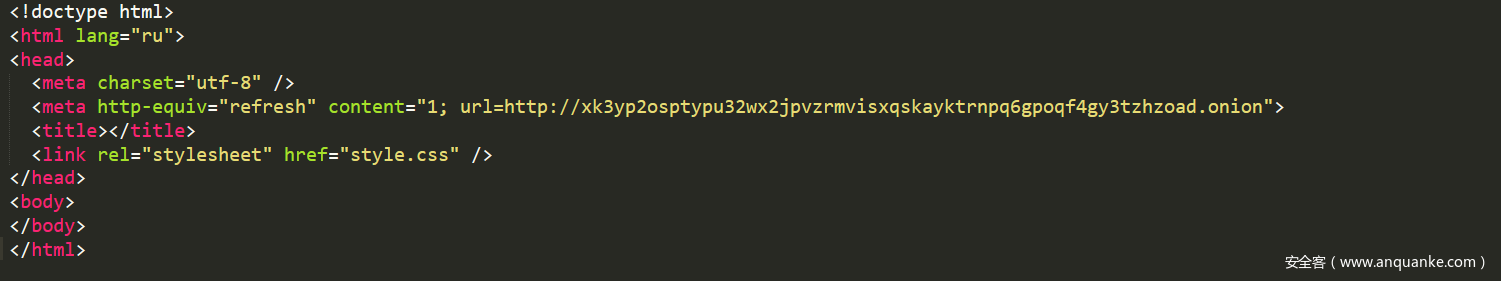

超文本文件HTML的内容,如下所示:

使用TOR打开勒索病毒解密网站,如下所示:

上面显示了RUSH GANG 1.3,要解密文件,只能通过邮件联系黑客,黑客的邮件联系方式:

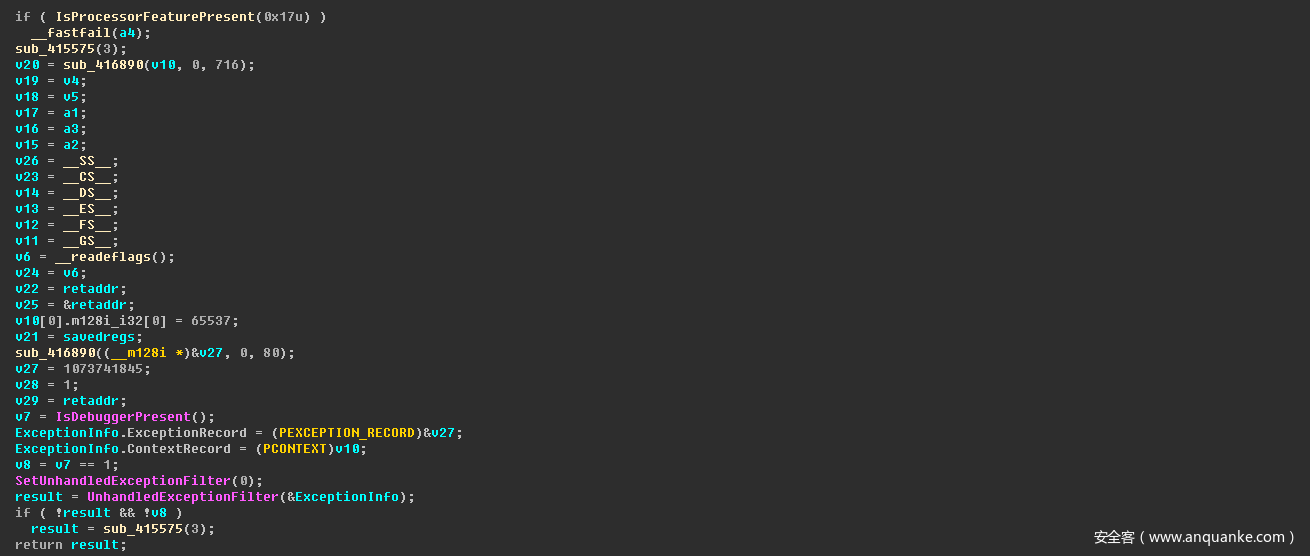

该勒索病毒使用了反调试的方法,阻止安全分析人员对样本进行调试分析,如下所示:

设置自启动注册表项

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun,如下所示:

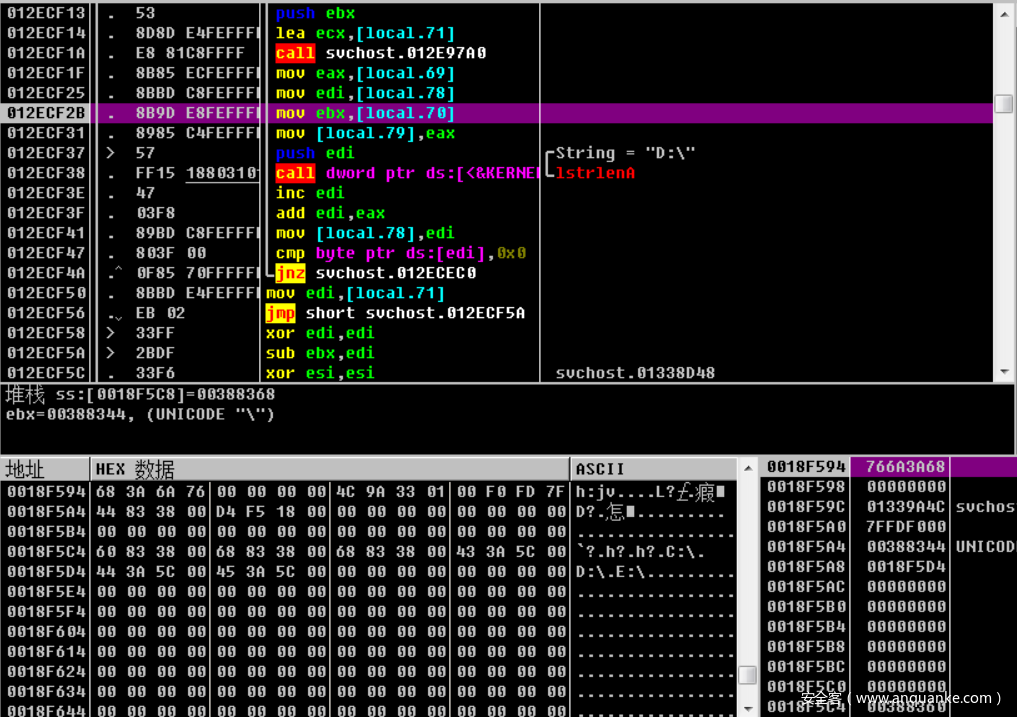

遍历主机磁盘,如下所示:

生成勒索提示超文件HTML文件,如下所示:

将解密出来的勒索提示信息写入到HTML文件中,如下所示:

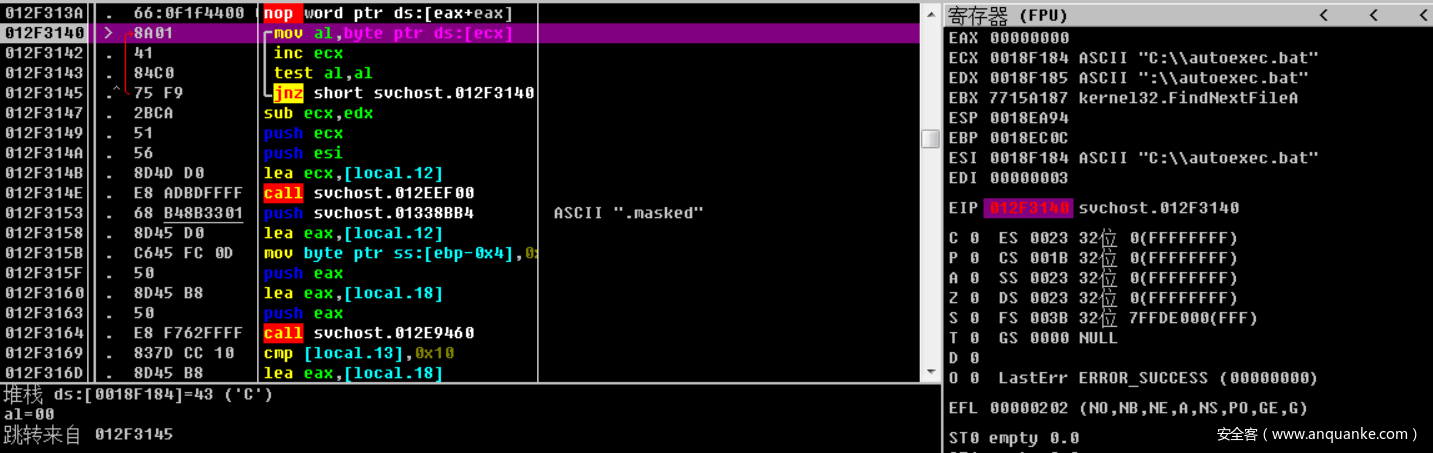

然后遍历磁盘文件进行加密,加密后的文件后缀为masked,如下所示:

此前已经有好几位工控安全的朋友前来咨询我,勒索病毒针对工控行业的攻击似乎也越来越多了,各位工控企业一定要做好勒索病毒的防范措施,以防被勒索病毒勒索加密,千万不能掉以轻心,黑客无时无刻不在寻找着新的攻击目标

本文转自:安全分析与研究

发表评论

您还未登录,请先登录。

登录