你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

1、黑客利用云技术窃取数据和源代码

一个被称为”SCARLETEEL “的高级黑客行动针对面向公众的网络应用,其主要手段是渗透到云服务中以窃取敏感数据。

SCARLETEEL 是由网络安全情报公司 Sysdig 在响应其客户之一的云环境中的事件时发现的。当攻击者在受感染的云环境中部署加密矿工时,黑客展示了 AWS 云机制方面的高级专业知识,他们利用这些知识进一步深入公司的云基础设施。Sysdig 认为加密劫持攻击被用作威胁行为者真正目的的诱饵,即盗窃专有软件。[阅读原文]

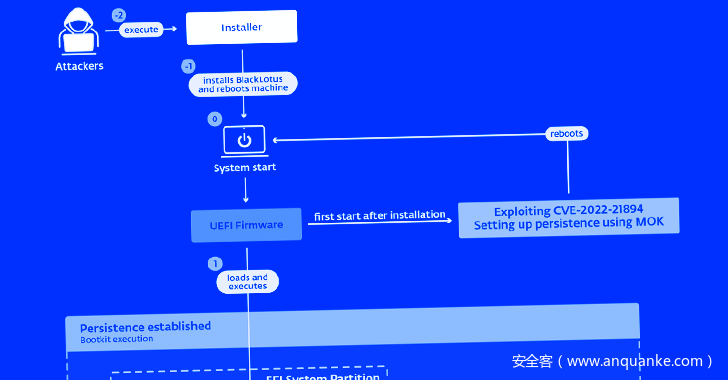

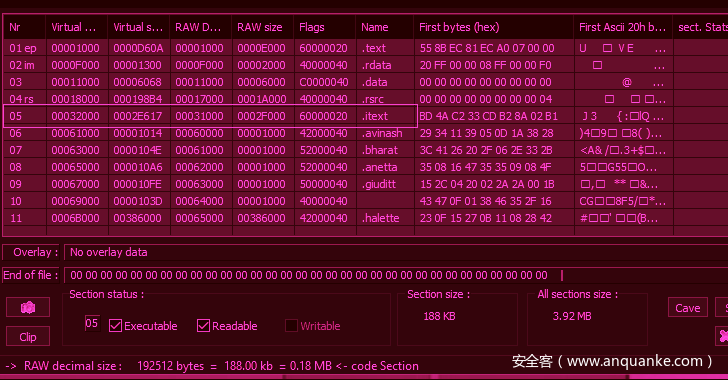

2、BlackLotus成首个绕过Windows11安全引导的UEFI Bootkit恶意软件

一种名为BlackLotus的隐蔽统一可扩展固件接口(UEFI)引导套件已成为第一个能够绕过安全引导防御的已知恶意软件,使其成为网络环境中的一个强大威胁。

日前,斯洛伐克网络安全公司ESET在与 The Hacker News 分享的一份报告中说:“这个 bootkit 甚至可以在启用了 UEFI 安全启动的完全最新的 Windows 11系统上运行。”UEFI bootkit部署在系统固件中,允许完全控制操作系统 (OS) 启动过程,从而可以禁用操作系统级别的安全机制并在启动期间以高权限部署任意负载。

目前,该恶意软件以5000美元(以及每个新的后续版本200美元)的价格出售,功能强大且持久的工具包使用 Assembly 和 C 进行编程,大小为80 KB。它还具有地理围栏功能,可以避免感染亚美尼亚、白俄罗斯、哈萨克斯坦、摩尔多瓦、罗马尼亚、俄罗斯和乌克兰的计算机。

有关 BlackLotus 的详细信息于2022年10月首次出现,卡巴斯基安全研究员 Sergey Lozhkin 将其描述为一种复杂的犯罪软件解决方案。[阅读原文]

3、Parallax RAT利用注入技术瞄准加密货币公司

加密货币公司正成为一项新活动的一部分,该活动提供一种名为 Parallax RAT 的远程访问木马。

Uptycs在一份新报告中表示,该恶意软件“使用注入技术隐藏在合法进程中,使其难以被发现” 。“一旦它被成功注入,攻击者就可以通过可能作为通信渠道的 Windows 记事本与受害者进行交互。”

Parallax RAT允许攻击者远程访问受害机器。它具有上传和下载文件以及记录击键和屏幕截图的功能。

它自2020年初开始投入使用,之前通过以 COVID-19为主题的诱饵投放。2022年2月,Proofpoint详细介绍了一个名为 TA2541 的活动集群,该集群针对使用不同 RAT(包括 Parallax)的航空、航天、运输、制造和国防行业。[阅读原文]

4、亚马逊、波音、宝马等软件供应商Beeline数据库遭攻击

日前,美国软件公司Beeline的数据库被攻击者发布在黑客论坛上,数据库内包含亚马逊、瑞士信贷、3M、波音、宝马、戴姆勒、摩根大通、麦当劳、蒙特利尔银行等 Beeline 客户的数据。

据悉,攻击者发布了一个包含1.5GB Beeline 数据的数据库,据推测这些数据是从 Beeline 的 Jira 帐户中窃取的。Jira 是 Atlassian 开发的用于错误跟踪和项目管理活动的问题跟踪软件。与此同时,Beeline 经营着一项软件即服务 (SaaS) 业务,专注于寻找和管理劳动力。

公告背后的攻击者声称该数据库包含 Beeline 的客户数据,例如他们的名字和姓氏、Beeline 用户名、在公司中的角色和其他数据。黑客论坛上的帖子表明数据是在2月25日获取的。[阅读原文]

5、美国新闻集团宣称黑客入侵其网络长达两年时间

日前,美国新闻集团发布消息称遭到了黑客长达两年时间的入侵。

据悉,美国新闻集团是在2022年2月首次披露它遭到了黑客入侵,Google 旗下的安全子公司 Mandiant 协助它进行调查。调查显示,在2020年2月到2022年1月之间,未授权方从受影响系统的个人账号内访问了企业文档和邮件,其中包含有个人信息。黑客的目的主要不是为了个人信息,而是情报收集。新闻集团没有发现与数据泄露相关的身份盗窃或欺诈。黑客窃取到的个人信息包括员工姓名、出生日期、社会安全号码、驾驶执照号码、护照号码、金融账户信息、医疗信息和健康保险信息等等。

6、Aruba Networks更新修复其ArubaOS中的6个漏洞

日前,Aruba Networks发布安全更新,修复了影响其专有网络操作系统ArubaOS多个版本的6个漏洞。此次修复的漏洞可以分为两类:PAPI协议(Aruba Networks接入点管理协议)中的命令注入漏洞和基于堆栈的缓冲区溢出漏洞。黑客可通过UDP端口8211向PAPI发送特制数据包,从而以特权用户身份执行任意代码。[阅读原文]

发表评论

您还未登录,请先登录。

登录