黑客开发了一种新的攻击(对话溢出)来绕过人工智能安全。了解这种技术如何欺骗机器学习,以及企业可以采取哪些措施来保持保护。

SlashNext 威胁研究人员最近的一项发现揭示了一种称为“对话溢出”的危险网络攻击方法。该技术涉及旨在绕过机器学习 (ML)安全控制的隐藏电子邮件,从而允许恶意负载渗透到企业网络。

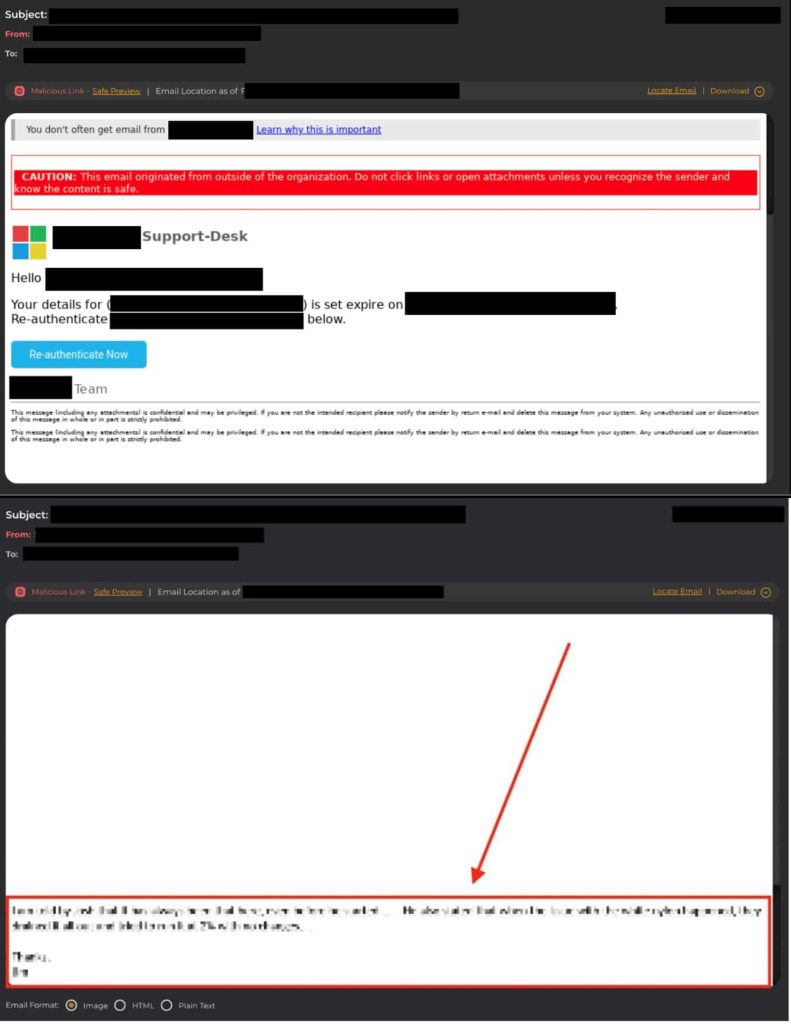

在典型的对话溢出攻击中,网络犯罪分子使用隐藏的电子邮件,旨在欺骗机器学习工具将其归类为无害。这些电子邮件包含两个不同的部分:一个对收件人可见,提示他们采取操作,例如输入凭据或单击链接,另一个隐藏部分填充无害的文本。

威胁行为者通过策略性地插入空格来分隔这些部分来利用机器学习算法,通常关注与“已知良好”通信的偏差,而不是识别恶意内容。

根据 SlashNext研究报告,这种新颖的方法对依赖“已知不良”签名数据库的传统网络安全措施构成了重大挑战。与这些方法不同的是,机器学习系统分析模式来检测异常,这使得它们很容易被模仿合法通信方式的攻击者操纵。

一旦会话溢出攻击突破安全防御,攻击者就可以传递看似真实的消息,要求重新验证凭据,特别是针对高层管理人员。被盗的凭证随后在暗网论坛上出售,凸显了此类网络犯罪的利润丰厚的本质。

SlashNext 威胁研究人员对这种攻击广泛传播的潜在后果表示深切关注。网络犯罪分子正在积极开发全新的工具包,这可能会加剧此类攻击的影响,从而可能给组织和个人带来毁灭性后果,这是一个重大风险。

发表评论

您还未登录,请先登录。

登录