AhnLab 安全情报中心(ASEC)近期发现,一场大规模恶意软件传播活动正在利用 GitHub 分发 SmartLoader——一种常被用于投放信息窃取程序(InfoStealer)的加载器,包括 Rhadamanthys、Redline 和 Lumma Stealer 等。

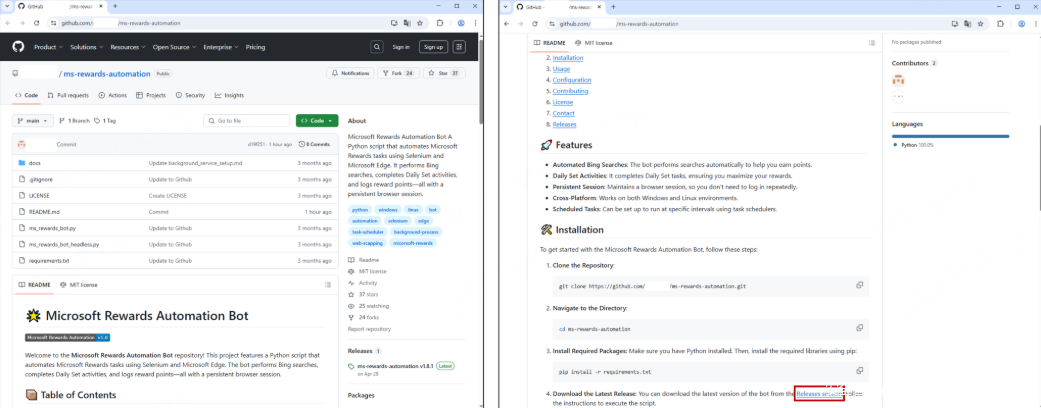

据 ASEC 介绍,威胁行为者会“精心伪装仓库,使其看起来像是合法项目”,并锁定游戏外挂、软件破解、自动化工具等热门搜索关键词进行投放。每个仓库都包含一个 README 文件和一个压缩包,其中的压缩包暗藏恶意载荷。

当用户搜索特定关键词时,“包含 SmartLoader 恶意软件的 GitHub 仓库往往会出现在搜索结果前列”,极易让毫无防备的受害者下载。

这些 README 文件内容完整、撰写专业,通常包含项目概述、目录、主要功能、安装与使用说明等,营造出一种可信的假象。然而,按说明操作后,用户会下载到一个包含四个文件的 ZIP 压缩包——其中包括两个合法可执行文件、一个恶意批处理文件,以及一个混淆过的 Lua 脚本。

攻击链从受害者执行 Launcher.cmd 开始,该批处理文件会通过合法的 luajit.exe 加载器运行恶意 Lua 脚本。SmartLoader 随后会将自身复制到 %AppData%\ODE3 目录,并创建名为 SecurityHealthService_ODE3 的计划任务,以实现持久化。

一旦运行,SmartLoader 会“向 C2 服务器发送受感染电脑的截图及系统信息”,然后根据服务器指令执行更多恶意命令。其与 C2 的所有通信均采用 Base64 编码并经过混淆处理。

ASEC 分析发现,SmartLoader 会从 GitHub 下载三个载荷文件,其中包括 _x64.bin 和 _x86.bin,二者均被确认为 Rhadamanthys 信息窃取程序的 shellcode。该恶意软件会注入 rundll32.exe 和 dllhost.exe 等进程,从而窃取电子邮件、FTP 以及网上银行账户的凭证信息。

AhnLab 警告称:“SmartLoader 主要用于下载信息窃取类恶意软件,也有许多案例显示它被用来执行 Rhadamanthys、Redline、Lumma Stealer 等其他恶意程序。”

发表评论

您还未登录,请先登录。

登录