AuraStealer 信息窃密木马概况

.SHOP 与 .CFD 顶级域。这些域名包括:

auracorp.cfd、mscloud.cfd、magicupdate.cfd、gamedb.shop、browsertools.shop、clocktok.cfd 等。

它们均通过 Cloudflare 代理隐藏真实后端服务器。

每个域名使用独立的 Cloudflare 源站证书,但全部指向同一套后端架构,疑似为单台服务器,运行的组件版本均已过时:

Apache 2.2.22、PHP 5.4.45、CodeIgniter 3.1.11、Symfony 3.4.26。

.SHOP 域名,而最新的 1.5.2 样本更倾向使用 .CFD,表明攻击者正在逐步将基础设施从 .SHOP 切换到 .CFD。

AuraStealer 传播方式

AuraStealer 攻击活动采用灵活的投递链,结合社会工程学与通用加载器分发。

其中一个主要传播渠道是 TikTok 上的 ClickFix 骗局:

短视频声称可免费激活 Windows、Microsoft 365、Adobe 系列、Netflix、Spotify 等,并诱导受害者以管理员权限执行一行 PowerShell 命令。

file-epq.pages.dev/updater.exe 下载。regasm.exe、SndVol.exe。多轮攻击活动使用 Donut shellcode 加载器 或 Soulbind 加载器,从攻击者控制的服务器下载 AuraStealer,例如:

94.154.35.115、130.12.180.43。

这些主机还分发 Stealc、Rhadamanthys、Vidar、SalatStealer、NJRAT 等多种远控与窃密木马。

强悍的反分析与对抗机制

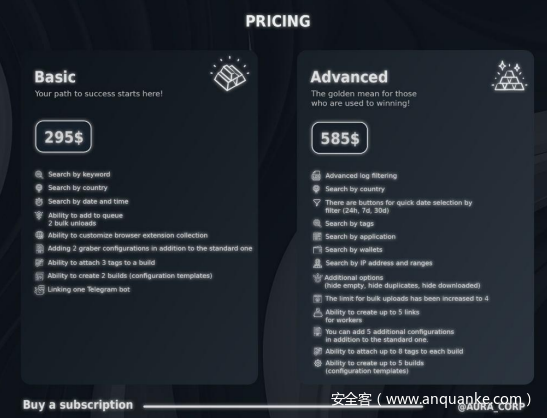

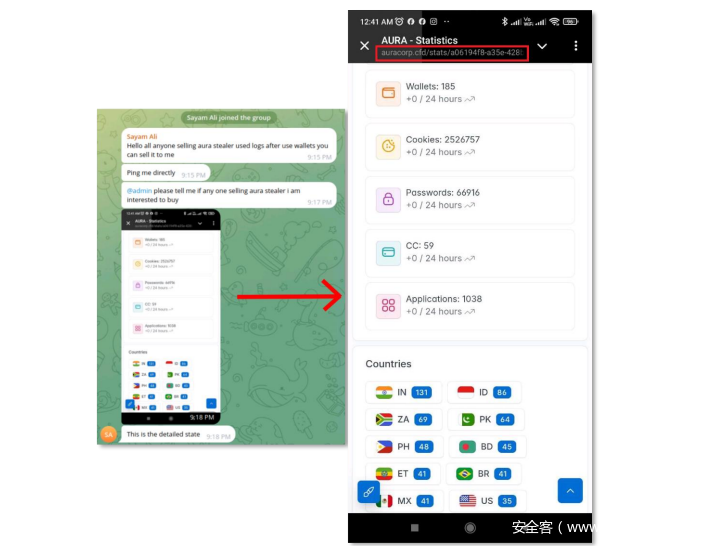

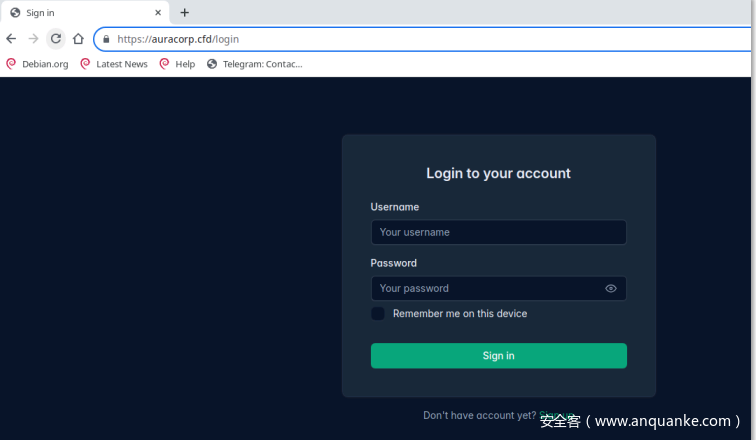

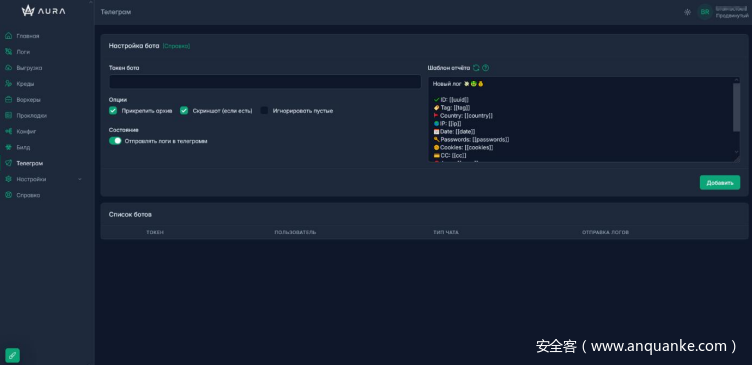

auracorp.cfd 的 Web 管理面板控制感染终端,支持数据面板、载荷生成、日志筛选、Telegram 机器人报警等功能。

在终端侧,1.5.2 版本采用高强度混淆与反分析技术:

间接控制流、异常驱动 API 哈希、XOR 加密字符串、虚拟机与沙箱检测、调试器检测、完整性校验,甚至在检测到钩子或断点时触发隐藏栈破坏。

数据窃取能力

通过自检后,AuraStealer 可从 100 多款浏览器、70 多款应用中窃取凭证与敏感数据,包括:

加密货币钱包、两步验证工具、VPN 客户端、密码管理器、远程控制软件等。

所有数据通过 AES‑CBC 加密的 HTTPS 传输到轮替 C2 服务器的三个专用接口:apilive、apiconf、apisend。

发表评论

您还未登录,请先登录。

登录