大家好,我是Shusei Tomonaga。

在windows系统中,有大量的指令在后台默默运行着,但是,真正对用户有用的指令只占很小的一部分。另外,JPCERT/CC发现,大部分黑客在入侵的时候,都会使用windows指令收集信息,或者上传后门程序进行提权。这里值得注意的是,如果黑客使用的指令和普通用户使用的指令有太大差距的话,那么我们是可以用防火墙进行识别,并且对黑客的使用的windows指令进行限制。

通过这篇文章,我将揭示windows的指令,并且演示一下如何预防黑客使用windows指令进行攻击。实际上,就是对普通用户和黑客使用的windows命令进行区分,并且把一些普通用户不会使用的指令,而且能够对操作系统造成安全影响的指令进行隔离。

黑客往往会上传一个后门文件,从而远程控制windows系统,再使用windows之类。比如Metasploit, PHP后门等等。在学术用语上,我们把这个后门程序叫做RAT(Remote Access Tool/Trojan)。

如果黑客在一个windows操作系统中上传了一个后门程序,那么他往往会做下面这些事情来收集信息等。我给他们分为了三个部分。

1.调查:收集被感染病毒系统的信息,比如IP段,MAC地址,配置,内网IP等等。

2.信息采集:搜索系统内被保存的文件,找到可利用的信息,并且对感染系统进行提取等等。

3.病毒传播:随后会查看内网里是否还有其它系统等等,并且逐一进行渗透和上传后门进行控制。

实际上,上面这些行为完全可以通过windows的指令来完成,而一般的杀毒软件也难以察觉。我提取了三个黑客的C&C服务器的系统日志,得到了一些有趣的数据。下面展示给大家。

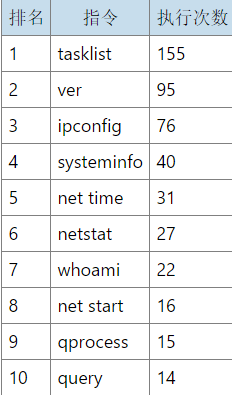

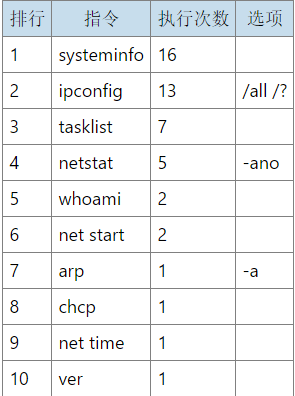

1.调查:

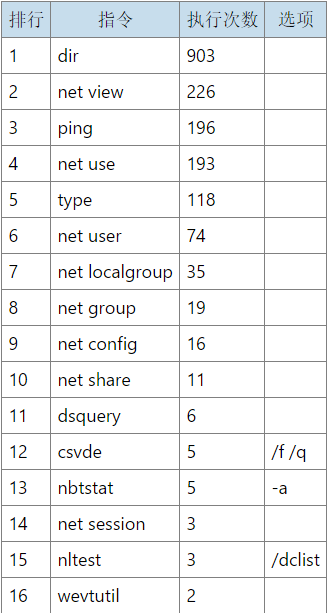

这个表列出了攻击者收集系统信息时常用的windows指令。而下面的执行次数是我们在几个黑客的C&C服务器提取出来的日志得到的。

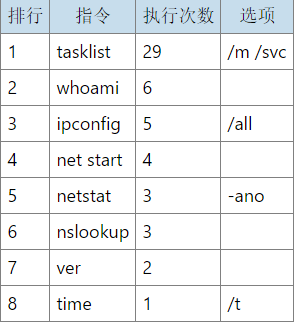

我们发现,大部分黑客都会使用“tasklist”, “ver”, “ipconfig” 和 “systeminfo”指令。大概是为了确保他们入侵的不是一个沙盒环境之类的吧,并且黑客通过这些指令得到了很多有用的信息,比如操作系统环境,网络环境等等。

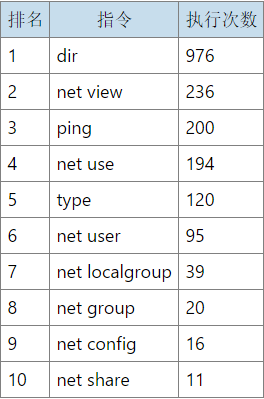

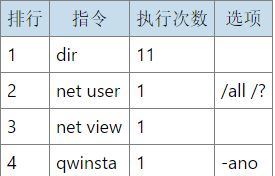

2.信息采集

下面的表是黑客经常使用的指令对目标进行信息收集和远程访问。

我们发现,黑客经常使用“dir” 和“type”来搜索文件。通常,他们会对“dir”命令进行一些设置,列出所有他们想要的文件。

对于网络的搜索,“net”命令是黑客经常用到的。下面是出现几率比较高的命令。

net view: 获取连接域的资源列表

net user: 管理本地/域帐户

net localgroup: 本地用户的权限或者所在组

net group: 获取用户域组的列表

net use: 获得资源

下面这些命令虽然只存在于window sever系统,并不存在于普通的windows系统内。但是,黑客可以安装组件,并且使用这些命令。

dsquery: 搜索在激活目录内的账号

csvde: 在激活目录内搜索账号的相关信息

3.病毒传播

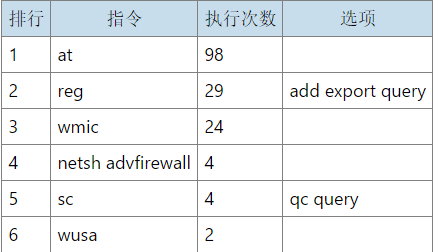

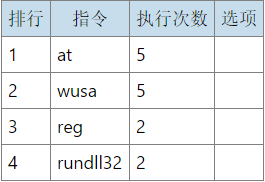

下面这张表是黑客传播病毒使用几率比较高的10个windows命令。

注:这个”wmic”命令也常被用于调查步骤。

这个“at”和“wmic”指令经常被用于执行病毒传播。

黑客首先先使用一个“at”指令传播一个后门程序

指令:

at \[remote host name or IP address] 12:00 cmd /c "C:windowstempmal.exe"

随后使用一个“wmic”指令执行后门程序

指令:

wmic /node:[IP address] /user:”[user name]” /password:”[password]” process call create “cmd /c

c:WindowsSystem32net.exe user”

限制一些不安全,而且不是必须使用的windows指令

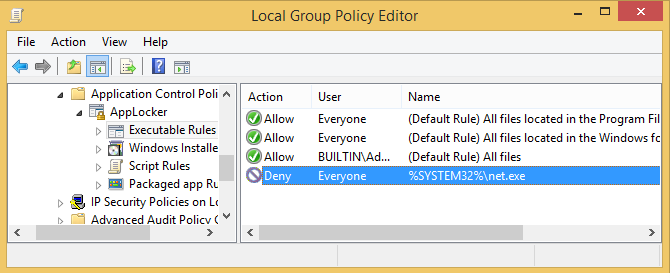

说实话,这些指令大部分都是黑客们在使用,普通的用户往往就不需要。但是,我们可以使用AppLocker或者其它的防火墙软件设置一些规则,来限制这些指令。

比如,如果你想限制“net”命令,可以根据下面的图来设置。更多的AppLocker规则信息大家可以查看Microsoft的官网。

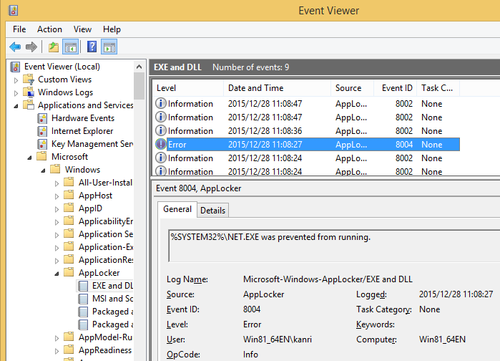

在开放了AppLocker后,它会允许windows执行所有在规则之外的命令,但是,一旦如果遇到被加入规则的命令,那么就会给予限制,并且把命令纪录在历史文档里面。如果操作系统被黑了之后,大家可以查看历史纪录文件,来分析黑客使用的命令。

当然,AppLocker也可以纪录规则里面的命令,而不给予屏蔽。这样,就算用户自己使用了规则里面的指令也可以通过。省去了很多麻烦。实际上,AppLocker并不能完全的屏蔽黑客的攻击,但是拿它当作一个监视的工具很不错。

在有针对性的攻击里面。 黑客不仅使用恶意软件来实现他们的目的,还会使用大量的windows指令。说实话,我并不指望AppLocker能够屏蔽所有的威胁指令,但是如果用它来做监视器,那么在被入侵之后,我们就可以发现黑客使用的命令,并且制定出新的安全方案来预防。

A: 闲散并且单一黑客的C&C服务器内得到的常用命令:

1.调查

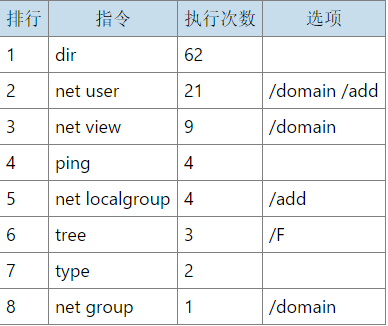

2.信息收集

3.病毒传播

B: 有组织性的黑客的C&C服务内得到的常用的指令

1.调查

2.信息收集

3.病毒传播

C: 有组织性的黑客的C&C服务内得到的常用的指令

1.调查

2.信息收集

好吧,第三个黑客组织还算有良心,没有传播病毒。

谢谢大家的阅读,同时祝大家新年快乐。

相关文献链接:

https://technet.microsoft.com/en-us/library/dd759117.aspx

https://technet.microsoft.com/en-us/library/dd723693%28v=ws.10%29.aspx

发表评论

您还未登录,请先登录。

登录