PPT分享

链接: https://pan.baidu.com/s/1nvNyZl3

密码: xvv8

大数据与威胁分析论坛简介

探讨基于大数据技术的威胁分析方法以及如何用大数据、人工智能等技术建立更加安全有效的防御系统。

精彩内容回顾

安全牛主编李少鹏致辞。

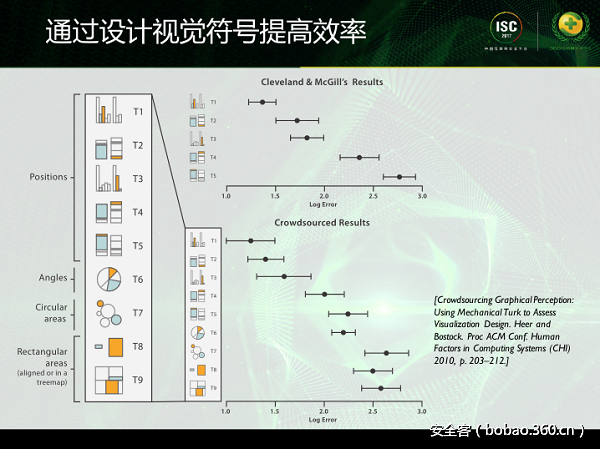

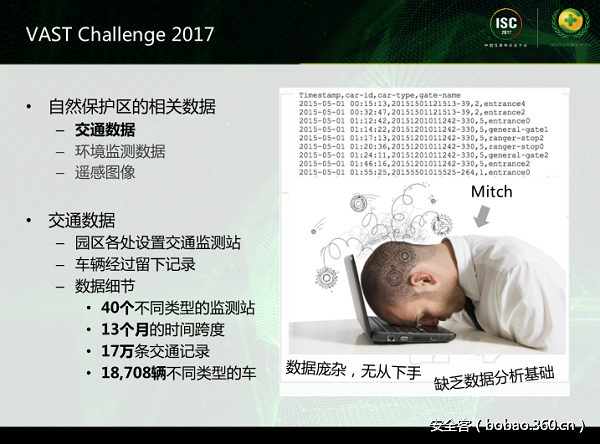

演讲嘉宾:袁晓如 北京大学信息科学中心副主任

嘉宾介绍:北京大学信息科学与技术学院研究员,信息科学中心副主任。多次担任IEEE VIS, EuroVis, IEEE PacificVis等国际可视化会议论文主席、程序委员会委员等。主要研究方向包括复杂流场数据可视化,高维/时空数据,安全、交通、社会媒体数据的分析,可视化的快速构建方法。

演讲议题:可视化技术在复杂威胁分析中的应用

PPT分享示例:

议题概要:可视分析技术使得人们可以从各类数据中得到更多更有用的知识。可视分析技术的目标是使数据分析过程透明化。它结合了可视化、人机交互和自动分析技术。在一个典型的可视分析流程中,自动分析的结果通过可视化展示给用户,用户通过人机交互技术评价、修改和改进自动分析模型,从而得到新的自动分析结果。本演讲主要介绍通过这种方式,可视分析技术将人的经验智慧与机器的运算能力紧密的结合在一起。

这其中,由人来定义分析任务和识别复杂的模式,由机器来存储和分析大量的数据。分析结果的可视化则成为人与机器合作的桥梁。

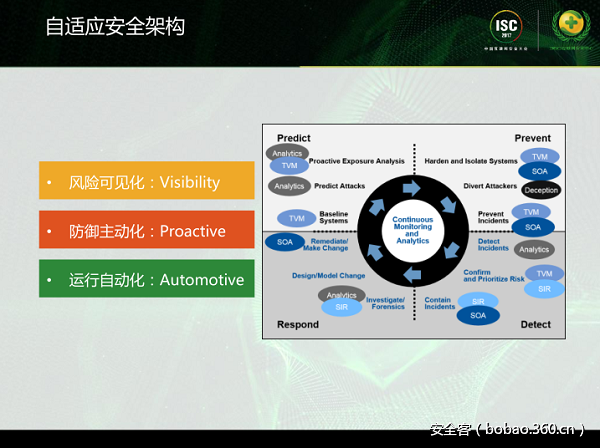

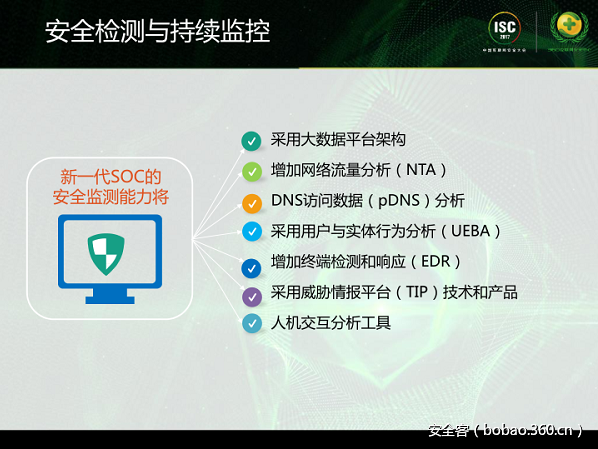

主持人李少鹏代替李华发表以《新一代安全智能SOC技术与市场指南》的演讲。

PPT分享示例:

演讲嘉宾:韩志立 360威胁情报中心高级研究员

嘉宾介绍:360威胁情报中心高级研究员。曾在安氏中国、华为、绿盟、微步在线等公司任职,主导了多家FW、IPS、Sandbox、威胁情报产品的规划与研发。

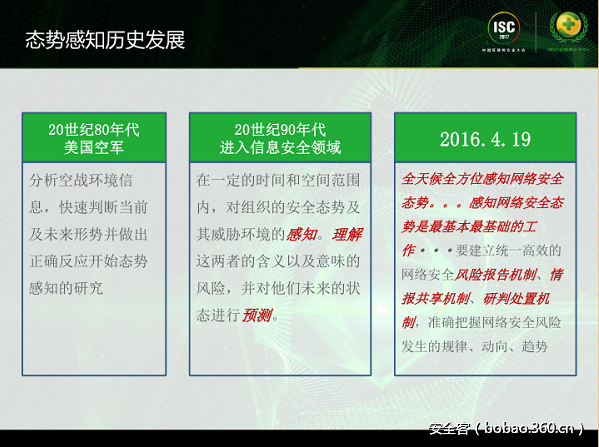

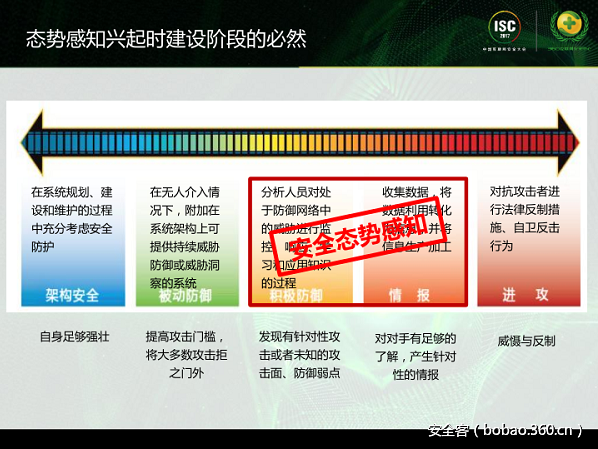

演讲议题:态势感知建设中的威胁情报

PPT分享示例:

议题概要:态势感知建设的目的是“全天候、全方位感知网络安全态势”,通过掌握组织当前面临的网络威胁以及近期、未来的趋势,做出及时、怡当的研判处置,达到保护关键资产及设施的目的。为达到此目的,需要多种新兴、复合型的安全技术,这些技术当中威胁情报因为实战效果好、使用门滥低等因素,成为最核心的内容。本议题将就态势感知进行深入的分析,通过实际案例介绍如何在态势感知系统中使用威胁情报,并对态势感知中威胁情报的选择给出建议。

演讲嘉宾:姜政伟 中国科学院信息工程研究所高级工程师

嘉宾介绍:中科院信工所高级工程师,CISSP。主要从事网络态势感知、APT分析、威胁情报等研究,作为课题负责人,承担了国家信息安全专项、促进大数据发展重大工程项目课题等项目课题。

演讲嘉宾:李强 中国科学院信息工程研究所博士研究生

嘉宾介绍:中科信工所博士研究生,主要研究方向为高级威胁检测、溯源取证。

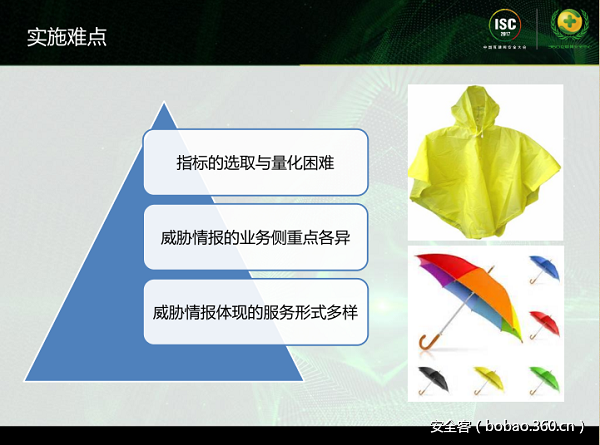

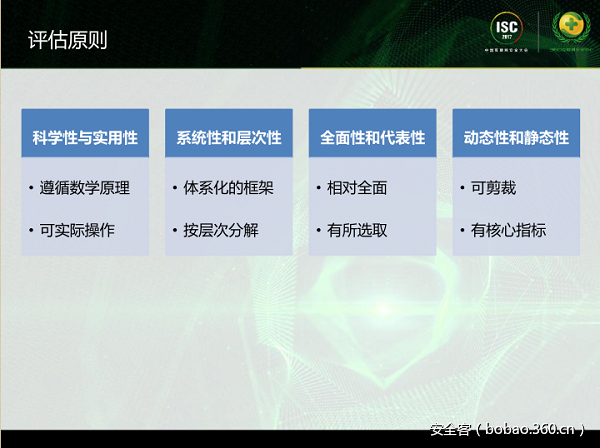

演讲议题:用户视角下的威胁情报质量评估方法

PPT分享示例:

议题概要:威胁情报的主要作用是应对安全威胁和网络攻击,其研究与应用已成为业界热点。用户如何选择合适的威胁情报服务、供应商如何评估威胁情报服务能力,是当下威胁情报服务开展和推广难题之一。目前针对威胁情报的质置评估主要集中在威胁情报Feeds的评估,对威胁情报服务的较成体系、客观、有区分度的评估还很少。本议题将从威胁情报服务的层次化评估指标、关键属性、测试方式、重化方法等方面,结合实例测试及发改委批复的“国家网络空间威胁情报共享开放平台”项目,介绍威胁情报质量评估的理论与方法。

演讲嘉宾:李中文 360观星实验室安全研究员

嘉宾介绍:360观星实验室安全研究员,研究方向为高级威胁分析和溯源技术的应用,曾参与WannaCry和Petya事件的安全应急响应工作,同时协助某大型电商平台网站在618中完成了对流置劫持源的溯源工作。

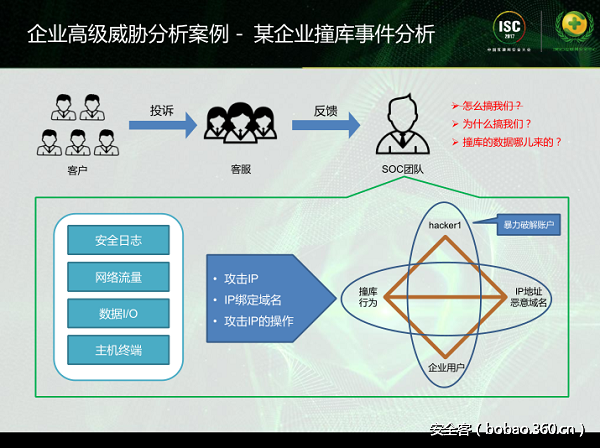

演讲议题:高级威胁分析在安全运营中的应用

PPT分享示例:

议题概要:安全已经从技术驱动时代进入了数据驱动的时代。随着计算机技术和通信技术的发展,各种攻击手段层出不穷,具备高危害性、高持续性和高隐蔽性的高级威胁正危害着企业IT架构的安全。对于企业内部的安全运营团队而言,需要更快更准的发现高级威胁和分析高级威胁,这是未来一段时间内企业安全的趋势。本次演讲者为大家分享的是面向高级威胁的分析方法和模型,通过一些具体的案例来描述高级威胁分析如何与威胁情报相结合来帮助企业安全建设人员更好地去发现和解决高级威胁对企业IT架构带来的影响。

演讲嘉宾:董靖 思睿嘉得总裁

嘉宾介绍:思睿嘉得创始人。其团队自主研发的轻量化人工智能引擎,使用场景优化独有算法和代码实现,可嵌入大数据平台和边缘计算端点,被众多合作厂商与各行业财富500强公司所青睐。

演讲议题:基于大数据与机器学习的纵深防御体系建设

议题概要:纵深防御旨在多个防护层次上使用互相独立的不同防护手段以配合联动阻止攻击。轻量级高性能机器学习引擎的出现,使人工智能被广泛应用于信息基础设施中的任何地方,借助此边缘计算能力,高级数据分析功能被嵌入至每一层防御中,提供动态防护,而每一层都能在前一层安全控制失效或漏洞被利用时提供冗余,真正实现纵深防御概念。演讲者将示范如何在端点、物联网设备、子网传感器、边界网关、以及大数据平台上,同时运行机器学习并高效配合,进行网络流量分析(NTA)和行为分析(UEBA),达到有效提高整体安全水平的目标。

演讲嘉宾:杨超 惠普高级工程师

嘉宾介绍:惠普高级工程师,目前担任安全专家和高级总工程师,主要负责将大数据和人工智能技术应用于企业安全领域。拥有超过10年的学术研究和工业工作经验,并拥有多项专利,发表超过15篇国际顶级会议和期刊文章,被引用超过600次。

演讲议题:UEBA在应用趋势与实践分享

议题概要:作为一项全新的安全技术,用户实体行为分析(UEBA)以企业内部的用户和实体为中心,通过采集和分析海量不同类型的内部数据(例如,网络流量,认证日志,DHCP/DNS请求等),应用大数据和人工智能技术,来实现对网络内部的行为监控、异常检测和安全管理。本演讲以实际的产品研发经验和客户部署体验为依据,分享和讨论如何搭建高效的UEBA系统,来更好的帮助企业和机构解决,诸如实体和权限管理,内部威胁发现,数据泄露等一系列核心网络安全问题。

发表评论

您还未登录,请先登录。

登录