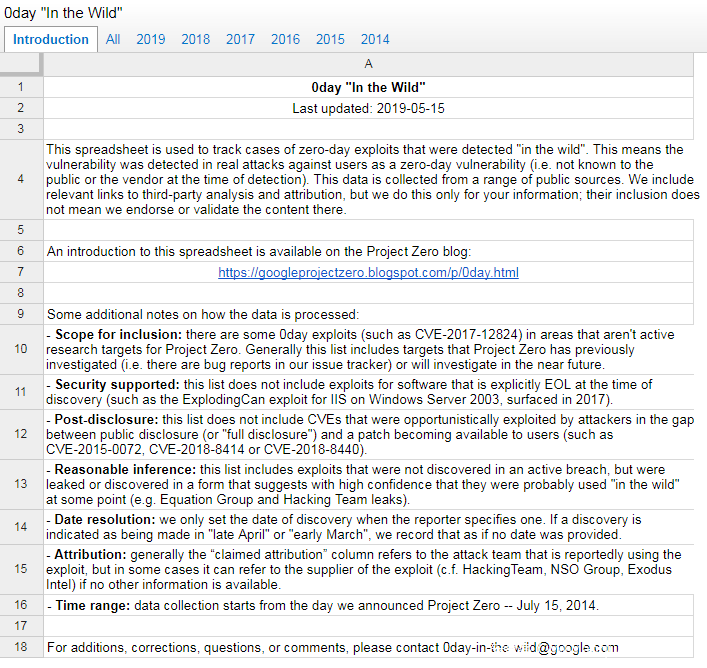

Google团队公开0day跟踪表格

Google的明星安全团队Project Zero今日公开了他们的0day漏洞相关跟踪表格,他们在博客中的声明表示,团队的目标是让0day更难利用,提高发现与利用安全漏洞的成本,0day攻击样本则提供了非常有价值的实战参考,对安全研究也很有帮助。他们在此分享从公开信息源采集的0day数据表格,希望对安全社区有所帮助。

表格链接在此处:Google文档

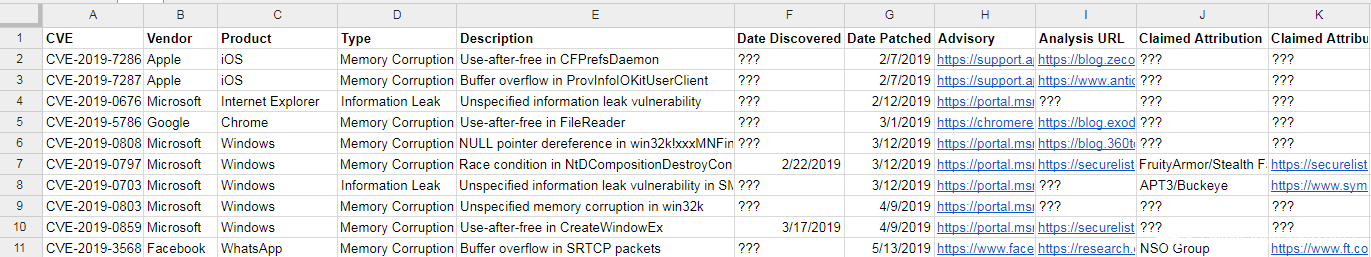

表格数据主要由公开数据构成

此表格中的数据为团队从公开数据源中采集而得,并且将相关的链接附在了0day条目中。

不过团队声明中强调,这仅仅只是采集信息,团队也未曾对所有数据进行过验证,这些信息并不一定是完全可靠的。不过从统计中,仍能得到一些有趣的数据:

1.平均每17天都将出现一个新的0day(但实际上大多时候在现实中是以利用链的形式出现)。

2.综合考虑多种维度,在0day漏洞出现在野利用后,给一个漏洞打补丁平均需要15天的时间。

3.其中涉及到的86%的CVE漏洞有详细的技术分析。

4.其中涉及到的68%的CVE漏洞均为内存相关问题。

团队认为这些数据还引出了一些问题:0day漏洞的检测率是多少?换句话说,0day漏洞在攻击中未被检测到的概率是多少?这是安全业务中一个关键的“未知变量”。

最后,团队表示会持续维护此表格,并希望社区能给出相关的帮助和建议。

Google Project Zero简介(维基)

Project Zero是Google公司于2014年7月15日所公开的一个信息安全团队,此团队专责找出各种软体的安全漏洞,特别是可能会导致零时差攻击者。此团队的领导者为曾任Google Chrome安全小组的克里斯·伊凡斯(Chris Evans)。

Project Zero 于2017年中期发现了会影响大多数现代CPU的重要漏洞Meltdown和Spectre,并于2018年1月初公开。

发表评论

您还未登录,请先登录。

登录