PhpStudy是什么

PhpStudy软件是国内的一款免费的PHP调试环境的程序集成包,通过集成Apache、PHP、MySQL、phpMyAdmin、ZendOptimizer多款软件一次性安装,无需配置即可直接安装使用,具有PHP环境调试和PHP开发功能,在国内有着近百万PHP语言学习者、开发者用户。

后门供应链攻击活动揭露

近日,杭州公安报道了一起重大安全事件杭州警方通报打击涉网违法犯罪暨“净网2019”专项行动战果,其中详细说明了一起供应链攻击事件,以下为事件描述:

2018年12月4日,西湖区公安分局网警大队接报案称,某公司发现公司内有20余台计算机被执行危险命令,疑似远程控制抓取账号密码等计算机数据回传大量敏感信息。据专家组确认,专案组经过缜密侦查,周全布置,于2019年1月4日至5日,兵分四路,分别在海南陵水、四川成都、重庆、广东广州抓获马某、杨某、谭某、周某某等7名犯罪嫌疑人,现场缴获大量涉案物品,并在嫌疑人的电子设备中找到了直接的犯罪证据。据统计,截止抓获时间,犯罪嫌疑人共非法控制计算机67万余台,非法获取账号密码类、聊天数据类、设备码类等数据10万余组。

据主要犯罪嫌疑人马某供述,其于2016年编写了“后门”,使用黑客手段非法侵入了PhpStudy软件官网,篡改了软件安装包内容。该“后门”无法被杀毒软件扫描删除,并且藏匿于软件某功能性代码中,极难被发现。

在专案组的侦查过程中,同时发现马某等人通过分析“盗取”的数据,得到了多个境外网站的管理后台账号密码,并通过修改服务器数据的方式实施诈骗,非法牟利共计600余万元。

目前,官方发通告称,被篡改的软件版本为PhpStudy2016版本中的php5.4版本,如果你是从其它下载站获取的该版本,请自行检查并删除其中的php5.4版本。

此次事件PhpStudy官网积极配合杭州公安的调查取证,在2019年1月已针对被篡改的进行了修复。

PhpStudyGhost事件分析

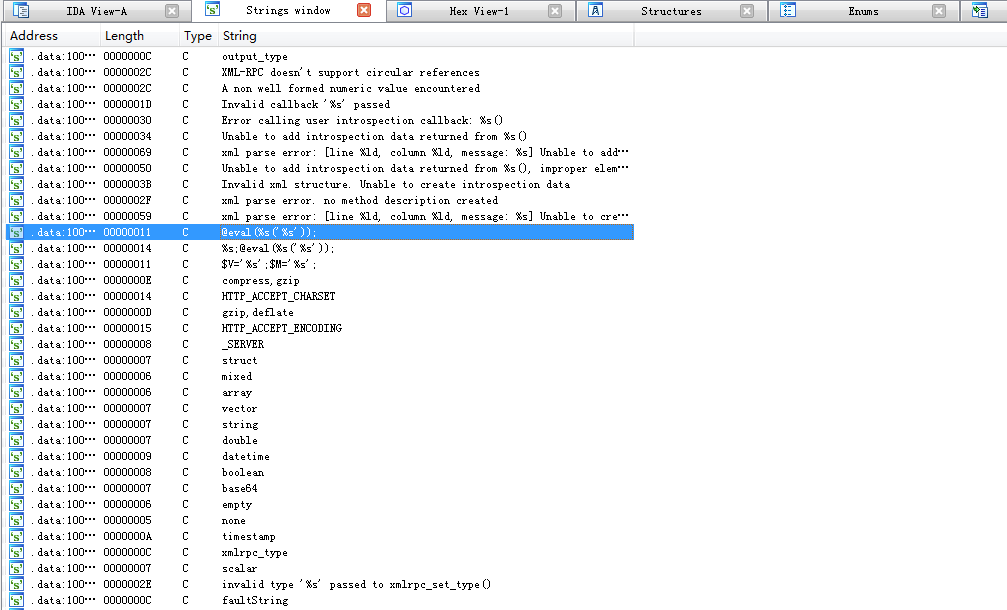

奇安信威胁情报中心对此事件命名为PhpStudyGhost,该事件可能构成2019年以来影响国内的最大供应链攻击事件。在对涉案存在后门的PhpStudy版本进行分析后,并结合网上安全人员研究,发现模块php_xmlrpc.dll中存在执行额外代码模块,

下图为ChaMd5安全团队的部分分析回连代码,其中提及了回连C2

图片来源:PhpStudy后门文件分析以及检测脚本

PhpStudyGhost回连C2:

360se.net

紧接着,在对攻击者域名进行分析后,发现攻击者的域名解析时间均为2018年12月5日前后,正处于受害者报案时间。

以下为存在后门的PhpStudy Hash:

0f7ad38e7a9857523dfbce4bce43a9e9

鉴于事件突发性,暂无法统计所有受影响版本,网传5.2版本同样存在后门,还有2016.2018版,但均未确认,有待考证,暂时进行风险提醒。

虽然犯罪嫌疑人已经被抓获,但用户仍需自行排查,防止域名被人抢注后,造成的进一步的损害。

目前PhpStudy官方的最新版本中不存在此后门,请访问官方链接更新到最新软件:

奇安信集团全线产品已经可以对PhpStudyGhost攻击进行检测和告警。

事件相关IOC

IP

133.130.101.150

Domain

360se.net

bbs.360se.net

up.360se.net

down.360se.net

cms.360se.net

file.360se.net

ftp.360se.net

MD5

0f7ad38e7a9857523dfbce4bce43a9e9

参考链接

发表评论

您还未登录,请先登录。

登录