360网络安全周报第316期

安全资讯

前有facebook不要“脸”,后有YouTube创作者被钓鱼。

安全客

安全客

264341次阅读

阿里云安全团队监测到Npm官方仓库ua-parser-js官方账号疑似被恶意劫持,并遭遇投毒攻击,多个版本被攻击者植入挖矿脚本。

阿里云安全

2021-10-23 22:31:01

阿里云安全

2021-10-23 22:31:01

309189次阅读

客户服务公司Atento遭受网络攻击;Lyceum APT返回,这次目标是突尼斯公司;在Windows、Linux和macOS设备上运行Cryptominer时发现恶意NPM包。

360CERT热点播报

360CERT热点播报

168076次阅读

韩国当地时间今天上午11点 20分,韩国通信运营商KT有线、无线网络大面积断连。

安全客

安全客

235783次阅读

牙科联盟报告供应商漏洞影响17万;据称Gigabyte被AvosLocker勒索软件击中;UpdateAgent恶意软件变体模拟合法的macOS软件。

360CERT热点播报

360CERT热点播报

189111次阅读

EvilCorp勒索软件团伙推出了一种名为Macaw Locker的新型勒索软件,以逃避美国政府禁止受害者支付赎金的制裁。

安全客

安全客

229456次阅读

乐购网站遭黑客攻击;LuoYu组织使用的恶意软件WinDealer;NOBELIUM组织的新供应链攻击活动。

360CERT热点播报

360CERT热点播报

189234次阅读

近日有机密文件泄露,美国政府通过“关键词搜查令”指示谷歌监控搜索特定关键词的人,并称此举是为了维护社会稳定。

安全客

安全客

234517次阅读

提前预警!俄罗斯勒索团伙Groove组织立了个Flag,组织所有熊熊国勒索团伙集中火力打倒鹰鹰怪!

安恒威胁情报中心

2021-10-27 18:00:17

安恒威胁情报中心

2021-10-27 18:00:17

325703次阅读

超过1000万Android用户被高端短信诈骗应用锁定;涉俄APT组织“圣贤熊”针对军队、政府展开经济犯罪和间谍攻击;恶意Firefox插件阻止浏览器下载安全更新。

360CERT热点播报

360CERT热点播报

174977次阅读

从FBI公开信息来看,受袭击目标包括关键制造业的建筑部门、政府设施部门的学术部门、信息技术部门和交通部门。

安全客

安全客

235479次阅读

大规模网络攻击后,伊朗加油站无运营;攻击者劫持Craigslist电子邮件以绕过安全,发送恶意软件;Thallium发起网络钓鱼攻击活动。

360CERT热点播报

360CERT热点播报

254598次阅读

安全知识

近期对和利时LE5107E PLC做了一些基本研究,在进行fuzzing测试时,上位机突然无法与PLC通信。

博智安全

2021-10-23 10:00:19

博智安全

2021-10-23 10:00:19

425244次阅读

该样本属于最新版本TEAMTNT样本,被云鼎实验室捕获。本文将会使用ATT&CK矩阵溯源分析样本在入侵、持久化、容器逃逸等完整攻击路径,为大家清晰还原黑客攻击手法和全貌。

云鼎实验室

云鼎实验室

314672次阅读

在之前某次渗透测试中,发现一个ASP.NET的站点,通过数据库权限提权拿下系统之后发现站点的密码是经过几次编码和不可逆加密算法存储的。

Leiothrix

2021-10-25 10:00:16

Leiothrix

2021-10-25 10:00:16

369218次阅读

V8是chrome核心组件,重要程度不用多言。本系列文章,讲解V8源码,力求做到全面覆盖知识点、有理论支撑,做到细致讲解代码、有实践依据。

灰豆

灰豆

284604次阅读

本文不会介绍CPU特权级别,中断,MSR,段机制及页机制等相关前置知识,如果读者此前未接触过这些,建议阅读Intel SDM对应篇章或者参阅链接之后再继续下面篇幅。

ERFZE

2021-10-25 10:31:54

ERFZE

2021-10-25 10:31:54

360394次阅读

用户对文件在Explorer中的布局有各自独特的偏好。有些人喜欢紧凑的详细信息视图,有些人喜欢带有详细信息窗格的内容视图,还有些人甚至会喜欢使用小图标。

興趣使然的小胃

興趣使然的小胃

469709次阅读

这题恶心在 IDA 7.6 没法恢复符号,估计是出题人魔改了 Golang 编译器的源码或是 patch 了文件。

r4ve1

2021-10-25 16:30:42

r4ve1

2021-10-25 16:30:42

377049次阅读

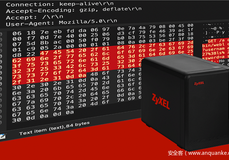

CVE-2020-9054是由于可执行文件weblogin.cgi在身份验证期间未正确过滤username参数造成的,导致攻击者可以在传递给此文件的用户名中包含某些特殊字符来触发漏洞,进而以webserver的权限实现命令注入。

PandaIsCoding

PandaIsCoding

433280次阅读

2021年4月,Kubernetes社区披露了一个编号为CVE-2020-8562的安全漏洞,授权用户可以通过此漏洞访问 Kubernetes 控制组件上的私有网络。

云鼎实验室

云鼎实验室

429300次阅读

比赛时遇到这道题目,花了两个多小时才做出来。赛后又仔细看了看题,觉得比较有意思,因此来分享一下我的解题过程,方便大家复现赛题。

提及 Redis 自然是耳熟能详,说起 Redis 的漏洞的话,未授权访问漏洞、主从复制漏洞等也是张口就来,缺乏实际操作的情况下,终究只是纸上谈兵,所以打算对 Redis 进行一个全面的总结。

火狐内部的进程间通信(IPC)层是火狐多进程安全架构的基石。

ZERO-A-ONE

ZERO-A-ONE

381472次阅读

V8是chrome核心组件,重要程度不用多言。本系列文章,讲解V8源码,力求做到全面覆盖知识点、有理论支撑,做到细致讲解代码、有实践依据。

题目给了一个后门选项666,在backdoor函数中,在读入Username时,由于读入过长产生变量覆盖,可以覆盖到栈上的文件名,因此直接覆盖成flag的地址即可获取flag。

萝卜啊啊啊啊啊啊

萝卜啊啊啊啊啊啊

416529次阅读

最近研究一些防火墙的一些技术,因为现在大多数服务器都架设了防火墙,所以管理员们一致认为只要有了防火墙,那服务器就是安全的,但事实真是如此么?有的时候正是这种所谓的“安全”导致了一些逻辑上面的漏洞。

401199次阅读

本次评估报告包括全国移动App安全概况、全国App功能分布、金融类App分布概况、本季度增量情况、移动App个人信息安全概况、第三季度移动App安全风险监测评估等内容。

爱加密

2021-10-27 17:30:47

爱加密

2021-10-27 17:30:47

459179次阅读

由于我们是通过write读写文件的, 因此先进入write的系统调用处理函数看一下。

一只狗

2021-10-28 10:00:31

一只狗

2021-10-28 10:00:31

434334次阅读

前段时间TCTF 2021总决赛上出了一道java反序列化题目,碰巧前不久刚分析过shiro反序列化漏洞,如果在了解过shiro反序列化漏洞的重难点之后再看此题就会感觉比较简单,因为他们考察的知识点都是classloader相关内容。

D4ck

D4ck

390326次阅读

mpv项目是开源项目,可以在多个系统包括Windows、Linux、MacOs上运行,是一款流行的视频播放器,mpv软件在读取文件名称时存在格式化字符串漏洞,可以导致堆溢出并执行任意代码。

天融信阿尔法实验室

天融信阿尔法实验室

390030次阅读

接上文 Kernel pwn CTF 入门 - 2。

400539次阅读

本文分析并复现后门防御领域最经典的工作之一,发表于S&P上的工作:Neural Cleanse.

本文对notify_on_release和devices.allow两种方式进行分析,在notify_on_release公开exp基础上补充在docker多种存储驱动场景下的利用方式。

V8是chrome核心组件,重要程度不用多言。本系列文章,讲解V8源码,力求做到全面覆盖知识点、有理论支撑,做到细致讲解代码、有实践依据。

本次实验项目源码来源之前我写的Shiro-CTF的源码https://github.com/SummerSec/JavaLearnVulnerability/tree/master/shiro/shiro-ctf ,项目需要database文件上传到GitHub项目 learning-codeql上。

SummerSec

SummerSec

548766次阅读

CFI分为Forward Edges CFI和Backward Edges CFI。前者是在间接调用前验证控制流,而后者是在函数返回时验证返回地址是否属于调用者。

云鼎实验室

云鼎实验室

363708次阅读

以前的 LTE 协议安全工作为物理层(第一层)和网络层(第三层)确定了关键的攻击向量。然而,数据链路层(第二层)协议仍然是现有 LTE 安全研究中的一个盲点。

453282次阅读

在win2012以前的操作系统版本下,由于WDigest将明文储存到lsass进程中,可以抓取明文密码。

SD

SD

654404次阅读

河南新密的王女士被拉到一个企业群里,说是买东西充钱赚取差价。刚开始王女士投了34块钱,挣了40多块钱,她便觉得这种赚钱来的还挺快

360手机卫士

360手机卫士

626775次阅读

近期,各地相继出现利用网络视频会议软件中的“共享屏幕”功能,偷窥用户隐私信息、实施电信网络诈骗的新型的诈骗趋势,受害用户往往在毫无察觉的情况下,遭遇财产损失,请广大用户务必重视。

360手机卫士

360手机卫士

313430次阅读

安全活动

为认真学习贯彻习近平总书记在网络安全和信息化工作座谈会上的重要讲话精神,发挥网络安全防护对信息化发展的保障作用,宣传普及网络安全知识,提高大学生网络安全防护意识和技能,增强大学生实践能力和创新精神,探索网络安全人才培育新模式,不断提升网络安全人才培养质量,由上海市教育委员会主办的“东华杯”2021年大学生网络安全邀请赛暨第七届上海市大学生网络安全大赛将于2021年11月在东华大学举办。

Grace FU

Grace FU

229137次阅读

2021年“第三届百度大学生网络安全技能大赛”即日起正式启动,大赛设立丰厚现金及额外奖励,欢迎各大高校同学踊跃报名参加!

BSRC

BSRC

510930次阅读

双十一马上来了,不知道各位白帽大大的钱包还好吗?不用担心,360SRC为大家准备了全新的战场!参与移动端应用专项测试,共同守护360安全,更有高额奖励拿到手软~

360安全应急响应中心

360安全应急响应中心

379789次阅读

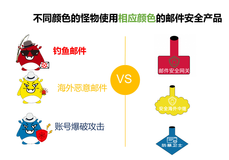

CACTER邮件安全属于广东盈世计算机科技有限公司旗下品牌。公司专注于一站式解决所有邮件问题,产品涵盖邮件安全网关、CAC反垃圾中心、安全海外中继、重保服务、反钓鱼演练等。2021年,CACTER邮件安全全新出发,历经二十年历练打磨,持续铸就邮件安全精品。为了回馈新老顾客,CACTER邮件安全发布以下系列活动,为大家准备了丰富礼包!

CACTER

2021-10-27 10:52:37

CACTER

2021-10-27 10:52:37

250866次阅读

2021年10月29日-10月30日,XCTF高校网络安全专题挑战赛,线下总决赛大幕重启!汇聚于东莞·华为松山湖园区,开启一场巅峰对决!

483384次阅读

本届L3HCTF是由XCTF联赛的合作单位L3H_Sec战队组织,由赛宁网安提供技术支持。作为第七届XCTF国际联赛的分站赛,本次比赛将采用在线网络安全夺旗挑战赛的形式,面向全球开放。

365512次阅读

投稿

投稿